- Введение

- Архитектура интеллектуального обнаружения davinci

- Безопасность сети — решения huawei

- Брандмауэры и шлюзы защиты приложений. аппаратные межсетевые экраны — продукты huawei

- Внутренняя обработка пакетов в huawei серии usg6000e

- Защита от ddos в huawei серии usg6000e

- Как обеспечить информационную безопасность в условиях больших данных — публикации huawei

- Общие сведения о huawei серии usg6000e

- Реализация протокола ipsec в huawei серии usg6000e

- Технологии huawei в области интеллектуального обнаружения неизвестных угроз

- Технологии интеллектуального обнаружения угроз в huawei usg6000e

- Шаблонное сопоставление в huawei серии usg6000е

- Выводы

- Узнайте больше о Huawei

Введение

Если сравнить межсетевые экраны — какими они были на заре своего становления и какими они являются на сегодняшний день, — то мы вряд ли найдем между ними много общего, кроме самой концепции межсетевого экранирования. И это не удивительно, так как рынок сетевой безопасности, да и рынок IT в целом, на сегодняшний день является одним из самых быстрорастущих рынков в мире.

Если рост IT-рынка можно объяснить необходимостью удовлетворения ежедневно растущих потребностей конечных пользователей, то рост рынка информационной безопасности (в том числе сетевой) можно связать с потребностью противостоять ежедневно умножающимся информационным угрозам и необходимостью выполнения требований регуляторов в области информационной безопасности. Угрозы с каждым днем становятся все более изощренными, и на передний план выходит их своевременное обнаружение.

https://www.youtube.com/watch?v=WEX-PT8ZIfM

Стандартные решения, используемые на сегодняшний день в сетевой безопасности, а именно в межсетевом экранировании, основаны в первую очередь на анализе существующих угроз и определении ответной активности, которая направлена либо на их блокирование, либо на минимизацию последствий атаки.

И, как показывает практика, применение стандартных решений уже становится недостаточным. Злоумышленники комбинируют различные методы атак для успешной их реализации. В таких случаях для эффективной защиты необходима многослойная система безопасности.

Специалисты Huawei в последних версиях своих решений межсетевого экранирования для наиболее эффективной защиты и повышения вероятности своевременного обнаружения атак применяют интеллектуальные технологии, или, иначе говоря, возможности искусственного интеллекта (Artificial Intelligence — AI).

В этом случае интеллектуальная составляющая системы будет анализировать все полученные атаки и, помимо уже заложенных сценариев ответных действий, будет предоставлять свой собственный алгоритм. Также возможно построение наиболее эффективного сценария противодействия неизвестным угрозам и минимизации последствий атак.

В 2021 году компания Huawei представила сервисную платформу искусственного интеллекта Huawei Cloud EI для предприятий и государственных органов, а в 2021 году опубликовала стратегию развития искусственного интеллекта во всех своих продуктах. Согласно ее прогнозам, к 2025 году в мире будет насчитываться свыше 40 млрд личных умных устройств, а у 90% пользователей будут умные цифровые помощники.

Рассмотрим более подробно технологию интеллектуального обнаружения неизвестных угроз, реализованную в межсетевых экранах компании Huawei, и архитектуру DaVinci, на которой она построена, а также взглянем на интеллектуальные межсетевые экраны Huawei серии USG6000E с практической точки зрения.

Архитектура интеллектуального обнаружения davinci

При разработке множества однотипных решений, которые имеют небольшие функциональные отличия, возможно применение единой архитектуры ко всем разрабатываемым решениям.

Такой подход имеет как свои преимущества, так и недостатки. К преимуществам можно отнести повышение эффективности и максимальный уровень согласованности между специалистами‑разработчиками различных компонентов или продуктов; также он позволяет унифицировать весь процесс разработки однотипных решений, что в свою очередь дает возможность более оперативно реагировать на обнаруженные недостатки и ошибки проектирования.

Такая унификация облегчает и процесс дальнейшего сопровождения продукта, и его использование конечным потребителем: например, когда техническому специалисту необходимо обновить прошивку на множестве моделей каких-либо технических устройств, то ему требуется запомнить всего лишь один алгоритм действий, а не множество алгоритмов для каждой из них.

Однако применение единой архитектуры имеет и недостатки. Главной потенциальной проблемой является масштабируемость: на одном решении применяемая единая архитектура может работать как часы, в то время как на другом она будет неэффективной и слишком громоздкой, либо не будет учитывать и покрывать всю необходимую функциональность.

На рисунке 2 приведен пример архитектуры DaVinci, центральным элементом которой является ядро.

Рисунок 2. Пример единой архитектуры DaVinci

Ядро архитектуры DaVinci состоит из блока загрузки/сохранения LSU, блока Cube, модулей обработки векторных и скалярных величин (Vector и Scalar) и буфера обмена (Cache/Buffer), который необходим для разделения потока данных.

Масштабируемость вычислений архитектуры DaVinci обеспечивается применением в ядре такого элемента, как Cube. Элемент Cube выполняет роль матричного вычислительного блока и может иметь размер от 16х16х1 до 16х16х16, что и обеспечивает масштабируемость вычислений. Увеличение размера элемента Cube в свою очередь увеличивает и вычислительную мощность ядра.

Для обеспечения масштабируемости памяти каждое ядро в архитектуре DaVinci оснащено выделенной SRAM памятью.

В будущем на архитектуру DaVinci специалисты Huawei возлагают большие надежды.

Безопасность сети — решения huawei

Простое, гибкое и эффективное решение Huawei обеспечит безопасность граничных узлов сети ЦОДов, виртуальной сети и сети клиентов-арендаторов. Решение поддерживает полный комплекс функций обеспечения безопасности, функцию опроса ресурсов и функции уровней 4-7.

Интеллектуальные механизмы обеспечат защиту граничных сетевых узлов, узлов сетей арендаторов от известных и неизвестных угроз, а также отправку оповещений о состоянии безопасности. Унифицированное управление всеми ресурсами с применением политик безопасности, гибко настраиваемых в соответствии с изменениями сервисов, сокращают период запуска новых сервисов и время их прерывания.

Брандмауэры и шлюзы защиты приложений. аппаратные межсетевые экраны — продукты huawei

Продолжая просмотр сайта и(или) нажимаяX, я соглашаюсь с использованием файлов cookie владельцем сайта в соответствии с Политикой в отношении файлов cookie

в том числе на передачу данных, указанных в Политике, третьим лицам (статистическим службам сети Интернет), в соответствии с Пользовательским соглашением >X

Обеспечение сохранности данных во время сеансов связи в сети Интернет — приоритетная задача системы информационной безопасности. Решением этого вопроса является межсетевой экран Huawei или файервол. МЭ применяется в мобильных и облачных средах: в облачных ЦОД, крупных компаниях, образовательных, правительственных, финансовых учреждениях, операторами связи и используются для мониторинга безопасности трафика. К основным преимуществам использования МЭ относится: возможность регистрации попыток доступа изнутри и извне, контроль доступа к узлам сети, ограничение доступа к защищённым сетям, уведомления о попытках атак. Гибкость настроек позволяет запрещать или разрешать соединения по портам, адресам, протоколам.

Компания Huawei представляет аппаратные межсетевые экраны и шлюзы для комплексной защиты в том числе гибких корпоративных сетей, а также скоростной активации услуг. Мы подберём решение для предприятий любого размера, а также их филиалов. Эффективность защиты от внешних атак обеспечивается за счёт антивирусного ПО, возможности идентификации более 6000 приложений, многомерного анализа трафика и автоматического создание политик безопасности.

Внутренняя обработка пакетов в huawei серии usg6000e

На рисунке 3 показана логическая цепочка обработки пакетов, применяемая в шлюзах безопасности серии Huawei USG6000E.

Рисунок 3. Последовательность обработки пакетов в МСЭ Huawei серии USG6000E

Основная информация о взаимодействии TCP- и UDP‑пакетов хранится в базе данных сеансовой таблицы. Проверка безопасности контента выполняется для всех пакетов без исключения. После проверки пакеты помечаются как безопасные.

Защита от ddos в huawei серии usg6000e

В МСЭ Huawei серии USG6000E сетевой процессор (NP) берет на себя защиту от DoS- и DDoS‑атак, тем самым разгружая центральный процессор.

В качестве примера DDoS‑атаки возьмем атаку SYN flood. Когда пакет такой атаки от неизвестного источника достигает шлюза безопасности Huawei USG6000E Series, то сетевой процессор (NP) отфильтровывает его и записывает информацию о нем. Если источник является подлинным, то протокол TCP на стороне отправителя не получает отклика о приеме пакета и передает его повторно.

Как видно из описания, защитный алгоритм достаточно прост, однако он потребляет весьма много ресурсов системы, и сетевой процессор, разгружая ЦП и беря на себя функцию борьбы с DDoS‑атаками, становится важной частью МСЭ Huawei USG6000E Series.

Как обеспечить информационную безопасность в условиях больших данных — публикации huawei

Подход к организации системы ИБ, который реализует это решение, относительно нов. Он приобретает всё большую актуальность по мере того, как ЦОДы укрупняются и привлекают значительное число клиентов с критически важными для их бизнеса объёмами больших данных. Уже сегодня, по статистике, 76% глобального сетевого трафика проходит внутри ЦОДов, ещё 7% между центрами обработки данных и только 17% — вне их.

За пять лет, с 2021-го по 2021-й, глобальный трафик, приходящийся на облачные ЦОДы, рос со средними темпами 31% от года к году и уже в 2021-м превысил по объёму трафик, ассоциированный с традиционными центрами обработки данных. По состоянию на 2021 год 64% всего трафика ЦОДов в мире (4,3 Збайт) приходилось на облачные инсталляции такого рода и только 36% (2,3 Збайт) — на традиционные.

И это ещё далеко не предел. В 2020 г., почти одновременно с началом широкой адаптации сотового стандарта 5G, ожидается взрывное увеличение темпов прироста межмашинных коммуникаций (M2M). Интернет вещей, уже сегодня достаточно развитой, станет генерировать трафик в поистине неохватных объёмах. Впрочем, и традиционный «Интернет людей» вряд ли замедлит своё развитие: стоит взглянуть хотя бы на то, как данные превращаются на наших глазах в «новую нефть».

Интернет в огромной степени зависит от демонстрируемой его посетителям рекламы, а современный цифровой маркетинг разительно отличается от безыскусной продажи баннеров, свойственной 1990-м. Социальные сети и популярные порталы давно превратились в гигантские маркетинговые платформы. Очевидно, что и нынешние базы данных цифрового маркетинга, и грядущие мегатранзакции Интернета вещей, и многие другие приложения слишком велики, чтобы полагаться на мощности только одного, пусть даже очень крупного, ЦОДа.

Большие данные в наши дни распределяются по нескольким физическим центрам обработки, и управляться с ними становится значительно удобнее с применением облачного подхода. Операции же внутри облачного ЦОДа требуют повышенного внимания к вопросам информационной безопасности, поскольку цена компрометации данных при столь внушительных их объёмах слишком высока.

Huawei CIS — аналитическая платформа больших данных для защиты от продвинутых атак

Традиционные методы защиты информации внутри ЦОДа довольно прямолинейны. Увеличился трафик — значит, надо ставить более мощный сервер, ответственный за обеспечение его ИБ без замедления потока легитимных пакетов. Например, у Huawei имеется решение USG9500, способное «перемолачивать» трафик со скоростью почти 2 Тбит/с.

Плюсы традиционного подхода вполне очевидны: архитектура ЦОДа остаётся привычной; данные контролируются надёжным, проверенным методом. AliExpress, Tencent, многие операторы связи и другие крупные генераторы трафика вполне удовлетворены тем, как в их ЦОДах информационная безопасность обеспечивается по привычной методике.

Но и минусы традиционного подхода к ИБ на уровне центра обработки данных также лежат на поверхности. Слишком уж дороги такие решения, как USG9500; весьма солидных инвестиций они требуют на начальном этапе и довольно долго окупаются — если речь идёт о бизнесе, менее прибыльном, чем у того же AliExpress.

Более того, очень часто владелец бизнеса, планируя свои инвестиции, не может с высокой точностью спрогнозировать исходный объём трафика для своего проекта и, главное, темпы его прироста. А ведь от этого принципиально зависит, какие аппаратные мощности понадобятся для обработки такого трафика всего через год-два: 20, 40, 60 Гбит/с? Ещё один минус размещения подобных проектов в традиционных ЦОДах заключается в том, что даже при возможности расширить аппаратные мощности некоторое время спустя расширение это придётся производить «на живую», что чревато множеством мелких происшествий с далеко идущими последствиями для бизнеса самого владельца ЦОДа.

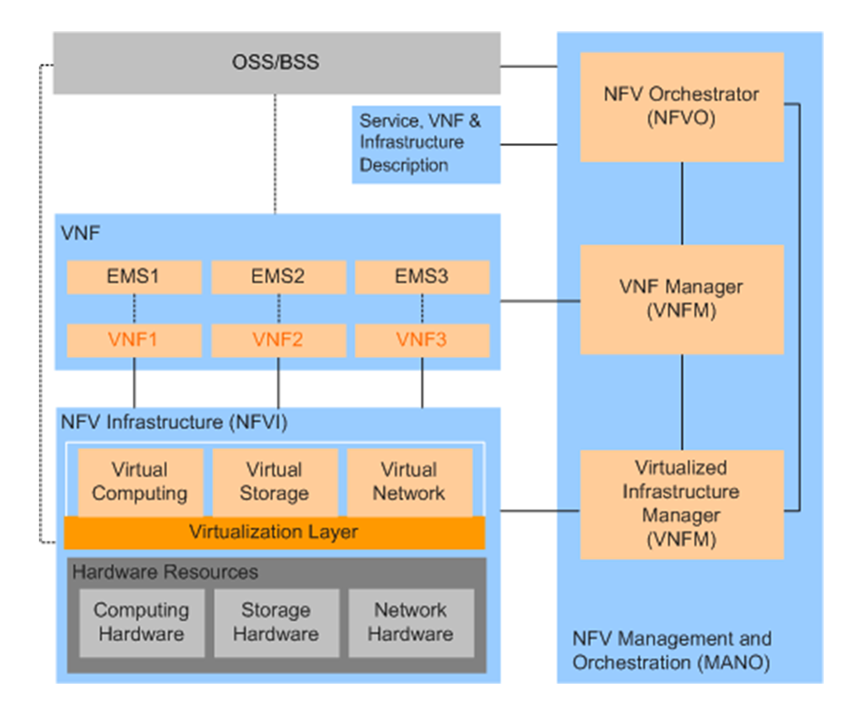

Избавиться от этих недостатков традиционных ЦОДов, которые в полный рост начинают проявляться лишь по мере серьёзного наращивания трафика, помогает виртуализация. Виртуализация систем хранения и вычислительных мощностей давно практикуется в центрах обработки данных. Однако стремительное увеличение плотности потоков данных заставляет переходить ещё и к виртуализации систем информационной безопасности. В чём, собственно, и состоит новый подход Huawei к обеспечению ИБ в условиях больших данных, облачных технологий и распределённых ЦОДов.

Этот подход подразумевает использование распределённых (виртуальных) межсетевых экранов нового поколения USG9000v, которые включают в себя различные средства защиты, в том числе антивирус и систему предотвращения вторжений. В зависимости от текущих запросов клиентов ЦОДа на величину трафика производительность этих межсетевых экранов соответствующим образом корректируется — в ручном либо полностью автоматизированном режиме.

Программный межсетевой экран разворачивается фактически на любой виртуальной облачной платформе, будь то VMware, Hyper-V, FusionSphere, Azure или ещё что-нибудь. Соответственно выбор платформы определяет и минусы такого подхода, которые сводятся к принципиальным недостаткам данной виртуальной инфраструктуры. К примеру, система виртуализации в какой-то момент может оказаться перегружена из-за нехватки ресурсов.

Huawei CIS — аналитическая платформа больших данных для защиты от продвинутых атак

Однако плюсов у USG9000v при необходимости адекватно обрабатывать высокоплотный трафик значительно больше. Этот распределённый межсетевой экран создан на базе архитектуры NFV (Network Function Virtualization, виртуализация сетевых функций) специально для применения в облачных центрах обработки данных и соответствует стандарту ETSI NVF.

В виртуальные межсетевые экраны Huawei интегрированы действенные средства защиты. Достаточно упомянуть систему контекстного анализа по множеству параметров (приложение, контекст, время, пользователь, угроза, местоположение), способную выстраивать карты текущего трафика и карты угроз. Имеются также система идентификации приложений (определяет более 6 тыс. «белых» приложений и блокирует более 5 млн. вирусов) и система предотвращения вторжений (IPS) с распознаванием свыше 5 тыс. разновидностей атак.

Современные межсетевые экраны практически не бывают «глупыми», действующими исключительно по набору жёстко заданных правил. И USG9000v — не исключение: чтобы успешно противостоять непрерывно ширящемуся списку угроз, необходимо проявлять недюжинную гибкость. Встроенная система веб-безопасности этого межсетевого экрана отождествляет более 85 млн. URL в 130 с лишним категориях, а также свыше 120 типов файлов. Разумеется, здесь предусмотрены защита почты (антиспам, антивирус, защита по ключевым словам), система предотвращения DDoS-атак и VPN, а также совместимость с более продвинутым вариантом VPN туннелей от https://vpnki.ru.

Достаточно ли виртуального межсетевого экрана для того, чтобы гарантировать безопасность данных в облачном ЦОДе? Как показывает практика последних лет, — увы, недостаточно. До сих пор немалое количество компьютерных систем, включая банковские, страдают от несвоевременности обновлений, от наличия в рабочих ОС и ПО таких уязвимостей, для которых уже выпущены патчи.

В результате становятся возможны крайне изощрённые атаки на банки, позволяющие злоумышленнику получить контроль над администраторской системой и исподволь, на протяжении нескольких недель, производить не вызывающие подозрений операции — а затем одномоментно вывести значительные суммы по каналам, блокировать которые с отменой платежа оказывается попросту невозможно.

Чтобы противодействовать такого рода атакам, Huawei предлагает аналитическую систему для больших данных, которая сама основана на обработке больших данных, — CIS (Cybersecuriy Intelligent System). Данные эта система получает отовсюду: имеются в виду конечные терминалы пользователей, серверы, коммутаторы, маршрутизаторы, межсетевые экраны и т. д. Трассировка источников данных ведётся с петабайтной производительностью, что позволяет системе проявлять ситуационную осведомлённость о состоянии трафика в реальном времени.

Всеобъемлющий сбор данных позволяет максимально точно идентифицировать атаки APT и предотвращать потери основных информационных активов. Идентификация такой атаки обычно уже означает её предотвращение, поскольку разработка ПО для проникновения в систему — чрезвычайно ресурсоёмкая задача. Чтобы изменить поведение атакующего кода, сделать его невидимым для аналитической системы, его придётся переписать с нуля — что в подавляющем большинстве случаев экономически нецелесообразно.

Подобная система позволяет выявлять ботнеты, скрытые каналы коммуникаций, интегрируется с «песочницами» и т. д. Главная её задача — в режиме реального времени вести мониторинг трафика, оперативно выявлять тревожные ситуации и выдавать предупреждения об обнаруженных тревожных паттернах в центр мониторинга ИБ.

Общие сведения о huawei серии usg6000e

Huawei серии USG6000E относятся к межсетевым экранам нового поколения, NGFW (Next Generation FireWall). Они способны проводить глубокий анализ пакетов, инспектировать трафик, обнаруживать и предотвращать утечки информации благодаря встроенным механизмам DLP, а также осуществлять взаимодействие с другими устройствами в сети для получения информации о потенциальных атаках.

Все шлюзы безопасности Huawei серии USG6000E включают в себя следующие элементы:

- Сетевой процессор (Network processor — NP). Он работает в режиме реального времени, состоит, как правило, из нескольких высокопроизводительных ядер и сопроцессоров. Его основное назначение — разгружать ЦП и защищать от DDoS-атак.

- Интеллектуальная сетевая карта (Intelligent network interface card — iNIC). Она эффективно управляет очередями и трафиком, что также значительно снижает нагрузки на центральный процессор.

- FPGA-матрица. Этот элемент позволяет увеличить производительность сетевого процессора (что, в свою очередь, повышает защищенность от DDoS-атак), а также проводит фильтрацию нежелательных URL‑адресов, идентифицирует сетевые приложения и предотвращает утечки путем сопоставления информации с хранящимися шаблонами.

- Система на кристалле (System-On-a-Chip — SOC). Эта система позволяет объединить различные аппаратные алгоритмы шифрования, дешифрования и сетевого процессора шлюза безопасности при помощи специального чипа SOC HI1213 на ядре ARM64.

- Чип глубокого обучения. Используется специально разработанный чип Ascend 310 на архитектуре DaVinci. Он реализует технологию искусственного интеллекта, что позволяет эффективно противостоять различным сетевым атакам, а также предоставляет различные сценарии для своевременного обнаружения и минимизации последствий известных и еще неизвестных типов угроз и атак.

Реализация протокола ipsec в huawei серии usg6000e

Стандартная реализация протокола IPsec включает в себя две стадии:

- Первый этап можно назвать этапом переговоров. Передающая и принимающая стороны договариваются и согласовывают криптографические алгоритмы и необходимые ключи для осуществления сеанса связи.

- Второй этап представляет собой непосредственно сеанс защищенной связи.

В МСЭ Huawei серии USG6000E реализация протокола IPsec улучшена при помощи конвейерного метода обработки данных. В этом случае центральный процессор отвечает за получение/отправку пакета и проводит процедуру проверки безопасности. Остальные действия выполняет сетевой процессор (NP), что значительно разгружает ЦП.

Такой режим позволяет полностью освободить центральный процессор от обработки данных, передающихся по протоколу IPsec, что положительно сказывается на производительности шлюза безопасности в целом. На этом основании компания Huawei заявляет, что имеет лучшие характеристики по шифрованию / дешифрованию в разрезе стоимости решения.

Технологии huawei в области интеллектуального обнаружения неизвестных угроз

Технология интеллектуального обнаружения неизвестных угроз, реализованная в межсетевых экранах Huawei, состоит из четырех уровней: Ascend, CANN, MindSpore и Application Enablement. Для достижения положительного результата необходимо, чтобы все уровни согласованно взаимодействовали друг с другом.

Разберем первым уровень Ascend. Ascend является базовым физическим уровнем, основанным на унифицированной и масштабируемой архитектуре. Ascend представляет собой линейку микропроцессоров: Max, Mini, Lite, Tiny и Nano. Каждый тип микроконтроллера оснащен технологиями искусственного интеллекта и глубокого обучения, способен выполнять определенный набор команд и имеет свое предназначение.

Уровень Ascend является основным для построения интеллектуального обнаружения неизвестных угроз в межсетевых экранах Huawei. На этом уровне главной задачей является обеспечение максимальной производительности при минимальных затратах. Для того чтобы этого добиться, необходимо учесть абсолютно все выполняемые задачи в организации, смоделировать их и провести подробные расчеты.

Процессоры Ascend можно считать первыми в мире процессорами на базе технологии искусственного интеллекта, ориентированными на использование в различных областях IT-индустрии с оптимальным показателем вычислительной способности в расчете на потраченную мощность.

Следующим уровнем технологии интеллектуального обнаружения неизвестных угроз является уровень CANN (Compute Architecture for Neural Networks). CANN представляет набор сценариев поведения микроконтроллера, а также содержит в себе ключевой элемент — автоматизированный и унифицированный инструментарий для разработки сценариев Tensor Engine.

Предполагается использование любого сценария, как созданного специалистами Huawei, так и разработанного сторонними специалистами. Все сценарии, разработанные компанией Huawei, сосредоточены в библиотеке CCE. CANN также полностью поддерживает использование TVM для разработки сценариев.

Следующий уровень — MindSpore. MindSpore является унифицированной инфраструктурой искусственного интеллекта или, как еще можно сказать, средой обучения и логическим выводом для устройств. Разработан он в первую очередь для удобства проектирования, работы и адаптации к любым сценариям.

Размер MindSpore — величина непостоянная и зависит от среды использования. Например, небольшая версия шаблона для обучения искусственного интеллекта, реализованная на устройстве, может занимать менее 2 МБ на диске и требовать менее 50 МБ оперативной памяти, что по современным меркам ничтожно мало. Также стоит отметить, что платформа MindSpore доступна уже с первого квартала 2021 года.

Последний рассматриваемый уровень — Application Enablement. Если излагать вкратце, то на этом уровне клиенту предоставляется готовая программная среда с машинным обучением. В первую очередь этот уровень необходим для разработчиков и для облегчения принятия решения искусственным интеллектом.

Уровень Application Enablement нужен для максимального упрощения тех частей приложений, которые связаны с искусственным интеллектом, путем предоставления конвейерных сервисов, многоуровневых API и предварительно интегрированных решений. Набор этих сервисов называется ModelArts.

Технологии интеллектуального обнаружения угроз в huawei usg6000e

На сегодняшний день решение различных задач все чаще возлагают на интеллектуальные технологии. Их внедряют в различные бытовые и промышленные устройства. Не обошли они стороной и межсетевые экраны. К таким усовершенствованным решениям относятся межсетевые экраны Huawei с AI-технологией, а именно — Huawei серии USG6000E. На нашем сайте приведен обзор межсетевого экрана из этой серии — Huawei USG 6350.

Шаблонное сопоставление в huawei серии usg6000е

Сопоставление с шаблонами является одним из алгоритмов защиты контента. Суть его заключается в поиске определенной строки шаблона в содержимом трафика. В межсетевых экранах Huawei серии USG6000E данный алгоритм используется для идентификации приложений, предотвращения утечки данных, предотвращения вторжений и т.д. Большинство моделей серии USG6000E оснащены т.н. ускорителями для более эффективного проведения сравнений.

В старших моделях МСЭ серии USG6000E ускоритель реализован на базе FPGA, а в младших моделях — в качестве специального сопроцессора.

Выводы

Интеллектуальные технологии на сегодняшний день являются наиболее обсуждаемыми и значимыми не только в сфере информационной безопасности, но и в целом в IT-пространстве.

Применение технологий искусственного интеллекта (AI) в различных решениях сетевой безопасности дает большой задел для роста функциональности этих продуктов и многократного расширения задач, которые возможно будет на них возложить — что нам и продемонстрировала компания Huawei, внедряя технологии искусственного интеллекта в различные свои продукты.

Применение искусственного интеллекта в межсетевых экранах Huawei USG6000E Series позволяет не только эффективно противостоять уже известным угрозам и с минимальными потерями отражать сетевые атаки, но и прогнозировать и моделировать еще неизвестные угрозы, выбирать наиболее эффективный алгоритм защиты и предвидеть возможные последствия от реализации таких угроз.

Интеллектуальные технологии открывают новые горизонты в информационной безопасности, но стоит помнить о том, что это — обоюдоострый вопрос, и нужно быть готовым к применению AI-технологий и на стороне киберпреступников.