26 мар 2012, 22:00

Я истратил все десять попыток ввода ключа разлочки модема, выдавал ошибку, имейл 867455002376398, модем E173, что мне делать, помогите пожалуйста.

26 мар 2012, 23:19

Lefeiko писал(а):Я истратил все десять попыток ввода ключа разлочки модема выдавал ошибка имейл 867455002376398 е173 что мне делать помогите пожалуйста

Для начала стоило указать версию прошивки (Firmware) модема. Нам остается только гадать…

Для старых версий прошивок, к твоему IMEI подходят следующие коды:

NCK (код разблокировки): 66625241

Flash (для обновления прошивки): 57580352

Судя по опросам ТУТ, для модемов Huawei E367, E352, E353 и новых E171 MTC с прошивкой 21.156.00.00.143 и E173 MegaFon 11.126.16.17.209 на данный момент бесплатной разблокировки нет.

Для сброса количества попыток ввода кода разблокировки нужно ввести контрольную хэш-сумму NCK кода (NCK MD5 Hash), с помощью АТ-команды:

AT^CARDUNLOCK=”NCK MD5 Hash”

Если контрольная хэш-сумма была верной, количество попыток сбросится и модем автоматически блокируется (под оператора). Потому будет нужно ввести NCK код, также с помощью АТ-команды:

AT^CARDLOCK=”NCK_КОД”

Если код верный, то модем будет разблокирован и будет 10 неиспользованных попыток ввода NCK кода…

P.S.: Зачем было 10 раз вводить неверный код? Неужели после второй попытки не было ясно, что код не подходит?

28 мар 2012, 17:47

ВЕРСИЯ 11.126.85.00.209. И КУДА ВВОДИТЬ ЭТИ КОМАНДЫ AT^CARDUNLOCK=”NCK MD5 Hash”

28 мар 2012, 19:00

Lefeiko писал(а):ВЕРСИЯ 11.126.85.00.209. И КУДА ВВОДИТЬ ЭТИ КОМАНДЫ AT^CARDUNLOCK=”NCK MD5 Hash”

Смотри тут: Настройка модема с помощью AT-команд

30 мар 2012, 19:22

Привет я поробовал вводить эти АТ команды и что то у меня ни чего не получаеться подскажи пожалуйста или дай ссылку на какую нибуть прогу

30 мар 2012, 20:50

Lefeiko писал(а):Привет я поробовал вводить эти АТ команды и что то у меня ни чего не получаеться подскажи пожалуйста или дай ссылку на какую нибуть прогу

А что там может быть не понятно? Как вводить АТ-команды с помощью HyperTerminal, ТУТ подробно описано. Если не получается через HyperTerminal, можно воспользоваться

DC-Unlocker…Вытащи сим-карту из модема и подключи “пустой” модем к ПК, затем запусти HyperTerminal или DC-Unlocker и введи следующую команду:

AT (затем нажми ENTER). Если в ответ будет получено ОК, тогда вводи команду сброса количества попыток ввода кода разблокировки:

AT^CARDUNLOCK=”b400bd43897c043e47673bc243e31c66″ (затем нажми ENTER)

Если в ответ будет получено ОК, тогда вводи код разблокировки:

AT^CARDLOCK=”66625241″ (затем нажми ENTER)

Если в ответ будет получено ОК, значит все проделал верно. Модем был разлочен и остались все 10 неиспользованных попыток ввода NCK кода.

Если после отправки одной из этих команд в ответ будет получено ERROR, значит разлочить модем выйдет только с помощью DC-Unlocker, разумеется не бесплатно…

31 мар 2012, 11:58

Спасибо все получилось

17 июл 2012, 07:33

Программа с помощью которой можно попробовать сбросить попытки ввода кода разблокировки:

Sola GSM Calc + Видео-руководство

19 июл 2012, 07:08

НА Е352 НИ КАТИТ!!!

29 май 2013, 19:10

в наличии модем Хуавей Е 150 от Билайна .Уже заблокированный принесли.IMEI 353594046038316 unlock 45793405 flash 42998881 .Вход в управление и сама команда АТ такая же ,как на 1 странице данной темы или другая?

Как сбросить (обнулить) попытки ввода кода разблокировки на модемах?

Активация голоса и сброс счетчика неверных попыток ввода NCK на модемах Huawei с новым алгоритмом блокировки

Активация голоса и сброс счетчика неверных попыток ввода NCK на модемах Huawei с новым алгоритмом блокировки

Я истратил все десять попыток ввода ключа разлочки модема, выдавал ошибку, имейл 867455002376398, модем E173, что мне делать, помогите пожалуйста?

Об этой теме и пойдет разговор, о 3G модемах Huawei на примерах моделей: Е-171, Е-173

Главной темой этого материала станут беспроводные 3G модемы производства компании Huawei. Если говорить о брендах, то их количество разнообразно, а модели встречаются в более широком ассортименте. Потому в любом государстве мира многочисленные операторы мобильной связи используют массу моделей и брендов.

Нет никакого секрета в том, что чаще всего мобильный Интернет беспроводного типа будет работать благодаря усилиям поставщика исключительно в том модеме при условии, что он совпадает с мобильной сетью. «Чужая» сим-карта при попадании в соответствующее гнездо в модеме независимо какой марки провоцирует включение режима разблокировки, для чего требуется ввести особый пароль.

Кстати, вас может заинтересовать как прошить и ускорить 3g модем, можно почитать на сайте https://mycompplus.ru/3g.html.

Многие пользователи наивно полагают, что без обращения к профессиональным специалистам смогут подобрать пароль самостоятельно. На это даётся лишь десять попыток, сам код состоит, как минимум, из восьми символов. Теория вероятности говорит явно не в пользу владельца модема. Последний просто беспощадно блокируется. Разблокировать его возможно, но за подобную услугу придётся заплатить кругленькую сумму. Иногда своеобразный «выкуп» может достичь почти половины цены этого же модема.

Отдельным операторам свойственно продавать набор модемов, у которых формально не работает функция голосового отклика, хотя с чисто технической точки зрения аппаратура относится к исправной. Помочь в этой ситуации могут деблокировщики, специальные программные коды по отмене блокировки. Однако они не являются бесплатными.

Прежде чем приступим, сначала можете скачать необходимые программы и инструкцию.

Существует отдельный метод, проверенный мною на собственном опыте, который сбрасывает счётчик «NCK» и открывает функцию голосового включения. Например, можно взять модем E-171, прошит под номером 21.156.00.00.143, вид модема Huawei E-173 (прошивка 11.126.16.17.209), и эта технология стопроцентно сработает. Берём в качестве наблюдаемого прибора модем е171 (российский оператор МТС). Он заблокирован, при внедрении посторонней сим-карты пользователь видит следующее уведомление:

Теперь приступаем, собственно, к лечению. Первым делом нужно узнать анлок код своего модема (для работы он необходим, для устройств с новым алгоритмом старые калькуляторы не подходят). Из скачанного и распакованного архива запускаем программу ResHacker. В ней выбираем графу «Файл» и открываем наш Patch.exe. В ней находим ветку IMEI>136 и тут вписываем свой имей номер (отмечено зеленым) и анлок код (отмечено красным).

Жмем кнопку «Компилировать» и сохраняем полученный файл (не забыв дописать расширение .exe).

Закрываем ПО модема и запускаем патч. Если все проделано верно, должно появится такое сообщение:

Теперь модем снова залочен. Лок становится под МТС-Россия, независимо от того, с какой сетью модем работал раньше. Вставив сим, мы снова видим предложение ввести код разблокировки.

Вводим код, карта данных снова разблокирована. Идем дальше…

На модеме Е-171 после применения патча, лично я падения скорости не отметил. Но с Е-173 от компании Мегафон снижение скорости прием-передача наблюдалось до 3.6 Мб/с. Лечится это двумя другими утилитами из архива. Снова запускаем ResHacker и открываем ей программу 7.2Mbit Enabler. Находим ветку BIN и вновь вписываем свой имей.

Сохраняем по аналогии с патчем и запускаем. Программа предназначена для работы с Е-169, но прекрасно работает и с другими моделями. По завершении запускаем третью утилиту «Set HSUPA». Прога может ругнуться, что «The Data Card doesn’t supports HSUPA», но мы все равно жмем далее. По завершении скорость прием-передача увеличится в разы и активируется поддержка голосовых вызовов.

Предупреждение: Владельцам Huawei e352! Данный патч с этим модемом отработал не совсем корректно. После его применения счетчик попыток обнулился. Но!!!! Скорость приема-передачи снизилась до 7.2 Мб/с, режим HSUPA активировать не удалось.

В логе программы DC Unlocker видно следующее:

Версия модема определяется через раз, на скрине модель не распознана и не определился Application порт. Решения пока не нашел, хотя модем в интернет выходит.

Перед выполнением всей операции не забываем удалить драйвер «Кривые руки.inf» Ну и, как говорится, все действия на свой страх и риск!

Понравилась полезная статья? Подпишитесь на RSS и получайте больше нужной информации!

Если истрачены все 10 попыток разблокировки 3G модема

Источник: Активация голоса и сброс счетчика неверных попыток ввода NCK на модемах Huawei с новым алгоритмом блокировки, Автор Kulibin.

Данный материал представляет лишь выдержку из первоисточника в части касающейся сброса счетчика попыток разблокировки.

Продаваемые в салонах операторов связи 3g-модемы заблокированы и обеспечивают работу только с сим-картами конкретного оператора связи (sim-lock). При установке в модем сим-карты другого оператора, устройство требует ввода кода разблокировки (NSK-код). Модем предоставляет всего 10 попыток ввода кода разблокировки после чего блокирует саму возможность ввода кода.

Пользователь получает сообщение следующего или аналогичного содержания: “Карта памяти временно заблокирована. Пожалуйста свяжитесь с Вашим оператором”.

Сброс счетчика попыток разблокировки по предложенному Kulibinым методу был успешно опробован на модеме Е1550.

Для успешной разблокировки и сброса счетчика необходимо выполнить следующие действия:

1. Необходимо узнать unlock code своего модема.

Для старых модемов, таких как: HUAWEI: E156, E155, E1550, E1552, E156G, E160, E160G, E161, E166, E169, E169G, E170, E171, E172, E176, E1762, E180, E182E, E196, E226, E270, E271, E272, E510, E612, E618, E620, E630, E630, E660, E660, E800, E870, E880, EG162, E880, EG162, EG162G, EG602, EG602G,

VODAFONE: K2540, K3515, K3520, K3565, K3520, K3565

использовать программу Huawei Calculator

Для модемов Huawei E171, E172, E173, E176, E177, E180, E181, E182, E166, E155, E156, E158, E160, E170, E161, E169, E188, E196, E216, E219, Е220, E226, E22X, E230, E270, E271, E272, E303, E352, E353, E355, E357, E367, E368, E369, E372, E392, E397, E398, E612, E618, E620, E630, E660, E800, E870, E880, E968, E1550, E1551, E1552, E1553, E155X, E156C, E156G, E156X, E1609, E160E, E160G, E1612, E1615, E1616, E1630, E1632, E166G, E1690, E1692, E1820, E1823, E182E, E1831, E1800, E1803, E180G, E180S, E169G, E170G, E1780, E172G, E1762, E2010, S4011, E1731, E3131, E630+, E660A, K3517, K3520, K3710, EG162, EG602, EM770, EG602G, EG162G, UMG181, HiLink

использовать ресурс http://huaweicodecalculator.com/new-algo/index.php для чего необходим аккаунт Google+. После перехода на страницу нажимаем «Sign in with Google+», входим, заполняем поля IMEI и Model, нажимаем «CALCULATE», затем “g+1”, чтобы получить результат. Данный сервис не подходит для модемов с алгоритмом 201_algo.

Подробно читать здесь

Для модемов с алгоритмом 201_algo, таких как: M100-4, 824F (E3272), MR100-3, 823F, 826FT (E5372), 423s, M21-4 (E3531), E8231, E5330 и E3372 (827F) и других новых модемов с этим алгоритмом необходимо использовать ресурс http://huaweicodecalculator.com/algo/index.php.

Требования и последовательность действий такая же как для предыдущего ресурса.

Итак, после того, как мы узнали код разблокировки своего модема, переходим к следующему шагу.

2. Сброс счетчика. Скачиваем архив инструментов. Из скачанного и распакованного архива запускаем программу ResHacker. В открывшемся окне программы выбираем графу «Файл» и открываем входящий в пакет программ файлик Patch.exe. В открывшемся файле открываем ветку IMEI>136 и вписываем IMEI своего модема (подчеркнуто зеленым) и через пробел анлок-код (подчеркнуто красным).

Жмем кнопку «Компилировать» и сохраняем полученный файл под новым именем, например mypatch.exe (не забыв дописать расширение .exe).

Закрываем Resource hacker и запускаем созданный патч. Если все проделано верно, должно появится такое сообщение:

Теперь модем снова залочен. Лок становится под МТС-Россия, независимо от того, с какой сетью модем работал раньше. Однако счетчик доступных попыток разблокировки вновь принял значение 10.

3. Разлочиваем модем. Запускаем Huawei Modem Terminal и, используя ранее полученный unlock-код и команду AT^CARDLOCK=”unlock-code”, разблокируем его:

Send:ATI

Recieve: M anufacturer: huawei

Recieve: Model: E1550

Recieve: Revision: 11.608.12.00.143

Recieve: IMEI: 351911045421867

Recieve: +GCAP: +CGSM,+FCLASS,+DS

Recieve: OK

Send:AT^CARDLOCK?

Recieve: ^CARDLOCK: 1,10,0

Recieve: OK

Send:AT^CARDLOCK=”59111508″

Recieve: OK

Send:AT^CARDLOCK?

Recieve: ^CARDLOCK: 2,10,0

Recieve: OK

Задача выполнена.

Addons

Если после разлочки скорость работы модема упала с 7,2 Мbit/sec до 3,6, то поправить это можно другим патчем из этого же набора инструментов.

Запускаем ResHacker, открываем патч 7.2M_enabler.exe и повторяем процедуру, описанную выше, а именно: в ветке BIN–>133–>1040 и вписываем IMEI своего модема.

Нажимаем кнопку “Compile Script”, сохраняем, по аналогии с предыдущим патчем, и запускаем. Нажимаем кнопку “Avanti” и после успешного завершения работы “Fine”.

После завершения, запускаем еще одну утилиту из этого же набора инструментов: Set HSUPA.exe. В открывшемся окне программы жмем Next. Утилита может выдать сообщение

“The data card doesn’t support HSUPA” , на что так же жмем “далее”. Правда возможен еще один вариант работы: прога зависает не достигая результата. Увы, в этом случае ищем другой способ.

В случае успешной работы данного продукта, голосовой вызов будет активирован, что можно увидеть в сообщении DC-Unlocker:

Huawei E3372 – FAQ | FAQ по устройству

Установка DNS-серверов, отдаваемых модемом по DHCP

rust3028 Дата • 14.02.16, 15:04

Адреса DNS-серверов прописываются в файле dhcps перед выполнением скрипта set_dns.cmd.

Я вписал туда гугловские.

set_dns_e3372h.rar ( 274.77 КБ )

set_dns_e3372h.rar ( 274.77 КБ ) set_dns_e3372s.rar ( 274.79 КБ )

set_dns_e3372s.rar ( 274.79 КБ )

Сообщение отредактировал <<Abbat>> – 19.03.21, 11:31

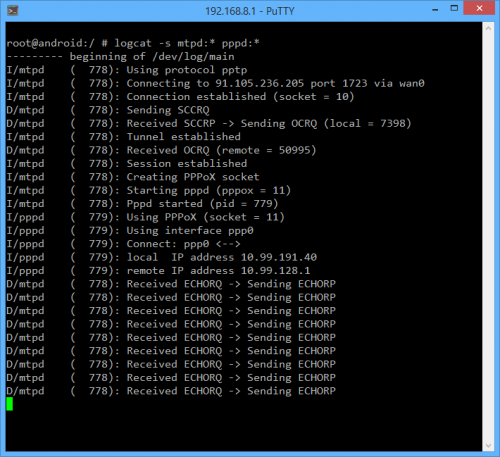

VPN-клиент PPTP в E3372h

rust3028 Дата • 22.07.16, 12:40

Собрал бинарники mtpd и pppd, а также все необходимые модули ядра (я выбрал андроидную реализацию VPN-клиента).

Команды для копирования в консоль:

insmod /online/pptp_cli/slhc.ko

insmod /online/pptp_cli/ppp_generic.ko

insmod /online/pptp_cli/pppox.ko

insmod /online/pptp_cli/gre.ko

insmod /online/pptp_cli/pptp.ko

insmod /online/pptp_cli/pppopns.ko

insmod /online/pptp_cli/ecb.ko

insmod /online/pptp_cli/ppp_mppe.ko

ln -s /online/pptp_cli/pppd /sbin/pppd

/online/pptp_cli/mtpd wan0 pptp IP-адрес_сервера 1723 linkname vpn name логин password пароль refuse-eap nodefaultroute usepeerdns idle 1800 mtu 1400 mru 1400 +mppe

ip route add IP-адрес_сервера/32 via шлюз_wan0

ip route add 0.0.0.0/1 via шлюз_ppp0

ip route add 128.0.0.0/1 via шлюз_ppp0

iptables -t nat -F POSTROUTING

iptables -t nat -A POSTROUTING -o ppp0 -j MASQUERADE

Предполагается, что mtpd, pppd и модули уже находятся в каталоге /online/pptp_cli модема.

Вместо правила MASQUERADE можно использовать правило SNAT:

iptables -t nat -A POSTROUTING -o ppp0 -j SNAT –to-source IP-адрес_интерфейса_ppp0

Операторские DNS-сервера через VPN могут не работать. В этом случае нужно установить другие скриптом отсюда.

Если сжатие не используется, параметр +mppe следует опустить или заменить на nomppe. В этом случае модули ecb.ko и ppp_mppe.ko загружать не требуется.

Прошивка в модеме должна быть 22.200.15.00.00 или ниже.

Файлы и скрипт для копирования их в модем:  inst_pptp_cli_2017-03-10.rar ( 927.94 КБ )

inst_pptp_cli_2017-03-10.rar ( 927.94 КБ )

Для быстрого запуска имеется скрипт vpn.sh.

Поддерживается андроидное журналирование:

Для его работы должен быть загружен модуль logger.ko.

Сообщение отредактировал <<Abbat>> – 19.03.21, 11:31

Инструкция по установки pptp клиента в модем E3372H-153 с прошивкой 22.200.15.00.00

aleks911 Дата • 28.09.20, 00:09

Инструкция по установки pptp клиента в модем E3372H-153 с прошивкой 22.200.15.00.00 или ниже, добавление в автозагрузку pptp клиента и проброс портов. (Пост rust3028)

1) Качаете архив  inst_pptp_cli_2017-03-10.rar ( 927.94 КБ )

inst_pptp_cli_2017-03-10.rar ( 927.94 КБ )

2) Распаковываете архив. В папке \inst_pptp_cli_2017-03-10\inst_pptp_cli\files\pptp_cli редактируете vpn.sh под себя. Вписываете адрес,логин и пароль.

3) Скачиваете для редактирования autorun.sh из модема с помощью downloadautorun.cmd из этого поста.

downloadautorun.cmd надо положить в папку \inst_pptp_cli_2017-03-10\inst_pptp_cli рядом с go.cmd и запустить.

Редактируете autorun.sh используя Notepad++ прописываете в конце файла autorun.sh строку /system/etc/vpn.sh.

5) Запускаете go.cmd для отправки файлов клиента в модем.

6) Открываете PuTTY надо выбрать connection type telnet адрес 192.168.8.1 порт 23 команда mount -o remount,rw /system // делаете доступной для записи папку /system/etc .

После перезагрузки она опять вернется в read-only.

7) Копируете в папку \inst_pptp_cli_2017-03-10\inst_pptp_cli\files отредактированные файлы скриптов vpn.sh, autorun.sh и обязательно удаляете в ней папку pptp_cli.

8) Отправляете файлы в модем с помощью uploadautorun.cmd из этого поста.

uploadautorun.cmd надо положить в папку \inst_pptp_cli_2017-03-10\inst_pptp_cli рядом с go.cmd и запустить.

9)

Проброс портов : vpn.sh

#!/system/bin/sh -x

SERVER=185.29.8.155

USERNAME=281042633485049

PASSWORD=Hhs078h273df

DEFROUTE=`ip route list exact 0.0.0.0/0`

DEFGATEWAY=`echo $DEFROUTE | busybox awk ‘{print $3}’`

ip route add $SERVER/32 via $DEFGATEWAY #Не срабатывает

ip route del default #Не срабатывает

iptables -t nat -F POSTROUTING

iptables -t nat -A POSTROUTING -o ppp0 -j MASQUERADE

iptables -t nat -A PORTMAP_PREROUTING -i ppp0 -p tcp -m tcp –dport 7000 -j DNAT –to-destination 192.168.8.12:3389

iptables -A PORTMAP_FORWARD -d 192.168.8.12/32 -i ppp0 -o br0 -p tcp -m tcp –dport 3389 -j ACCEPT

while (true) do

/online/pptp_cli/mtpd wan0 pptp $SERVER 1723 linkname vpn name $USERNAME password $PASSWORD refuse-eap defaultroute usepeerdns idle 1800 mtu 1400 mru 1400

sleep 5

done

ниже идет проброс внешнего порта RDP 3389 на локальный адрес 192.168.8.12 и порт 3389.

iptables -t nat -A PORTMAP_PREROUTING -i ppp0 -p tcp -m tcp –dport 3389(входящий порт) -j DNAT –to-destination 192.168.8.12:3389

iptables -A PORTMAP_FORWARD -d 192.168.8.12/32 -i ppp0 -o br0 -p tcp -m tcp –dport 3389 -j ACCEPT

download autorun.cmd

@title Скачивание autorun.sh из модема

@prompt $G

adb connect 192.168.8.1:5555

adb pull /system/etc/autorun.sh

@echo.

@echo Работа скрипта завершена. Нажмите любую клавишу

@pause > nul

upload autorun.cmd

@title Закачивание скриптов для автозагрузки.

@prompt $G

adb connect 192.168.8.1:5555

adb push files /system/etc

adb shell chmod 777 /system/etc/vpn.sh

adb shell chmod 777 /system/etc/autorun.sh

@echo.

@echo Работа скрипта завершена. Нажмите любую клавишу

@pause > nul

Сообщение отредактировал <<Abbat>> – 19.03.21, 11:32

Модули ext4.ko,tun.ko для E3372h

ssikilkova Дата • 20.03.20, 16:52

Linux localhost 3.4.5 #1 PREEMPT Fri Mar 22 14:09:37 CST 2019 armv7l GNU/Linux

Рабочие модули

[email protected]:/ # lsmod

tun 13538 0 – Live 0xbf088000

ext4 298189 1 – Live 0xbf02f000

jbd2 71698 1 ext4, Live 0xbf015000

mbcache 6820 1 ext4, Live 0xbf010000

crc16 1350 1 ext4, Live 0xbf00c000

[email protected]:/ #

по очередность

insmod crc16.ko

insmod mbcache.ko

insmod jbd2.ko

insmod ext4.ko

insmod tun.ko

При монтировании может быть ошибка (400) из-за разных версий мкфса и моунтера.

тогда

mke2fs /dev/block/mmcblk0p1 -O ^metadata_csum

или если уже создана ext4

tune2fs -O ^metadata_csum /dev/block/mmcblk0p1

ext4.tar.gz ( 205.83 КБ )

ext4.tar.gz ( 205.83 КБ )

Сообщение отредактировал <<Abbat>> – 19.03.21, 11:32

Модуль к модему 3372H для монтирования флэшки с файловой системой Ext2

rust3028 Дата • 04.02.16, 09:48 ext2.rar ( 219.78 КБ )

ext2.rar ( 219.78 КБ )

Сообщение отредактировал <<Abbat>> – 19.03.21, 11:32

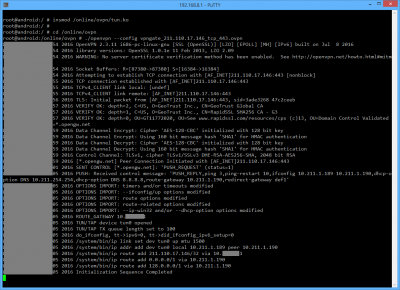

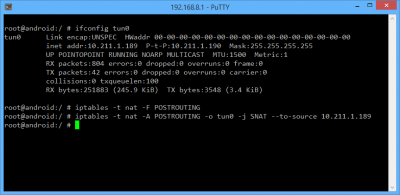

Клиент OpenVPN на E3372h

rust3028 Дата • 12.07.16, 18:55

Адаптированный под модем бинарник openvpn был собран мной (из “официальных” исходников), модуль tun – forth32.

Ещё пример

Для начала можно поместить openvpn (не забыв задать права на выполнение командой chmod 775 /online/ovpn/openvpn), tun.ko, файлы конфигурации OpenVPN (.ovpn) и файлы ключей и сертификатов (.crt, .key, если необходимы) в каталог модема /online/ovpn и выполнить команды, показанные на скринах (ifconfig запускать не обязательно), только со своим конфигом и возможной заменой tap на tun.

Вместо правила MASQUERADE возможно использовать правило SNAT:

iptables -t nat -A POSTROUTING -o tap0 -j SNAT –to-source IP-адрес_интерфейса_tap0

Операторские DNS-сервера через VPN могут не работать. В этом случае нужно установить другие скриптом отсюда.

Примеры запуска openvpn:

Запустить демоном:

openvpn –daemon –config “Russia, Moscow S3.ovpn”

Запустить демоном с выводом лога в файл openvpn_log.txt в корне ФС модема:

openvpn –daemon –log /openvpn_log.txt –config “Russia, Moscow S3.ovpn”

Прошивка в модеме должна быть 22.200.15.00.00 или ниже.

openvpn_e3372h_2016-07-08.rar ( 233.85 КБ )

openvpn_e3372h_2016-07-08.rar ( 233.85 КБ ) tun_ko_e3372h_2016-07-02.rar ( 92.65 КБ )

tun_ko_e3372h_2016-07-02.rar ( 92.65 КБ )

Сообщение отредактировал <<Abbat>> – 19.03.21, 11:32

Дамп flash-памяти с E3372-320, заблокированный под Мегафон.

ValdikSS Дата • 17.11.20, 23:30

^SIMLOCK:6

^SIMLOCK:1,2,25002,25002

^SIMLOCK:2,2,43603,43603

^SIMLOCK:3,2,25030,25030

^SIMLOCK:4,2,28967,28967

^SIMLOCK:5,2,25011,25011

^SIMLOCK:6,2,25059,25059

Заблокированные модели 320 могут быть разблокированы привычной AT-командой

at^nvwrex=8268,0,12,1,0,0,0,2,0,0,0,a,0,0,0

но для её успешного выплонения необходимо обойти защиту в функции AtWrNvIdIsInWhiteList файла balong_modem.ko.

efuse group0 value = 0xc516bb1c.

efuse group1 value = 0x8eb0d8ba.

efuse group2 value = 0xef6832ad.

efuse group3 value = 0x8c9944b.

efuse group4 value = 0xc31d8749.

efuse group5 value = 0xd3e4374f.

efuse group6 value = 0x628aa420.

efuse group7 value = 0x9902c35e.

efuse group8 value = 0x3c211d92.

efuse group9 value = 0xc5.

efuse group10 value = 0x282e0690.

efuse group11 value = 0xc0003043.

efuse group12 value = 0x4ff.

efuse group13 value = 0x15142400.

efuse group14 value = 0x88.

efuse group15 value = 0x120038.

e3372h-320-dump-simlocked-megafon.7z ( 35.81 МБ )

e3372h-320-dump-simlocked-megafon.7z ( 35.81 МБ )

Сообщение отредактировал <<Abbat>> – 19.03.21, 11:33

IMEI Unlock code для E3372-320

konu Дата • 21.01.21, 21:06

Данные коды служат для отвязки модема от оператора. IMEI-Unlock-domica-ru.zip ( 5.54 МБ )

IMEI-Unlock-domica-ru.zip ( 5.54 МБ )

Сообщение отредактировал <<Abbat>> – 07.05.21, 10:15

Режимы работы HiLink модема

ValdikSS Дата • 26.11.18, 19:39

RNDIS — протокол эмуляции Ethernet-устройства через USB, придуманный Microsoft. Поддерживается в Windows, Linux, macOS и роутерах. Не требует настройки соединения. Не самый эффективный протокол, зато работает в Windows без установки дополнительных драйверов.

CDC ECM/EEM/NCM — стандартизированные протоколы сети поверх USB. Поддерживаются в Linux, macOS, роутерах. Не требует настройки соединения. Для Windows нужны сторонние драйверы.

Gateway Mode — название, придуманное Huawei. Режим эмуляции модема (dial-up) через виртуальный последовательный порт (COM-порт), управляемый AT-командами. Для подключения, в ОС нужно настроить профиль, прописать APN и номер дозвона, и вручную подключаться к интернету. Самый неэффективный режим, зато позволяет компьютеру от модема получать уровень сигнала сети, понимать, что соединение может оплачиваться по трафику, а также получать IP-адрес напрямую на интерфейс компьютера, а не на модем (NAT не используется).

Gateway Mode с сетевой картой — то же самое, что Gateway Mode, только передача данных осуществляется через сетевую карту CDC NCM, а управление подключением — через последовательный порт. Более эффективен, в сравнении с PPP через порт.

Эти режимы справедливы для всех устройств на Balong R7V11. У семейства раньше и семейства позже используется преимущественно CDC ECM, с инкапсуляцией портов по собственному методу Huawei, из-за чего требуется установка драйвера/модуля ядра.

Сообщение отредактировал <<Abbat>> – 19.03.21, 11:33

Разблокировка модема E3372h

forth32

Начнем с того, что у этого модема алгоритм разблокировки v4, а значит – код генерируется не по IMEI.

Первым делом определите версию прошивки вашего модема.

Проще всего модем с древней прошивкой (2x.180) разблокировать AT-командой:

at^nvwrex=8268,0,12,1,0,0,0,2,0,0,0,a,0,0,0

Также можно воспользоваться спец. калькуляторами:

Калькулятор для E3372h

Калькулятор для E3372h, показывающий процесс, не зависающий, умеющий сам забирать с модема нужные данные и разблокировать

Переведенный (русский, английский и урду) калькулятор для E3372h с кастомным интерфейсом, показывающий процесс, не зависающий, умеющий сам забирать с модема нужные данные, находить COM-порт, сохранять информацию в файл и разблокировать

Ну или сменить код на восемь нулей: Смена ОЕМ и SIMLOCK кодов модема Е3372Н

Далее, с прошивками 2x.200.07 (кроме 21.200.07.00.209) уже все сложней.

AT-команды заблокированы, а значит код ни сменишь, ни посчитаешь, да и в NVRAM флаг блокировки не снимешь. Тут два варианта:

- Прошиться на модифицированную прошивку, либо более старую

- Посчитать код через метод иголки

Дальше – еще хуже! Начиная с прошивок 2x.200.15 просто так не прошиться, нужно переводить модем в Factory Mode AT-командой:

А начиная с 2x.317 – и эту дыру закрыли! Начиная с 2x.317 есть три варианта:

- Методом иголки перепрошиться на модифицированую или старую прошивку

- Методом иголки рассчитать код

- Из Huawei был слив ключей, в инструкции по прошивке в HiLink можно найти специальные прошивки, для прошивки на “игольчатые” прошивки без укалываний. Если для вашей нет, пишем в личку rust3028.

К счастью, с МТСовой 22.323 можно откатиться на МТСовую 21.315, а Билайн хоть и сделал новую прошу без этой дыры, хоть и не 317, можно тоже откатиться на старую Билайн.

Сообщение отредактировал <<Abbat>> – 03.04.21, 00:06

Разблокировка модема E3372s

forth32

Как обычно, модемы от сотовых операторов поставляются заблокированными – они могут работать только с сим-картами данного оператора. Список plmn-кодов, разрешенных к использованию, можно посмотреть командой at^simlock?.

Нас, разумеется, такая ситуация не устраивает – мы хотим, купив модем, использовать его с любой сим-картой. Для этого производитель заложил в модем возможность разблокировки. Это делается путем ввода кода разблокировки (nlock-кода), вычисляемого по специальному хитрому алгоритму из IMEI модема. Калькулятор для вычисления кодов можно скачать здесь (имеются версии под windows и linux). Для разблокировки следует выполнить следующие действия;

– Вычислить вышеприведенным калькулятором код разблокировки. Из всех вычисляемых им кодов используется код v201.

– Вставить в модем чужую сим-карту (сим-карту другого сотового провайдера, не того, кто продал вам модем).

– Подключить модем к компьютеру.

Далее управляющая программа (для stick-модемов) или веб-интерфейс (для hilink-модемов) запросит код разблокировки, который и надо ввести. Все – модем разблокирован и будет работать с любой сим-картой.

Кроме ввода кода через программы и веб-интерфейс, можно также ввести его через AT-команду. Это особенно актуально для stick-модемов под linux. Команда выглядит так:

at^cardlock=”код разблокировки”

Количество попыток ввода кода ограничено 10 попытками. Если 10 раз был введен неправильный код, модем блокирует дальнейшие попытки – больше команда at^cardlock его не разблокирует, даже если ввести ее с правильным кодом. Если вы все же умудрились исчерпать все попытки ввода, то ничего страшного – их легко восстановить. Это делается такими командами:

at^datalock=”код разблокировки”

at^maxlcktms=10

10 – это новое число попыток (можно вводить любое число от 1 до 255). Затем можно ввести команду at^cardlock с правильным кодом и разблокировать модем. Этот способ, возможно, работает и на других 4G модемах от huawei.

Флаг блокировки (simlock) хранится в NVRAM модема, в записи 8268. Кроме того, в этой записи лежит флаг, позволяющий полностью запретить разблокировку кодом. Если ваш сотовый оператор оказался настолько жлобом, что установил этот флаг, то все команды at^cardlock будут отвергаться модемом.

Но, как известно, против лома нет приема. Существует универсальная возможность разблокировки модема прямой записью в nvram, выполнив АТ команду в программе Терминал, присоединившись к модему через порт PC UI Interface или DC-Unlocker:

at^nvwrex=8268,0,12,1,0,0,0,2,0,0,0,a,0,0,0

Команду надо вводить аккуратно, с точностью до запятой, чтобы не повредить случайно другие записи nvram. Этот способ разблокирует модем ВСЕГДА – с любой, в том числе и родной сим-картой, с исчерпанными попытками ввода, с заблокированной командой ^cardlock… Вообщем, я не представляю себе условия, при которой команда бы не сработала.

Сообщение отредактировал <<Abbat>> – 19.03.21, 11:34

Доступ к командным интерфейсам модема

forth32

Модем построен на чипе Hisilicon hi6930 (Balong v7r2). Этот чип имеет в свое составе 2 процессорных ядра ARM7. Каждое ядро процессора работает под управлением собственной операционной системы.

Ядро 0, стартующее при включении модема, работает под управлением Android 2.3 (ядро Linux v3.4.5). Системное окружение является урезанным вариантом Android – без виртуальной машины Dalvik. Само ядро linux практически полностью соответствует стандартному ядру Android, но в него вкомпилированы дополнительные проприетарные модули, разработанные Huawei – например, обработчик AT-команд. Кроме начального запуска модема и обработки АТ-команд, в HILINK-прошивках linux-часть модема поддерживает сетевой стек и работу WEB-сервера.

Ядро 1 работает под управление операционной системы реального времени VxWorks v6.8. Эта ОС осуществляет непосредственное управление радиомодулем и взаимодействие с сотовой сетью. Запуск VxWorks производится с помощью специальной подсистемы, встроенной в ядро Linux.

Таким образом, в модеме работают одновременно 2 операционные системы. Они могут взаимодействовать друг с другом с помощью подсистемы ICC, передающей специальным образом сформированные пакеты данных из одной ОС в другую. ICC содержит в себе отладочные инструменты, что позволяет, при желании, подробно рассмотреть процесс взаимодействия VxWorks и Linux. Каждая ОС имеет в своем составе командный процессор, позволяющий пообщаться и покомандовать ОС. Далее я расскажу, как получить доступ к командной строке этих ОС.

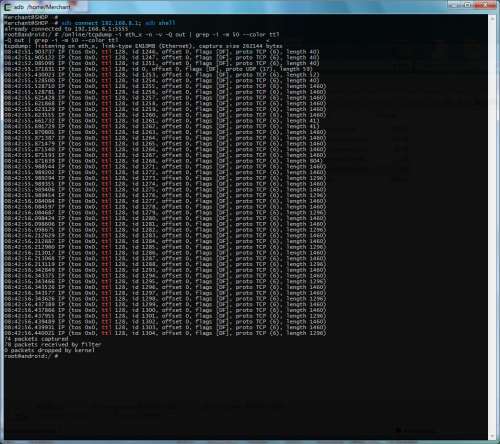

Проще всего получить доступ к командной строке Linux-части модема в HILINK-прошивках. Для этого достаточно прошить модифицированную прошивку из этой темы. Эта прошивка открывает доступ к Linux-шеллу через telnet и adb.

telnet:

adb:

adb connect 192.168.8.1

adb shell

Доступ через отладчик андроида ADB позволяет также передавать-принимать файлы из внутренней файловой системы модема.

Если модем у вас со stick-прошивкой, или стандартной (немодифицированной) HILINK-прошивкой, то вышеуказанный способы работать не будут. Кроме того, эти способы не позволяют получить доступ к консоли VxWorks. Поэтому рассмотрим более универсальный способ, изначально заложенный в модем производителем – порты A-shell и C-shell. Оба этих порта являются USB-serial устройствами, включаемыми в USB-композицию модема в режиме DebugMode. Первый из них – консоль линукса, второй – консоль VxWorks.

Для начала нужно получить доступ к командному AT-порту модема. В stick-прошивках этот порт доступен сразу – это самый первый порт (/dev/ttyUSB0). В стандартных HILINK-прошивках AT-порт по умолчанию недоступен. Чтобы открыть доступ к этому порту, нужно прошить модифицированный вебинтерфейс, а затем зайти браузером вот по такому адресу:

[url=”http://192.168.8.1/html/switchDebugMode.html”]http://192.168.8.1/html/switchDebugMode.html[/url]

Это переключит модем в отладочный режим – теперь, кроме сетевого интерфейса, также становятся доступны 6 последовательных портов. Самый первый из них и будет командным АТ-портом. Теперь надо зайти любой терминалкой на этот порт, и ввести такие AT-команды:

at^spword=”пароль”

at^shell=2

at^reset

Пароль в команде ^spword – это код, вычисленный по обычному алгоритму v201, но от IMEI модема, развернутого задом наперед. В калькуляторе для этого имеется кнопка Reverse. После ввода команд модем перезагружается.

Для HILINK-модема следует снова сделать переключение в отладочный режим через WEB-интерфейс, как я писал выше. В результате у модема появится 6 последовательных портов:

ttyUSB0 – порт AT-команд

ttyUSB1 – консоль VxWorks

ttyUSB2 – кносоль Linux

ttyUSB3

ttyUSB4

ttyUSB5 – лог DSP

Для stick-модема придется ввести в список доступных портов (командой ^setport) два дополнительных порта – с номерами 5 и А, например так:

at^setport=”FF;10,12,16,A2,5,A”

В результате у модема появятся 4 последовательных порта:

ttyUSB0 – AT-порт для PPP-соединений

ttyUSB1 – AT-порт для NDIS-соединений

ttyUSB2 – консоль Linux

ttyUSB3 – консоль VxWorks

Порт консоли Linux – это первичная системная консоль (/dev/console), на которую выдаются все системные сообщения ядра. Шеллом там по умолчанию устанавливается toolbox андроида, крайне неудобный в работе. Чтобы облегчить себе жизнь, следует ввести команду:

после чего шеллом станет busybox и появится нормальный редактор командной строки.

VxWorks также имеет в своем составе 2 шелла – C-shell (установленный по умолчанию) и CMD (устанавливаемый командой cmd). Какой из них удобнее – дело вкуса. В обоих шеллах имеется команда help.

Доступ к консолям ОС модема открывает широчайшие перспективы по глубокому исследованию кода модема и скрытых его возможностях. Для любителей ковыряться в коде это просто золотое дно. Всех других хочу предупредить – бездумный ввод команд в консолях может привести к негативным последствиям – от зависания модема до разрушения важных структур данных на флеше и полной потери работоспособности. Будьте осторожны!

Сообщение отредактировал <<Abbat>> – 03.04.21, 00:08

Определяем дату изготовления по серийному номеру.

rust3028 Дата • 03.06.17, 12:25

G4PDW15824038674

год, месяц (A – октябрь, B – ноябрь, C – декабрь), день.

Сообщение отредактировал <<Abbat>> – 19.03.21, 11:35

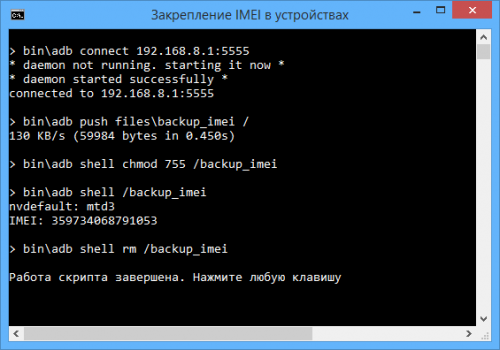

Закрепление IMEI в устройствах на платформе V7R11 и V7R2

rust3028 Дата • 14.03.17, 18:30

Текущий IMEI записывается в раздел флеши nvdefault, чтобы не терялся при сбросе настроек из веб-интерфейса или при сбросе модема роутером.

backup_imei_2017-03-15.rar ( 313.63 КБ )

backup_imei_2017-03-15.rar ( 313.63 КБ )

Пример успешного выполнения скрипта:

Распаковать архив и запустить файл go.cmd. Не запускать его от Администратора!

Сообщение отредактировал <<Abbat>> – 19.03.21, 11:35

Проверка фиксации TTL

rust3028 Дата • 16.01.16, 14:39

Проверку фиксации TTL можно осуществить, например, с помощью утилиты tracert. Если сразу после модема (192.168.8.1) следует конечный узел – значит, фиксация работает.

C:\Users\User>tracert ya.ru

Трассировка маршрута к ya.ru [93.158.134.3]

с максимальным числом прыжков 30:

1 34 ms 28 ms 28 ms hi.link [192.168.8.1]

2 55 ms 55 ms 42 ms www.yandex.ru [93.158.134.3]

Трассировка завершена.

Сообщение отредактировал <<Abbat>> – 19.03.21, 11:35

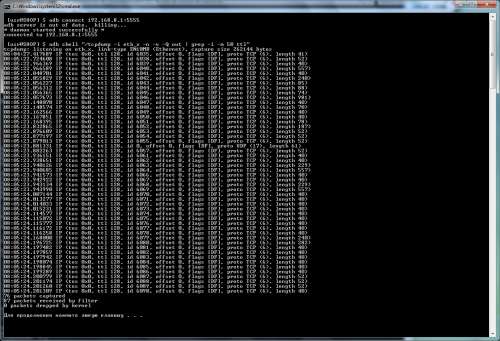

Проверка фиксации и текущего значения TTL. Улучшенный скрипт

Shiva_Miamoto Дата • 30.07.17, 11:50

Добавлен в скрипт grep – теперь выглядит чуток проще и хорошо видно значение.

Картинка

В архиве bat файл.

e3372.bat для запуска, закидывает tcpdump в / (корень) и выполняет скрипт. В корень, потому что открыт для записи и очищается при отключении/перезапуске модема.

В bat файле вызов tcpdump такой

adb shell “/tcpdump -i eth_x -n -v -Q out | busybox grep -i -m 40 ttl”

В двойные кавычки, потому что виндовая консоль пытается вызвать grep из винды а не из модема.

busybox для обратной совместимости, поскольку в ревизии S нету симлинка grep.

Значение -m 40 ограничивает вывод в 40 строк. Можно поправить на свой вкус.

!ВНИМАНИЕ! В скриптах ip адрес по умолчанию 192.168.8.1 , если устройство “сидит” на другом ip, надо открыть файл e3372.bat любим текстовым редактором и изменить ip адрес на тот, на котором “сидит” устройство.

Вручную через ADB можно без кавычек, но перед этим закинуть tcpdump в устройство.

Из командной строки Windows перейти в каталог со скриптом и выполнить:

adb connect 192.168.8.1

adb push tcpdump /tcpdump

adb shell “/tcpdump -i eth_x -n -v -Q out | busybox grep -i -m 40 ttl”

Так же можно для удобства подсветить TTL, но только в линуксе или через cygwin. Виндовая консоль не умеет в ANSI-последовательности..

Через adb shell на устройстве (перед этим, перейти в каталог скрипта (на пример cd c:\script) сделать adb push tcpdump /tcpdump)

/tcpdump -i eth_x -n -v -Q out | grep -i -m 40 –color ttl

Или через adb

adb shell “/tcpdump -i eth_x -n -v -Q out | grep -i -m 40 –color ttl”

Картинка

И ещё. Если команда прошла успешно но в консоли ничего не происходит, загрузите в браузере какую-нибудь страницу(google, yandex не важно, любую).

Универсальный для обоих версий E3372h и E3372s tcpdump (1).rar ( 1.1 МБ )

tcpdump (1).rar ( 1.1 МБ )

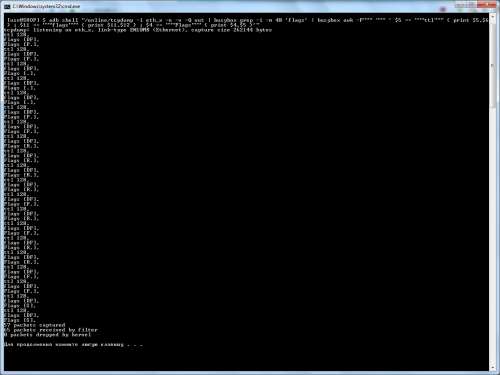

Универсальный для обоих версий E3372h и E3372s для просмотра “флагов” на новых прошивках.(черновой вариант)

adb shell “/tcpdump -i eth_x -n -v -Q out | busybox grep -i -m 40 ‘flags’ | busybox awk -F””” “”” ‘ $5 == “””ttl””” { print $5,$6 } ; $11 == “””flags””” { print $11,$12 } ; $4 == “””Flags””” { print $4,$5 }'”

Картинка

tcpdump_v2.rar ( 1.1 МБ )

tcpdump_v2.rar ( 1.1 МБ )

P.s Скриншоты от предыдущей версии с другим расположением tcpdump. Картинки только для примера!

Сообщение отредактировал <<Abbat>> – 19.03.21, 11:35

Проверка фиксации и текущего значения TTL

5-5-5 Дата • 14.07.18, 19:06 tcpdump.rar ( 1.09 МБ )

tcpdump.rar ( 1.09 МБ )

Примечание

:

- Прошивка должна быть с ADB

- Проверку производить при запущенном браузере

Если команда прошла успешно, но в консоли ничего не происходит – загрузить или перезагрузить в браузере любую страницу - Подтверждение фиксации – одинаковые показания фиксированного значения TTL

Подредактированный: tcpdump.rar

Сообщение отредактировал <<Abbat>> – 19.03.21, 11:36

Автоматическая генерация IMEI при запуске модема

ilya-fedin Дата • 21.09.16, 11:53

Генератор IMEI из автопрошивальщика, скомпилированный под модем + скрипт автоматически запускающий установку IMEI при каждом старте модема. Исходники прилагаются для будущих поколений.

imei_generator.zip ( 326.99 КБ )

imei_generator.zip ( 326.99 КБ )

Сообщение отредактировал <<Abbat>> – 19.03.21, 11:36

Скрипты, помогающие обойти Yota от kolyanok, адаптированные под наш модем

ilya-fedin Дата • 18.10.16, 00:34

Адапатированы оба скрипта – для блокировки “плохих” адресов (как hosts, только лучше :dirol: ) и перезагрузка при палеве. Подойдет для любого устройства Huawei HiLink. Для того, чтобы пошло на некоторых, нужно открыть скрипт и поменять 192.168.8.1 на 192.168.1.1. К примеру, это нужно для E3272. yota_hilink.zip ( 1.02 МБ )

yota_hilink.zip ( 1.02 МБ )

Сообщение отредактировал <<Abbat>> – 19.03.21, 11:36

Фиксация BANDов 3372-320

art kash Дата • 24.02.21, 22:04

Видео-инструкция vk.com

Сам скрипт

java script:addButtons(); function currentBand() {$(“#dhcp_mask”).show(); $(“#dhcp_dns”).show(); $.ajax({type:”GET”, async : true, url: ‘/api/device/signal’, error:function(request,status,error){alert(“Signal Error:”+request.status+”\n”+”message:”+request.responseText+”\n”+”error:”+error); }, success:function(data){vars=[‘rssi’,’rsrp’,’rsrq’,’sinr’,’dlbandwidth’,’ulbandwidth’,’band’,’cell_id’,’plmn’]; for (i=0;i<vars.length;i++) {window[vars[i]]=extractXML(vars[i],data); $(‘#’+vars[i]).html(window[vars[i]]); } hex = Number(cell_id).toString(16); hex2= hex.substring(0,hex.length-2); enbid = parseInt(hex2, 16).toString(); $(‘#enbid’).html(enbid); if (plmn==’22201′){plmn=’2221′;} if (plmn==’22299′){plmn=’22288′;} if ((plmn==’22250′) && (enbid.length==6)) {plmn=’22288′;} link_lte=”https://lteitaly.it/internal/map.php#bts=”+plmn+”.”+enbid; $(“#lteitaly”).attr(“href”,link_lte); }}); $.ajax({type:”GET”, async : true, url: ‘/api/net/net-mode’, error:function(request,status,error){alert(“Signal Error:”+request.status+”\n”+”message:”+request.responseText+”\n”+”error:”+error); }, success:function(data){lteband=extractXML(‘LTEBand’,data); $(‘#allowed’).html(_4GType(lteband)); }}); } function extractXML(tag, data) {try {return data.split(“</”+tag+”>”)[0].split(“<“+tag+”>”)[1]; } catch(err) {return err.message; } } function _4GType(data) {if ((data==’20880800C5′)||(data==’20000800C5′)) return “AUTO”; data_out=””; if ((parseInt(data,16)&0x1)==0x1){data_out=”B1+”;} if ((parseInt(data,16)&0x4)==0x4){data_out+=”B3+”;} if ((parseInt(data,16)&0x40)==0x40){data_out+=”B7+”;} if ((parseInt(data,16)&0x80000)==0x80000){data_out+=”B20″;} data_out=data_out.replace(/\++$/, “”); return data_out; } function ltebandselection() {if(arguments.length==0) {var band = prompt(“Please input desirable LTE band number, separated by + char (example 1+3+20).If you want to use every supported bands, write ‘AUTO’.”,”AUTO”); if(band==null||band===””){return;} } else var band = arguments[0]; var bs = band.split(“+”); var ltesum = 0; if(band.toUpperCase()===”AUTO”){ltesum = “7FFFFFFFFFFFFFFF”;} else {for (var i=0;i<bs.length;i++){ltesum = ltesum + Math.pow(2,parseInt(bs[i])-1);} ltesum = ltesum.toString(16); console.log(“LTEBand:”+ltesum); } $.ajax({type:”GET”, async:true, url:’/html/home.html’, error:function(request,status,error){alert(“Token Error:”+request.status+”\n”+”message:”+request.responseText+”\n”+”error:”+error); }, success:function(data){var datas = data.split(‘name=”csrf_token” content=”‘); var token = datas[datas.length-1].split(‘”‘)[0]; setTimeout(function(){$.ajax({type:”POST”, async: true, url:’/api/net/net-mode’, headers:{‘__RequestVerificationToken’:token}, contentType: ‘application/xml’, data:'<request><NetworkMode>03</NetworkMode><NetworkBand>3FFFFFFF</NetworkBand><LTEBand>’+ltesum+'</LTEBand></request>’, success:function(nd){$(“#band”).html(“<span style=\”color:green;\”>OK</span>”); }, error:function(request,status,error){alert(“Net Mode Error:”+request.status+”\n”+”message:”+request.responseText+”\n”+”error:”+error); } }); },2000); }}); } window.setInterval(currentBand, 2500); function addButtons() {$(“body”).prepend(“<style> .val{color:red;} </style> <div style=\”width:1000px;padding:20px;margin:0 auto;left:0;\”> <a style=\”font-size:1.4em;margin-right:30px;color:#04a;\” onclick=\”ltebandselection()\”>BANDS</a> <div style=\”display:inline;\”> RSRP:<span class=\”val\” id=\”rsrp\”>0</span> RSSI:<span class=\”val\” id=\”rssi\”>0</span> SINR:<span class=\”val\” id=\”sinr\”>0</span> ENB ID:<a id=\”lteitaly\” target=\”lteitaly\” href\”#\”><span class=\”val\” style=\”font-weight:bold;text-decoration:underline;\” id=\”enbid\”>0</span></a> CELL ID:<span class=\”val\” id=\”cell_id\”>0</span> BAND:<span class=\”val\” id=\”band\”>0</span>(<span class=\”val\” id=\”dlbandwidth\”>0</span>/<span class=\”val\” id=\”ulbandwidth\”>0</span>) SET:<span class=\”val\” id=\”allowed\”>0</span> </div> </div> “); }

mixail6791 Дата • 01.12.20, 10:45

Вот хочу поделится впечатлениями вчера протестил 3372h-320 и 3372h-153. Вроде разницы не заметил не кокой по скорости. Одно только 320 быстрее подключается к интернету. Но это понятно новый процесор на 320. И еще одно 153 шьется 320 нет. Но скриптом на 320 можно зафиксировать частоту. Насчет поддержки роутера многие производители уже добавили поддержку 320. Шейте роутер последним по.

Вот видео на скрипт: youtube

Сообщение отредактировал <<Abbat>> – 19.03.21, 11:37

![[REVISIÓN] Huawei Honor 8 Lite (#2019) – ¡Especificaciones y reseñas!](https://huaweidevices.ru/wp-content/uploads/2020/08/Huawei-Honor-8-1-630x420-150x150.jpg)