- Начальная конфигурация коммутатора huawei на примере s5720 — xcat – huawei devices

- Начальная конфигурация коммутатора huawei на примере s5720 — xcat – huawei devices – huawei devices

- Dhcp интернет на коммутаторе huawei 5720?

- Глобальные команды, режимы работы, cходства и различия с cli cisco.

- Настройка eth-trunk

- Настройка stp

- Опыт второй. безопасность

- Опыт первый. vlan

- Опыт третий. администрирование

- Опыт четвертый. замена сертификата устройства на действительный

- Режимы работы портов

- Создание vlan

- Статическая маршрутизация

- Подводим итоги

- Узнайте больше о Huawei

Начальная конфигурация коммутатора huawei на примере s5720 — xcat – huawei devices

Basic

вход в режим конфигурирования

system view

вернуться на уровень назад

quit

команда отрицания (аналогично no в cisco)

undo

настройка пароля доступа по консольному порту

user-interface console 0

authentication-mode password

set

authentication password cipher …

настройка пароля доступа через виртуальный терминал

VLAN Principles

создание

vlan batch <ID VLAN>

interface <тип порта> <идентификатор порта>

port link-type access

port

access default vlan …

interface <тип порта> <идентификатор порта>

port link-type trunk

port trunk allow-pass vlan <ID VLAN>

port link-type hybrid

port hybrid untagged vlan …

port hybrid tagged vlan …

port hybrid pvid vlan …

…

создание L3 интерфейса

interface Vlanif <ID VLAN>

ip address <IP-address> <netmask>

Link Aggregation

L2 LAG

interface Eth-trunk 1 – создали LAG группу

interface <тип порта> <идентификатор порта>

eth-trunk 1 -забиндили интерфейс

interface <тип порта> <идентификатор порта>

eth-trunk 1 -забиндили интерфейс

L3 LAG

interface Eth-trunk 1 – создали LAG группу

// переход интерфейса к L3

undo portswitch

ip address <IP-address> <netmask>

interface <тип порта> <идентификатор порта>

eth-trunk 1 -забиндили интерфейс

interface <тип порта> <идентификатор порта>

eth-trunk 1 -забиндили интерфейс

LACP(link aggregation control protocol)

system-view

lacp priority … (The smaller the LACP system priority value, the higher the LACP system priority.)

int Eth-trunk 1 – создали LAG группу

mode lacp-static -выбрали режим

lacp preference … (The smaller the LACP interface priority value, the higher the LACP interface priority)

STP

выбор стандарта

stp mode stp

активируется глобально и на интерфейсе

stp enable

вручную указываем корень в топологии

stp root primary

stp root secondary

вручную указываем bridge priority

stp priority 32768

на интерфейсе

stp disable

stp port priority …

display stp brief

display stp instance 0 brief

RSTP

выбор стандарта

stp mode rstp

выключает edge порт при получении bpdu

stp bpdu-protection

на интерфейсе:

stp root-protection (включается на портах корневого коммутатора, при получении лучшего bpdu порт переходит в состояние root-inconsistent – несогласованность корня)

используется на клиентских портах

stp edged-port enable

stp bpdu-filter enable (не отправляет и не принимает bpdu)

stp loop-protection (технология защиты от петель в моменты реконвергенции stp. если порт перестает получать bpdu он не переходит в состояние forwarding, а переходит в состояние loop-inconsistent)

MSTP

stp mode mstp

stp region-configuration

region-name parapampam

instance 1 vlan 2 to 10

instance 1 vlan 11 to 20

active region-configuration

display stp region-configuration

Static routing

создаем статический маршрут

ip route-static ipaddress { mask | mask-length } interface-type interface-number [ nexthopaddress ] preference …

создаем маршрут по умолчанию

ip route-static 0.0.0.0 0.0.0.0 nexthopaddress

RIP

basic:

rip 1

version 2 (по умолчанию version 1)

network 10.0.0.0

анонс маршрута по умолчанию через rip

default-route originate

выключаем автоматическую суммаризацию маршрутов

undo summary

суммаризация маршрутов на интерфейсе

int g0/0/0

rip summary-address 172.16.0.0 255.255.0.0.

debug

debugging rip 1,

disp debugging

terminal debugging

undo debugging rip 1 or undo debugging all !!!

RIP Metric

int g0/0/0

устанавливает cost на порту для входящих маршрутов

rip metricin

устанавливает cost на порту для исходящих маршрутов

rip metricout

rip poison-reverse

rip split horizon

Ограничение распространения маршрутной информации

int g0/0/0

undo rip output

undo rip input

интерфейс не передает маршрутную информацию, но принимает и заносит в routing table маршруты

rip 1

silent int g0/0/0 –

Authentification

int g0/0/0

rip authentification-mode simple ….

int g0/0/1

rip authentification-mode md5 usual ….

display

display rip <process_id> interface <interface> verbose

display rip 1 neighbor

OSPF

можно и без указания id. id учитывается при выборах DR, выбирается по наибольшему адресу

ospf 1 router-id 1.1.1.1

area 0

network ip address wildcard-mask

меняем расчет метрики

ospf 1

bandwidth-reference 10000

меняем cost, таймеры, dr-priority

int g0/0/0

ospf cost 20

ospf timer hello …

ospf timer dead …

ospf dr-priority …

Authentification OSPF

Simple authentication:

ospf authentication-mode { simple [ [ plain ] <plaintext> | cipher <cipher-text >] | null }

Cryptographic authentication:

ospf authentication-mode {md5 | hmac-md5 } [ key-id { plain <plain-text >| [ cipher ] <cipher-text >} ].

Выключаем OSPF на порту (restrict OSPF operation)

ospf 1

silent-int g0/0/0

Объявление маршрута последней надежды через OSPF

ip route-static 0.0.0.0 0.0.0.0 loopback 0

ospf 1

default-route-advertise

display

disp ospf peer (показывает очень полезную информацию: area, интерфейс и адрес интерфейса, статус соседства, рутер id, master or slave)

disp ospf peer brief

disp ospf 1 int g0/0/0

VRRP

На ip интерфейсе

vrrp vrid 20 virtual-ip 10.74.10.17

vrrp vrid 20 priority 50

Интерфейс с наибольшим значением priority выбирается в качестве Master (default priority 100).

Установка задержки обратного переключению с backup на master

vrrp vrid 1 preempt-mode timer delay 20

При падении интерфейса

GigabitEthernet1/0/0 vrrp приоритет интерфейса g0/0/0 уменьшается на 40

int g0/0/0

vrrp vrid 1 track interface GigabitEthernet1/0/0 reduced 40

VRP Basic and Operation, file system

Работа с файловой системой

Для создания директории

mkdir <полный путь и имя директории>

Для удаления директории

rmdir <полный путь и имя директории>

Для удаления и переименование файла

delete <полный путь и имя файла>

rename <полный путь и имя файла> <полный путь и имя файла>

Для удаления файла без возможности восстановления

delete /unreserved <полный путь и имя файла>

Для восстановления файла

undelete <имя файла>

Для очистки «корзины»

reset recycle-bin

Удаление файла с конфигурацией

delete <полный путь и имя файла>

Сброс сохранненой конфигурации

reset saved-configuration

Узнать версию софта

display version

display device slot

Работа с ftp

Подключиться по ftp

ftp x.x.x.x

скачать файл

get example.zip

Подключиться по tftp

tftp x.x.x.x get example.zip

Указываем файл startup config

startup system-software example.zip

HDLC

int s2/0/0

link-protocol hdlc

ip address x x x x xx

привязываем адрес loopback

ip unnambered int loopback 0

PPP

Настройка ppp c authentication-mode pap

R1

sysname BRAS

R2

sysname pap_client

Настройка ppp c authentication-mode chap

R1

sysname BRAS

link-protocol ppp

ppp authentication-mode chap

R2

sysname chap_client

int s1/0/0

PPPoE

display pppoe-server session all

sysname BRAS

int dialer 1

display nat server

diplay nat outbound

diplay nat address-group 1

DHCP

interface pool configuration

dhcp enable

int g0/0/0

dhcp select interface

dhcp server dns-list x.x.x.x

dhcp server excluded-ip-address x.x.x.x

dhcp server lease day x

global pool configuration

dhcp enable

ip pool pool1

network x.x.x.x mask xx

gateway-list x.x.x.x

lease day x

int g0/0/1

dhcp select global

dhcp relay

sysname dhcp server

dhcp enable

ip pool pool1

gateway-list 192.168.1.1

network 192.168.1.0 mask 255.255.255.0

interface GigabitEthernet0/0/0

ip address 10.10.10.1 255.255.255.252

dhcp select global

sysname dhcp relay

dhcp enable

dhcp server group 123

dhcp-server 10.10.10.1 0

interface GigabitEthernet0/0/1

ip address 192.168.1.1 255.255.255.0

dhcp select relay

dhcp relay server-select 123

ACL

basic

acl 2000

rule deny source x.x.x.x wildcard mask

rule permit source x.x.x.x wildcard mask

int g0/0/0

traffic-filter outbound acl 2000

advanced

acl 3000

rule deny tcp source x.x.x.x wildcard mask destination x.x.x.x wildcard mask destination-port eq 21

rule permit source x.x.x.x wildcard mask

int g0/0/0

traffic-filter inbound acl 3000

acl aplication nat

nat address-group 1 x.x.x.x y.y.y.y

acl 2000

rule permit source z.z.z.z wildcard mask

int g0/0/0

nat outbound 2000 address-group 1

AAA

настраиваем способ аутентификации

user-interface vty 0 4

authentication-mode aaa

aaa

создаем схему авторизации

authorization-scheme auth1

схема без сервера: radius…

authorization-mode local

создаем схему аутентификации

authentication-scheme auth2

схема без сервера: radius,diametr…

authentication-mode local

создаем домен и привязываем схемы аутентификации и авторизации

domain huawei

authentication-scheme auth2

authorization-scheme auth1

создаем пользователя в домене и указываем достпные сервисы и привилегии

local-user user1@huawei password cipher qwerty

local-user user1@huawei service-type telnet

Если оставить только telnet, то по консольному кабелю не будет доступа в случае аутентификации по AAA

user-int con 0

authentication aaa

local-user user1@huawei privilege level 0

display domain name huawei

Начальная конфигурация коммутатора huawei на примере s5720 — xcat – huawei devices – huawei devices

Данная статья будет полезна системным администраторам, планирующим работать с сетевым оборудованием Huawei, а так же ИТ-специалистам, перед которыми стоит задача разработки собственных решений на базе стандартных платформ. В ней будет приведено подробное описание настройки устройства посредством командной строки (CLI).

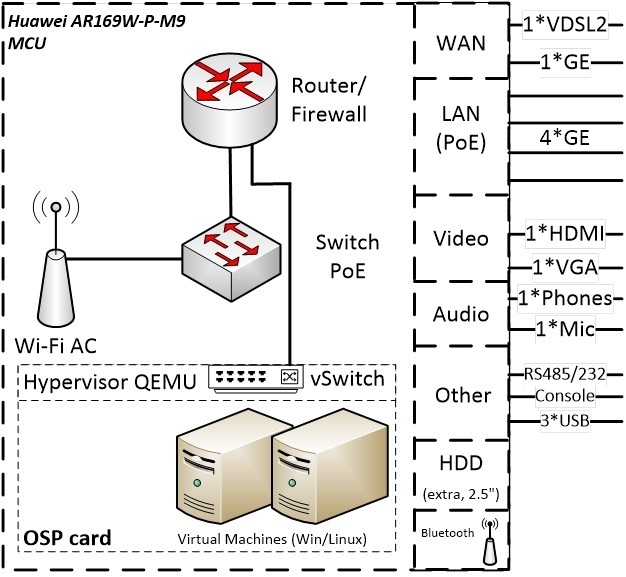

Я получил для тестирования и изучения продукт компании Huawei Enterprise – Huawei AR169W-P-M9. Как следует из описания на сайте производителя – это устройство объединяет в себе полный набор услуг, в том числе маршрутизации, коммутации, безопасности и беспроводного доступа, а также содержит в себе открытую сервисную платформу (OSP, которая по сути является x86 компьютером), которая может обеспечить практически любой функционал, доступный на x86-платформе.

Если все упростить – то это полноценный роутер корпоративного уровня с интегрированным гипервизором на базе x86 архитектуры и все это размером с толстую книгу. Рассмотрим устройство поближе. Основные характеристики с сайта производителя ниже.

Рис.1

Техническая спецификация

Характеристики маршрутизатора

| Базовый функционал | ARP, DHCP, NAT, and Sub interface management |

| WLAN (AP – точка доступа FAT) | AP management, WLAN QoS, WLAN security, WLAN radio management, and WLAN user management (Only WLAN models support WLAN AP features) |

| WLAN (AC – контроллер точек доступа) | AP management (AC discovery/AP access/AP management), CAPWAP, WLAN user management, WLAN radio management (802.11a/b/g/n), WLAN QoS (WMM), and WLAN security (WEP/WPA/WPA2/Key management) |

| LAN | IEEE 802.1P, IEEE 802.1Q, IEEE 802.3, VLAN management, MAC address management, MSTP, etc. |

| Ipv4 Unicast Routing | Routing policy, static route, RIP, OSPF, IS-IS, and BGP |

| Ipv6 Unicast Routing | Routing policy, static route, RIPng, OSPFv3, IS-Isv6, and BGP4 |

| Multicast | IGMP v1/v2/v3, PIM SM, PIM DM, and MSDP |

| VPN | IPSec VPN, GRE VPN, DSVPN, L2TP VPN, and Smart VPN |

| QoS | Diffserv mode, Priority mapping, traffic policing (CAR), traffic shaping, congestion avoidance (based on IP precedence/DSCP WRED), congestion management (LAN interface: SP/WRR/SP WRR; WAN interface: PQ/CBWFQ), MQC (traffic classification, traffic behavior, and traffic policy), Hierarchical QoS, and Smart Application Control (SAC) |

| Security | ACL, firewall, 802.1x authentication, AAA authentication, RADIUS authentication, HWTACACS authentication, broadcast storm suppression, ARP security, ICMP attack defense, URPF, CPCAR, blacklist, IP source tracing, and PKI |

| Management and Maintenance | Upgrade management, device management, web-based GUI, GTL, SNMP v1/v2c/v3, RMON, NTP, CWMP, Auto-Config, site deployment using USB disk, and CLI |

Следующие операционные системы могут быть установлены на сервисный модуль OSP:

• Windows Server 2003 32bit,

• Windows Server 2008 R1 32bit,

• Windows Server 2008 R2 64bit,

• Windows 7 32bit sp1,

• Windows 8.x

• Red Hat Enterprise 6.5,

• Red Hat Enterprise 7.0,

• SUSE Enterprise 11 SP1,

• Fedora Core 20,

• Debian Wheezy.

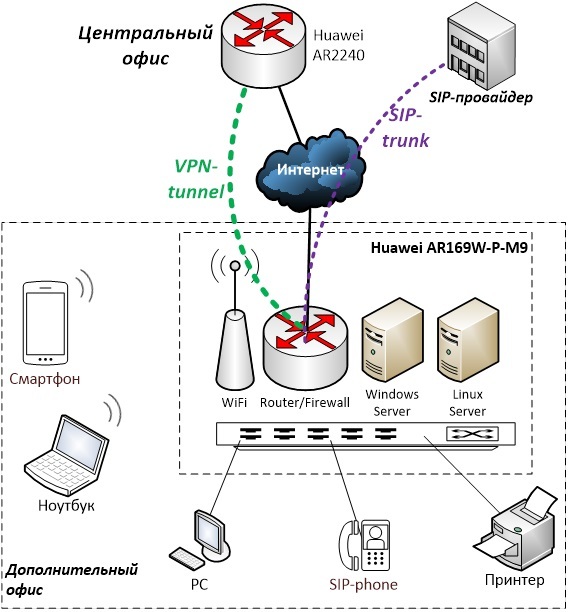

После более детального изучения устройства, я набросал следующую структурную схему устройства:

Рис.2

Как можно увидеть, устройство условно состоит из двух частей:

В своей практике я часто имею дело с сетевым оборудованием Huawei, считаю, что достаточно хорошо знаю его архитектуру, операционную систему VRP и CLI. Но когда я узнал о существовании такого «гибрида», мне стало интересно – на каком уровне в нем происходит интеграция x86 и VRP? Как будет выглядеть с точки зрения роутера гипервизор? И как будут выглядеть сетевые ресурсы роутера с точки зрения установленной на сервисную платформу x86-ой операционной системы? И интерес, в первую очередь, свяазан с открывающимися вариантами решений различных типовых задач – ведь по сути в одной коробке уже есть почти все, вот к примеру варианты использования:

Рис. 3

На рисунке 3 – базовая схема подключения дополнительного офиса к главному. Устройство в дополнительном офисе решает задачу выхода в Интернет, раздачу Wi-Fi, предоставление IP-телефонии, коммутацию четырех устройств, а также до двух серверов для задач, которые нужно решать локально.

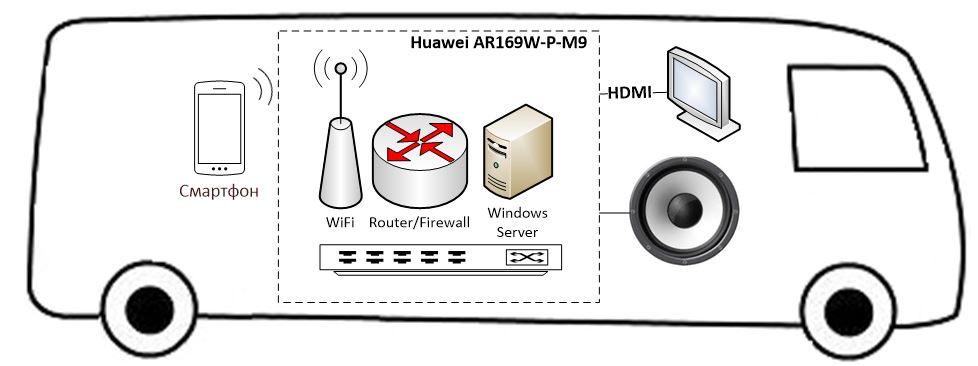

Второй вариант:

Рис. 4

Решение для общественного транспорта. Устройство будет раздавать интернет пассажирам, которое оно будет получать посредством 3G/4G, а также транслировать рекламу посредством HDMI-интерфейса и подключенному к нему монитору и колонке. Или, например, определяя местоположение по GPS, проводить экскурсию пассажирам. Для этого, конечно же, на гостевой ОС должно быть запущено соответствующее приложение. Стоит так же заметить, что для данного применения уместнее использовать промышленный вариант серии AR 500, который выполнен в специальном корпусе, защищающем устройство от тряски.

Думаю, что вариантов применения можно придумать множество, эти варианты первые, что пришли мне в голову.

Первичные настройки роутера.

Пароль по умолчанию на консоль (параметры консоли стандартные, как у Cisco: 9600baud, без контроля четности):

Username: admin

Password: Admin@huawei

(в некоторых ранних версиях VRP пароль может быть Admin@123, но в свежих версиях – такой как указано выше).

1) Прописываем IP адрес для VlanInterface1, в котором по умолчанию находятся порты LAN-свича GE0-GE4, а также маршрут по умолчанию:

<Huawei>system-view

Enter system view, return user view with Ctrl Z.

[Huawei]sysname AR169

[AR169]interface Vlanif1

[AR169-Vlanif1]ip address 172.31.31.77 255.255.255.0

[AR169-Vlanif1]quit

[AR169]ip route-static 0.0.0.0 0.0.0.0 172.31.31.12) Настраиваем доступ по SSH к устройству, предвариетльно создав пользователя и сгенерировав ключи rsa:

[AR169]rsa local-key-pair create

The key name will be: Host

RSA keys defined for Host already exist.

Confirm to replace them? (y/n):y

The range of public key size is (512 ~ 2048).

NOTES: If the key modulus is less than 2048,

It will introduce potential security risks.

Input the bits in the modulus[default = 2048]:

Generating keys...

...........................................................................................................................................

....................

..............................................

................

[AR169]user-interface vty 0 4

[AR169-ui-vty0-4]authentication-mode aaa

[AR169-ui-vty0-4]protocol inbound ssh

[AR169-ui-vty0-4]quit

[AR169]aaa

[AR169-aaa]local-user user1 password irreversible-cipher Pa$$w0rd

[AR169-aaa]local-user user1 privilege level 15

[AR169-aaa]local-user user1 service-type ssh http terminal

[AR169]ssh user user1 authentication-type password3) Далее, пункт опциональный – обновление ПО до последней версии. Перед началом работы с любым устройством крайне рекомендуется обновится до самой последней версии ПО.

Проверим, какая версия ПО VRP сейчас стоит на роутере:

[AR169]display version

Huawei Versatile Routing Platform Software

VRP (R) software, Version 5.160 (AR160 V200R007C00SPC600PWE)

Copyright (C) 2021-2021 HUAWEI TECH CO., LTD

Huawei AR169W-P-M9 Router uptime is 0 week, 0 day, 0 hour, 53 minutes

MPU 0(Master) : uptime is 0 week, 0 day, 0 hour, 53 minutes

SDRAM Memory Size : 512 M bytes

Flash 0 Memory Size : 512 M bytes

MPU version information :

1. PCB Version : ARSRU169AGW-L VER.D

2. MAB Version : 0

3. Board Type : AR169W-P-M9

4. CPLD0 Version : 0

5. BootROM Version : 1

SubBoard[1]:

1. PCB Version : AR-1OSPBT-D VER.B

2. Board Type : OSP-X86Как можно заметить, версия ПО VRP этого роутера V200R007C00SPC600PWE. Условно расшифровать можно, как версия 200, релиз 007, номер в релизе 00, service pack 600. Буквы PWE означают Payload without encryption, что означает, что в данной версии ПО отключено стойкое шифрование с длинной ключа выше 56 бит. Если этих букв нет в названии ПО, то устройство будет поддерживать стойкое шифрование.

На момент написания статьи самая свежая доступная версия V200R007C00SPC900, ее можно найти на сайте производителя поиском по ключевым словам “AR 169 OSP”:

В случае, если файл будет недоступен для скачивания (пиктограмма в виде замка около названия файла), то следует обратиться к вашему партнеру, через которого приобреталось оборудование.

Скачиваем файл с AR169-OSP-V200R007C00SPC900.cc и выкладываем его на TFTP-сервер. Я использую для этих целей бесплатный tftpd64 для Windows. Мой tftp-сервер располагается в той же сети, что и VLAN1 у роутера. Адрес tftp-сервера 172.31.31.250.

Далее, для скачивания файла нужно выйти в пользовательский режим (с треугольными скобками ) и дать команду на скачивание файла с tftp сервера:

<AR169>tftp 172.31.31.250 get AR169-OSP-V200R007C00SPC900.cc Должно начаться скачивание файла на встроенную flash-память. После скачивания, из этого же режима проверим содержимое flash командой dir и убедимся, что все скачалось.

Далее, чтобы при следующей перезагрузке устройства грузилось уже новая версия ПО, нужно в этом же пользовательском режиме дать команду с явным указанием этого нового файла:

<AR169>startup system-software flash:/AR169-OSP-V200R007C00SPC900.ccДалее, после перезагрузки по команде display version убедимся, что роутер загрузился с новой версией прошивки V200R007C00SPC900.

4) Переходим к созданию виртуальной машины.

Виртуальная машина создается в интерфейсе CLI роутера в режиме virtual-environment.

Сперва проверим, включен ли DHCP на виртуальных интерфейсах GE0/0/5 и GE0/0/6 которые связывают роутер и плату OSP.

Для этого посмотрим конфигурацию всего устройства:

[AR169]display current-configuration

…

interface GigabitEthernet0/0/5

ip address 192.168.2.1 255.255.255.0

dhcp select interface

#

interface GigabitEthernet0/0/6

description VirtualPort

ip address 192.168.3.1 255.255.255.0

dhcp select interface

#Лишний вывод я обрезал, оставил только вывод пятого и шестого интерфейсов. Как можно видеть, здесь присутствует включенный DHCP сервер, который будет раздавать в эти интерфейсы IP-адреса из сеток /24.

В моем случае это было настроено по умолчанию, но в случае, если DHCP на этих интерфейсах не настроен (по крайней мере в мануале про это написано), следует его включить:

[AR169]dhcp enable

[AR169]interface GigabitEthernet0/0/5

[AR169-GigabitEthernet0/0/5]dhcp select interface

[AR169-GigabitEthernet0/0/5]quit

[AR169]interface GigabitEthernet0/0/6

[AR169-GigabitEthernet0/0/6]dhcp select interfaceТак же на этом этапе можно сменить адреса вашей виртуальной сети, если эти адреса чем то не устраивают, в данном случае сетевые карты виртуальных машин будут в одном адресном пространстве GigabitEthernet0/0/5, т.е. в данном случае 192.168.2.0 /24. Я оставлю как есть.

Для чего нужно раздавать IP-адреса в этот интерфейс?

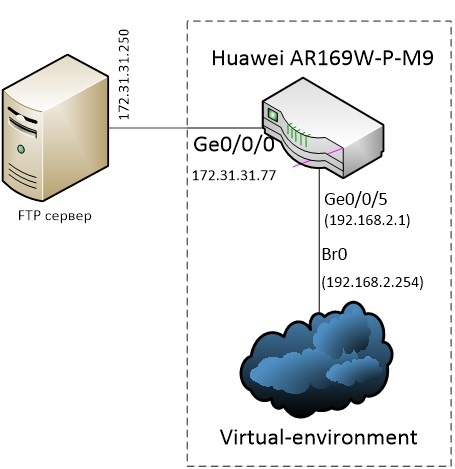

Ниже схема того, как взаимосвязаны между собой роутер (MCU) и плата x86 (OSP):

Рис. 5

Как видно из рисунка 5, GE5/0/0/5 является интерфейсом связи с MCU и OSP, и первый выданный по DHCP адрес должен будет получить интерфейс br0 виртуального свича. Проверим, какой адрес выдался из пула адресов интерфейса Gi0/0/5:

[AR169]display ip pool interface gigabitethernet0/0/5 used

-----------------------------------------------------------------------------

Start End Total Used Idle(Expired) Conflict Disable

-----------------------------------------------------------------------------

192.168.2.1 192.168.2.254 253 1 252(0) 0 0

-----------------------------------------------------------------------------

Network section :

-----------------------------------------------------------------------------

Index IP MAC Lease Status

-----------------------------------------------------------------------------

253 192.168.2.254 34a2-a2fc-edd8 36112 Used

-----------------------------------------------------------------------------Таким образом, адрес 192.168.2.254 будет основной точкой входа в нашу виртуальную среду, именно к нему нужно обращаться для перехода в режим виртуальной среды платы OSP следующей командой:

[AR169]virtual-environment 192.168.2.254В этом режиме предстоит скачать образ операционной системы с заранее поднятого ftp сервера, а также сформировать и запустить виртуальную машину.

Я поднял FTP-сервер FileZilla на машине с адресом 172.31.31.250, подключенным к LAN-свичу нашего устройства, т.е. к VLAN1:

Рис.6

Важное замечание. В моем случае, роутер не является шлюзом по умолчанию для FTP-сервера, поэтому я вручную на ftp-сервере прописал статический маршрут в сеть 192.168.2.0 /24 через 172.31.31.77.

На FTP-сервере заведен пользователь user1 которому доступна папка с образом Windows 8.1 – файл с названием win81.iso. Скачаем его в нашу виртуальную среду:

[AR169]virtual-environment 192.168.2.254

[AR169-virtual-environment-192.168.2.254]download package win81.iso ftp ftp://172.31.31.250/win81.iso user user1 password cipher

Enter Password(<1-16>):

The download ratio is 100%.

Info: Package downloading finished.Далее, создаем пустой виртуальный диск размером 30Гб для будущей операционной системы:

[AR169-virtual-environment-192.168.2.254]blank-disk name disk1 size 30Формируем OVA-файл из ISO с параметрами нашей будущей виртуальной машины:

[AR169-virtual-environment-192.168.2.254]ova file win81 iso win81.iso disk disk1 cpu 4 memory 2800 network-card 1 network-card-type virtio extend-description "-hdb /dev/external_disk"

Info: This operation will take several minutes, please wait....Комментарии по параметрам команды ova file:

• Первым параметром будет название создаваемого ova-файла без расширения, т.е. win81;

• Параметро iso – наш win81.iso файл, который был скачен ранее;

• Параметр disk – название диска, созданного нами командой blank-disk, т.е. disk1

• Cpu – указываем количество процессоров от 1 до 4.

• Memory – количество оперативной памяти в гигабайтах, в данном случае 2800 Мб (в случае если используем extend-description в предыдущей команде, то больше памяти поставить нельзя).

• Network-card – количество сетевый карт виртуальной машины, в данном случае 1.

• Network-card-type – тип виртуальной карты, возможны три варианта: e1000, rpl8139 и virtio. Рекомендованный тип для Windows – e1000.

• Extend-description – важный параметр, который регламентирует расширеные настройки виртуальной машины, такие как дополнительный жесткий диск, serial interface, HDMI и Audio, а также USB. Если не описывать эти параметры, то виртуальная машина «не увидит» допольнительный жетский диск, который можно установить в наше устроство и т.п.

Но есть важное ограничение, налагаемое CLI устройства – команда целиком не может быть длиннее 256 символов, а параметры подключения USB или HDMI превышают это ограничение.

Для этого случае в руководстве описан способ создание OVA-файла офф-лайн, то есть не на данном устройстве, а на вашей linux-машине. Здесь я не буду приводить это описание и буду использовать только один короткий параметр для подключения внешнего диска: “-hdb /dev/external_disk”. Так же важное замечание при

И так, ova-файл сформирован, можно приступать к инсталляции виртуальной машины из этой сборки:

[AR169-virtual-environment-192.168.2.254]install vm win81 package win81.ova

Info: This operation will take several minutes, please wait..Виртуальная машина проинсталлирована, далее зайдем в режим управления виртуальной машины, пропишем номер порта (например 8) по которому она в дальнейшем будет доступна по VNC viewer:

[AR169-virtual-environment-192.168.2.254]vm win81

[AR169-virtual-environment-vm-win81]vnc-server port 8 password cipher

Enter Password(<6-8>):

[AR169-virtual-environment-vm-win81]После чего можно виртуальную машину активировать и стартовать:

[AR169-virtual-environment-vm-win81]vm activate

Info: VM activated successfully.

[AR169-virtual-environment-vm-win81]vm start

Info: VM started successfully.Проверим состояние виртуальной машины следующей командой, а также запомним имя ее виртуального интерфейса (veth), оно нам пригодится в следующем шаге:

[AR169-virtual-environment-192.168.2.254]display vm win81

Name: win81

Status: running

Package: win81.ova

Auto-boot: enable

Exception-action: alarm

Cpu-shared:

Current: 0 1 2 3

Next:

Cpu-mono:

Current:

Next:

Storage-claimed:

Current:

Disk: disk1

Target: sda

Size: 30720M

Next:

Memory:

Current: 2800M

Next:

Cdrom:

Current:

Name: win81.iso

Type: private

Next:

Veth:

Current:

Name: win81_eth1

Mac: 0a:0b:1b:ce:e9:17

Next:Из данного вывода видно, что виртуальная машина win81 находится в запущенном состоянии, использует в качестве основного жесткого диска disk1 емкостью 30720 Мб, количество памяти 2800 Мб и ее виртуальный сетевой интерфейс называется win81_eth. Следующим шагом свяжем этот интерфейс с системой роутинга самого роуетера:

Для этого создаем виртуальный интерфейс veth2 для HostOS:

[AR169-virtual-environment-192.168.2.254]veth veth2 … и создаем виртуальный линк между HostOS и виртуальной машиной Win81 (см. Рисунок 5):

[AR169-virtual-environment-192.168.2.254]link veth veth2 to veth win81_eth1Добавляем виртуальный интерфейс Host OS к виртуальному свичу vSwitch:

[AR169-virtual-environment-192.168.2.254]ovs bridge br0

[AR169-virtual-environment-ovs-br0]port veth2 link-type access

[AR169-virtual-environment-ovs-br0]quitВсе, работы по созданию виртуальной машины завершены, можно приступать к ее инсталляции и непосредственной работе с ней. Для этого будем использовать бесплатный VNC Viewer, предварительно скачав его с сайта разработчика (RealVNC).

В качестве адреса указываем наш виртуальный интерфейс 192.168.2.254:8 — и порт 8, который мы настроили чуть выше. В настройках соединения, в разделе Expert следует обязательно сделать параметр FullColor = true, в противном случае ничего работать не будет:

Рис. 7

Вводим пароль, который мы задали в команде vnc-server и видим начальный экран установки нашей гостевой операционной системы, в данном случае Windows 8.1:

Рис. 8.

Процесс инсталляции Windows ничем не отличается от обычного, поэтому я пропущу этот момент, будем считать, что Windows успешно установился и запущен. Сразу же проверим, что у нас с сетевыми настройками:

Рис. 9

Как видно, DHCP выдал адрес 192.168.2.253 и мы можем пинговать шлюз 192.168.2.1. Таким образом, сетевая карта установилась нормально и виртуальная машина взаимодействует с роутером. Осталось выпустить виртуальную машину в интернет (настроить NAT на роутере) и, например, «прокинуть» порт снаружи для доступа по RDP к виртуальной машине (в этом случае крайне желательно настроить на сетевой карте виртуальной машины статический адрес из сети 192.168.2.0/24, а не оставлять его динамическим):

Создадим Access-list для фильтрации хостов, которым нужно предоставить доступ в интернет, в данном случае всю сеть 192.168.2.0 /24 :

[AR169]acl number 2001

[AR169-acl-basic-2001] rule permit source 192.168.2.0 0.0.0.255

[AR169-acl-basic-2001]quitПодключим к интерфейсу GigabitEthernet0/0/4 (WAN) кабель от провайдера, пусть нам выделен статический адрес 195.19.XX.XX, шлюз по умолчанию 195.19.XX.1:

[AR169]interface GigabitEthernet0/0/4

[AR169-GigabitEthernet0/0/4]ip address 195.19.XX.XX 255.255.255.224

[AR169-GigabitEthernet0/0/4] nat outbound 2001Сделаем трансляцию порта с внешнего 33389 на внутренний 3389 хоста нашей виртуальной машины 192.168.2.254

[AR169-GigabitEthernet0/0/4] nat server protocol tcp global current-interface 33389 inside 192.168.2.253 3389

[AR169-GigabitEthernet0/0/4]quitНастроим маршрут по умолчанию в Интернет:

[AR169] ip route-static 0.0.0.0 0.0.0.0 195.19.XX.1Обязательно сохраним конфигурацию:

[AR169]save

Warning: The current configuration will be written to the device.

Are you sure to continue?[Y/N]:Y

It will take several minutes to save configuration file, please wait...........

Configuration file had been saved successfully

Note: The configuration file will take effect after being activatedНа этом базовые настройки можно считать завершенными, была поднята одна виртуальная машина с гостевой ОС Windows 8.1, проведено обновление ПО устройства, сделан доступ в интернет и трансляция порта снаружи для доступа к ОС посредством протокола RDP.

Dhcp интернет на коммутаторе huawei 5720?

Если провод RJ45 от роутера действительно физически недоступен, то завести интернет на коммутатор не удастся никак, потому что провод и коммутатор нужно в первую очередь соединить физически.

Если провод всё же доступен физически, то его нужно соединить с коммутатором.

А дальше встаёт вопрос, в какой VLAN вы помещаете порт с кабелем от роутера. Если в этом же VLAN будет какой-то ваш host или router, то по DHCP он получит не только свой IP, но и маску сети и адрес шлюза. Порты, назначенные в другие VLAN на коммутаторе, теоретически окажутся отделёнными от интернет и сохранят broadcast трафик в “своей” локальной сетке-vlan’е.

Прошу прощения за невнятную терминологию ответа, но мне кажется она примерно соответствует уровню формулировок в вопросе.

Глобальные команды, режимы работы, cходства и различия с cli cisco.

Оборудование HUAWEI, построенное на базе операционной системы VRP, имеет cisco-like интерфейс командной строки. Принципы остаются теми же самыми, меняется только синтаксис.

В CLI оборудования HUAWEI существуют 2 режима командного интерфейса:

Настройка eth-trunk

interface Vlanif100

ip address 1.1.1.2 255.255.255.252

#

interface GigabitEthernet0/0/23

eth-trunk 1

#

interface GigabitEthernet0/0/24

eth-trunk 1

#

interface Eth-Trunk0

port link-type trunk

port trunk allow-pass vlan 100

#

Настройка stp

Для тестирование STP были соединены коммутаторы Cisco 2960 и HUAWEI Quidway S5328C-EI.

Для включения STP на коммутаторе необходимо в режиме system-view ввести команду

[Quidway] stp enable

По умолчанию, приоритет коммутатора HUAWEI, так же как и коммутатора Cisco равен 32768.

Просмотр информации о текущем состоянии портов:

[Quidway]display stp brief

MSTID Port Role STP State Protection

0 GigabitEthernet0/0/1 ALTE DISCARDING NONE

0 GigabitEthernet0/0/2 ROOT FORWARDING NONE

Видно, что один из портов заблокирован, т. к. приоритет коммутатора Cisco оказался больше.Просмотр глобальной информации об STP:

[Quidway]disp stp

-------[CIST Global Info][Mode STP]-------

CIST Bridge :32768.781d-baa4-b6a7

Config Times :Hello 2s MaxAge 20s FwDly 15s MaxHop 20

Active Times :Hello 2s MaxAge 20s FwDly 15s MaxHop 20

CIST Root/ERPC :8192 .2893-fe2a-9a80 / 199999

CIST RegRoot/IRPC :32768.781d-baa4-b6a7 / 0

CIST RootPortId :128.2

BPDU-Protection :Disabled

TC or TCN received :107

TC count per hello :0

STP Converge Mode :Normal

Share region-configuration :Enabled

Time since last TC :0 days 1h:16m:17s

Number of TC :9

Last TC occurred :GigabitEthernet0/0/2

Изменим приоритет коммутатора HUAWEI. Сделаем его наименьшим: 4096.

[Quidway]stp priority 4096

Посмотрим, что порт разблокировался:

[Quidway]disp stp brief

MSTID Port Role STP State Protection

0 GigabitEthernet0/0/1 DESI FORWARDING NONE

0 GigabitEthernet0/0/2 DESI FORWARDING NONE

[Quidway]

Общая информация об STP:

[Quidway]disp stp

-------[CIST Global Info][Mode STP]-------

CIST Bridge :4096 .781d-baa4-b6a7

Config Times :Hello 2s MaxAge 20s FwDly 15s MaxHop 20

Active Times :Hello 2s MaxAge 20s FwDly 15s MaxHop 20

CIST Root/ERPC :4096 .781d-baa4-b6a7 / 0

CIST RegRoot/IRPC :4096 .781d-baa4-b6a7 / 0

CIST RootPortId :0.0

BPDU-Protection :Disabled

TC or TCN received :123

TC count per hello :0

STP Converge Mode :Normal

Share region-configuration :Enabled

Time since last TC :0 days 0h:0m:44s

Number of TC :11

Last TC occurred :GigabitEthernet0/0/1

Опыт второй. безопасность

В качестве защиты от наиболее распространённых типов угроз мы настроили DHCP snooping, IP Source Guard, ARP security — все вместе это позволяет избежать некоторых типов атак, наиболее распространённых в офисной сети, в том числе и непреднамеренных.

Не секрет, что для администраторов становится головной болью появление в сети нелегального DHCP-сервера. DHCP snooping как раз таки призван решить эту проблему, т.к. раздача адресов в этом случае возможна только из доверенного порта, на остальных же она заблокирована.

На базе DHCP snooping работают функуции IP Source Guard и ARP security, защищающие от подделки IP и MAC адресов. Здесь суть в том, что работа возможна только с адресом полученным по DHCP, а связка «порт—IP—MAC» создается и проверяется автоматически.

Данная настройка убережет нас, если кто-то захочет использовать чужие IP-MAC, или организовать атаку типа MITM-атаку («Man-in-the-Middle»).

Третий тип возможных угроз — это атаки на STP. Здесь в качестве защиты на пользовательских портах включена фильтрация BPDU (то есть никакие STP-фреймы не отправляются пользователю и не принимаются от него).

Кроме того, ведёртся контроль появления посторонних BPDU stp bpdu-protection, что возможно при подключении другого коммутатора или атаки на stp root.

Активированная опция «stp edge-port enable» исключает порт из расчёта STP, уменьшая время сходимости и нагрузку на коммутатор.

Комбинация stp bpdu-protection и stp edge-port enable, аналогична Cisco spanning-tree portfast.

Собственно, примеры конфигурации:

Опыт первый. vlan

Созданы VLAN для офисной сети и для телефонов. Настроены «транки» и пользовательские порты. Включен LLDP.

Для работы Voice VLAN порты настраиваются в режиме «hybrid». IP-телефоны Yealink имеют возможность получения настроек по LLDP, чем мы успешно и воспользовались.

После конфигурирования пользовательский трафик остался в офисной сети, а голосовой переместился в Voice VLAN. При этом дополнительной настройки телефонов и рабочих мест не потребовалось, что очень удобно при миграции.

Включение LLDP позволяет выделять PoE в соответствии с требованиями подключенного устройства и экономно расходует бюджет мощности коммутатора.

Вопросов при настройке маршрутизации не возникло — всё работает. Базовые настройки маршрутизации:

router id 192.168.30.4#ospf 1area 0.0.0.0network 10.0.50.0 0.0.0.255#interface Vlanif50mtu 9198ospf timer hello 1ospf timer dead 3

Аутентификация peer не проверялась. В целях ускорения сходимости были настроены нестандартные тайминги (так называемый «LAN-based design»). В качестве «neighbor» успешно использована ASA5512 — работает.

Не обошлось и без нюансов: несмотря на то, что серия SI поддерживает динамический роутинг, он возможен только между интерфейсами Vlan (Vlanif). Т.е. порт нельзя перевести в режим L3 и назначить ему IP-адрес. Это возможно только для серий EI, HI.

Опыт третий. администрирование

Выполнена настройка административной части, к которой относятся NTP, SNMP, AAA, Radius.

Выяснилось, что можно активировать до 16 линий VTY, тогда как по умолчанию только 5.

И, собственно, некоторые удобства администрирования.

Опыт четвертый. замена сертификата устройства на действительный

«До кучи» мы решили заменить заводской, самовыписанный сертификат на действительный ( благо есть свой валидный сертификат для подписи).

Импорт сертификата возможен только из CLI.

Столкнулись с тем, что ключи и сертификат должны быть отдельно, несмотря на то, что формат «pfx» позволяет экспортировать закрытый ключ в составе сертификата.

Более того, если вы пытаетесь импортировать цепочку из сертификатов, то первым обязательно должен быть записан сертификат устройства, а потом все остальные (например, промежуточные CA).

При стандартном экспорте в pem, сначала в файле идут сертификаты CA и только в конце сертификат устройства.

Для работы импорта, файлы сертификата на устройстве необходимо поместить в папку security на flash. Эта папка по умолчанию отсутствует её нужно создавать.

Представляем вашему вниманию пошаговый алгоритм:

1. Сгенерировать сертификат на внешнем CA.2. Экспортировать отдельно сертификат или цепочку и закрытый ключ.3. Если это цепочка — открыть файл сертификата блокнотом и перенести последний блок (сертификат устройства) в начало файла, сохранить.4.

На коммутаторе создать папку mkdir flash:/security5.Поместить в папку файл сертификата и ключ tftp 192.168.0.1 chain-servercert.pem /security/chain-servercert.pemПосле этого, согласно инструкции, создать политику и выполнить импорт.

Режимы работы портов

Собственно, ничего нового. Существуют два основных режима работы порта: access и trunk.

Режим trunk

Настройка порта:

Создание vlan

Для создания vlan как сущности, на коммутаторе в режиме system-view выполняется команда vlan XXX, где XXX – номер vlan.

Статическая маршрутизация

Статические маршруты прописываются точно так же, как на оборудовании Cisco:

[Quidway]ip route 0.0.0.0 0.0.0.0 1.1.1.1

Просмотр таблицы маршрутизации:

[Quidway]disp ip routing-table

Route Flags: R - relay, D - download to fib

------------------------------------------------------------------------------

Routing Tables: Public

Destinations : 6 Routes : 6

Destination/Mask Proto Pre Cost Flags NextHop Interface

2.2.2.0/24 Direct 0 0 D 2.2.2.2 Vlanif1

2.2.2.2/32 Direct 0 0 D 127.0.0.1 Vlanif1

10.0.0.3/32 Direct 0 0 D 127.0.0.1 LoopBack0

90.0.0.1/32 Direct 0 0 D 127.0.0.1 LoopBack10

127.0.0.0/8 Direct 0 0 D 127.0.0.1 InLoopBack0

127.0.0.1/32 Direct 0 0 D 127.0.0.1 InLoopBack0

На этом всё.Если уважаемое сообщество заинтересуется материалом, планирую продолжить освещать настройку оборудования HUAWEI. В следующей статье рассмотрим настройку динамической маршрутизации.

Спасибо за внимание.

Подводим итоги

В качестве итогов — несколько цифр и выводов:

P.S. До встречи в следующих выпусках, господа Инженеры!