Начинающие ensp настраивают два типа портов ethernet-соединения: доступ и транк

Один: познакомьтесь с eNSP

eNSP (Enterprise Network Simulation Platform) — это бесплатная, расширяемая и графическая инструментальная платформа моделирования сетевых операций, предоставляемая Huawei, которая в основном выполняет программную симуляцию на маршрутизаторах и коммутаторах корпоративной сети, прекрасно представляет реальное оборудование и поддерживает большие сети.

Два: распознать три порта связи 1: Доступ: может принадлежать только 1 VLAN, обычно используется для подключения портов компьютера (компьютера и коммутатора). 2: Trunk: позволяет нескольким VLAN проходить, может принимать и отправлять несколько пакетов VLAN, обычно используемых для портов, подключенных между коммутаторами.

3: Hybird: позволяет нескольким VLAN проходить, может принимать и отправлять несколько пакетов VLAN, может использоваться для соединения между коммутаторами, также может использоваться для подключения пользовательских компьютеров. (Изучите только первые два на этот раз)

Три: начать настройку

Из рисунка видно, что порт, соединяющий компьютер и коммутатор — это доступ

Нажмите на ПК1, чтобы изменить IP-адрес на 192.168.1.1, и маска подсети будет 255.255.255.0.

IP-адрес pc2 — 192 . 168.1.2. Маска подсети также равна 255.255.255.0.

(Не забудьте подать заявку)

Включите и подождите одну минуту. , , , ,

Откройте компьютер в любой точке и нажмите на командную строку

Введите ping 192.168.1.x (запомните пробел после пинга)

Это показывает, что два компьютера связаны

Затем перейдите к следующему соединению между двумя коммутаторами

Повторите вышеуказанное для p3, p4 продолжите настройку IP и маски подсети (IP: 192.168.1.x, маска подсети: 255.255.255.0), и приложение запустится.

Как показано на рисунке, порт между двумя коммутаторами является магистральным

В это время вы можете проверить, успешен ли пинг (попробуйте p3pingp4 и p1)

Сначала настройте lsw1

Коммутатор huawei. начальная настройка.

Давайте рассмотрим конкретный пример. Допустим, у нас в руках оказался коммутатор

Huawei S5720-52X-PWR-SI-AC

(140-150 тыс. рублей на момент написания статьи), который мы хотим настроить в качестве железки уровня доступа в крупный офис. Какие нам будут поставлены задачи?

1.

Будем подключаться к уровню распределения с помощью агрегированного интерфейса

LACP

;

2.

На access-портах юзаем

voice VLAN

, чтобы подключать компьютеры и телефонии одним портом;

3.

Выведем в отдельный

VLAN

сетевые принтеры и прочие МФУ;

4.

Wi-Fi точки подключим транком с

PVID management VLAN

;

5.

Во избежание проблем запустим во всех

VLAN DHCP snooping

.

Переходим в режим конфигурирования:

<huawei>system-viewДадим коммутатору название, чтобы потом не путаться, типа

access-sw01

:

[huawei]sysname access-sw01Теперь нужно уяснить, что у нас будет использоваться

voice VLAN

, наши телефоны будут получать информацию по протоколу LLDP либо CDP, поэтому позднее включим совместимость с этим проприетарным цисковским протоколом. А пока глобально включим LLDP.

[access-sw01]lldp enableСразу включим DHCP Snooping, а перед этим непосредственно DHCP:

[access-sw01]dhcp enable

[access-sw01]dhcp snooping enableСоздадим VLAN управления, пусть это будет 100:

[access-sw01]vlan 100

[access-sw01-vlan100]description ManagementИ включим в нем DHCP Snooping:

[access-sw01-vlan100]dhcp snooping enableТеперь выйдем из дерева настройки VLAN.

[access-sw01-vlan100]quitТаким же макаром настроим другие вланы. 200 для VoIP, 300 офисным компьютерам и 400 на принтеры. Хорошо, с VLAN мы разобрались, что дальше? Нужно организовать доступ на коммутатор пользователю, например,

admin

с пароллем

p@sSw0D

.

[access-sw01]aaa

[access-sw01-aaa]local-user admin password irreversible-cipher p@sSw0DСразу назначим уровень доступа, тут всё по аналогии с циской:

[access-sw01-aaa]local-user admin privilege level 15И настраиваем удаленный доступ для нашего юзера:

[access-sw01-aaa]local-user admin service-type telnet terminal sshУберем опцию запроса смены пароля (она через определенное время выводит предложение сменить пароль):

[access-sw01-aaa]undo local-aaa-user password policy administrator

[access-sw01-aaa]quitТеперь включим SSH на устройстве:

[access-sw01]stelnet server enable

[access-sw01]ssh authentication-type default passwordИ сразу создадим SSH-ключи:

[access-sw01]rsa local-key-pair createАктивируем SSH-доступ на линиях:

[access-sw01]user-interface vty 0 4

[access-sw01-ui-vty0-4]authentication-mode aaa

[access-sw01-ui-vty0-4]protocol inbound ssh

[access-sw01-ui-vty0-4]quitНастроим интерфейс управления коммутатором. Мы с вами решили, что это будет VLAN 100, осталось назначить ему IP:

[access-sw01]interface Vlanif 100

[access-sw01-Vlanif100]ip address 10.0.0.10 24

[access-sw01-Vlanif100]quitИ настроим шлюз по-умолчанию:

[access-sw01]ip route-static 0.0.0.0 0.0.0.0 10.0.0.1Теперь приступим к настройке аплинка. Как мы помним, нужно поднять агрегированный интерфейс по протоколу LACP. Для них мы используем 10GBit-ные интерфейсы, которые имеются на этом свиче. У Huawei это зовется

Ether-Trunk

, поехали настраивать:

[access-sw01]interface Eth-Trunk 1Теперь скажем, какие порты будут входить в агрегированный интерфейс, нам достаточно парочки:

[access-sw01-Eth-Trunk1]trunkport XGigabitEthernet 0/0/1 to 0/0/2Установим протокол его работы:

[access-sw01-Eth-Trunk1]mode lacpИнтерфейс настроен, теперь сконфигурируем его в соответствии с поставленной задачей. Он смотрит в ядро, стало быть будет транком со всеми имеющимися вланами и доверенностью для DHCP Snooping:

[access-sw01-Eth-Trunk1]port link-type trunk

[access-sw01-Eth-Trunk1]port trunk allow-pass vlan all

[access-sw01-Eth-Trunk1]dhcp snooping trusted

[access-sw01-Eth-Trunk1]quitАплинк настроен, поехали по пользовательским портам. Порты 1-46 будут для юзеров, поэтому на них настроим voice и acces VLAN.

[access-sw01]interface range GigabitEthernet 0/0/1 to GigabitEthernet 0/0/46Эта настройка отличается от варианта Cisco. Мы переводим порт в

hybrid

, после чего назначаем voice VLAN и его же кидаем туда как tagged.

[access-sw01-port-group]port link-type hybrid

[access-sw01-port-group]voice-vlan 200 enable

[access-sw01-port-group]port hybrid tagged vlan 200Нетегированный влан пилим туда же и указываем соответствующий pvid.

[access-sw01-port-group]port hybrid pvid vlan 300

[access-sw01-port-group]port hybrid untagged vlan 300Порт у нас сугубо клиентский, поэтому вырубим STP

[access-sw01-port-group]stp edged-port enableВключим совместимость CDP на случай ипользования CIsco-телефонии. В описании анонсов будет отображаться

Users

:

[access-sw01-port-group]lldp compliance cdp receive

[access-sw01-port-group]description Users

[access-sw01-port-group]quitПорт 47 настроим для принтеров, просто нужный влан аксессом:

[access-sw01]interface GigabitEthernet 0/0/47

[access-sw01-GigabitEthernet0/0/47]port link-type access

[access-sw01-GigabitEthernet0/0/47]port default vlan 400

[access-sw01-GigabitEthernet0/0/47]description Printer

[access-sw01-GigabitEthernet0/0/47]quitПорт 48 настроим для точки Wi-Fi, и на ней будет висеть несколько SSID, настраивать будем транком. Точкой надо управлять, поэтому туда надо добавить Managment VLAN:

[access-sw01]interface GigabitEthernet 0/0/48

[access-sw01-GigabitEthernet0/0/48]port link-type trunk

[access-sw01-GigabitEthernet0/0/48]port trunk pvid vlan 100

[access-sw01-GigabitEthernet0/0/48]port trunk allow-pass vlan all

[access-sw01-GigabitEthernet0/0/48]description WirelessAP

[access-sw01-GigabitEthernet0/0/48]quitВ целом первичная настройка закончена. Выходим из режима

system view

клавишами

Ctrl Z

и сохраняемся:

<access-sw01>save

The current configuration (excluding the configurations of unregistered boards or cards) will be written to flash:/vrpcfg.zip.

Are you sure to continue?[Y/N]yИ пара полезных команд:

>/] display current-configuration показывает текущий конфиг устройства

>/] display interface brief выводит список интерфейсов и их статус

>/] display elabel информация о железе, серийники, хардварные версии компонентов и т.п.

скачать dle 12.0

Начальная конфигурация коммутатора huawei на примере s5720 — xcat — huawei devices — huawei devices — huawei devices

Данная статья будет полезна системным администраторам, планирующим работать с сетевым оборудованием Huawei, а так же ИТ-специалистам, перед которыми стоит задача разработки собственных решений на базе стандартных платформ. В ней будет приведено подробное описание настройки устройства посредством командной строки (CLI).

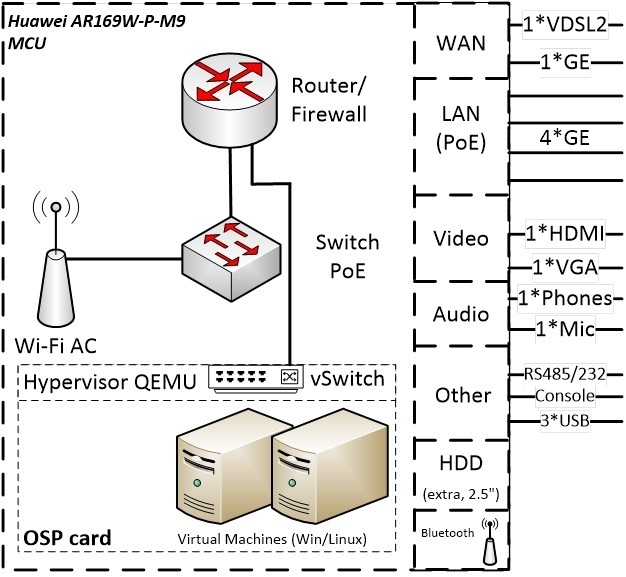

Я получил для тестирования и изучения продукт компании Huawei Enterprise – Huawei AR169W-P-M9. Как следует из описания на сайте производителя – это устройство объединяет в себе полный набор услуг, в том числе маршрутизации, коммутации, безопасности и беспроводного доступа, а также содержит в себе открытую сервисную платформу (OSP, которая по сути является x86 компьютером), которая может обеспечить практически любой функционал, доступный на x86-платформе.

Если все упростить – то это полноценный роутер корпоративного уровня с интегрированным гипервизором на базе x86 архитектуры и все это размером с толстую книгу. Рассмотрим устройство поближе. Основные характеристики с сайта производителя ниже.

Рис.1

Техническая спецификация

Характеристики маршрутизатора

| Базовый функционал | ARP, DHCP, NAT, and Sub interface management |

| WLAN (AP – точка доступа FAT) | AP management, WLAN QoS, WLAN security, WLAN radio management, and WLAN user management (Only WLAN models support WLAN AP features) |

| WLAN (AC – контроллер точек доступа) | AP management (AC discovery/AP access/AP management), CAPWAP, WLAN user management, WLAN radio management (802.11a/b/g/n), WLAN QoS (WMM), and WLAN security (WEP/WPA/WPA2/Key management) |

| LAN | IEEE 802.1P, IEEE 802.1Q, IEEE 802.3, VLAN management, MAC address management, MSTP, etc. |

| Ipv4 Unicast Routing | Routing policy, static route, RIP, OSPF, IS-IS, and BGP |

| Ipv6 Unicast Routing | Routing policy, static route, RIPng, OSPFv3, IS-Isv6, and BGP4 |

| Multicast | IGMP v1/v2/v3, PIM SM, PIM DM, and MSDP |

| VPN | IPSec VPN, GRE VPN, DSVPN, L2TP VPN, and Smart VPN |

| QoS | Diffserv mode, Priority mapping, traffic policing (CAR), traffic shaping, congestion avoidance (based on IP precedence/DSCP WRED), congestion management (LAN interface: SP/WRR/SP WRR; WAN interface: PQ/CBWFQ), MQC (traffic classification, traffic behavior, and traffic policy), Hierarchical QoS, and Smart Application Control (SAC) |

| Security | ACL, firewall, 802.1x authentication, AAA authentication, RADIUS authentication, HWTACACS authentication, broadcast storm suppression, ARP security, ICMP attack defense, URPF, CPCAR, blacklist, IP source tracing, and PKI |

| Management and Maintenance | Upgrade management, device management, web-based GUI, GTL, SNMP v1/v2c/v3, RMON, NTP, CWMP, Auto-Config, site deployment using USB disk, and CLI |

Следующие операционные системы могут быть установлены на сервисный модуль OSP:

• Windows Server 2003 32bit,

• Windows Server 2008 R1 32bit,

• Windows Server 2008 R2 64bit,

• Windows 7 32bit sp1,

• Windows 8.x

• Red Hat Enterprise 6.5,

• Red Hat Enterprise 7.0,

• SUSE Enterprise 11 SP1,

• Fedora Core 20,

• Debian Wheezy.

После более детального изучения устройства, я набросал следующую структурную схему устройства:

Рис.2

Как можно увидеть, устройство условно состоит из двух частей:

В своей практике я часто имею дело с сетевым оборудованием Huawei, считаю, что достаточно хорошо знаю его архитектуру, операционную систему VRP и CLI. Но когда я узнал о существовании такого «гибрида», мне стало интересно – на каком уровне в нем происходит интеграция x86 и VRP? Как будет выглядеть с точки зрения роутера гипервизор? И как будут выглядеть сетевые ресурсы роутера с точки зрения установленной на сервисную платформу x86-ой операционной системы? И интерес, в первую очередь, свяазан с открывающимися вариантами решений различных типовых задач – ведь по сути в одной коробке уже есть почти все, вот к примеру варианты использования:

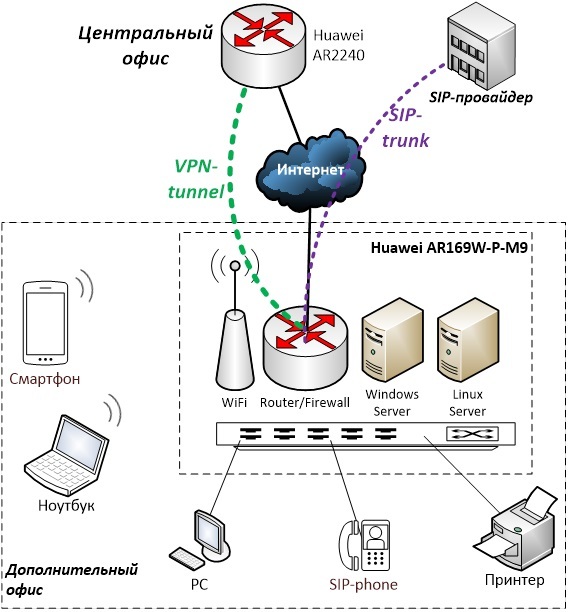

Рис. 3

На рисунке 3 – базовая схема подключения дополнительного офиса к главному. Устройство в дополнительном офисе решает задачу выхода в Интернет, раздачу Wi-Fi, предоставление IP-телефонии, коммутацию четырех устройств, а также до двух серверов для задач, которые нужно решать локально.

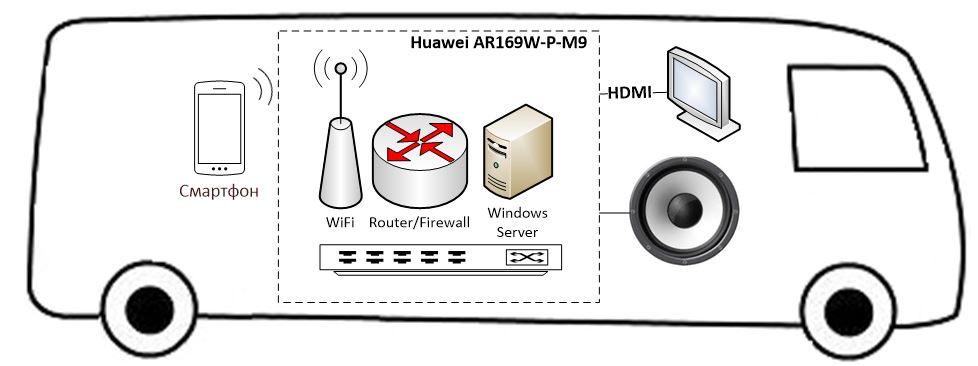

Второй вариант:

Рис. 4

Решение для общественного транспорта. Устройство будет раздавать интернет пассажирам, которое оно будет получать посредством 3G/4G, а также транслировать рекламу посредством HDMI-интерфейса и подключенному к нему монитору и колонке. Или, например, определяя местоположение по GPS, проводить экскурсию пассажирам. Для этого, конечно же, на гостевой ОС должно быть запущено соответствующее приложение. Стоит так же заметить, что для данного применения уместнее использовать промышленный вариант серии AR 500, который выполнен в специальном корпусе, защищающем устройство от тряски.

Думаю, что вариантов применения можно придумать множество, эти варианты первые, что пришли мне в голову.

Первичные настройки роутера.

Пароль по умолчанию на консоль (параметры консоли стандартные, как у Cisco: 9600baud, без контроля четности):

Username: admin

Password: Admin@huawei

(в некоторых ранних версиях VRP пароль может быть Admin@123, но в свежих версиях – такой как указано выше).

1) Прописываем IP адрес для VlanInterface1, в котором по умолчанию находятся порты LAN-свича GE0-GE4, а также маршрут по умолчанию:

<code class="bash"><Huawei>system-view Enter system view, return user view with Ctrl Z. [Huawei]sysname AR169 [AR169]interface Vlanif1 [AR169-Vlanif1]ip address 172.31.31.77 255.255.255.0 [AR169-Vlanif1]quit [AR169]ip route-static 0.0.0.0 0.0.0.0 172.31.31.1</code>

2) Настраиваем доступ по SSH к устройству, предвариетльно создав пользователя и сгенерировав ключи rsa:

<code class="bash">[AR169]rsa local-key-pair create The key name will be: Host RSA keys defined for Host already exist. Confirm to replace them? (y/n):y The range of public key size is (512 ~ 2048). NOTES: If the key modulus is less than 2048, It will introduce potential security risks. Input the bits in the modulus[default = 2048]: Generating keys... ........................................................................................................................................... .................... .............................................. ................ [AR169]user-interface vty 0 4 [AR169-ui-vty0-4]authentication-mode aaa [AR169-ui-vty0-4]protocol inbound ssh [AR169-ui-vty0-4]quit [AR169]aaa [AR169-aaa]local-user user1 password irreversible-cipher Pa$$w0rd [AR169-aaa]local-user user1 privilege level 15 [AR169-aaa]local-user user1 service-type ssh http terminal [AR169]ssh user user1 authentication-type password</code>

3) Далее, пункт опциональный – обновление ПО до последней версии. Перед началом работы с любым устройством крайне рекомендуется обновится до самой последней версии ПО.

Проверим, какая версия ПО VRP сейчас стоит на роутере:

<code class="bash">[AR169]display version Huawei Versatile Routing Platform Software VRP (R) software, Version 5.160 (AR160 V200R007C00SPC600PWE) Copyright (C) 2021-2021 HUAWEI TECH CO., LTD Huawei AR169W-P-M9 Router uptime is 0 week, 0 day, 0 hour, 53 minutes MPU 0(Master) : uptime is 0 week, 0 day, 0 hour, 53 minutes SDRAM Memory Size : 512 M bytes Flash 0 Memory Size : 512 M bytes MPU version information : 1. PCB Version : ARSRU169AGW-L VER.D 2. MAB Version : 0 3. Board Type : AR169W-P-M9 4. CPLD0 Version : 0 5. BootROM Version : 1 SubBoard[1]: 1. PCB Version : AR-1OSPBT-D VER.B 2. Board Type : OSP-X86</code>

Как можно заметить, версия ПО VRP этого роутера V200R007C00SPC600PWE. Условно расшифровать можно, как версия 200, релиз 007, номер в релизе 00, service pack 600. Буквы PWE означают Payload without encryption, что означает, что в данной версии ПО отключено стойкое шифрование с длинной ключа выше 56 бит. Если этих букв нет в названии ПО, то устройство будет поддерживать стойкое шифрование.

На момент написания статьи самая свежая доступная версия V200R007C00SPC900, ее можно найти на сайте производителя поиском по ключевым словам “AR 169 OSP”:

В случае, если файл будет недоступен для скачивания (пиктограмма в виде замка около названия файла), то следует обратиться к вашему партнеру, через которого приобреталось оборудование.

Скачиваем файл с AR169-OSP-V200R007C00SPC900.cc и выкладываем его на TFTP-сервер. Я использую для этих целей бесплатный tftpd64 для Windows. Мой tftp-сервер располагается в той же сети, что и VLAN1 у роутера. Адрес tftp-сервера 172.31.31.250.

Далее, для скачивания файла нужно выйти в пользовательский режим (с треугольными скобками ) и дать команду на скачивание файла с tftp сервера:

<code class="bash"><AR169>tftp 172.31.31.250 get AR169-OSP-V200R007C00SPC900.cc </code>

Должно начаться скачивание файла на встроенную flash-память. После скачивания, из этого же режима проверим содержимое flash командой dir и убедимся, что все скачалось.

Далее, чтобы при следующей перезагрузке устройства грузилось уже новая версия ПО, нужно в этом же пользовательском режиме дать команду с явным указанием этого нового файла:

<code class="bash"><AR169>startup system-software flash:/AR169-OSP-V200R007C00SPC900.cc</code>

Далее, после перезагрузки по команде display version убедимся, что роутер загрузился с новой версией прошивки V200R007C00SPC900.

4) Переходим к созданию виртуальной машины.

Виртуальная машина создается в интерфейсе CLI роутера в режиме virtual-environment.

Сперва проверим, включен ли DHCP на виртуальных интерфейсах GE0/0/5 и GE0/0/6 которые связывают роутер и плату OSP.

Для этого посмотрим конфигурацию всего устройства:

<code class="bash">[AR169]display current-configuration … interface GigabitEthernet0/0/5 ip address 192.168.2.1 255.255.255.0 dhcp select interface # interface GigabitEthernet0/0/6 description VirtualPort ip address 192.168.3.1 255.255.255.0 dhcp select interface #</code>

Лишний вывод я обрезал, оставил только вывод пятого и шестого интерфейсов. Как можно видеть, здесь присутствует включенный DHCP сервер, который будет раздавать в эти интерфейсы IP-адреса из сеток /24.

В моем случае это было настроено по умолчанию, но в случае, если DHCP на этих интерфейсах не настроен (по крайней мере в мануале про это написано), следует его включить:

<code class="bash">[AR169]dhcp enable [AR169]interface GigabitEthernet0/0/5 [AR169-GigabitEthernet0/0/5]dhcp select interface [AR169-GigabitEthernet0/0/5]quit [AR169]interface GigabitEthernet0/0/6 [AR169-GigabitEthernet0/0/6]dhcp select interface</code>

Так же на этом этапе можно сменить адреса вашей виртуальной сети, если эти адреса чем то не устраивают, в данном случае сетевые карты виртуальных машин будут в одном адресном пространстве GigabitEthernet0/0/5, т.е. в данном случае 192.168.2.0 /24. Я оставлю как есть.

Для чего нужно раздавать IP-адреса в этот интерфейс?

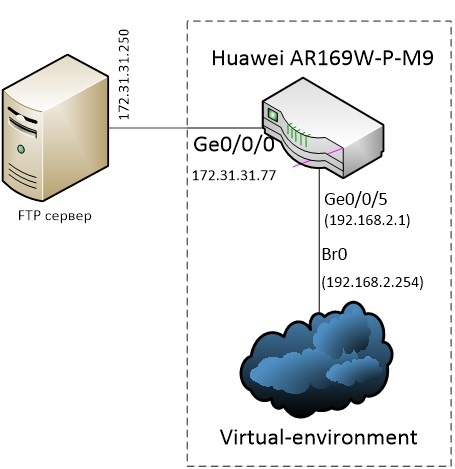

Ниже схема того, как взаимосвязаны между собой роутер (MCU) и плата x86 (OSP):

Рис. 5

Как видно из рисунка 5, GE5/0/0/5 является интерфейсом связи с MCU и OSP, и первый выданный по DHCP адрес должен будет получить интерфейс br0 виртуального свича. Проверим, какой адрес выдался из пула адресов интерфейса Gi0/0/5:

<code class="bash"> [AR169]display ip pool interface gigabitethernet0/0/5 used ----------------------------------------------------------------------------- Start End Total Used Idle(Expired) Conflict Disable ----------------------------------------------------------------------------- 192.168.2.1 192.168.2.254 253 1 252(0) 0 0 ----------------------------------------------------------------------------- Network section : ----------------------------------------------------------------------------- Index IP MAC Lease Status ----------------------------------------------------------------------------- 253 192.168.2.254 34a2-a2fc-edd8 36112 Used -----------------------------------------------------------------------------</code>

Таким образом, адрес 192.168.2.254 будет основной точкой входа в нашу виртуальную среду, именно к нему нужно обращаться для перехода в режим виртуальной среды платы OSP следующей командой:

<code class="bash">[AR169]virtual-environment 192.168.2.254</code>

В этом режиме предстоит скачать образ операционной системы с заранее поднятого ftp сервера, а также сформировать и запустить виртуальную машину.

Я поднял FTP-сервер FileZilla на машине с адресом 172.31.31.250, подключенным к LAN-свичу нашего устройства, т.е. к VLAN1:

Рис.6

Важное замечание. В моем случае, роутер не является шлюзом по умолчанию для FTP-сервера, поэтому я вручную на ftp-сервере прописал статический маршрут в сеть 192.168.2.0 /24 через 172.31.31.77.

На FTP-сервере заведен пользователь user1 которому доступна папка с образом Windows 8.1 – файл с названием win81.iso. Скачаем его в нашу виртуальную среду:

<code class="bash">[AR169]virtual-environment 192.168.2.254 [AR169-virtual-environment-192.168.2.254]download package win81.iso ftp ftp://172.31.31.250/win81.iso user user1 password cipher Enter Password(<1-16>): The download ratio is 100%. Info: Package downloading finished.</code>

Далее, создаем пустой виртуальный диск размером 30Гб для будущей операционной системы:

<code class="bash">[AR169-virtual-environment-192.168.2.254]blank-disk name disk1 size 30</code>

Формируем OVA-файл из ISO с параметрами нашей будущей виртуальной машины:

<code class="bash">[AR169-virtual-environment-192.168.2.254]ova file win81 iso win81.iso disk disk1 cpu 4 memory 2800 network-card 1 network-card-type virtio extend-description "-hdb /dev/external_disk" Info: This operation will take several minutes, please wait....</code>

Комментарии по параметрам команды ova file:

• Первым параметром будет название создаваемого ova-файла без расширения, т.е. win81;

• Параметро iso – наш win81.iso файл, который был скачен ранее;

• Параметр disk – название диска, созданного нами командой blank-disk, т.е. disk1

• Cpu – указываем количество процессоров от 1 до 4.

• Memory – количество оперативной памяти в гигабайтах, в данном случае 2800 Мб (в случае если используем extend-description в предыдущей команде, то больше памяти поставить нельзя).

• Network-card – количество сетевый карт виртуальной машины, в данном случае 1.

• Network-card-type – тип виртуальной карты, возможны три варианта: e1000, rpl8139 и virtio. Рекомендованный тип для Windows – e1000.

• Extend-description – важный параметр, который регламентирует расширеные настройки виртуальной машины, такие как дополнительный жесткий диск, serial interface, HDMI и Audio, а также USB. Если не описывать эти параметры, то виртуальная машина «не увидит» допольнительный жетский диск, который можно установить в наше устроство и т.п.

Но есть важное ограничение, налагаемое CLI устройства – команда целиком не может быть длиннее 256 символов, а параметры подключения USB или HDMI превышают это ограничение.

Для этого случае в руководстве описан способ создание OVA-файла офф-лайн, то есть не на данном устройстве, а на вашей linux-машине. Здесь я не буду приводить это описание и буду использовать только один короткий параметр для подключения внешнего диска: “-hdb /dev/external_disk”. Так же важное замечание при

И так, ova-файл сформирован, можно приступать к инсталляции виртуальной машины из этой сборки:

<code class="bash">[AR169-virtual-environment-192.168.2.254]install vm win81 package win81.ova Info: This operation will take several minutes, please wait..</code>

Виртуальная машина проинсталлирована, далее зайдем в режим управления виртуальной машины, пропишем номер порта (например 8) по которому она в дальнейшем будет доступна по VNC viewer:

<code class="bash">[AR169-virtual-environment-192.168.2.254]vm win81 [AR169-virtual-environment-vm-win81]vnc-server port 8 password cipher Enter Password(<6-8>): [AR169-virtual-environment-vm-win81]</code>

После чего можно виртуальную машину активировать и стартовать:

<code class="bash">[AR169-virtual-environment-vm-win81]vm activate Info: VM activated successfully. [AR169-virtual-environment-vm-win81]vm start Info: VM started successfully.</code>

Проверим состояние виртуальной машины следующей командой, а также запомним имя ее виртуального интерфейса (veth), оно нам пригодится в следующем шаге:

<code class="bash">[AR169-virtual-environment-192.168.2.254]display vm win81 Name: win81 Status: running Package: win81.ova Auto-boot: enable Exception-action: alarm Cpu-shared: Current: 0 1 2 3 Next: Cpu-mono: Current: Next: Storage-claimed: Current: Disk: disk1 Target: sda Size: 30720M Next: Memory: Current: 2800M Next: Cdrom: Current: Name: win81.iso Type: private Next: Veth: Current: Name: win81_eth1 Mac: 0a:0b:1b:ce:e9:17 Next:</code>

Из данного вывода видно, что виртуальная машина win81 находится в запущенном состоянии, использует в качестве основного жесткого диска disk1 емкостью 30720 Мб, количество памяти 2800 Мб и ее виртуальный сетевой интерфейс называется win81_eth. Следующим шагом свяжем этот интерфейс с системой роутинга самого роуетера:

Для этого создаем виртуальный интерфейс veth2 для HostOS:

<code class="bash">[AR169-virtual-environment-192.168.2.254]veth veth2 </code>

… и создаем виртуальный линк между HostOS и виртуальной машиной Win81 (см. Рисунок 5):

<code class="bash">[AR169-virtual-environment-192.168.2.254]link veth veth2 to veth win81_eth1</code>

Добавляем виртуальный интерфейс Host OS к виртуальному свичу vSwitch:

<code class="bash">[AR169-virtual-environment-192.168.2.254]ovs bridge br0 [AR169-virtual-environment-ovs-br0]port veth2 link-type access [AR169-virtual-environment-ovs-br0]quit</code>

Все, работы по созданию виртуальной машины завершены, можно приступать к ее инсталляции и непосредственной работе с ней. Для этого будем использовать бесплатный VNC Viewer, предварительно скачав его с сайта разработчика (RealVNC).

В качестве адреса указываем наш виртуальный интерфейс 192.168.2.254:8 — и порт 8, который мы настроили чуть выше. В настройках соединения, в разделе Expert следует обязательно сделать параметр FullColor = true, в противном случае ничего работать не будет:

Рис. 7

Вводим пароль, который мы задали в команде vnc-server и видим начальный экран установки нашей гостевой операционной системы, в данном случае Windows 8.1:

Рис. 8.

Процесс инсталляции Windows ничем не отличается от обычного, поэтому я пропущу этот момент, будем считать, что Windows успешно установился и запущен. Сразу же проверим, что у нас с сетевыми настройками:

Рис. 9

Как видно, DHCP выдал адрес 192.168.2.253 и мы можем пинговать шлюз 192.168.2.1. Таким образом, сетевая карта установилась нормально и виртуальная машина взаимодействует с роутером. Осталось выпустить виртуальную машину в интернет (настроить NAT на роутере) и, например, «прокинуть» порт снаружи для доступа по RDP к виртуальной машине (в этом случае крайне желательно настроить на сетевой карте виртуальной машины статический адрес из сети 192.168.2.0/24, а не оставлять его динамическим):

Создадим Access-list для фильтрации хостов, которым нужно предоставить доступ в интернет, в данном случае всю сеть 192.168.2.0 /24 :

<code class="bash">[AR169]acl number 2001 [AR169-acl-basic-2001] rule permit source 192.168.2.0 0.0.0.255 [AR169-acl-basic-2001]quit</code>

Подключим к интерфейсу GigabitEthernet0/0/4 (WAN) кабель от провайдера, пусть нам выделен статический адрес 195.19.XX.XX, шлюз по умолчанию 195.19.XX.1:

<code class="bash">[AR169]interface GigabitEthernet0/0/4 [AR169-GigabitEthernet0/0/4]ip address 195.19.XX.XX 255.255.255.224 [AR169-GigabitEthernet0/0/4] nat outbound 2001</code>

Сделаем трансляцию порта с внешнего 33389 на внутренний 3389 хоста нашей виртуальной машины 192.168.2.254

<code class="bash">[AR169-GigabitEthernet0/0/4] nat server protocol tcp global current-interface 33389 inside 192.168.2.253 3389 [AR169-GigabitEthernet0/0/4]quit</code>

Настроим маршрут по умолчанию в Интернет:

<code class="bash">[AR169] ip route-static 0.0.0.0 0.0.0.0 195.19.XX.1</code>

Обязательно сохраним конфигурацию:

<code class="bash">[AR169]save Warning: The current configuration will be written to the device. Are you sure to continue?[Y/N]:Y It will take several minutes to save configuration file, please wait........... Configuration file had been saved successfully Note: The configuration file will take effect after being activated</code>

На этом базовые настройки можно считать завершенными, была поднята одна виртуальная машина с гостевой ОС Windows 8.1, проведено обновление ПО устройства, сделан доступ в интернет и трансляция порта снаружи для доступа к ОС посредством протокола RDP.

Console guide: базовая настройка коммутаторов и маршрутизаторов huawei — huawei devices

AT команды

(набор команд Hayes) — набор команд, разработанных в 1977 году компанией Hayes для собственной разработки, модема «Smartmodem 300 baud». Набор команд состоит из серий коротких текстовых строк, которые объединяют вместе, чтобы сформировать полные команды операций, таких как набор номера, начала соединения или изменения параметров подключения.

Для того, чтобы модем распознал at команды, они должны быть записаны в специфической форме. Каждая команда всегда начинается буквами AT или at (от англ. ATtention, за что и получили своё название), дополненных одной или больше командой и завершаемой в конце нажатием клавиши Enter . Команды воспринимаются модемом только тогда, когда он находится в «командном режиме» или offline.

AT-команды

обычно отправляются модему посредством коммуникационного программного обеспечения, но также могут быть введены пользователем вручную, с компьютерной клавиатуры. Смотрим

как и чем вводить АТ команды в модем

. At команды huawei представлены на нашем сайте ниже. Huawei at команды (huawei at commands) очень нужные и полездные вещи для расшаривания вашего устройства.

Рассмотрим наиболее часто используемые at команды при работе с модемом huawei

ATI — вывод информации о модеме

AT CFUN=1 – перезагрузка модема, очень полезная команда не требует «передергивать» модем. После перезагрузки модем перерегистрируется в сети оператора.

AT CGMI — информация о производителе модема (Recieve: huawei)

AT CGMR — информация о версии прошивки (Recieve: 11.608.12.04.21)

AT CIMI — информация об IMSI номер SIM карты (Recieve: 250015800471114)

AT CGSN — информация о IMEI модема (Recieve: 353142033840706)

AT^HWVER — информация о версии железа модема (Recieve: ^HWVER:»CD6ATCPU»)

AT CSQ — посмотреть уровень радиосигнала

AT^CMDL — получить список всех комманд

AT CGMM или AT GMM — запросить название модели

AT COPS — информация о текущем операторе (Recieve: COPS: (1,»MTS-RUS»,»MTS»,»25001″,0),(2,»MTS-RUS»,»MTS»,»25001″,2),,(0,1,2,3,4),(0,1,2))

AT^U2DIAG? — текущий режим.

AT^GETPORTMODE – список всех устройств в модеме

AT^VERSION? — информация о версии прошивки модема

AT CLAC в ответе будет список поддерживаемых команд

Включение голосовых функций модема:

AT^CVOICE=? – проверка состояния голосовых функций модема (0 — значит включено)

AT^CVOICE=0 – включение голосовых функций модема

Включение / отключение режимов 2G и 3G:

AT^SYSCFG=13,1,3fffffff,0,0 – режим только 2G

AT^SYSCFG=2,1,3fffffff,0,0 – режим предпочтительно 2G

AT^SYSCFG=14,2,3fffffff,0,1 – режим только 3G

AT^SYSCFG=2,2,3fffffff,0,1 – режим предпочтительно 3G

AT^SYSCFG=2,2,3fffff ff,0,2 – режим включение 2G и 3G

Включение / отключение режимов WCDMA, HSDPA, HSPA , HSPA:

AT^HSDPA=1 – режим HSDPA включен

AT^HSDPA=0 – режим HSDPA выключен

AT^HSUPA=1 – режим HSUPA включен

AT^HSUPA=0 – режим HSUPA выключен

AT^HSPA=0 – режим WCDMA

AT^HSPA=1 – режим HSDPA

AT^HSPA=2 – режим HSPA

AT^HSPA=3 – режим HSPA

AT^SYSCFG=13,1,3FFFFFFF,2,4 – режим только GPRS/EDGE

AT^SYSCFG=14,2,3FFFFFFF,2,4 – режим только 3G/WCDMA

AT^SYSCFG=2,1,3FFFFFFF,2,4 – режим предпочтительно GPRS/EDGE

AT^SYSCFG=2,2,3FFFFFFF,2,4 – режим предпочтительно 3G/WCDMA

Команды необходимые для разблокировки модема (разлочка модема)

AT^CARDLOCK=»NCK Code» – ввод кода снятия блокировки (8-значное число)

AT^CARDUNLOCK=»MD5 NCK Code» – сброс попыток ввода кода NCK кода разблокировки до 10 раз

AT^CARDLOCK? – проверка состояния блокировки модема и количества попыток ввода кода разблокировки:

(ответ модема: CARDLOCK: A,B,0 , если A=2 модем разблокирован, A=1 модем заблокирован – SimLock, если A=3 здесь два варианта либо вы израсходовали все 10 попыток ввести код, либо у вас в модеме кастомизированная прошивка, B – количество оставшихся попыток ввода кода разблокировки (по умолчанию 10 раз))

Изменение режима модема

AT^U2DIAG=Команда — для изменения режим модема (Модем,CD ROM, Флешка, PC UI, NDIS, Смарткарта).

AT команды для Huawei E171 с прошивкой v21.156.00.00.143, E352, E353, E367, E398 и др.

AT^SETPORT=»A1,A2,1,2,3,7,A1,A2″ (Установить конфигурацию по умолчанию)

AT^SETPORT=»A1,A2,1,2,3,7″ (девайс в режиме «модем сетевая карта»)

AT^SETPORT=»A1,A2;1,2,3,A2″ (девайс в режиме «модем Card Reader»)

AT^SETPORT=»A1,A2;1,2,3″ (девайс в режиме «только модем»)

AT^SETPORT=»A1,2,7″ (девайс в режиме «сетевая карта CD-ROM»)

AT^SETPORT=»A1,A2,2,7″ (девайс в режиме «сетевая карта») — для Windows 7

AT^SETPORT=»A1;1,2″ (девайс в режиме «модем пользовательский интерфейс»)

AT^SETPORT? (Текущая конфигурация модема)

AT^GETPORTMODE (Отображение текущего активного режима)

AT^SETPORT=»A1,A2,1,2,3,7,A1,A2,4,5,6,A,B,D,E» (Сброс настроек по умолчанию)

Настройки режимов сети по умолчанию для Huawei E352

at^hspa?

^HSPA: 2

AT^SETPORT?

A1,A2;1,2,3,7,A1,A2

AT^SYSCFG?

^SYSCFG:2,2,3FFFFFFF,1,2

Настройки режимов сети по умолчанию для Huawei E352b (21.158.23.00.209)

AT^SETPORT?

A1,A2;1,16,3,2,A1,A2

AT команды для Huawei E1750

АТ команды переключения режимов huawei E1750

AT^U2DIAG=0 (девайс в режиме только модем)

AT^U2DIAG=1 (девайс в режиме модем CD-ROM)

AT^U2DIAG=6 (девайс в режиме только сетевая карта)

AT^U2DIAG=268 для E1750 (девайс в режиме модем CD-ROM Card Reader)

AT^U2DIAG=276 для E1750 (девайс в режиме сетевой карты CD-ROM Card Reader)

AT^U2DIAG=256 (девайс в режиме модем Card Reader, можно использовать как обычную флешку,

отказавшись от установки драйверов модема)

АТ команды переключения режимов сети huawei E1750

AT^SYSCFG=14,2,3fffffff,1,2 (Только 3G)

AT^SYSCFG=13,1,3fffffff,1,2 (Только GSM)

AT^SYSCFG=2,2,3fffffff,1,2 (Приоритет 3G)

AT команды переключения режимов сети для модема Huawei E1820 (E182E)

AT^SYSCFG=13,2,3fffffff,1,2 — только GSM

AT^SYSCFG=2,1,3fffffff,1,2 — преимущественно GSM

AT^SYSCFG=14,2,3fffffff,1,2 — только WCDMA

AT^SYSCFG=2,2,3fffffff,1,2 — преимущественно WCDMA

AT команды для Huawei E3131

AT^SETPORT=»A1,A2;1,16,3,2,A1,A2″ — (Установить конфигурацию по умолчанию)

AT^SETPORT=»A1,A2;1,2,3,16,A1,A2″ — (режим для работы модема с Android 4.0 (иногда работает))

AT^SETPORT=»A1,A2;1,16,3,2″ — (девайс в режиме «модем сетевая карта»)

AT^SETPORT=»A1,A2;1,3,2,A2″ — (девайс в режиме «модем Card Reader»)

AT^SETPORT=»A1,A2;1,3,2″ — (девайс в режиме «только модем»)

AT^SETPORT=»FF;1,2″ (девайс в режиме «модем пользовательский интерфейс»)

AT^SETPORT=»A1,A2;2,16″ — (девайс в режиме «сетевая карта»)

AT^SETPORT=»A1,A2;2,16,A1″ — (девайс в режиме «сетевая карта CD-ROM»)

AT команды для Huawei E3131 Hilink

http://192.168.1.1/html/switchProjectMode.html

AT^U2DIAG=0 Перевод модема из режима Hilink в режим com портов

AT^U2DIAG=119 Возврат в исходный режим

AT команды для Huawei E303 HiLink

http://192.168.1.1/html/switchProjectMode.html

AT^U2DIAG=374 Перевод модема из режима Hilink в режим com портов

AT^U2DIAG=375 Возврат в исходный режим

AT команды для Huawei E3272

AT^SETPORT=»A1,A2;62,61,76,A1,A2″ — Установка по умолчанию для МТС 824F.

AT^SETPORT=»A1,A2;10,12,16,A1,A2″ — Установка по умолчанию для Мегафон М100-4.

AT команды для Huawei E3372

AT^SETPORT=»A1,A2;A1,A2″ — Установка по умолчанию для МТС 827F.

AT^SYSCFG=»2,2,3FFFFFFF,1,2″ — Установка по умолчанию для МТС 827F.

AT команды для Huawei E3276

AT^SETPORT=»A1;10,12,13,14,16,A1,A2″ — Включает все COM порты.

AT^SETPORT=»A1,A2;12,16,A1,A2″ — Установка по умолчанию.

AT^SETPORT=”A1;10,12” — режим только модем

AT^SYSCFGEX? — значение по умолчанию

^SYSCFGEX:»00″,3FFFFFFF,1,2,800C5

AT^SYSCFGEX=?

^SYSCFGEX: («00″,»01″,»02″,»03″),((2000000400380,»GSM900/GSM1800/WCDMA900/WCDMA2100″),(2a80000,»GSM850/GSM1900/AWS/WCDMA1900″),(3fffffff,»All bands»)),(0-2),(0-4),((800c5,»LTE_B1/LTE_B3/LTE_B7/LTE_B8/LTE_B20″),(7fffffffffffffff,»All bands»))

AT^FHVER — показывает информацию о версии прошивки и версии железа (^FHVER:»E3276s-210 21.260.05.00.143,CH2E3276SM Ver.B»)

AT команды для Huawei E3531

AT^SETPORT=»A1,A2;1,16,3,2,A1,A2″ — Установка по умолчанию для МТС 423S.

AT^FHVER — — показывает информацию о версии прошивки и версии железа (^FHVER:»E3531s-1EA 21.318.15.00.143,CH1E3531SM Ver.A»)

AT команды для преключения режимов в модемах huawei с LTE (E392, E398)

Если для USB-модема вы хотите включить режим только LTE, отключив все остальные, необходимо воспользоваться AT командой:

AT^SYSCFGEX=»03″,3fffffff,2,4,7fffffffffffffff,,

В указанной команде первое значение расшифровывается так:

00 — Автоматический режим, установлен по умолчанию (приоритеты в порядке очереди: 4G > 3G > 2G)

01 — GSM GPRS(2G)

02 — WCDMA(3G)

03[/b] — LTE(4G)

[b]99 — Оставить текущие настройки без изменений.

Вы можете также выбрать порядок их приоритета, в порядке убывания, например:

AT^SYSCFGEX=»0302″,3fffffff,2,4,7fffffffffffffff,,

В этом случае модем будет пытаться подключиться сначала к сети LTE и потом к сети 3G, кроме работы в сетях 2G.

или такой вариант:

AT^SYSCFGEX=»030201″,3fffffff,2,4,7fffffffffffffff,,

это равносильно

AT^SYSCFGEX=»00″,3fffffff,2,4,7fffffffffffffff,,

Соответственно автоматический режим, установлен по умолчанию (приоритеты в порядке очереди: 4G > 3G > 2G)

Ctrl z назад — а как вперед?

Приветствую.

Приветствую.

Коротко ответ:

Ctrl Z назад — отменить только что выполненное действие, чтобы восстановить отмененное действие используйте комбинацию Ctrl Y или Ctrl Shift Z.

Обычно, в разных программах, если мы нажимаем Ctrl Z, то мы отменяем последнее действие. Например вставили текст, нажали Ctrl Z — и вставка текста будет отменена, то есть что вы вставили снова исчезнет, будто ничего и не вставляли.

Но не все знают, что чтобы действие не вернуть, а обратно восстановить отмененное — нужно зажать Ctrl Y. Правда эта комбинация может не работать корректно, все зависит от используемой программы. Также можно использовать Ctrl Shift Z. То есть добавляем шифт и действие не отменяется, а возвращается (при условии что действие впереди существует образно говоря).

Полезная информация о других горячих клавишах:

Удачи и добра, берегите себя!

На главную!15.02.2022

Huawei s5720-12tp-li-ac | официальный сайт хуавей в россии

Мы предлагаем следующие способы доставки товара:

Самовывоз из пункта выдачи

Самостоятельное получение заказа в пункте выдачи. Дата и время получения заранее согласуется с менеджером магазина.

Отгрузка товара юридическим лицам осуществляется только при наличии печати или правильно оформленной и заполненной доверенности, наличии паспорта получателя.

Отгрузка физическим лицам, в случае оплаты заказа банковскими картами, возможна только при предъявлении паспорта плательщика.

Для получения заказа, оплаченного вышеуказанным способом, третьим лицом необходимо наличие нотариально заверенной доверенности.

Курьерская доставка по Москве

Доставка по адресу покупателя или до пункта приема транспортной компании в г. Москве. Дата и время доставки заранее согласуется с менеджером магазина.

Доставка транспортной компанией по России

Доставка транспортной компанией по России до пункта выдачи транспортной компании или до конечного адреса покупателя.

Мы предлагаем следующие способы оплаты товара:

Оплата наличными

Оплата за наличный расчет для физических и юридических лиц. После внесения денежных средств Покупатель подписывает товаросопроводительные документы и получает кассовый чек. Отгрузка товара юридическим лицам осуществляется только при наличии печати или правильно оформленной и заполненной доверенности, наличии паспорта получателя.

Безналичная оплата

Мы работаем с физическими и юридическими лицами за безналичный расчёт со 100% предоплатой с оформлением всех предусмотренных законодательством документов. Счёт на оплату направляется Покупателю на электронную почту после запроса счета через форму на сайте либо по электронной почте. Цена на заказанный товар действительна в течение 2 дней с момента оформления Заказа.

Электронные способы

Оплата Заказа электронными способами, в т.ч. банковскими картами. Оплата Заказа данным способом доступна запросом ссылки на оплату у нашего менеджера.

Команды для просмотра информации

display current-configuration — просмотр конфигурации коммутатора. Вывод команды может занимать много строк.

display current-configuration interface ethernet0/0/8 позволяет отобразить текущую конфигурацию для определенного интерфейса, например

SW1-Q2326> display current-configuration interface Ethernet 0/0/8 # interface Ethernet0/0/8 loopback-detect enable loopback-detect action shutdown stp edged-port enable traffic-filter inbound acl 1 rule 10 traffic-filter inbound acl 2 rule 20 traffic-filter inbound acl 3 rule 30 undo ntdp enable undo ndp enable undo lldp enable port-isolate enable group 10 # return

display interface — просмотр состояния порта

Если в команде не был указан конкретный интерфейс, то команда отобразит информацию обо всех интерфейсах на коммутаторе.

Просмотр информации абонентского интерфейса

SW1-Q2326> display interface Ethernet0/0/2 Ethernet0/0/2 current state : UP Line protocol current state : UP Description:HUAWEI, Quidway Series, Ethernet0/0/2 Interface Switch Port, PVID : 10, TPID : 8100(Hex), The Maximum Frame Length is 2044 IP Sending Frames' Format is PKTFMT_ETHNT_2, Hardware address is 0025-9e0e-e3c8 Port Mode: COMMON COPPER Speed : 100, Loopback: NONE Duplex: FULL, Negotiation: ENABLE Mdi : AUTO Last 300 seconds input rate 64200 bits/sec, 46 packets/sec Last 300 seconds output rate 167936 bits/sec, 60 packets/sec Input peak rate 6230872 bits/sec, Record time: 2022-05-22 12:09:21 Output peak rate 82646216 bits/sec, Record time: 2022-05-20 22:28:51 Input: 104198 packets, 36893522 bytes Unicast : 104192, Multicast : 0 Broadcast : 6, Jumbo : 0 CRC : 0, Giants : 0 Jabbers : 0, Fragments : 0 Runts : 0, DropEvents : 0 Alignments : 0, Symbols : 0 Ignoreds : 0, Frames : 0 Discard : 0, Total Error : 0 Output: 2351712 packets, 1668837078 bytes Unicast : 2140589, Multicast : 166992 Broadcast : 44131, Jumbo : 0 Collisions : 0, Deferreds : 0 Late Collisions: 0, ExcessiveCollisions: 0 Buffers Purged : 0 Discard : 0, Total Error : 0 Input bandwidth utilization threshold : 100.00% Output bandwidth utilization threshold: 100.00% Input bandwidth utilization : 0.06% Output bandwidth utilization : 0.17%

В домовых сетях для связи между коммутаторами используются гигабитные порты. Просмотр информации UPLINK интерфейса.

SW1-Q2326> display interface GigabitEthernet 0/0/1 GigabitEthernet0/0/1 current state : UP Line protocol current state : UP Description:HUAWEI, Quidway Series, GigabitEthernet0/0/1 Interface Switch Port, PVID : 10, TPID : 8100(Hex), The Maximum Frame Length is 2044 IP Sending Frames' Format is PKTFMT_ETHNT_2, Hardware address is 4cb1-6c6d-f0e2 Port Mode: COMBO AUTO Current Work Mode: COPPER Speed : 1000, Loopback: NONE Duplex: FULL, Negotiation: ENABLE Mdi : AUTO Last 300 seconds input rate 24997688 bits/sec, 2342 packets/sec Last 300 seconds output rate 1229104 bits/sec, 579 packets/sec Input peak rate 336254096 bits/sec, Record time: 2022-07-21 03:46:12 Output peak rate 222242920 bits/sec, Record time: 2022-09-18 02:36:47 Input: 10903526547 packets, 14024800132234 bytes Unicast : 3191030272, Multicast : 7711769187 Broadcast : 727088, Jumbo : 0 CRC : 0, Giants : 0 Jabbers : 0, Fragments : 0 Runts : 0, DropEvents : 0 Alignments : 0, Symbols : 0 Ignoreds : 0, Frames : 0 Discard : 0, Total Error : 0 Output: 2022739656 packets, 1111756329252 bytes Unicast : 2022859007, Multicast : 1743883 Broadcast : 1136766, Jumbo : 0 Collisions : 0, Deferreds : 0 Late Collisions: 0, ExcessiveCollisions: 0 Buffers Purged : 0 Discard : 0, Total Error : 0 Input bandwidth utilization threshold : 100.00% Output bandwidth utilization threshold: 100.00% Input bandwidth utilization : 2.50% Output bandwidth utilization : 0.12%

display mac-address — просмотр мак-адреса

SW1-Q2326>display mac-address ------------------------------------------------------- MAC Address VLAN/VSI Learned-From Type ------------------------------------------------------- 1caf-f762-b607 10/- Eth0/0/2 dynamic 2c39-96a8-60f5 10/- Eth0/0/24 dynamic 2c39-96a8-60f6 10/- Eth0/0/24 dynamic 2c39-96d9-6d4e 10/- GE0/0/2 dynamic 2c39-96d9-6d4f 10/- GE0/0/2 dynamic 348a-ae19-aa1b 10/- GE0/0/2 dynamic 348a-ae19-aa1c 10/- GE0/0/2 dynamic e894-f6b7-a00d 10/- Eth0/0/3 dynamic 0025-9ed4-64ca 20/- GE0/0/1 dynamic 286e-d455-d7b0 20/- GE0/0/2 dynamic ------------------------------------------------------- Total items displayed = 10

При указании номера интерфейса команда покажет информацию о мак-адресах на конкретно заданном интерфейсе, например:

SW1-Q2326> display mac-address dynamic Ethernet0/0/2 ------------------------------------------------------------------ MAC Address VLAN/VSI Learned-From Type ------------------------------------------------------------------ 1caf-f762-b607 10/- Eth0/0/2 dynamic ------------------------------------------------------------------ Total items displayed = 1

Отбор данных по заданному признаку осуществляется с помощью include. Например, нам необходимо найти порт на коммутаторе, зная только мак-адрес оборудования. В этом случае нам поможет следующая команда:

SW1-Q2326> display mac-address dynamic | include 1caf-f762-b607 MAC address table of slot 0: ------------------------------------------------------------------ MAC Address VLAN/ PEVLAN CEVLAN Port Type LSP/LSR-ID VSI/SI ------------------------------------------------------------------ 1caf-f762-b607 10 - - Eth0/0/2 dynamic - ------------------------------------------------------------------ Total matching items on slot 0 displayed = 10

Результат отработки команды показывает, что нужный нам мак-адрес 1caf-f762-b607 находится на 2 порту коммутатора.

display interface description — просмотр описания портов коммутатора.

SW1-Q2326> display interface description Interface Description Ethernet0/0/1 HUAWEI, Quidway Series, Ethernet0/0/1 Interface Ethernet0/0/2 HUAWEI, Quidway Series, Ethernet0/0/2 Interface Ethernet0/0/3 HUAWEI, Quidway Series, Ethernet0/0/3 Interface Ethernet0/0/4 HUAWEI, Quidway Series, Ethernet0/0/4 Interface Ethernet0/0/5 HUAWEI, Quidway Series, Ethernet0/0/5 Interface Ethernet0/0/6 HUAWEI, Quidway Series, Ethernet0/0/6 Interface Ethernet0/0/7 HUAWEI, Quidway Series, Ethernet0/0/7 Interface Ethernet0/0/8 HUAWEI, Quidway Series, Ethernet0/0/8 Interface GigabitEthernet0/0/1 HUAWEI, Quidway Series, GigabitEthernet0/0/1 NULL0 HUAWEI, Quidway Series, NULL0 Interface Vlanif10 HUAWEI, Quidway Series, Vlanif998 Interface

Описание (description) можно изменить на свое. Это очень важно и позволяет прописать необходимую служебную информацию, например

Построение сети ensp — настройка беспроводной сети

анализ спросаДля небольших локальных сетей, для нужд устройств доступа, беспроводные сети должны быть развернуты в локальной сети, и беспроводной контроллер AC управляет сетью. Все беспроводные AP-устройства в сети отправляют информацию о конфигурации беспроводной сети. Беспроводная сеть выдает 2 сигнала 4G и 5G для подключения и использования различных устройств.

Топология:

Примечание.

USG5500 используется для межсетевого экрана, AR2220 используется для маршрутизатора, AC6005 используется для AC, а AP2050 используется для AP.

Топологическое описание: Внешний сетевой адрес брандмауэра — 192.168.12.9/24, а адрес связи между маршрутизатором и центральным коммутатором — 192.168.2.0/24. Правила безопасности брандмауэра разрешают доступ во внешнюю сеть только адресам в беспроводной сети.

Настройте адрес соединения между маршрутизатором и брандмауэром как сегмент сети 192.168.5.0/24 и настройте адрес переулка с коммутатором как 192.168.2.2/24. Главный коммутатор настраивает vlan3 для подключения к беспроводным сетевым устройствам, адрес шлюза — 172.16.3.

1/24, vlan1002 — настроен для подключения к маршрутизатору, а IP-адрес — 192.168.2.1. / 24. Адрес управления контроллером AC — 192.168.3.1/24, установите vlan1003 в качестве управляющей VLAN между AC и AP, настройте пул адресов DHCP, чтобы AP могла автоматически получать адрес управления.

1. Конфигурация переключателя S2

2. Конфигурация коммутатора S1

3. Конфигурация переключателя R1

4. Конфигурация межсетевого экрана FW.

5. конфигурация переменного тока

После завершения настройки можно увидеть, что точка доступа имеет зону покрытия сигнала WiFi.

Источник