- Почему у моего телефона два mac-адреса?

- Что означает устройство mac?

- Почему mac-адрес моего телефона постоянно меняется?

- Volumeid

- Безопасно ли менять mac-адрес?

- Должен ли я использовать mac-адрес по умолчанию?

- Изменяется ли mac-адрес в зависимости от местоположения?

- Казалось бы.

- Как изменить mac адрес

- Как использовать частные mac-адреса в ios 14 и зачем это нужно

- Как остановить изменение моего mac-адреса?

- Как отключить рандомизацию mac-адресов?

- Как отключить случайный mac-адрес в ios 14?

- Как отключить фильтрацию mac-адресов на android?

- Как отключить частный адрес wifi?

- Как сменить mac на внешнем wi-fi адаптере под win 7.

- Как узнать mac адреса из белого списка

- Как я могу навсегда изменить свой mac-адрес в linux?

- Контроль доступа по mac-адресам для беспроводной сети wi-fi (для версий ndms 2.11 и более ранних)

- Могу ли я изменить свой mac-адрес android?

- Подбор mac адреса методом перебора (по словарю и грубой силой)

- Связанные статьи:

- Подмена мак-адреса.

- Сколько mac-адресов у моего телефона?

- Следует ли использовать случайные аппаратные адреса?

- Шифрование wpa2 достаточно

- Это утомительно и отнимает время

- Узнайте больше о Huawei

Почему у моего телефона два mac-адреса?

2 ответа. MAC-адрес жестко запрограммирован на оборудовании. Если у вас два MAC-адреса, это означает, что в вашем iPad два сетевых устройства.

Что означает устройство mac?

Что такое рандомизация MAC-адресов и почему она используется? Рандомизация MAC-адресов — это растущая тенденция, когда операционные системы устройств используют случайный анонимный идентификатор устройства вместо реального адреса при подключении к беспроводным сетям.

Почему mac-адрес моего телефона постоянно меняется?

В некоторых случаях такое поведение является нормальным. С выпуском версии 8 iOS примерно в 2021 году Apple представила функцию (с большой помпой) ротации MAC-адресов для WiFi.

Volumeid

— серейный номер

тома

(не путать с жестким диском), присваивается системой, меняется

от микрософт.

Вот теперь-то собственно речь пойдет о самом главном.

Безопасно ли менять mac-адрес?

Не меняйте MAC-адрес маршрутизатора, потому что это определенно может вызвать проблемы с вашим интернет-сервисом.

Должен ли я использовать mac-адрес по умолчанию?

в большинстве случаев НЕ нужно использовать другой MAC-адрес, если только вам не нужно по какой-либо причине изменить ОБЩЕСТВЕННЫЙ IP-адрес WAN на маршрутизаторе. если в настоящее время работаете с проблемами not, оставьте позицию по умолчанию.

Изменяется ли mac-адрес в зависимости от местоположения?

Разница между MAC-адресами и IP-адресами заключается в том, что MAC-адреса никогда не меняются и используются только в локальной сети, в то время как IP-адреса идентифицируют сетевые устройства в глобальном масштабе и могут изменяться в зависимости от вашего местоположения.

Казалось бы.

“… И был вечер, и было утро. День второй .”

Разумеется, при любой перезагрузке компа, переподключении адаптера — мак слетает, и приходится подменять его снова. На следующий день обе софтины категорично отказались подменять адрес, мотивируя это весенней депрессией , да ничем не мотивируя.

Ещё пара часов с вопросами в гугл, и десяток форумов вообще поставили меня в тупик. Довольно часто встречается устойчивое мнение, что подменить мак на usb wi-fi адаптере, где он вшит (а он написан на наклеечке сзади) — вообще невозможно. Об этом пишет автор на форуме TMACa сам.

В какой-то момент до меня наконец дошло, что большинство похожих проблем, со сменой мака, если верить интернетам возникает на семёрке.

Как изменить mac адрес

Большинство сетевого оборудования позволяет легко менять MAC адреса из графического интерфейса. В любом случае, сейчас не стоит затрагивать эту тему — если у вас проблемы со сменой, то поищите в Гугле инструкции для вашего устройства.

В Linux изменить MAC своего адаптера можно следующим образом (работает как для проводных сетей, так и для беспроводных):

ifconfig wlan0 down ifconfig wlan0 hw ether 00:11:22:AA:AA:AA ifconfig wlan0 up

Предварительно нужно отключить любые mon-интерфейсы. Проверить, заработала ли подмена, можно вызвав ifconfig wlan0 — в строке Hwaddr должен быть указанный выше MAC.

Кроме того, в *nix есть macchanger — с его помощью можно выставить себе случайный MAC. Если поставить его в init.d, то неприятель будет совершенно сбит с толку, так как при каждой загрузке наш MAC будет другим (работает для любых проводных и беспроводных адаптеров, как и ifconfig).

# Случайный MAC: macchanger -r wlan0 # Определённый MAC: macchanger -m 11:22:33:AA:BB:CC wlan0 # Показать MAC: macchanger -s wlan0

Пусть вас не слишком обольщает свобода смены MAC адресов на произвольные: некоторые Точки Доступа не подключают клиентов с невалидными MAC-адресами, поэтому если вы меняете на произвольный, то убедитесь, что он имеется в базе данных, иначе у вас могут начаться непредвиденные проблемы. В Kali Linux эту базу данных можно найти в файлах

- /var/lib/ieee-data/oui.txt

- /var/lib/ieee-data/oui36.txt.

- /var/lib/ieee-data/iab.txt

- /var/lib/ieee-data/mam.txt

А обновить базу данных можно командой

airodump-ng-oui-update

Намного важнее другой вопрос: какой именно MAC адрес является валидным, на какой адрес нужно менять?

На вскидку я могу назвать минимум три способа узнать MAC адреса, которые находятся в белом списке фильтра. О двух из них я расскажу здесь. Это:

- посмотреть MAC адрес клиента, подключённого к точке доступа. Это можно сделать с помощью Airodump-ng

- подобрать MAC адрес методом перебора (по словарю или брутфорсингом). Это можно сделать с помощью программы mdk3

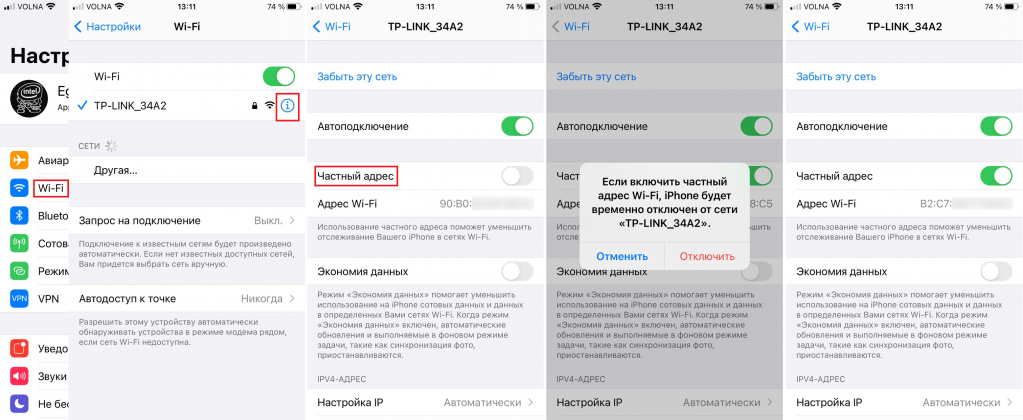

Как использовать частные mac-адреса в ios 14 и зачем это нужно

Каждое устройство для идентификации в Wi-Fi сети использует уникальный сетевой адрес, так называемый MAC-адрес. И компания Apple, продолжая заботиться о конфиденциальности пользователей, добавила в iOS 14 функцию частного адреса, которая позволяет сообщать маршрутизаторам различных Wi-Fi сетей различные MAC-адреса.

При использовании одного и того же MAC-адреса в различных сетях становится легко отследить деятельность человека, что как минимум позволяет показывать нам релевантную рекламу. Разумеется, если использовать разные MAC-адреса для каждой Wi-Fi сети, отслеживание становится затруднительным. В общем и целом, использование частных MAC-адресов практически никак не повлияет на вашу обычную работу в интернете, за исключением тех случаев, когда к сети могут подключиться девайсы только с определенными MAC-адресами, или же если вы самостоятельно отслеживаете деятельность определенного устройства, например, в рамках родительского контроля.

Включить или отключить частные адреса просто: зайдите в настройки Wi-Fi, выберите нужную сеть, после чего включите или отключите эту опцию:

Разумеется, после этого произойдет переподключение устройства к данной Wi-Fi сети.

Как остановить изменение моего mac-адреса?

Если вам нужно сообщить тот же MAC-адрес, убедитесь, что эта функция отключена. Зайдите в настройки -> Wi-Fi -> выключите «Использовать случайные аппаратные адреса».

Как отключить рандомизацию mac-адресов?

Отключение рандомизации MAC

- Откройте «Настройки» на вашем iPhone, iPad или iPod, затем нажмите «Wi-Fi» или «WLAN».

- Нажмите кнопку информации рядом с вашей сетью.

- Отключите частный адрес.

- Снова присоединитесь к сети.

Как отключить случайный mac-адрес в ios 14?

Отключение функции частного или случайного MAC-адреса на вашем устройстве iOS 14

- Перейдите в приложение «Настройки» на вашем устройстве iOS.

- Нажмите на Wi-Fi.

- Нажмите кнопку информации. …

- Коснитесь переключателя рядом с Частным адресом, чтобы отключить его.

- Выключите Wi-Fi на своем устройстве, а затем снова включите.

Как отключить фильтрацию mac-адресов на android?

Как отключить случайные MAC-адреса на большинстве устройств под управлением Android 10 и новее

- Убедитесь, что устройство подключено к вашей сети Plume.

- Откройте приложение “Настройки”.

- Нажмите Сеть и Интернет / Подключения, а затем Wi-Fi.

- Нажмите на значок шестеренки, связанный с вашей сетью Plume.

- Нажмите «Дополнительно», а затем «Конфиденциальность».

- Нажмите «Использовать MAC-адрес устройства».

Как отключить частный адрес wifi?

Android

- Откройте приложение “Настройки”.

- Выберите Сеть и Интернет.

- Выберите WiFi.

- Подключитесь к SSID Stanford.

- Коснитесь значка шестеренки рядом с текущим подключением Wi-Fi.

- Выберите Advanced.

- Выберите Конфиденциальность.

- Выберите “Использовать MAC-адрес устройства”.

10 дек. 2020 г.

Как сменить mac на внешнем wi-fi адаптере под win 7.

Для этого нужно.

После этих манипуляций мак под 7ой будет таким же, как в виртуалке.

Первый пост после долгих чтений.Искренне надеюсь, что кому-нибудь пригодится.

Как узнать mac адреса из белого списка

В этом нам поможет программа Airodump-ng. Переводим нашу беспроводную карту в режим монитора и запускаем Airodump-ng.

ifconfig wlan0 down && iwconfig wlan0 mode monitor && ifconfig wlan0 up airodump-ng wlan0

Например, на этом изображении хорошо видно, что точка доступа Kitty имеет, по крайней мере, двух клиентов. Их валидные MAC адреса здесь же (смотрите поле STATION).

Бывает так, что не получается увидеть сразу клиентов для определённых точек доступа. Т.е. какие-то клиенты присутствуют, но программа собрала ещё недостаточно сведений, чтобы сопоставить их с какой-либо из ТД. Для этого нам нужно применить атаку деаутентификация: если у ТД есть хоть один клиент, то мы это увидим сразу после его переподключения.

Кстати, чтобы сделать две вещи в одно время, можно заодно и захватить рукопожатие.

Для деаутентификации останавливаем Airodump-ng и запускаем снова, только уже с указанием канала интересующей нас ТД.

airodump-ng wlan0 --channel 1

И после этого «пуляем» пакеты деаутентификации и смотрим на экран:

aireplay-ng -0 5 -a 20:25:64:16:58:8C wlan0

Например, я не видел клиентов для точки доступа SecondaryAP.

20:25:64:16:58:8C -34 100 1270 601 0 1 54e WPA2 CCMP PSK SecondaryAP

https://www.youtube.com/watch?v=5wVQL1xVtSM

После выполнения атаки «раскрылся» один из клиентов:

20:25:64:16:58:8C 20:02:AF:32:D2:61 -48 0e- 0e 0 290 SecondaryAP

Его MAC 20:02:AF:32:D2:61 — это точно адрес из белого списка, ведь в ином случае он не смог бы подключиться.

Плюсы раскрытия MAC адреса с помощью Airodump-ng:

- Быстрота по сравнению с брутфорсом, особенно при использовании атаки деаутентификация

Минусы раскрытия MAC адреса с помощью Airodump-ng:

- Метод неприменим, если нет подключённых к точке доступа беспроводных клиентов

- Если не используется атака деаутентификация, можно прождать долгое время прежде чем будет обнаружен клиент интересующей нас сети

- Если использовать атаку деаутентификация, то вы теряете невидимость для сканеров и систем обнаружения и предотвращения вторжения беспроводной сети

Как я могу навсегда изменить свой mac-адрес в linux?

Как навсегда изменить MAC-адрес в Linux

- Установите Macchanger. …

- Найдите сетевой интерфейс, для которого вы хотите изменить MAC-адрес. …

- Проверьте, действительно ли Macchanger работает в вашей системе. …

- Создайте модуль systemd для автоматического запуска Macchanger при каждом запуске системы (чтобы MAC-адрес менялся каждый раз при загрузке вашей системы)

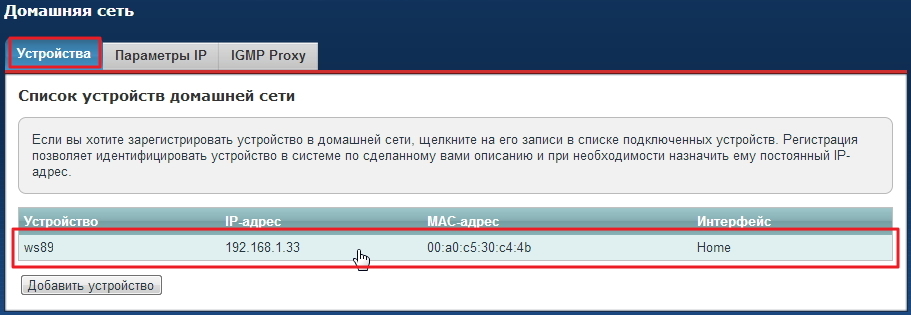

Контроль доступа по mac-адресам для беспроводной сети wi-fi (для версий ndms 2.11 и более ранних)

NOTE: В данной статье показана настройка версий ОС NDMS 2.11 и более ранних. Настройка актуальной версии ПО представлена в статье “Контроль доступа Wi-Fi“.

Интернет-центры серии Keenetic поддерживают создание списка доступа по MAC-адресам. Можно составить “белый” или “черный” список клиентов точки доступа Wi-Fi. В режиме “Белый список” доступ к домашней беспроводной сети будет заблокирован для всех клиентов, не вошедших в список. В режиме “Черный список” доступ к домашней беспроводной сети будет заблокирован только для клиентов из списка.

Внимание! Данная настройка также возможна через интерфейс командной строки (CLI) роутера c помощью специальных команд.

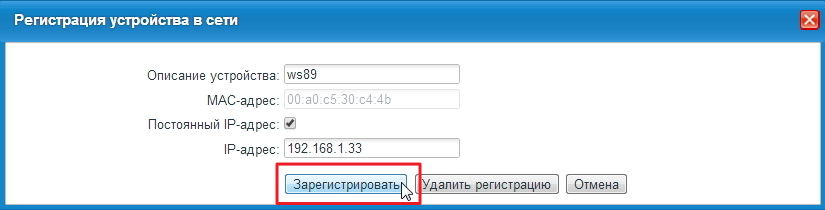

1. Перед началом настройки списков доступа по MAC-адресам нужно выполнить регистрацию соответствующего устройства в домашней сети. Для этого подключитесь к веб-конфигуратору интернет-центра и зайдите в меню Домашняя сеть > Устройства.

На этом экране вы увидите список подключенных в данный момент сетевых устройств (как по кабелю Ethernet, так и по Wi-Fi). Щелкните мышкой по записи нужного устройства. В появившемся окне Регистрация устройства в сети рекомендуем поставить галочку в поле Постоянный IP-адрес, чтобы данному сетевому устройству назначался постоянный IP-адрес, а затем нажмите кнопку Зарегистрировать.

Кроме того, вы можете самостоятельно добавить устройство в список устройств домашней сети, когда оно не подключено к интернет-центру. Для этого нажмите кнопку Добавить устройство в меню Домашняя сеть > Устройства и самостоятельно заполните поля в окне Регистрация устройства в сети.

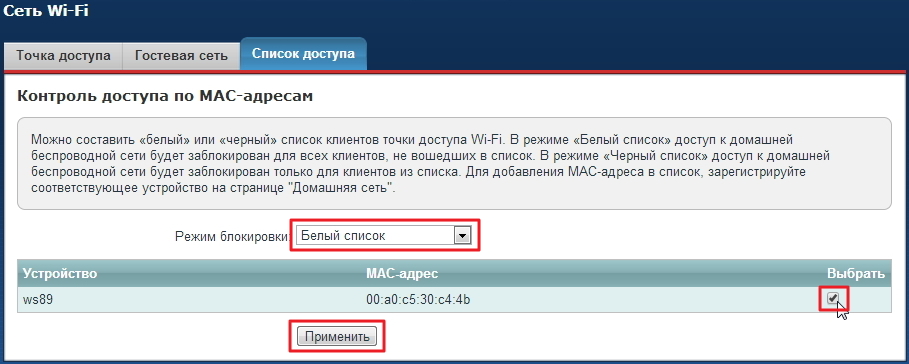

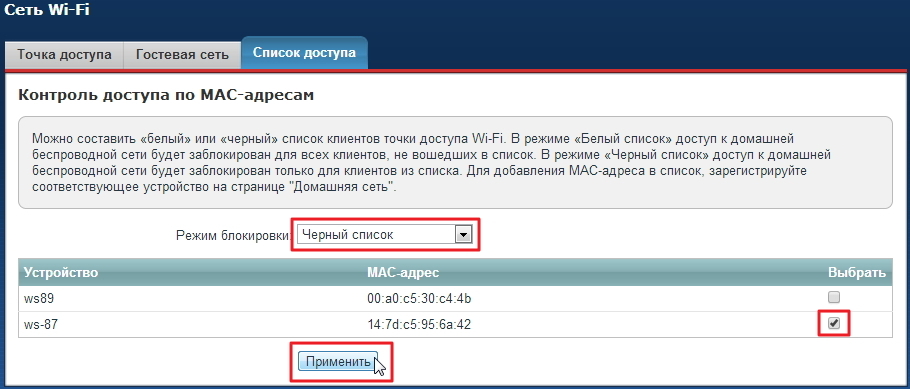

2. После регистрации устройства в домашней сети можно перейти к созданию списков доступа. Перейдите в меню Сеть Wi-Fi > Список доступа. В поле Режим блокировки можно выбрать один из трех режимов: Не блокировать, Белый список или Черный список.

После выбора режима блокировки (в нашем примере создан Белый список) напротив нужного устройства установите галочку в поле Выбрать и нажмите кнопку Применить.

Таким образом, доступ к домашней сети Wi-Fi будет заблокирован для всех клиентов, не вошедших в список (в нашем примере доступ по Wi-Fi будет разрешен только одному устройству с указанным MAC-адресом).

3. Для составления “черного” списка в поле Режим блокировки установите значение Черный список, напротив нужного устройства установите галочку в поле Выбрать и затем нажмите кнопку Применить.

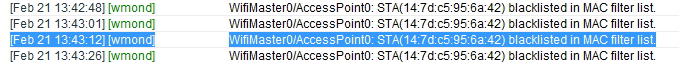

Теперь доступ к домашней сети Wi-Fi будет заблокирован только для клиентов из этого списка. В нашем примере клиент с MAC-адресом 14:7D:C5:95:6A:42 не сможет подключиться к точке доступа Wi-Fi. В логах устройства будут присутствовать следующие сообщения:

Дополнительную информацию можно найти в статье: «Настройка списков доступа для дополнительных точек доступа Wi-Fi»

Рассмотрим вариант настройки контроля доступа по MAC-адресам через интерфейс командной строки (CLI). Выполните следующие команды:

1. Узнаем MAC-адреса устройств, которые подключены к роутеру:

(config)> show ip dhcp bindings

lease:

ip: 192.168.1.43

mac: a8:1e:84:85:xx:xx

via: a8:1e:84:85:xx:xx

hostname: wrk

name: wrk

expires: 16732

2. Регистрируем устройство в домашней сети:

(config)> known host ws89 a8:1e:84:85:xx:xx

Core::KnownHosts: Host “ws89” has been updated.

3. Варианты режимов блокировки:

none – не блокировать

permit – разрешить

deny – запретить

(config)> interface WifiMaster0/AccessPoint0

Usage template:

type {type}

Choose:

none

permit

deny

4. Пример включения режима блокировки для Точки доступа 2,4 ГГц:

“Черный список” – блокировка устройств, которые входят в список:

(config)> interface WifiMaster0/AccessPoint0

Core::Configurator: Done.

(config-if)> mac access-list type deny

Network::Interface::Rtx::AccessPoint: “WifiMaster0/AccessPoint0”: ACL type set.

(config-if)> mac access-list address a8:1e:84:85:xx:xx

Network::Interface::Rtx::AccessPoint: “WifiMaster0/AccessPoint0”: MAC address added.

“Белый список” – блокировка всех устройств, которые не входят в список:

(config)> interface WifiMaster0/AccessPoint0

Core::Configurator: Done.

(config-if)> mac access-list type permit

Network::Interface::Rtx::AccessPoint: “WifiMaster0/AccessPoint0”: ACL type set.

(config-if)> mac access-list address a8:1e:84:85:xx:xx

Network::Interface::Rtx::AccessPoint: “WifiMaster0/AccessPoint0”: MAC address added.

5. Пример включения режима блокировки для Точки доступа 5 ГГц:

“Черный список” – блокировка устройств, которые входят в список:

(config)> interface WifiMaster1/AccessPoint0

Core::Configurator: Done.

(config-if)> mac access-list type deny

Network::Interface::Rtx::AccessPoint: “WifiMaster1/AccessPoint0”: ACL type set.

(config-if)> mac access-list address a8:1e:84:85:xx:xx

Network::Interface::Rtx::AccessPoint: “WifiMaster1/AccessPoint0”: MAC address added.

“Белый список” – блокировка всех устройств, которые не входят в список:

(config)> interface WifiMaster1/AccessPoint0

Core::Configurator: Done.

(config-if)> mac access-list type permit

Network::Interface::Rtx::AccessPoint: “WifiMaster1/AccessPoint0”: ACL type set.

(config-if)> mac access-list address a8:1e:84:85:xx:xx

Network::Interface::Rtx::AccessPoint: “WifiMaster1/AccessPoint0”: MAC address added.

6. Пример отключения режима блокировки для Точки доступа 2,4 ГГц:

(config)> interface WifiMaster0/AccessPoint0

Core::Configurator: Done.

(config-if)> mac access-list type none

Network::Interface::Rtx::AccessPoint: “WifiMaster0/AccessPoint0”: ACL type set.

7. Пример отключения режима блокировки для Точки доступа 5 ГГц:

(config)> interface WifiMaster1/AccessPoint0

Core::Configurator: Done.

(config-if)> mac access-list type none

Network::Interface::Rtx::AccessPoint: “WifiMaster1/AccessPoint0”: ACL type set.

8. Чтобы посмотреть включенный режим и добавленные устройства в интерфейсах WifiMaster0/AccessPoint0 и WifiMaster1/AccessPoint0, нужно сделать вывод startup-config файла, куда записываются выше упомянутые параметры:

(config)> more startup-config

!

interface WifiMaster0/AccessPoint0

rename AccessPoint

description “Wi-Fi access point”

mac access-list type permit

mac access-list address a8:1e:84:85:xx:xx

mac access-list address 94:65:2d:87:xx:xx

security-level private

wps

wps no auto-self-pin

authentication wpa-psk ns3 Ibqxxxxxxxxxxxx

encryption enable

encryption wpa2

ip dhcp client dns-routes

ip dhcp client name-servers

ssid enwrk-test

wmm

down

!

interface WifiMaster1/AccessPoint0

rename AccessPoint_5G

description “5Ghz Wi-Fi access point”

mac access-list type deny

mac access-list address 94:65:2d:87:xx:xx

security-level private

wps

wps no auto-self-pin

authentication wpa-psk ns3 Ibqq1xxxxxxxxx

encryption enable

encryption wpa2

ip dhcp client dns-routes

ip dhcp client name-servers

ssid enwrk-test

wmm

up

9. Пример удаления добавленного устройства из режима блокировки для Точки доступа 2,4 ГГц:

(config)> interface WifiMaster0/AccessPoint0

Core::Configurator: Done.

(config-if)> no mac access-list address 94:65:2d:87:xx:xx

Network::Interface::Rtx::AccessPoint: “WifiMaster0/AccessPoint0”: 94:65:2d:87:1e:7d MAC address removed.

10. Пример удаления добавленного устройства из режима блокировки для Точки доступа 5 ГГц:

(config)> interface WifiMaster1/AccessPoint0

Core::Configurator: Done.

(config-if)> no mac access-list address 94:65:2d:87:xx:xx

Network::Interface::Rtx::AccessPoint: “WifiMaster0/AccessPoint0”: 94:65:2d:87:1e:7d MAC address removed.

11. Сохраняем изменения в системе:

(config)> system configuration save

Core::ConfigurationSaver: Saving configuration…

Примечание

Данные настройки можно применить и к Гостевой сети 2,4 ГГц и 5 ГГц. Для этого Вам потребуется поменять название интерфейса с WifiMaster0/AccessPoint0 (2,4 ГГц), WifiMaster1/AccessPoint0 (5 ГГц) на WifiMaster0/AccessPoint1 (2,4 ГГц), WifiMaster1/AccessPoint1 (5 ГГц).

KB-3704

Могу ли я изменить свой mac-адрес android?

На большинстве устройств Android вы откроете «Настройки», затем перейдите в «О телефоне», затем выберите «Статус», и вы увидите указанный там MAC-адрес. . Даже если у вас нет root-доступа, вы можете использовать это приложение для временного изменения вашего MAC-адреса. Ваш MAC-адрес будет сброшен на адрес по умолчанию при сбросе настроек Android.

Подбор mac адреса методом перебора (по словарю и грубой силой)

В этом нам поможет программа mdk3, а именно – её режим брутфорса фильтра MAC.

Этот тест использует список известных MAC адресов клиентов и пытается пройти аутентификацию с ними в заданной ТД, при этом динамически изменяется таймаут ответа для лучшей производительности. В настоящее время это работает на ТД, которые отклоняют должным образом открытый запрос аутентификации

Плюсы раскрытия MAC адреса с помощью mdk3:

- Возможен подбор даже если у Wi-Fi нет подключённых клиентов

Минусы раскрытия MAC адреса с помощью mdk3:

- Как правила, занимает больше времени

- «Шумность» метода: ваша активность точно будет замечена системами монитора беспроводных сетей (если эти системы есть) и может быть расценена как подозрительная

В программе mdk3 нас интересует режим f — Режим брутфорса фильтра MAC.

Примеры использования команд:

mdk3 wlan0 f -t 20:25:64:16:58:8C -m 00:12:34

Здесь mdk3 — имя программы, f указывает на режим брутфорса фильтра MAC, -t 20:25:64:16:58:8C это BSSID целевой ТД, -m 00:12:34 устанавливает диапазон MAC адресов для использования (3 байта, например, 00:12:34). Если не указана -m, то будет использоваться внутренняя база данных.

Ещё один пример:

mdk3 wlan0 f -t 20:25:64:16:58:8C -f 00:12:34:00:00:25

Все опции такие же, кроме одной новой: -f 00:12:34:00:00:25 — здесь установлен MAC адрес с которого будет начат брутфорс.

Вы не можете использовать -f и -m в одно время. Но можно запускать программу вообще без этих двух опций:

mdk3 wlan0 f -t 20:25:64:16:58:8C

Если вы не хотите использовать деаутентификацию клиентов, то для значительного ускорения процедуры брутфорса можно провести перебор по MAC адресам клиентов, которые находятся в радиусе действия Wi-Fi.

Итак, белый список MAC адресов не увеличивает реальную защиту беспроводной сети. Он затрудняет использование ТД легитимными пользователями, поэтому его, наравне с созданием скрытых сетей Wi-Fi (подробности смотрите в статье «Как узнать имя скрытой сети Wi-Fi») следует относить к негодным средствам защиты сети.

Связанные статьи:

Подмена мак-адреса.

Казалось бы, ничего сложного в замене мака нет. Давным-давно мне показали строчку NetworkAdress в свойствах сетевой карты.Только сейчас я попадаю в сеть через wifi адаптер, и витуху кинуть никакой возможности нет. В свойствах адаптера строки NetworkAdress просто нет.

Погуглим. Вылезает две программки для подмены мака. Первая именуется TMAC, вторая SMAC. Разница между ними главным образом для любителя халявы обывателя в том, что одна платная, вторая нет.

Здесь всё просто, единственное что мак-адрес вайфай адаптера должен выглядеть какXY:XX:XX:XX:XX:XX, где Y = 2, 6, А или Е, а X — Любое число.То есть вместо «X» подставляем абсолютно любое значение 16-ой системы счисления.«X2:XX:XX:XX:XX:XX»«X6:XX:XX:XX:XX:XX»«XA:XX:XX:XX:XX:XX»«XE:XX:XX:XX:XX:XX»

Гугл подсказал, что это непонятная фишка win7, реализованная якобы для того, чтобы обезопасить вайфай сети с фильтрацией мак адресов от проникновения извне. По поводу неё давно и упорно ведётся скрытая война против творения Гейтса на каком-то из суппорт-форумов. Я не понял.

В общем то нам на это наплевать.

SMAC подменять мак на моём dlinkе отказался, TMAC подменил всё с первого раза, и я отлично пострелял пару часов.

Сколько mac-адресов у моего телефона?

Прокрутите вниз и выберите О телефоне. Выберите Состояние (или Информация об оборудовании). Прокрутите вниз до MAC-адреса Wi-Fi — это MAC-адрес вашего устройства.

Следует ли использовать случайные аппаратные адреса?

Сигнал содержит уникальный физический аппаратный (MAC) адрес вашего устройства. … Если ваше оборудование Wi-Fi поддерживает это, вы можете включить случайные аппаратные адреса, чтобы людям было сложнее отслеживать вас, когда ваш компьютер сканирует сети и подключается.

Шифрование wpa2 достаточно

На данный момент вы можете думать, что фильтрация MAC-адресов не является надежной, но обеспечивает некоторую дополнительную защиту только при использовании шифрования. Это похоже на истину, но не на самом деле.

В принципе, до тех пор, пока у вас есть сильная парольная фраза с шифрованием WPA2, это шифрование будет самым трудным для взлома. Если злоумышленник может взломать шифрование WPA2 , для них будет тривиально обмануть фильтрацию MAC-адресов. Если злоумышленник будет блокирован фильтрацией MAC-адресов, они, безусловно, не смогут сломать ваше шифрование в первую очередь.

Подумайте, как добавить велосипедный замок в дверь банковского хранилища. Любые грабители банков, которые могут пройти через дверь банковского хранилища, не будут иметь проблемы с блокировкой велосипедного замка. Вы не добавили никакой реальной дополнительной безопасности, но каждый раз, когда сотрудник банка должен получить доступ к хранилищу, им приходится тратить время на блокировку велосипеда.

Это утомительно и отнимает время

Время, затрачиваемое на управление этим, является основной причиной, по которой вам не следует беспокоиться. Когда вы сначала настраиваете фильтрацию MAC-адресов, вам нужно получить MAC-адрес от каждого устройства в домашнем хозяйстве и разрешить его в веб-интерфейсе вашего маршрутизатора. Это займет некоторое время, если у вас много устройств с поддержкой Wi-Fi, как это делают большинство людей.

Всякий раз, когда вы получаете новое устройство — или приходит гость, и вам нужно использовать Wi-Fi на своих устройствах, вам нужно будет войти в веб-интерфейс своего маршрутизатора и добавить новые MAC-адреса. Это выше обычного процесса настройки, когда вам нужно подключить кодовую фразу Wi-Fi на каждом устройстве.

Это просто добавляет дополнительную работу в вашу жизнь. Это усилие должно окупиться лучшей защитой, но минимальное-несуществование в безопасности, которое вы получаете, делает это нецелесообразным.