- Как не допустить накопления мусора?

- [Обсуждения] Ошибка приложения Huawei mobile service

- Mi Comm APP

- Рекомендации

- 2021

- Рост угроз в пять раз

- За лето 2021 года общее число зловредных программ для Android увеличилось на 32,6%

- 44% мобильных угроз для Android составляет рекламное ПО

- Правозащитники подали жалобу на Google за незаконную слежку за пользователями

- Ошибка в приложении huawei mobile service на xiaomi redmi note 9 как исправить

- Как отключить отчеты об ошибке на НТС?

- 2015

- Как сломать систему блокировки Android

- Возможность кражи данных через MMS-сообщение

- Проверка состояния памяти

- Зачем она нужна

- ETSI TS 103 732 (стандарт защиты смартфонов)

- Что делать?

- 2019

- В ОС Android обнаружено 414 уязвимостей

- Новый Android-вирус затерроризировал российские банки

- Уязвимость, позволяющая управлять приложением «Камера»

- Уязвимость NFC в Android версий 7, 8 и 9

- Уязвимость в Android позволяет “захватывать устройства” Huawei, Xiaomi, Samsung и Oppo

- Банковский ботнет Geost инфицировал 800 тыс. Android-устройств в РФ

- Множественные уязвимости в VoIP-компонентах

- Уязвимости, позволяющие взламывать Android по беспроводной сети

- Исправление 33 уязвимостей

- Раскрыта мошенническая схема, из-за которой быстро разряжаются миллионы Android-смартфонов

- Positive Technologies обнаружила опасную многолетнюю уязвимость в Android 7.0, 8.0, 9.0

- Уязвимость позволяла вредоносному PNG-изображению выполнить на устройстве произвольный код

- Нужен ли антивирус для Android?

- Могут ли телефоны с Android заражаться вирусами?

- Встроенные функции безопасности в Android

- Как вы используете ваш Android?

- Функции антивируса для Android

- Что делать, если ошибка появляется при установке или обновлении

- Рост числа уязвимостей – 158%

- Узнайте больше о Huawei

Как не допустить накопления мусора?

Чтобы не бороться с проблемой, достаточно не допустить ее. Запомните несколько правил, которые помогут содержать оперативную и постоянную память в чистоте:

- Скачивайте программы осознанно. Если софт не несет пользы — удаляйте его сразу же.

- Пользуйтесь синхронизацией с облаком. В качестве альтернативы вы можете переносить нужные данные в другие хранилища вручную.

- Используйте приложения для очистки памяти. Некоторые из них работают автономно по графику.

- Поставьте SD-карту. Хоть ее тоже нужно периодически очищать, она значительно расширяет пространство телефона.

- Ежемесячно проводите «генеральную уборку» телефона.

[Обсуждения] Ошибка приложения Huawei mobile service

kkifir

Все сделал, но ошибка все равно вылетает. Что делать?

Значит не все. Если приложение Huawei удалено, оно не может ошибку показывать

Mi Comm APP

Получайте новости о Mi продукции и MIUI

Рекомендации

* Рекомендуется загружать изображения для обложки с разрешением 720*312

Изменения необратимы после отправки

Cookies Preference Center

2021

Рост угроз в пять раз

22 февраля 2022 года стали известны данные глобальной телеметрии ESET за период с сентября по декабрь 2021 года. В целом за 2021 год объем всех типов угроз для Android увеличился в пять раз по сравнению с 2020 годом. В 2021 году вредоносные программы против пользователей этой ОС были наиболее активны по субботам и воскресеньям. А по вторникам телеметрия ESET детектировала наименьшее число атак. Подробнее здесь.

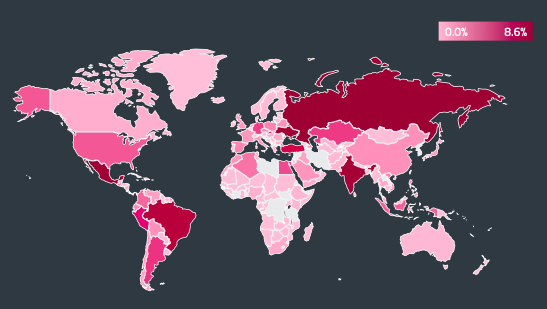

За лето 2021 года общее число зловредных программ для Android увеличилось на 32,6%

11 ноября 2021 года стало известно о том, что Россия вошла в пятерку стран с наибольшим количеством угроз для пользователей Android. За период с мая по август 2021 года число обнаруженных Android-угроз увеличилось на 32,6% в сравнении с началом года. Рост активности хакеров также зафиксирован в Индии, Бразилии, Мексике и на Украине, следует из отчета о веб-угрозах международного разработчика антивирусных решений ESET.

В ESET отметили возросшую активность банковских вредоносных программ и приложений для Android — таких атак стало на 200% больше с начала 2021 года. Например, число скачиваний распространенного в России опасного трояна TrojanDropper.Agent, который проникает в операционную систему, меняет внутренние настройки и ворует личные данные, увеличилось на 18,4%.

Другие категории, в которых наблюдается рост киберугроз — это шпионское ПО (+71%) и трояны для показа нежелательной рекламы (+63%) на Android.

Единственными категориями угроз, доля которых в мире снизилась с мая по август, стали криптомайнеры (-14,3%) и программы-вымогатели (-7,7%).

44% мобильных угроз для Android составляет рекламное ПО

2 июля 2021 года компания Avast сообщила, что в 2021 году рекламное ПО по-прежнему будет самой серьезной угрозой для телефонов и планшетов Android. Большинство (44%) мобильных угроз для этой ОС, обнаруженных в первые пять месяцев 2021 года — рекламное ПО. На втором месте — поддельные приложения (18%), на третьем — загрузчики (6%). Четвертое место делят банковские трояны и шпионское ПО — каждый из которых атаковал 5% пользователей Android.

Угрозы для Android, которые обнаружил и заблокировал Avast в январе 2020 года – мае 2021 года

По информации компании, исследователи Avast в два раза чаще находили вредоносное рекламное ПО в России по сравнению с 2020 годом. В январе-мае 2020 года только 22% обнаруженных мобильных угроз были рекламным ПО. В 2020 году количество пользователей Android, столкнувшихся с этими вредоносными программами, увеличилось на 65% — со среднего значения 2,23% в первые пять месяцев 2020 года до 3,7% в 2021 году.

Рекламное ПО (Adware) навязчиво отображает рекламу. Оно часто имитирует законные приложения — и так побуждает себя загружать. Недавний пример широкого распространения рекламного ПО — семейство HiddenAds, — в последний раз Avast сообщала о нем в октябре 2020 года. Исследователи отмечают два условных типа рекламного ПО: «традиционный» — игры, фоторедакторы и другие приложения, которые после скачивания засыпают человека рекламным спамом в приложении и за его пределами. Второй распространенный тип — мошеннические приложения с рекламой. Такое ПО запускает вредоносную нагрузку в фоновом режиме и показывает рекламу в уведомлениях, нерелевантную рекламу или использует другие агрессивные методы. Иногда приложения также показывают рекламу с вредоносным содержимым, поэтому защита очень важна. Зашифрованный файл может быть загружен автоматически вместе с приложением — далее он может запускать клики по объявлениям без ведома пользователей или подписывать их на платные услуги.

Загрузчики — разновидность троянов, которые после установки при наличии доступа к сети подключаются к удаленному серверу или сайту и загружают дополнительные программы (как правило, вредоносные) на зараженное устройство.

Банковские трояны или «банкеры» действуют скрытно, чтобы завоевать доверие пользователей, загружающих приложение — а потом крадут их данные. Они маскируются под настоящие приложения, чтобы получить доступ к банковским реквизитам (или информации для двухфакторной аутентификации) жертв: например, просят их ввести данные своего банковского счета, имитируя экран входа в систему или общий экран входа с логотипом соответствующего банка.

Шпионское ПО — вредоносные приложения, которые стараются быть максимально незаметными на гаджетах. Они могут отслеживать и копировать все, что вводит, выгружает, скачивает и хранит жертва. Некоторые такие приложения могут активировать камеры и микрофоны — и в фоновом режиме незаметно наблюдать за пользователями, прослушивать их разговоры.

Как избежать атак мобильных вредоносных программ:

- Загружать приложения только из официального магазина — Google Play. В нем предусмотрены меры безопасности для проверки приложений перед их загрузкой разработчиками или непосредственно с официального сайта приложения для дополнительной страховки.

- Проверять рейтинг приложения: у рекламного ПО много как положительных, так и негативных отзывов. Последние могут ссылаться на низкую функциональность, чрезмерную рекламу. Первые, наоборот, могут быть крайне, подозрительно восторженными.

- Анализировать разрешения, запрашиваемые приложением, перед его загрузкой. Если приложение запрашивает доступ к данным, которые ему точно не нужны — это предупреждающий знак.

- Использовать на своем смартфоне надежный антивирус, чтобы вовремя выявлять и предотвращать любые попытки атак.

Правозащитники подали жалобу на Google за незаконную слежку за пользователями

Некоммерческая организация NOYB (none of your business), основанная правозащитником Максом Шремсом (Max Schrems), подала жалобу на Google за использование уникального идентификатора Android Advertising ID (AAID) для отслеживания пользователей. Об этом стало известно 7 апреля 2021 года.

В ноябре 2020 года та же организация подала жалобу на Apple за незаконную слежку за пользователями. Как утверждали правозащитники, уникальный номер IDFA (The Identifier for Advertisers), который Apple присваивает каждому устройству, позволяет техногиганту и всем приложениям на телефоне отслеживать пользователя и собирать информацию о его действиях в интернете и на мобильных устройствах. Как и в случае с cookie-файлами, в соответствии с законодательством ЕС для этого требуется согласие пользователей, однако Apple внедряет данные коды отслеживания без ведома владельцев устройств.

На апрель 2021 года группа предпринимает аналогичные действия против Google, подав жалобу в орган по защите данных во Франции. Как сообщается в документе, AAID «является простым идентификатором отслеживания в мобильном телефоне, а не идентификатором отслеживания в cookie-файле браузера», и поэтому как хранение AAID, так и доступ к нему являются незаконными без предварительного согласия пользователя.

В жалобе также отмечается использование AAID в различных функциях, включая идентификацию конкретного устройства или приложения, персонализацию рекламы и сопоставление клиентов с помощью IDFA и AAID.

Ошибка в приложении huawei mobile service на xiaomi redmi note 9 как исправить

Если у вас есть смартфон Xiaomi или Redmi, возможно, вы уже столкнулись с проблемами зависания приложений, с которыми сталкиваются мобильные телефоны этого бренда. И дело в том, что в течение нескольких часов как приложения Google, так и собственные приложения Xiaomi, а также другие разработчики испытывают серьезные проблемы, время от времени возникающие сбои, которые мешают нормальному использованию телефона.

Это широко распространенная проблема, которая затрагивает пользователей по всему миру, но, к счастью, временное решение было найдено, чтобы мобильные приложения на смартфонах Xiaomi снова могли корректно работать. В данной статье мы расскажем вам, что нужно делать, чтобы решить эту проблему.

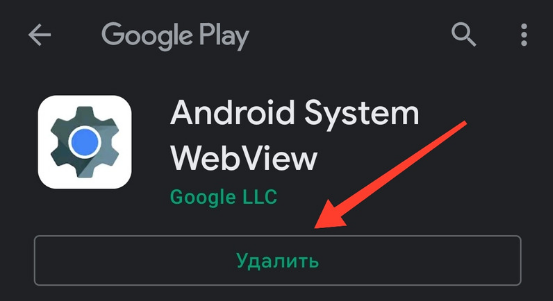

Судя по всему, сбой мог произойти из-за совместной работы пользовательского интерфейса MIUI и операционной системы Android. В частности, из-за компонента Android System WebView в системе Android. Этот инструмент позволяет приложениям просматривать контент в Интернете без необходимости переходить в стороннее приложение, такое как браузер Chrome.

Решение проблемы с зависанием, вылетами и другими сбоями приложений в смартфонах Xiaomi и Redmi заключается в том, чтобы удалить обновления WebView из Android системы.

Просто зайдите в магазин Play Маркет и найдите системный компонент Android System WebView (или нажмите на ссылку, которую мы оставили в этой статье). Затем нажмите «Удалить» и еще раз подтвердите действие во всплывающем окне.

Наконец, перезагрузите мобильный телефон, и приложения на вашем смартфоне Xiaomi или Redmi должны снова корректно работать. Помните, что это временное решение, пока компания Xiaomi не решит эту проблему, которая затрагивает множество пользователей.

Как отключить отчеты об ошибке на НТС?

Если на мобильном устройстве HTC всплывают окна с отчетом об ошибке, то можно сделать их автоматическими. То есть они начнут отправляться самостоятельно, не требуя у пользователя разрешения. Для этого необходимо:

- Открыть настройки телефона.

- Выбрать раздел «Отчеты об использовании и ошибках».

- В разделе «Настройка отчета» выбрать «Автоматически отправлять отчет об ошибках».

2015

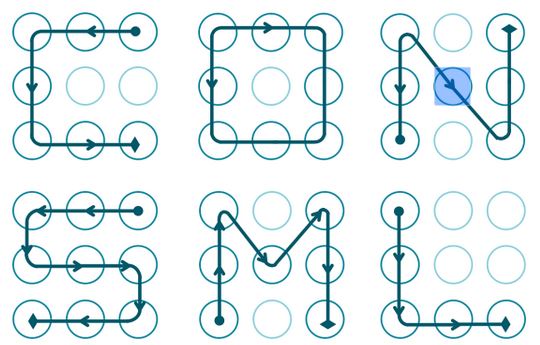

Как сломать систему блокировки Android

Проанализировав примерно 4000 реальных пользовательских комбинаций, эксперт обнаружила набор нецелесообразных вариантов, которые повторялись очень часто. Прежде всего, при выборе блокирующего рисунка можно соединить до 9 точек (сетка 3*3), но большинство пользователей предпочитает соединять значительно меньше точек.

Среднее используемое число точек – пять, в результате чего количество возможных комбинаций снижено до 9000. Однако, оказывается, большинство пользователей выбирает всего лишь соединения четырех точек (минимально допустимый вариант), а это означает, что диапазон комбинаций в этом случае ограничен всего лишь 1600, которых явно не хватает.

Это не единственная ошибка, которую мы делаем, т.к. 44% из нас начинают рисовать рисунок из верхнего левого угла экрана. Словно этого недостаточно, 77% рисунков начинаются в любом из четырех углов сетки. Зная, что рисунок соединяет всего четыре точки, и один из них должен быть в одном из углов, то в этом случае существенно снижается безопасность рисунка.

Кроме того, получается, что мы с большей вероятностью делаем рисунок слева направо и сверху вниз, а потому угадать такой рисунок становится еще проще.

Существуют и другие важные факторы, которые нам необходимо учесть помимо количества соединяемых точек. Сложность последовательности точек также важна при выборе рисунка. Если мы используем числа от 1 до 9, то мы видим, что значительно сложнее угадать комбинацию `2, 1, 3, 6` нежели `1, 2, 3, 6`.

Хотя обе комбинации имеют всего 4 значения, но первая комбинация усложняет подбор за счет изменения в направлении (от 2 до 1 и от 1 до 3), в то время как более простой вариант показывает все ошибки, о которым мы говорили ранее: начало в верхнем левом углу экрана, движение слева направо и сверху вниз. Если для защиты своего мобильного устройства Вы используете примерно такие комбинации, то ее необходимо изменить как можно быстрее.

Обычно говорят, что пользователь – это самое слабое звено в вопросах кибер-безопасности. Как сказала Логе на PasswordsCon, «человеческая сущность постижима», и, следовательно, он может действовать вполне угадываемо. На самом деле, «мы видим такие же комбинации в рисунках для разблокировки, как и в PIN-кодах или цифровых паролях», сказала Логе.

Возможность кражи данных через MMS-сообщение

Ведущий инженер Google по безопасности Android Адриан Людвиг признал наличие уязвимости и высокий уровень ее опасности: хакеры могут задействовать функцию Hangouts для оптимизации просмотра полученного в сообщении видео. Злоумышленник может отправить на телефон пользователя видео со спрятанным вредоносным кодом и Hangouts заставит вредоносный код работать – Hangouts мгновенно обрабатывает все принятые видео и хакеры могут этим воспользоваться.

Однако, согласно сообщениям СМИ, на 28 июля 2015 года не отмечено случаев использования обнаруженной уязвимости, а команда Zimperium передала всю необходимую информацию в Google. Тем не менее, есть плохие новости:

Как сообщили в СМИ, уязвимость появилась посредством багов в медиапроигрывателе Stagefright, встроенном в Android. Атаке могут подвергаться все телефоны с версией ОС выше 2.2. В зависимости от версии ОС разнится и уровень получаемого доступа – от полного контроля до доступа к фотографиям.

Zimperium передавала Google отчёты об уязвимостях с 9 апреля 2015 года, тогда вендор ответил обязательством включить патчи от в следующие обновления. После этого в Zimperium нашли ещё 6 багов. Google сообщила об информировании всех производителей смартфонов, и их обязанности – исправить уязвимости, но по информации Forbes по состоянию на 27 июля 2015 года, HTC, LG, Lenovo, Motorola, Samsung, Sony и сама Google не выпустили обновлений для своих устройств.

Проверка состояния памяти

Сначала нужно активировать настройки, а затем перейти в раздел «Память». Перед вами появится график в виде полоски, разбитой по цветам. Каждый цвет показывает тип файлов и занимаемое ими место. Для SD-карты будет выделена отдельная строчка.

Другой способ оценить состояние памяти — открыть меню панели управления. В графе уведомлений отображаются активные приложения, а чуть ниже — информация о свободной (первое число) и занятой (второе число) памяти.

Зачем она нужна

Обе компании выпускают модели на базе Android OS. Редкие исключения имеют установленную Harmony OS. Вне зависимости от этого, в каждом смартфоне есть 2 типа памяти:

- Постоянная. Она необходима для хранения данных. От ее объема зависит количество файлов, которые можно загрузить на устройство.

- Оперативная. Она же — ОЗУ. ОЗУ нужна для кратковременного хранения данных. От нее зависит быстродействие телефона и скорость работы одновременно запущенных приложений.

Недостаток оперативной памяти приводит к замедлению работы устройства. Отсутствие места на жестком диске не позволяет хранить больше файлов (игр, музыки, фото и так далее). Это основные причины по которым на смартфонах нужно систематически производить очистку.

ETSI TS 103 732 (стандарт защиты смартфонов)

Основная статья: ETSI TS 103 732 (стандарт защиты смартфонов)

Что делать?

По официальным данным обновленный режим доступен на моделях P40 и P40 Pro. Пользователям нужно подождать, пока сервис станет доступен для каждого смартфона. Загрузить можно, используя специальный QR-код.

2019

В ОС Android обнаружено 414 уязвимостей

В общей сложности в ОС Android в 2019 году было обнаружено 414 уязвимостей. Об этом стало известно 10 марта 2020 года.

Операционная система Android оказалась самой уязвимой платформой в 2019 году. К такому выводу пришли специалисты портала TheBestVPN в ходе анализа статистики уязвимостей в различных операционных системах и программных продуктах по итогам 2019 года.

Если в 1999 году было зафиксировано только 894 уязвимости, то спустя 20 лет данный показатель увеличился почти в 14 раз — до 12 174. В 2018 году было обнаружено наибольшее количество уязвимостей — 16 556, 1 197 из которых содержались в бесплатной ОС Debian GNU/Linux.

В 2019 году лидером данного рейтинга стала ОС Android с 414 обнаруженными за год уязвимостями. На втором месте следует Debian Linux (360 уязвимостей), а на третьем — Windows Server 2016 и Windows 10 (357).

Несмотря на данную ситуацию, с каждым годом в Android обнаруживается все меньше проблем. В прошлом году было обнаружено 525 уязвимостей, а годом ранее — 843. За все время существования Android в ней нашли 2563 уязвимости.

В общей сложности за весь 2019 год в программном обеспечении было обнаружено 12 174 уязвимостей. 25,3% всех проблем позволяли злоумышленникам выполнять на устройствах произвольный код, 17,7% относились к уязвимостям типа межсайтового выполнения сценария, а 13,9% — переполнения буфера.

Новый Android-вирус затерроризировал российские банки

В конце ноября 2019 год стало известно об атаке нового вируса на российские банки. Этот троян способен автоматически переводить средства через банковские мобильные приложения для операционной системы Android, сообщили эксперты Group-IB.

Прежде многие вирусы для Android выводили поддельные окна, через которых происходили платежи за товар или услугу. Эти же трояны сообщали злоумышленникам цифры кодов, направляемые банками клиентам для подтверждения операции.

Стало известно об атаке нового вируса на российские банки

С появлением нового вируса для хищения денег владельцу смартфона даже не надо что-то оплачивать через мобильное приложение.

Вредоносный элемент проникает в банковские программы на зараженном устройстве, захватывает мобильное приложение и автоматически переводит средства жертвы на счет, указанный злоумышленником. Такой механизм эксперты называют «автозаливом».

Мошенники маскируют вирусы под приложения (игры, браузеры) или файлы, потом распространяют их в виде ссылки на сайтах для взрослых, сайтах со взломанными приложениями и пиратскими фильмами, торрент-трекерах, по электронной почте и смс. Смартфон заражается, когда пользователь скачивает предложенные ему файл или приложение.

Как пишет РБК, по крайней мере два крупнейших банка — Почта Банка и МКБ — в России столкнулись с таким вирусом.

Появление нового вида троянов подтвердили в «Лаборатории Касперского». Однако случаи, когда он управлял банковским приложением, заставляя его провести платеж, единичны, утверждает антивирусный эксперт «Лаборатории Касперского» Виктор Чебышев.

Уязвимость, позволяющая управлять приложением «Камера»

19 ноября 2019 года стало известно, что руководитель отдела исследований безопасности компании Checkmarx Эрез Ялон (Erez Yalon) обнаружил в мобильных устройствах Google и Samsung ряд уязвимостей, объединенных под одним идентификатором CVE-2019-2234.

В ходе исследования безопасности камер в устройствах Google Pixel 2 XL и Pixel 3 команда специалистов Checkmarx обнаружила уязвимости в приложении «Камера» от Google, позволившие им управлять некоторыми функциями, не получив соответствующего разрешения.

В целом, CVE-2019-2234 позволяет любому приложению без соответствующего разрешения управлять приложением «Камера», в том числе снимать фото и видео, даже если устройство заблокировано, экран выключен, а пользователь разговаривает по телефону. По словам специалистов, помимо Google, проблема затрагивает и других производителей Android-устройств, в том числе Samsung.

Google ограничивает доступ приложений к чувствительным функциям, таким как камера, микрофон и геолокационные сервисы. Для получения доступа к ним требуется сначала получить соответствующее разрешение. Тем не менее, обнаруженная исследователями уязвимость позволяет обойти эти ограничения.

Приложение «Камера» в ОС Android обычно сохраняет фотографии на SD-картах, поэтому для доступа к ним другие приложения запрашивают доступ к SD-карте.

Именно это разрешение специалисты решили использовать в качестве вектора атаки. Как оказалось, если вредоносному приложению предоставить доступ к SD-карте, то оно не только получит доступ к фотографиям и видео, но благодаря уязвимости также заставит фото-приложение снимать новые фотографии и видео.

Уязвимость NFC в Android версий 7, 8 и 9

25 октября 2019 года стало известно, что команда исследователей из Checkmarx Security Research обнаружили уязвимость, затрагивающую ОС Android версий 7, 8 и 9. Уязвимость содержится в предустановленном приложении Tags, предназначенном для считывания тегов Near Field Communication (NFC), анализа и отправки результатов соответствующим приложениям.

Уязвимость (CVE-2019-9295) позволяет любому неавторизованному приложению обманывать Tags для имитации тега NFC, что может быть использовано злоумышленниками в рамках атак. Для эксплуатации уязвимости необходимо также взаимодействие с пользователем.

Специалисты описали несколько сценариев атаки. Первый предполагает реализацию всплывающего окна, побуждающего пользователя просканировать NFC тег (сгенерированный вредоносным приложением). Пользователю потребуется взаимодействовать с данным окном для выбора соответствующего приложения. Когда пользователь попытается прочитать тег NFC, вредоносное приложение считает его, изменит содержимое и затем вызовет средство просмотра тегов Android по умолчанию, при этом пользователь ничего не заподозрит.

Во втором сценарии пользователь сканирует настоящее приложение, что позволит вредоносной программе перехватить и изменить содержимое тега до его обработки соответствующим приложением операционной системы. К примеру, в процессе сканирования пользователем ярлыка компании с номером телефона, неавторизованное приложение может изменить данный номер, не вызывая подозрений жертвы.

Оба сценария требуют перехода пользователя по ссылке, переадресовывающей на подконтрольную злоумышленникам страницу с неправильным номером или другими данными, которые могут быть встроены в NFC-теги.

Уязвимость в Android позволяет “захватывать устройства” Huawei, Xiaomi, Samsung и Oppo

8 октября 2019 года стало известно, что эксперты Google Threat Analysis Group объявили об обнаружении уязвимости нулевого дня в операционной системе Android. Уязвимость CVE-2019-2215 угрожает пользователям устройств Google Pixel, а также смартфонов и планшетов на базе Android, разработанных Huawei, Xiaomi, Samsung, Oppo, Moto и Oreo.

Проблема вызвана наличием ошибки use-after-free (использование области памяти после освобождения) в драйвере фреймворка межпроцессного взаимодействия Binder. Эта уязвимость может эксплуатироваться удалённо и в теории позволяет злоумышленникам повышать свои привилегии в локальной системе на уровне ядра. В конечном счёте, «баг» позволяет удалённо «рутовать» (получать права суперпользователя) устройство. Уязвимость CVE-2019-2215 может эксплуатироваться двумя способами: либо через специально подготовленное вредоносное приложение, либо через онлайновые атаки. Во втором случае злоумышленникам потребуется спаривать эксплойт к этой уязвимости с ещё одним, направленным на уязвимость в коде браузера Chrome.

По утверждению эксперта Threat Analysis Group Мэдди Стоун (Maddie Stone), уязвимость затрагивает «большинство устройств под Android выпущенных до осени 2018 года», и один и тот же эксплойт сработает на всех устройствах с минимальной «адаптацией» под разные модели или вовсе без таковой.

Стоун также отметила, что у неё есть «техническая информация» о том, что уязвимость использовалась NSO Group или кем-то из её клиентов. NSO — это израильская фирма, занимающаяся поиском уязвимостей в мобильных операционных системах и созданием и продажей эксплойтов к ним. NSO, однако, утверждает, что никакого отношения к эксплуатации данной уязвимости не имеет.

В CNews отметили, что тот же самый «баг» был обнаружен и исправлен в декабре 2017 года в ядре 4.14 LTS Linux (без присвоения индекса CVE) и в ядре Android версий 3.18, 4.4 и 4.9. Однако затем уязвимость каким-то образом снова появилась в Android.

На октябрь 2019 года подтверждено наличие уязвимости в следующих устройствах: Google Pixel 1, Pixel 1 XL, Pixel 2, Pixel 2 XL на базе Android 9 и Android 10 Preview; Samsung S7–S9; Huawei P20; Xiaomi A1, Redmi 5A и Redmi Note 5; Oppo A3; Moto Z3; также уязвимы смартфоны серии Oreo LG.

Ввиду того, что уязвимость активно эксплуатируется, эксперты Google опубликовали сведения о «баге» всего через неделю после обнаружения.

Банковский ботнет Geost инфицировал 800 тыс. Android-устройств в РФ

3 октября 2019 года стало известно, что исследователи из Чешского технического университета, Национального университета Куйо (Аргентина) и компании Avast обнаружили один из банковских ботнетов, получивший название Geost. Жертвами вредоносной кампании стали по меньшей мере 800 тыс. владельцев Android-устройств в РФ, в частности злоумышленники получили доступ к их банковским счетам, на которых в общей сложности хранилось несколько миллионов евро. Подробнее здесь.

Множественные уязвимости в VoIP-компонентах

2 октября 2019 года стало известно, что команда специалистов компании OPPO ZIWU Cyber Security Lab, Китайского университета Гонконга и Сингапурского университета управления обнаружили множественные уязвимости в компонентах VoIP операционной системы Android. Проблемы с безопасностью были выявлены в ходе исследования (до недавнего времени проводились тестирования только VoIP-оборудования, серверов и мобильных приложений, но не VoIP-компонентов Android).

В течение нескольких лет команда специалистов разработала три метода анализа VoIP-бэкендов Android и с их помощью искала уязвимости, которые могут эксплуатироваться в кибератаках. Чаще всего исследователи использовала фаззинг – технику тестирования ПО, предполагающую передачу приложению неправильных, неожиданных или случайных входных данных.

В ходе тестирования исследователи проанализировали только последние версии Android, начиная от Android 7.0 (Nougat) и заканчивая Android 9.0 (Pie). В общей сложности они обнаружили девять уязвимостей, о которых сразу же уведомили Google (некоторые уязвимости затем были исправлены). Восемь проблем затрагивали непосредственно VoIP-бэкенд Android, а девятая касалась стороннего приложения.

Уязвимости, позволяющие взламывать Android по беспроводной сети

6 августа 2019 года стало известно, что исследователи безопасности из группы Tencent Blade обнаружили в прошивке WLAN системы на кристале Snapdragon от Qualcomm две опасные уязвимости, эксплуатация которых может позволить злоумышленнику взломать модем и ядро Android по беспроводной сети. Подробнее здесь.

Исправление 33 уязвимостей

2 июля 2019 года стало известно, что в рамках июльских плановых обновлений безопасности для Android компания Google исправила 33 уязвимости. Патчи уровней 2019-07-01 и 2019-07-05 исправляют уязвимости в системе Android, фреймворке, библиотеке, медиа-фреймворке и компонентах Qualcomm, в том числе с закрытым исходным кодом.

Четыре исправленные уязвимости являются критическими и позволяют удаленно выполнить код. Наиболее опасная уязвимость была исправлена в медиа-фреймворке. С ее помощью злоумышленник может удаленно выполнить произвольный код в контексте привилегированного процесса, используя особым образом сконфигурированный файл.

Критические уязвимости CVE-2019-2106 и CVE-2019-2107 затрагивают все версии ОС, начиная от Android 7.0. CVE-2019-2109 затрагивает все версии, начиная от Android 7.0, за исключением Android 9. Уязвимости CVE-2019-2111 подвержены только устройства под управлением Android 9.

Раскрыта мошенническая схема, из-за которой быстро разряжаются миллионы Android-смартфонов

Мошенники пользовались сервисами, оплачивающими просмотр рекламы, и делали так, что пользователи якобы запускали видеообъявления, которые на самом деле были не видны владельцам устройств. Для реализации аферы злоумышленники задействовали популярные приложения, которые скачивают миллионы пользователей.

Основная статья: Мошенничество в рекламе

Positive Technologies обнаружила опасную многолетнюю уязвимость в Android 7.0, 8.0, 9.0

21 марта 2019 года Positive Technologies сообщил, что его эксперт – Сергей Тошин выявил критически опасную уязвимость в актуальных версиях операционной системы Google Android (7.0, 8.0, 9.0) и ее более ранних редакциях. Ошибка обнаружена в компоненте WebView. Она позволяет получать доступ к конфиденциальным данным пользователей Android через установленное вредоносное приложение или приложение с мгновенным запуском (Android instant apps).

Специалисты Google оценивают уровень опасности данной уязвимости (CVE-2019-5765) как высокий.

WebView — компонент платформы Android, который дает возможность отображать веб-страницы внутри Android-приложения. Проблема обнаружена в движке Chromium, на котором построен WebView, начиная с Android 4.4. Уязвимость также угрожает пользователям мобильных браузеров на базе Chromium, таких как Google Chrome, Samsung Internet, Яндекс.Браузер.

Технология instant apps позволяет просмотреть приложение на устройстве без установки: на устройство пользователя скачивается только небольшой файл после перехода по ссылке в браузере. При атаке через instant apps перехват данных возможен, если пользователь нажмет на ссылку с вредоносным мгновенным приложением.

Уязвимость позволяла вредоносному PNG-изображению выполнить на устройстве произвольный код

7 февраля 2019 года появилась информация о том, что в Android были исправлены три опасные уязвимости, однако неизвестно, когда патчи дойдут до конечных пользователей — далеко не все производители Android-устройств выпускают обновления каждый месяц.

В связи с этим пользователям Android-устройств следует соблюдать большую осторожность при открытии графических файлов, загруженных из интернета или полученных в сообщении. Открыв безобидную на первый взгляд картинку, пользователь рискует подвергнуть свой смартфон угрозе взлома.

Причиной угрозы являются три обнаруженные недавно уязвимости, затрагивающие версии Android от 7.0 Nougat до 9.0 Pie. Google пока не раскрывает никаких технических подробностей о них, однако в обновлениях упоминается исправление переполнения буфера, ошибок в SkPngCodec и ряда проблем с компонентами для рендеринга PNG-изображений.

Согласно уведомлению безопасности от Google, самая опасная из трех уязвимостей позволяет особым образом сконфигурированному вредоносному PNG-изображению выполнить на устройстве произвольный код.

Для эксплуатации уязвимости злоумышленнику достаточно заставить жертву открыть вредоносное PNG-изображение, которое невооруженным взглядом невозможно отличить от безобидного. Изображение может быть отправлено жертве в мессенджере или по электронной почте.

Нужен ли антивирус для Android?

С другой стороны, устройства с Android рассматриваются как менее безопасные устройства, потому что они работают на системе с открытым кодом. Это означает, что владелец устройства может серьезно «поиграть» с настройками системы, чтобы настроить их как захочется. Этот код также открыт и для разработчиков приложений. К сожалению, такой подход может стать слабой стороной в устройстве и сделать его более открытым для вредоносного ПО.

Вредоносные программы устанавливают на ваше устройство нежелательный программный код (программы, приложения) для вредоносных целей. Такими целями могут быть относительно безобидные (вызвать ваше раздражение), а могут быть и весьма экстремальными (доступ к конфиденциальной информации для ее кражи и использования против вас).

Могут ли телефоны с Android заражаться вирусами?

Традиционные «вирусы» распространены среди ПК и они представляют собой программу, которая распространяется за счет «прикрепления» к другой программе (чаще вполне легитимной). Устройства с Android не получают такие традиционные вирусы, однако могут «подхватить» другие вредоносные программы: например, программы, которые разработаны для скрытого контроля над устройством или даже кражи с него конфиденциальной информации.

Примером такой вредоносной программы для Android является Triout. Triout впервые был обнаружен в августе 2018 года в комплекте с легитимным приложением на Google Play. Эта вредоносная программа могла прятаться в вашем Android и записывать телефонные звонки, сохранять текстовые сообщения, записывать видео, делать фотографии и собирать информацию о вашем местоположении. Хотя эта первая версия программы была активна только в период с мая по декабрь 2018 года, в настоящее время обнаруживаются ее новые вариации.

Встроенные функции безопасности в Android

Хотя Android известен тем, что он менее безопасен, все же разработчики операционной системы встроили в ее состав ряд функций безопасности для предотвращения вирусов и вредоносных программ.

Права для приложений

Также существует функция прав для приложений, расположенная в меню Приложения, которое позволяет вам видеть, какие приложения имеют права доступа к функциям вашего телефона. Здесь вы можете контролировать, какие приложения имеют контроль над вашим микрофоном, камерой, местоположением и конфиденциальной информацией.

Обновления ПО и безопасности

Android предлагает новые обновления безопасности и ПО для устройств с Android как через сайт, так и через встроенную функцию в операционной системе.

Безопасный просмотр сайтов

Устройства с Android имеют режим `безопасного просмотра сайтов`, который встроен в операционную систему и включен по умолчанию. При использовании Google Chrome данная функция будет выдавать вам предупреждения перед тем, как откроет подозрительный сайт. Пока ваши Chrome и Android обновлены до самой последней версии, данная функция будет работать так, чтобы защитить вас от вредоносных сайтов.

Как вы используете ваш Android?

Хотя Android и имеет все эти базовые функции безопасности, но их может быть недостаточно в зависимости от того, как вы используете ваше устройство. В этом случае вам лучше использовать антивирус для Android.

Преимуществом операционной системы с открытым кодом является то, что вы получаете доступ к огромному разнообразию приложений. Но хотя Google Play пытается тщательно проверять все приложения, тем не менее, достаточно часто опасные приложения ускользают от их контроля. В 2017 году Google удалил 700 000 вредоносных приложений из своего магазина Google Play. Установка антивируса для Android предоставит вам дополнительный уровень защиты и позволит ограничить доступ к этим опасным приложениям.

Администрирование своего телефона

Существует много людей, которым нравится иметь возможность глубокого администрирования и управления своим телефоном, т.к. это преимущество дает им определенную свободу. Однако с такой свободой значительно снижается уровень безопасности, при этом появляются другие угрозы. Чтобы противодействовать этому, очень полезно добавить антивирусное приложение, которое будет проверять ваш Android на угрозы.

Использование телефона для работы

Вы используете свой телефон для работы? Если это так, то на нем, возможно, хранится много конфиденциальной информации (пароли, банковские данные), потеря которых может дорого вам стоить. Именно по этой причине, скорее всего, вам потребуется дополнительный уровень безопасности, который способен предоставить вам антивирус для Android.

Потеря или кража устройства

Вы боитесь потерять устройство? Если вы не хотите, чтобы оно попало в чужие руки вместе со всей вашей информацией, вам есть смысл установить антивирус для Android, который сможет обнаруживать ваше устройство и удаленно стирать на нем любую конфиденциальную информацию.

Функции антивируса для Android

Антивирус для Android восполнит недостатки вашей операционной системы Android с точки зрения безопасности. Будь то защита или производительность, которые вас интересуют, или вам требуются функции конфиденциальности и анти-вора, антивирус способен облегчить решение данных проблем.

Вот некоторые функции, включенные в состав антивируса для Android:

- Антивирусная защита в реальном времени

- Проверка на вирусы и угрозы по запросу

- Сканирование SD-карты

- Оптимизация производительности устройства

- Оптимизация потребления батареи

- Проверка прав доступа для установленных приложений

- Удаленная очистка конфиденциальных данных

- Обнаружение и удаленная блокировка устройства

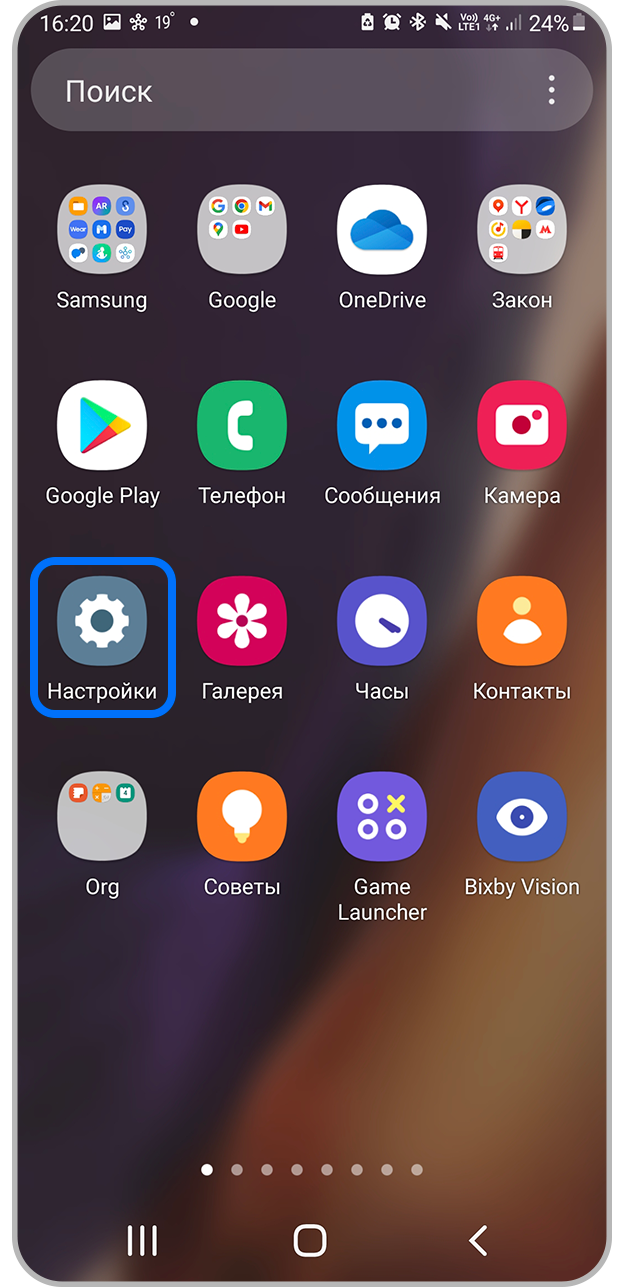

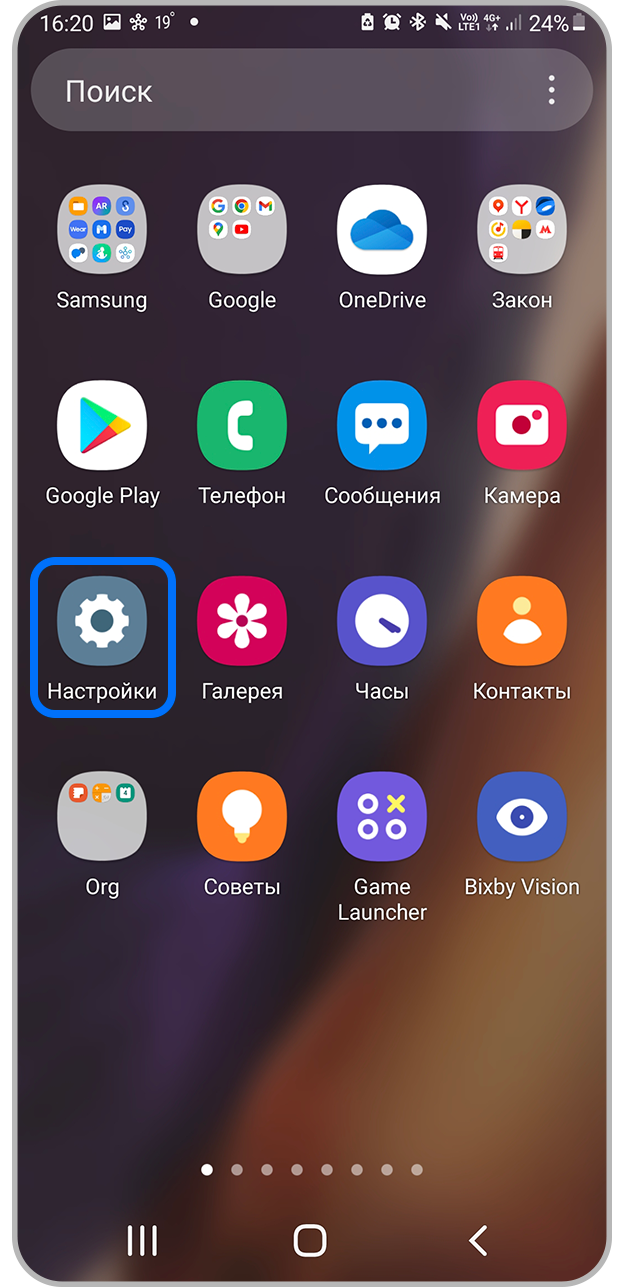

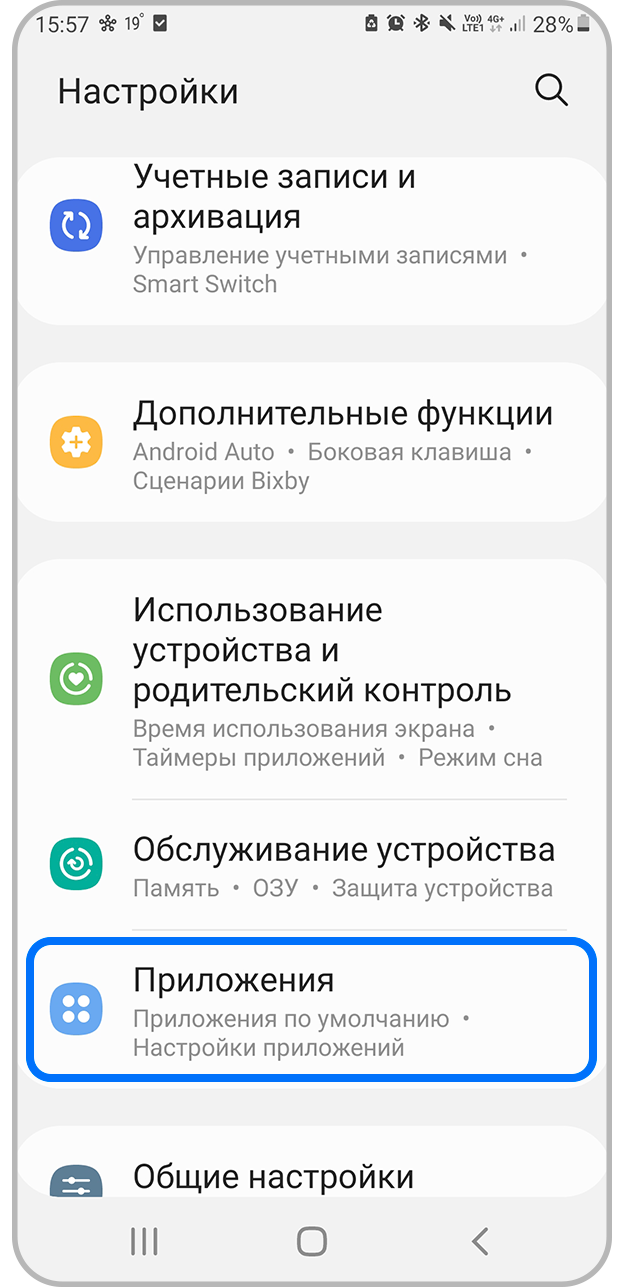

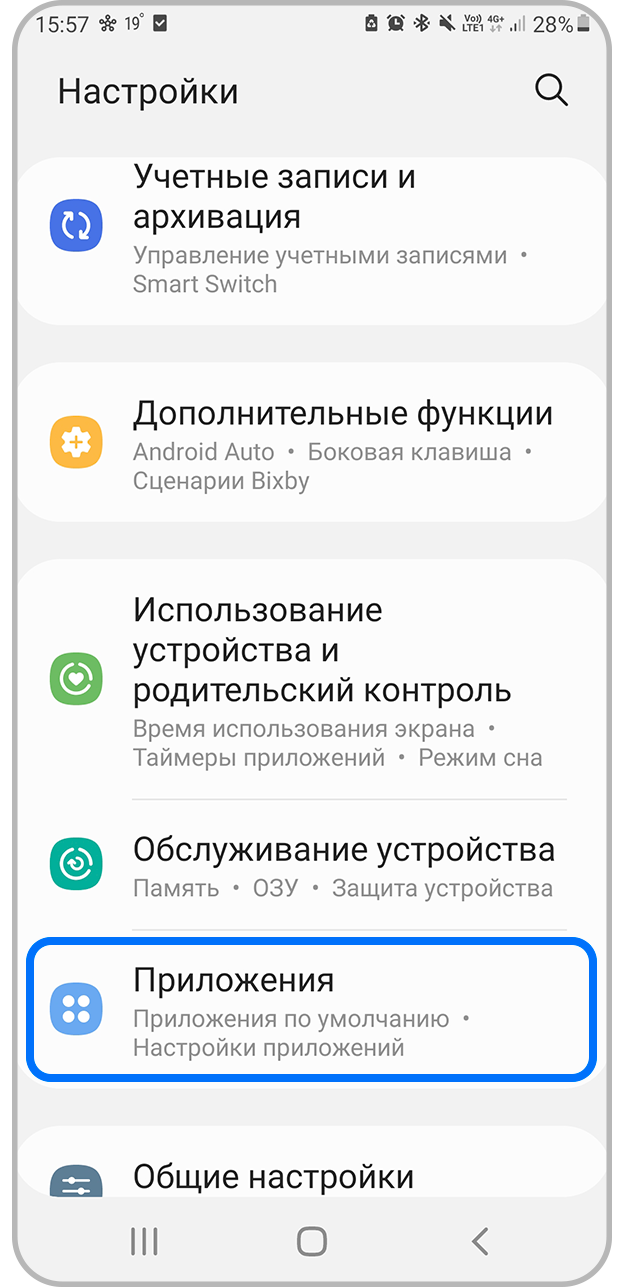

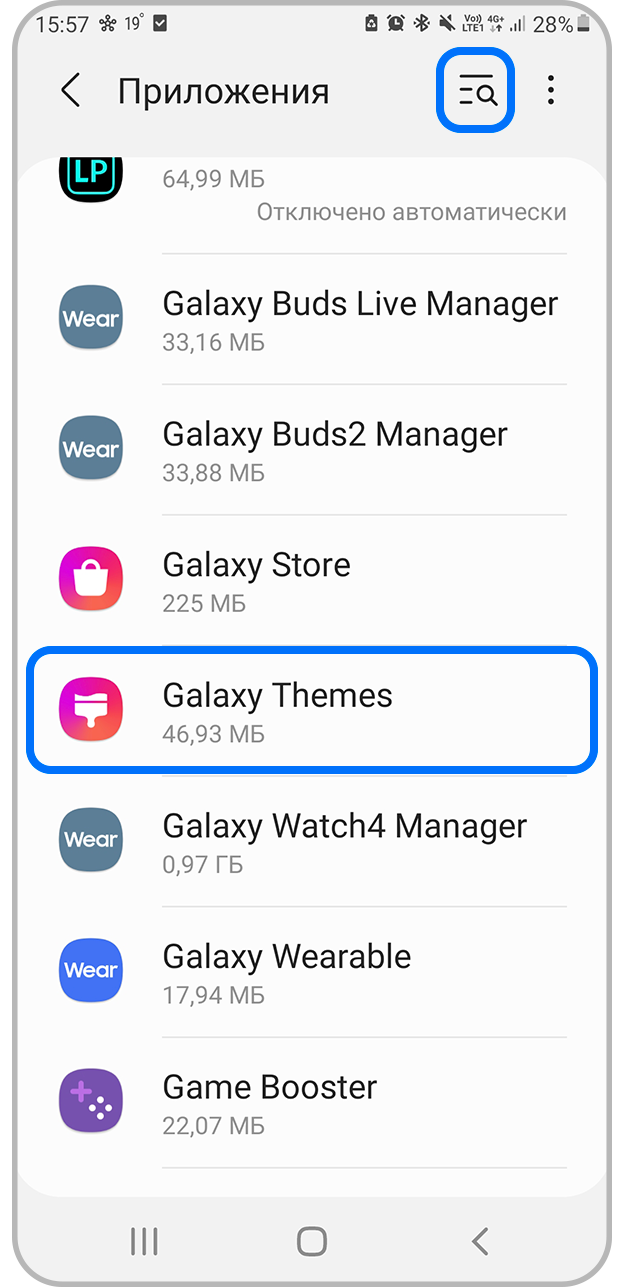

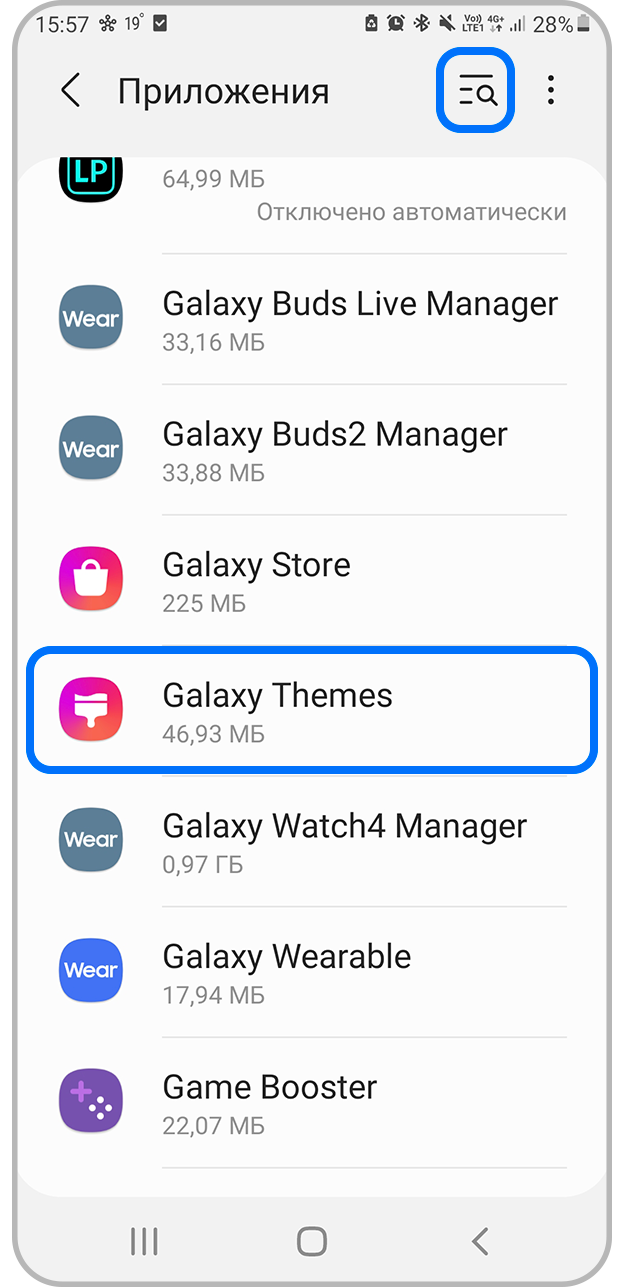

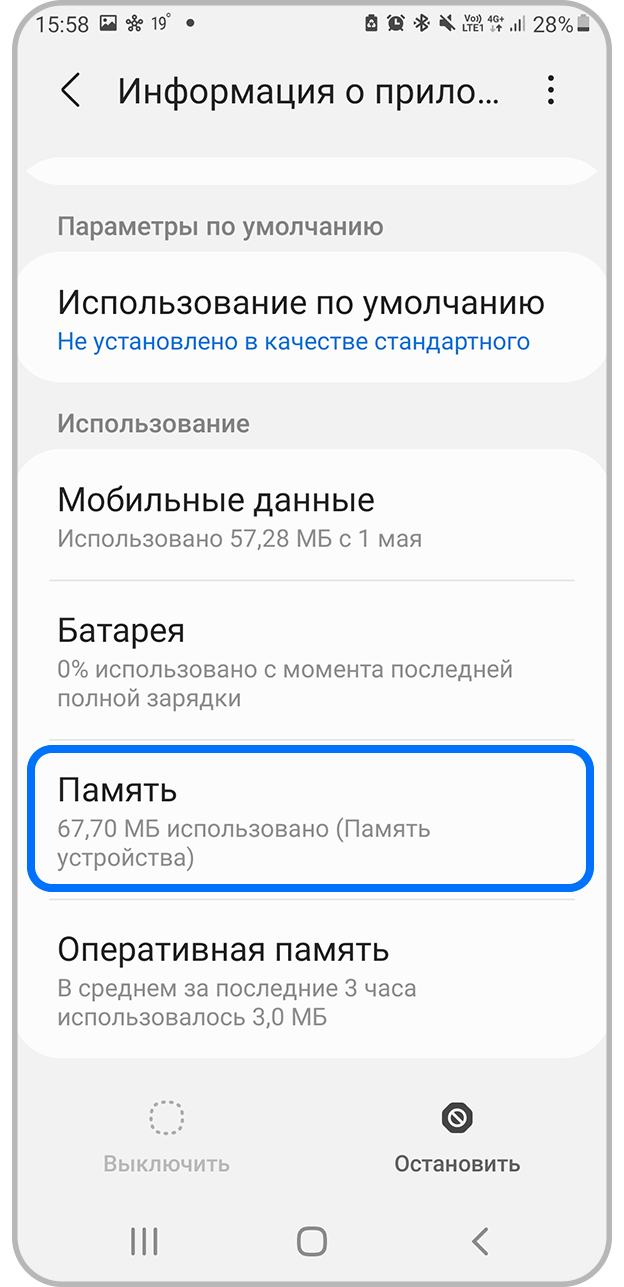

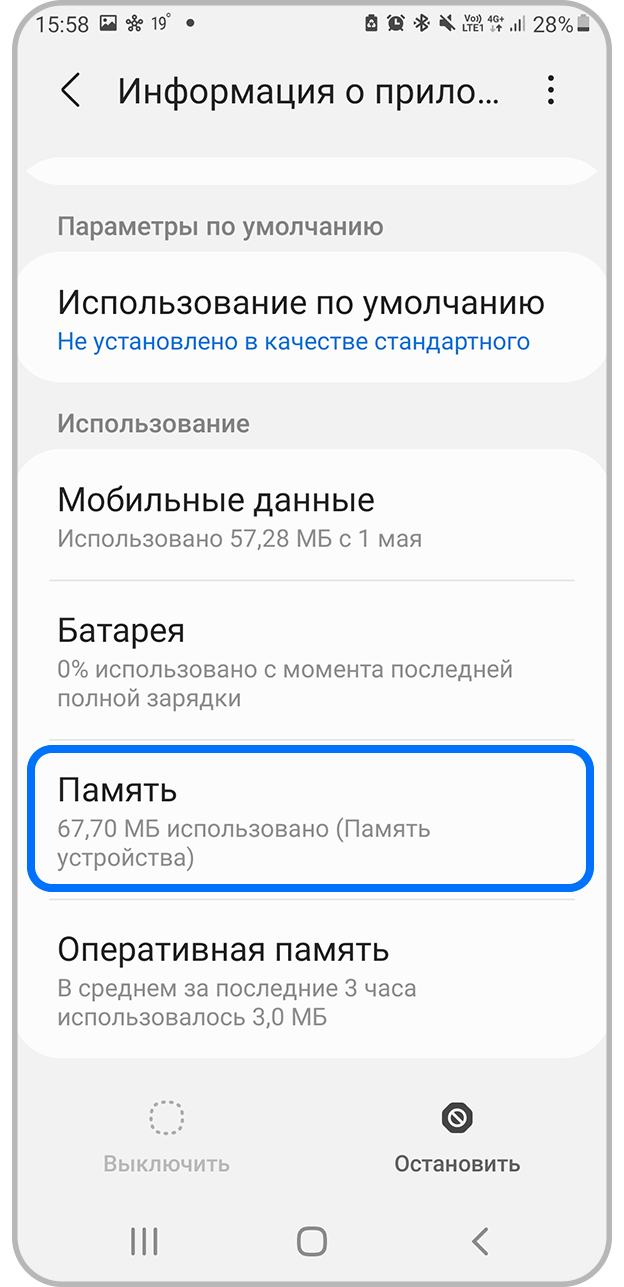

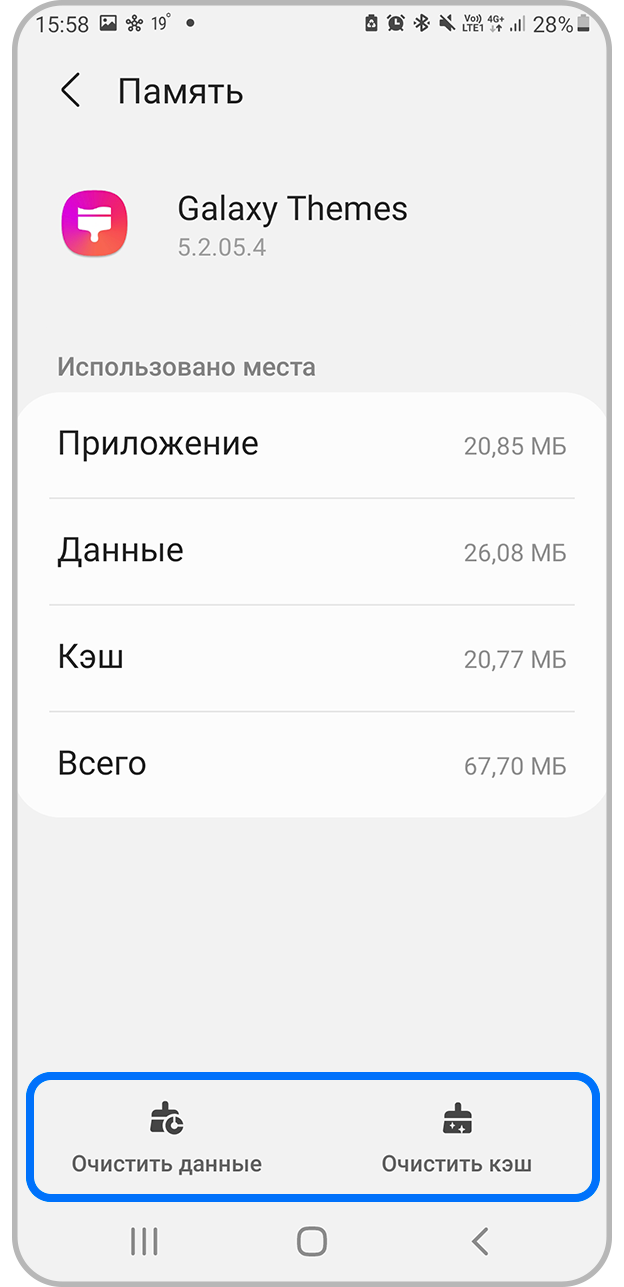

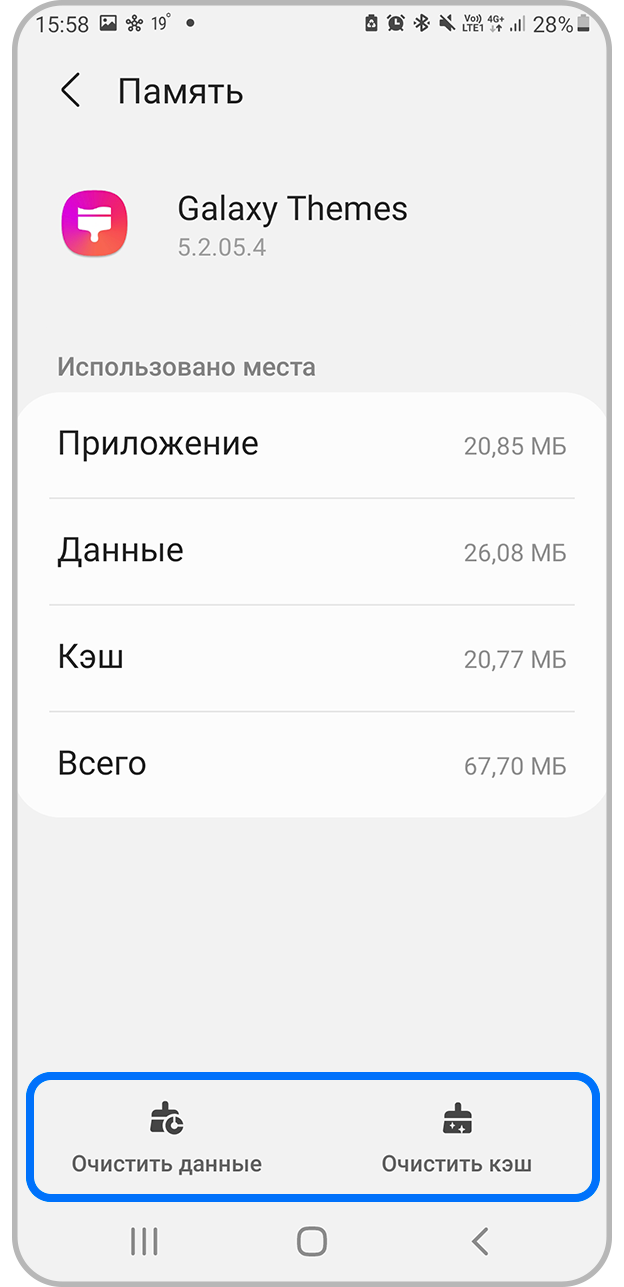

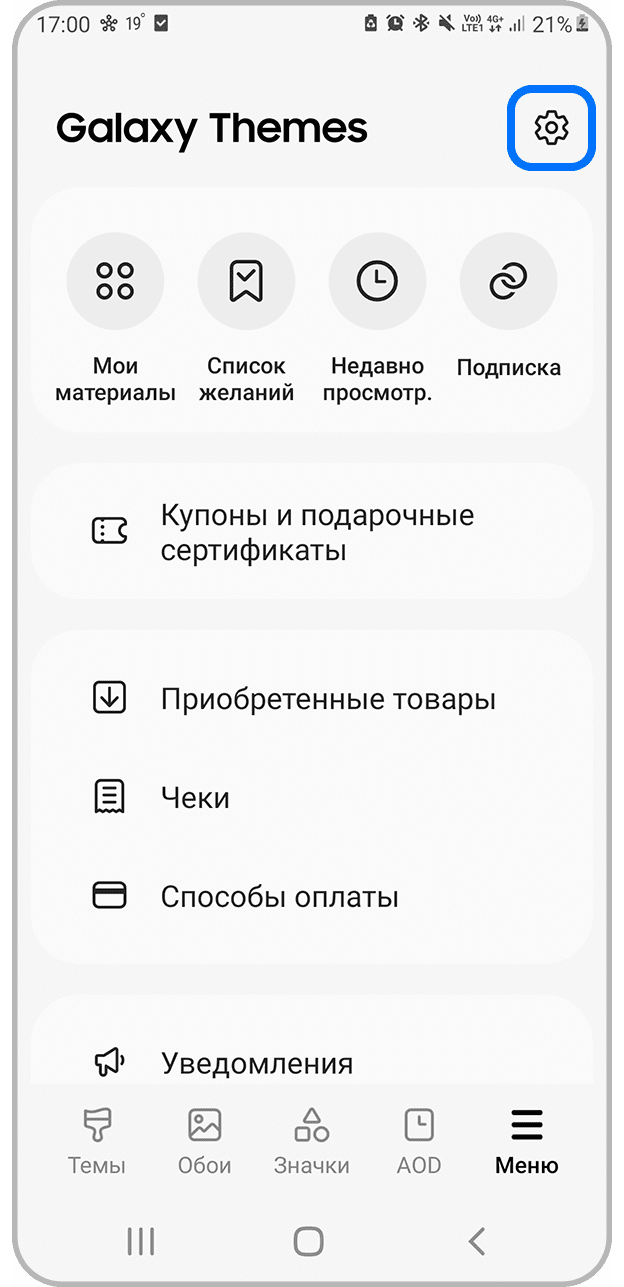

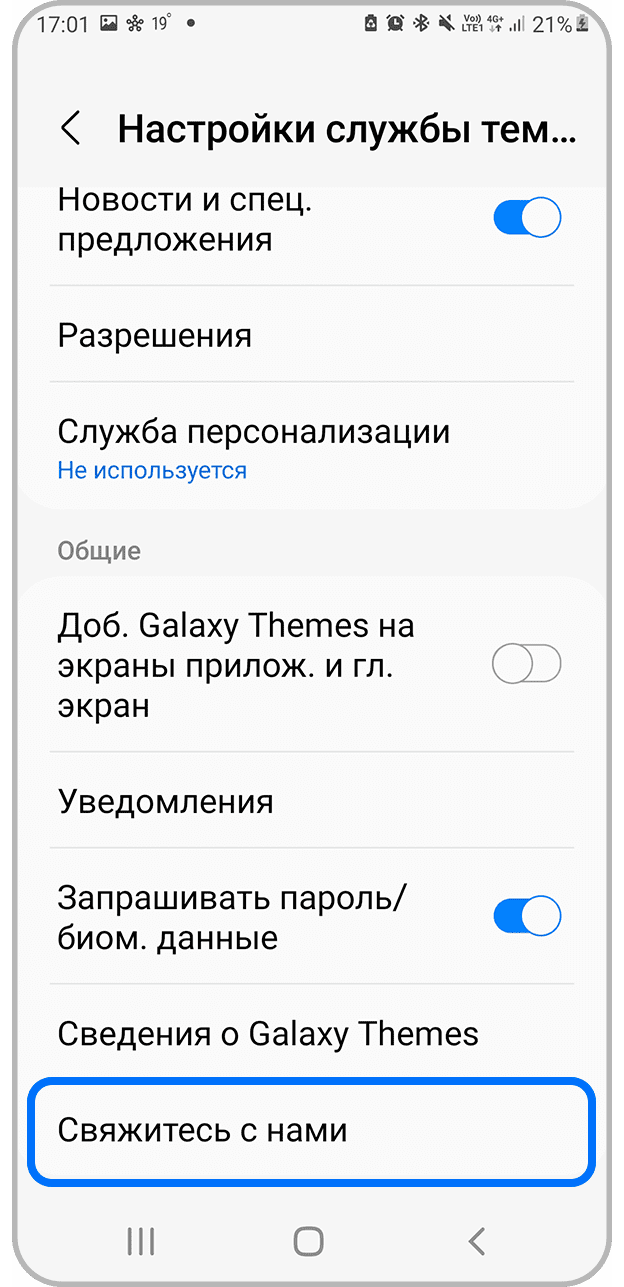

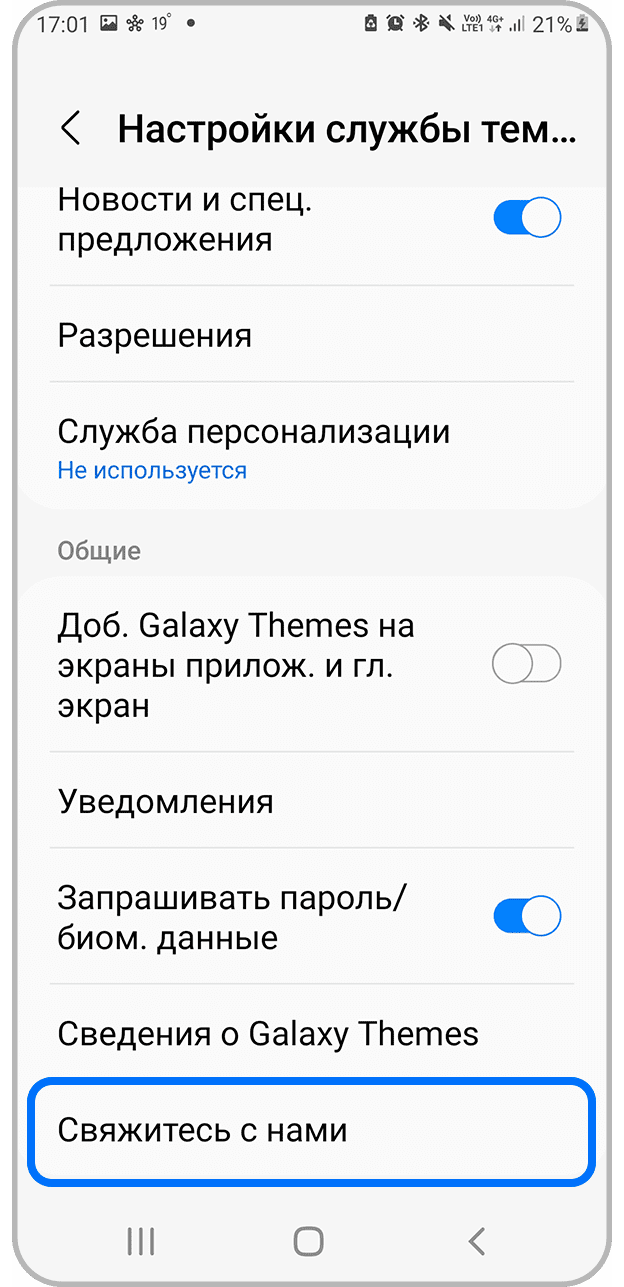

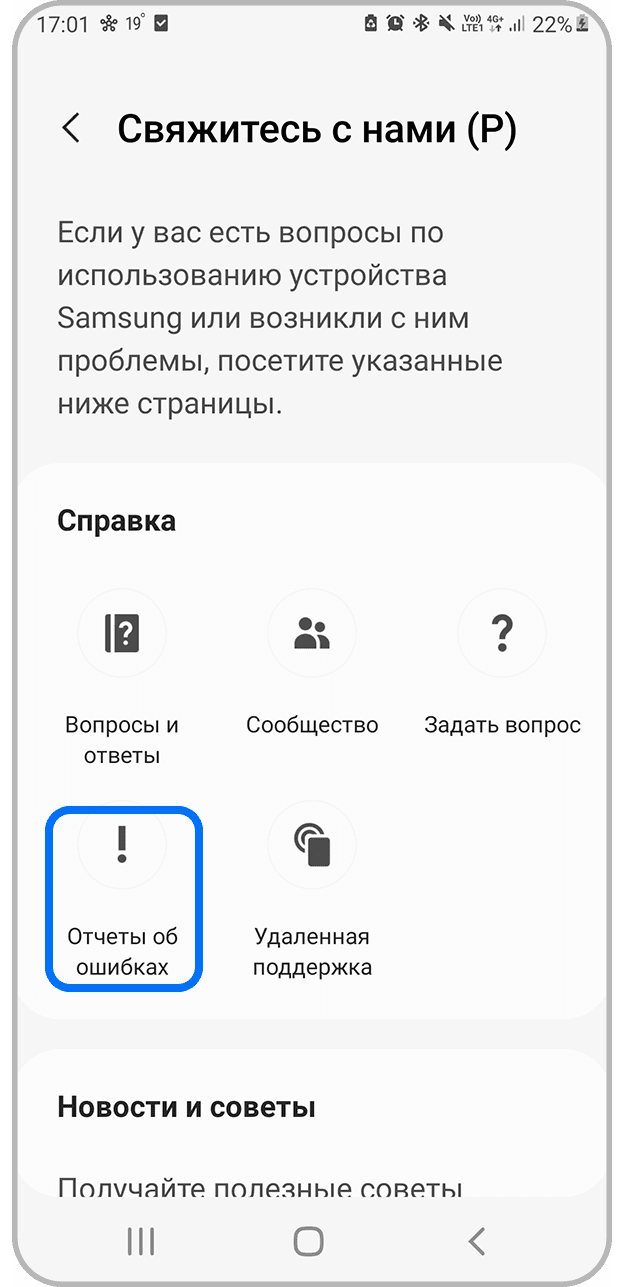

Что делать, если ошибка появляется при установке или обновлении

В таком случае нужно очистить данные приложения:

Шаг 1. Откройте Настройки телефона.

Шаг 2. Перейдите в Приложения.

Шаг 3. Выберите Galaxy Themes. Для удобства можно воспользоваться поиском справа сверху.

Шаг 5. Нажмите Очистить данные и затем Очистить кэш.

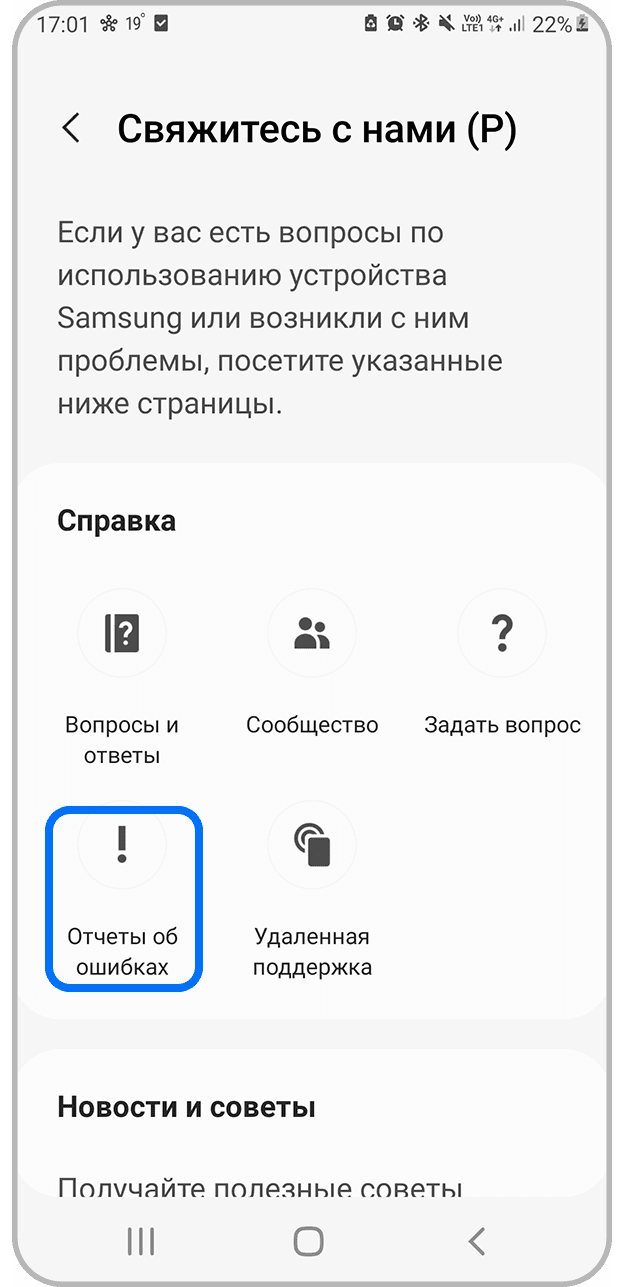

Если та же ошибка продолжит появляться, пожалуйста, свяжитесь с нами и отправьте отчет об ошибке:

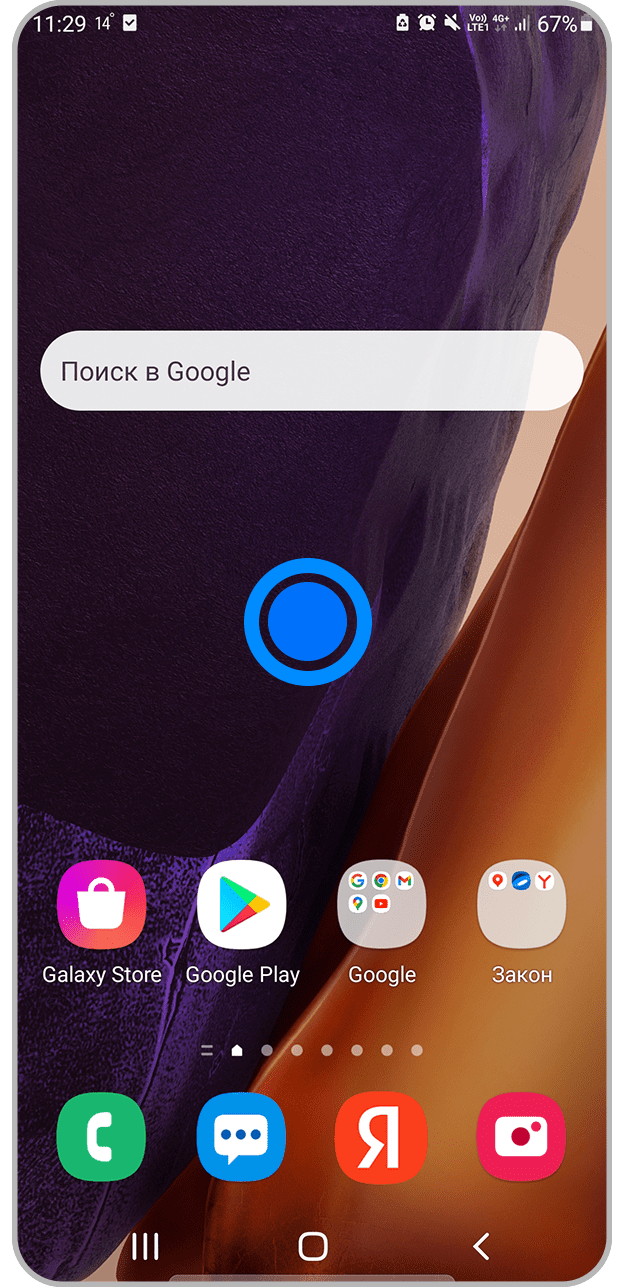

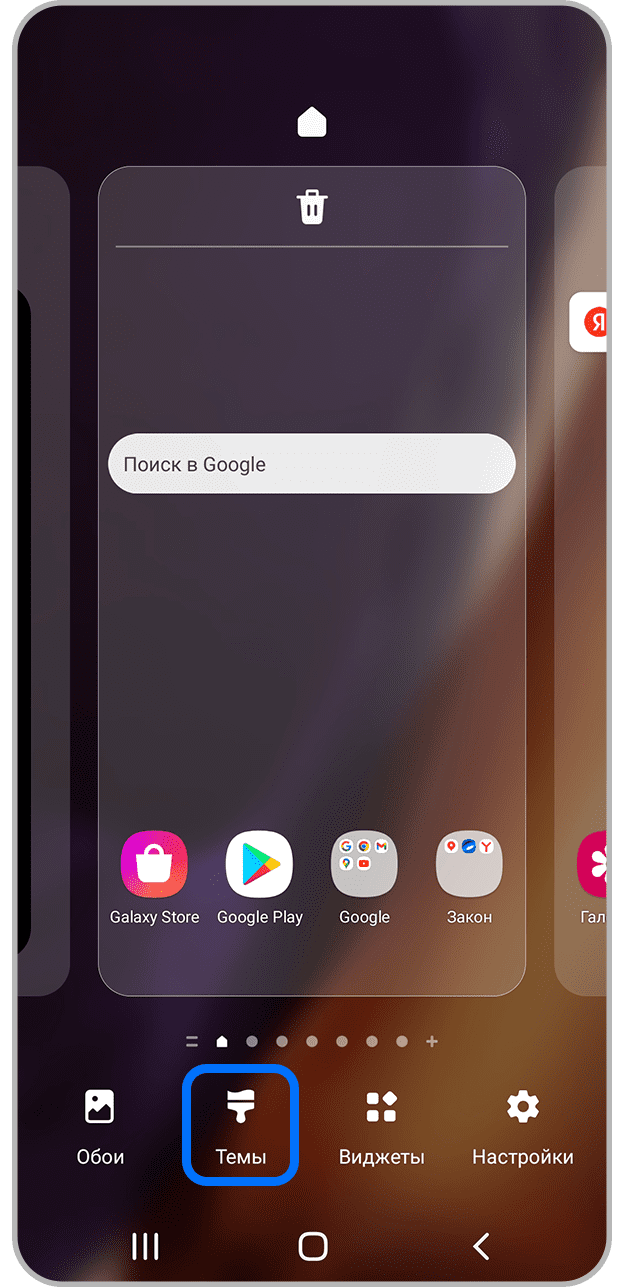

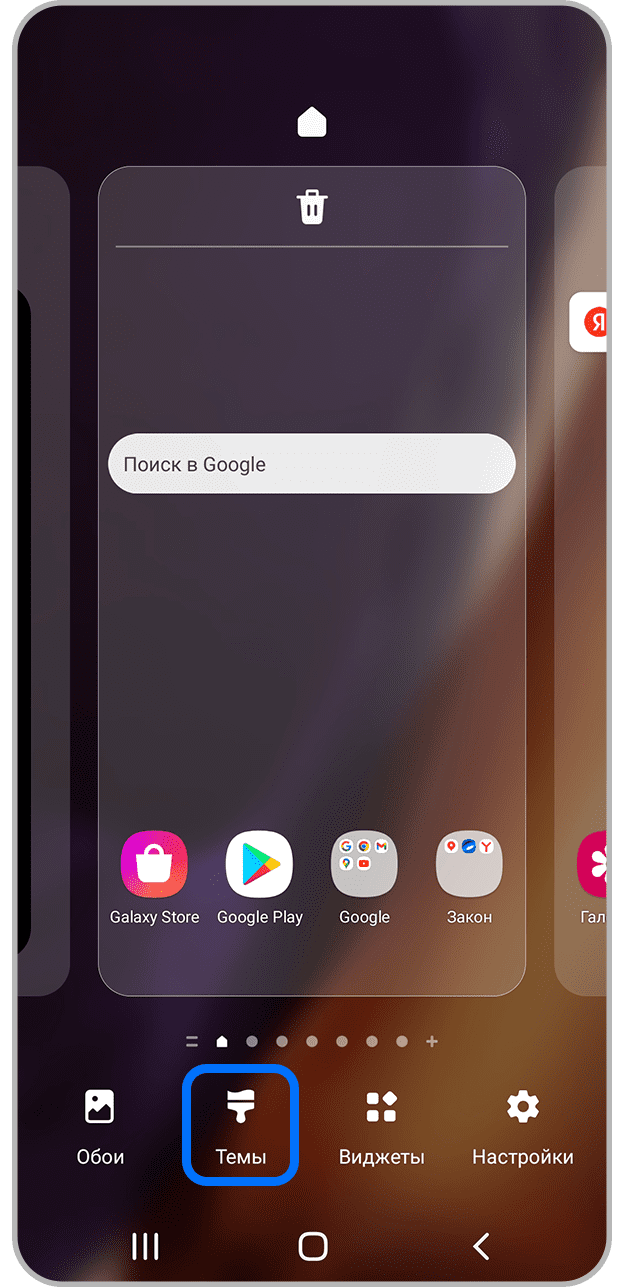

Шаг 1. Удерживайте нажатие на пустом пространстве главного экрана.

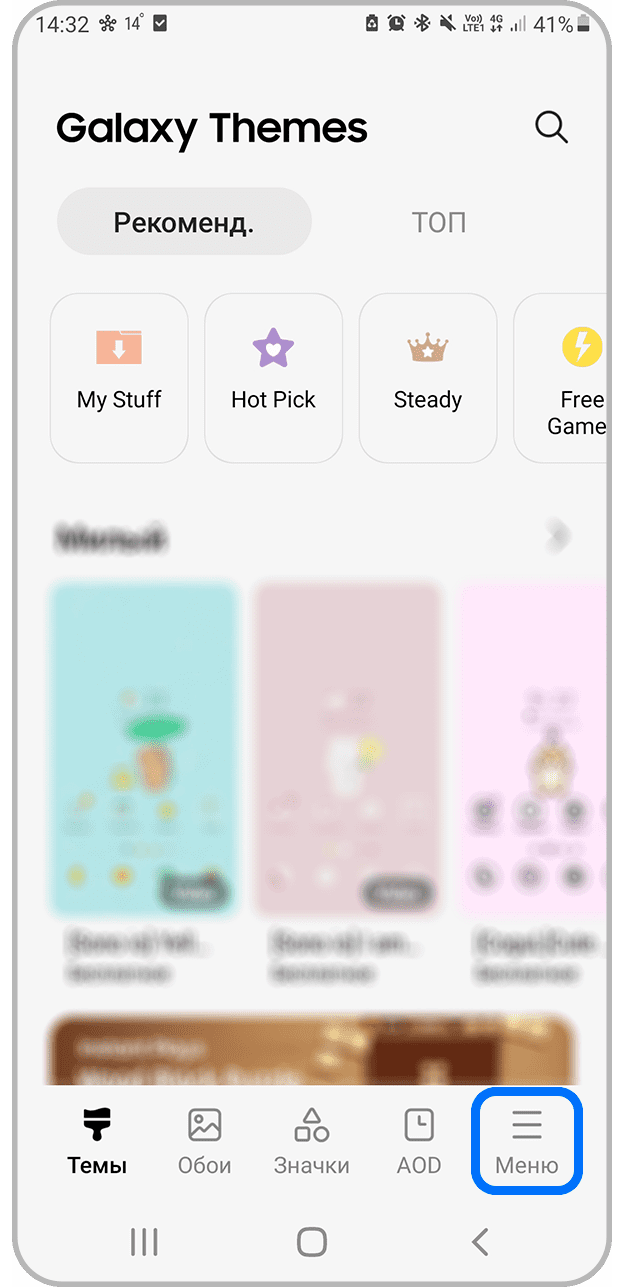

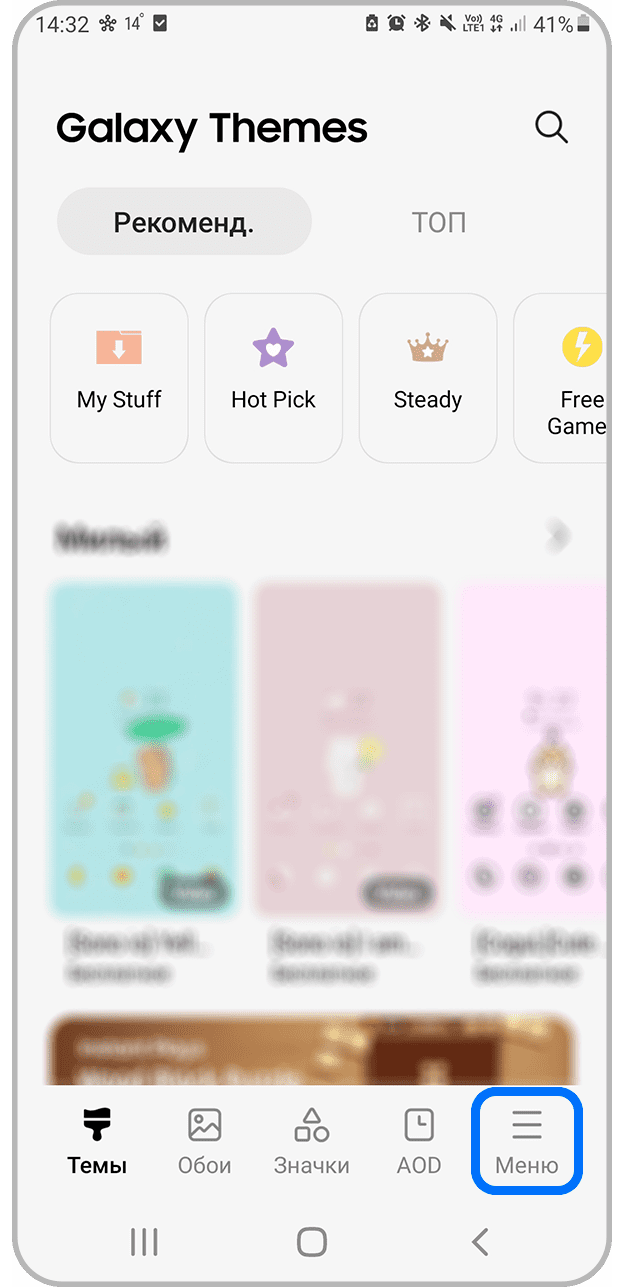

Шаг 3. Откройте вкладку Меню.

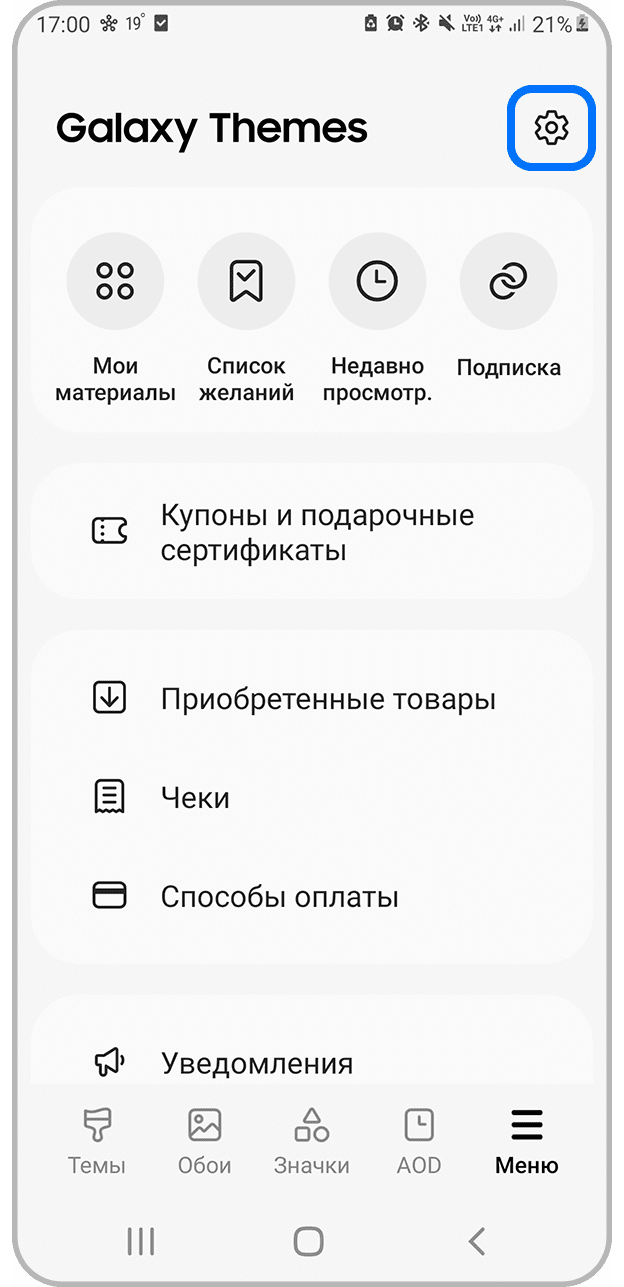

Шаг 4. Откройте Настройки – нажмите на значок шестеренки справа сверху.

Шаг 5. Нажмите Свяжитесь с нами.

Шаг 6. Выберите Отчеты об ошибках.

Рост числа уязвимостей – 158%

2 декабря 2016 года Quick Heal Technologies сообщила о росте количества уязвимостей в платформе Android на 158%. Отчет компании отражает сведения за третий квартал 2016 года по сравнению с показателем предыдущего года.

По мнению экспертов компании, в 2017 году возрастет число кибератак с использованием вымогательского и вредоносного банковского ПО.

Исследователи отметили расширение сферы охвата атак киберпреступниками за счет применения вредоносного рекламного ПО. Если ранее злоумышленники ограничивались показом нежелательной рекламы, теперь их основная цель хищение информации.

Согласно прогнозам, в 2017 году возрастет число кибератак с использованием вымогательского и вредоносного банковского ПО.