- Что даст взлом телефона

- Что делать, если взломали iphone

- Что делать, если взломали устройство на android

- Как понять, что телефон взломали

- «хакерское» приложение для телефона №2: spyzie

- AndroRAT

- Отслеживание SMS

- . DroidSheep

- На абордаж чужого телефона с mSpy

- Fing

- Nmap

- Джеймс Бонд среди приложений-шпионов. FlexiSPY

- NetX Network Tools PRO

- Мониторинг телефона с помощью hoverwatch

- ZANTI Mobile Penetration Testing Tool

- PortDroid – Network Analysis Kit & Port Scanner

- Sniffer Wicap 2 Pro

- Hackode

- CSploit

- Geo-fencing

- Spokeo позволяет:

- Touch lock

- Блиц вопрос-ответ

- Важные предупреждения перед попыткой взлома

- Вариант 1. если у вас телефон андроид

- Вариант 2. если у вас iphone

- Готовим лабораторию для исследований

- Запись звонков

- Зачем взламывают смартфоны

- Звонок на устройство

- Как «хакнуть» номер телефона онлайн?

- Как взламывают смартфоны

- Как взломать wi-fi на android

- Как взломать игры на андроид

- Как взломать пароль на андроиде

- Как защитить смартфон от взлома

- Как обезопасить себя от взлома

- Как отследить мобильный номер с помощью spokeo?

- Как проследить за номером мобильного телефона с помощью beenverified?

- Как разблокировать память телефона

- Как следить за номером мобильного телефона с помощью gps cell phone locator?

- Как удаленно взломать телефон без ведома и скрытно для его владельца?

- Мониторинг телефона вместе с mspy

- Немного об особенностях платформы android

- Немного об установке

- Онлайн-трекер номера телефона №7 — gps cell phone locator

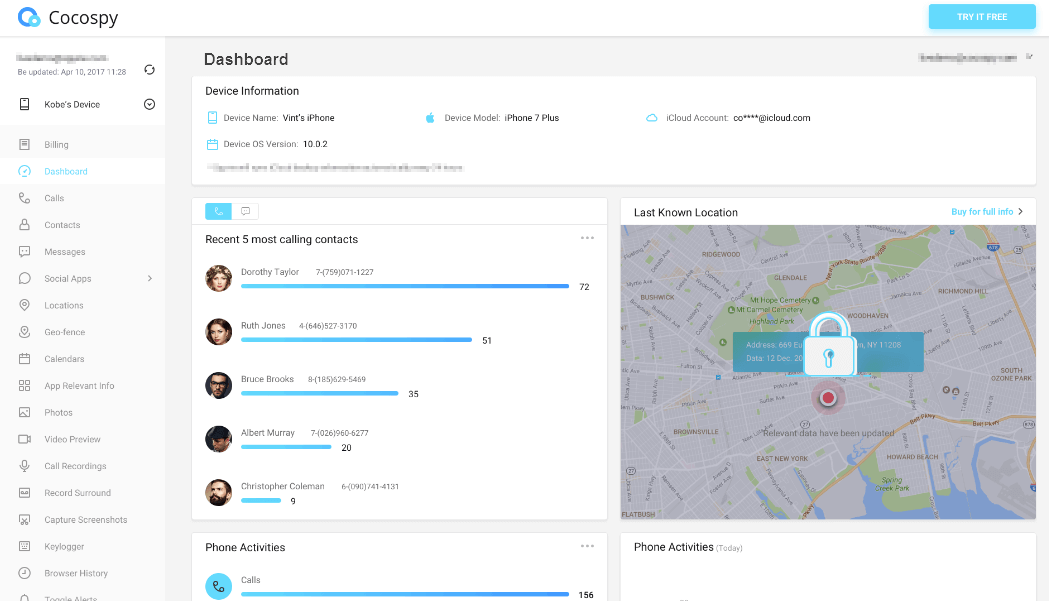

- Особенности cocospy:

- Особенности verispy:

- Отключение блокировки через компьютер

- Первое подключение

- Приложение для хакинга смартфона №1 — cocospy

- Продвинутые функции приложения flexispy:

- Разряженная батарея

- С помощью beenverified можно:

- Сброс пароля

- Сервисный центр

- Слежение за мобильным телефоном онлайн с функцией определения координат №6 — verispy

- Способ 10. взлом телефона с помощью разряженной батареи

- Способ 2. как взломать телефон с ноутбука

- Способ 3. как взломать телефон с компьютера

- Способ 5. как взломать ноутбук через телефон

- Способ 6. как взломать айфон

- Способ 7. как дистанционно взломать телефон не имея доступа

- Способ 8. взлом телефона андроид с помощью kali linux

- Способ 9. взлом телефонов без доступа (на расстоянии)

- Стоимость

- Сторонние программы

- Трекер для мобильного телефона №4 — beenverified

- Удаление файлов ключа

- Удаленный контроль целевого устройства

- Итоги

- Заключение

- Узнайте больше о Huawei

Что даст взлом телефона

После того, как Вы установите на телефон прогу для взлома VkurSe и зайдете со своего ПК (телефона, планшета, ноутбука) на сайт в Ваш персональный кабинет, Вы будете поражены, насколько открытым для Вас станет взломанный телефон.

Вы сможете:

- видеть текущие координаты и маршрут передвижения;

- прослушивать в записи телефонные звонки;

- прослушивать голосовые сообщения;

- мониторить фотографии, сохраненные в Галереи;

- получать мгновенные снимки с экрана (скриншоты);

- получать переписку из более 10 самых известных соц.сетей и мессенджеров;

- видеть сохраненные контакты;

- видеть историю браузера;

- получать детальное описание всех звонков;

- получать уведомления, приходящие на телефон;

- видеть нажатия всех клавиш;

- полный перечень можно прочитать в Возможности.

С помощью команд Вы сможете управлять взломанным телефоном со своего компьютера:

- включать запись с микрофона;

- фотографировать с фронтальной и основной камеры;

- блокировать приложения;

- перезагружать телефон;

- включать тревогу;

- очищать память;

- и другое.

А если Вы сможете предоставить программе Root доступ, то возможности становятся поистине бесконечными. Но и без Root прав функционал настолько обширен, что взлом чужого телефона станет настоящим открытием для Вас – ведь это действительно реально и главное – доступно для любого человека. Просто скачали готовую программу – установили ее на нужный телефон – и всё.

Очень подробно о способах взлома социальных сетей на телефоне описано в статье «Узнайте как взломать пользователя любой соц.сети«.

Что делать, если взломали iphone

Если вы сами не взломали iPhone с помощью джейлбрейка, у хакеров не было физического доступа к устройству и вы гарантированно не устанавливали сомнительных приложений, то вероятность взлома смартфона Apple злоумышленниками невелика. Но что делать, если киберпреступники все-таки получили доступ к вашему девайсу? Например, если вы забыли айфон в такси или кафе.

Сброс iPhone до заводских настроек

И помните, что владельцам iPhone больше угрожают не хакеры, а сами пользователи смартфонов, идущие на поводу у мошенников. Поэтому будьте внимательны, не перезванивайте по телефонам, отправленным вам якобы от техподдержки, не сообщайте никому коды доступа из СМС и не разрешайте установку сомнительного ПО — правила стандартные, но многие о них забывают.

Что делать, если взломали устройство на android

Если появились подозрения, что ваш смартфон на ОС Android взломан, примите следующие меры:

- Проверьте баланс и недавние платежи в электронных платежных системах и на банковских счетах. Заблокируйте интернет-банкинг при появлении подозрительных транзакций, а также свяжитесь с представителями банка или ЭПС.

- Проверьте мобильный трафик («Настройки» > «Сеть и Интернет» > «Передача данных» > «Мобильный Интернет» > «Мобильный трафик»).

- Посмотрите на расход энергии приложениями и удалите подозрительное программное обеспечение.

- Сделайте резервную копию данных.

- Сбросьте настройки смартфона до заводских установок, стерев всю информацию.

- Восстановите важные данные из резерва (подробную инструкцию мы давали здесь), установите и настройте нужные приложения.

Путь для сброса данных в смартфоне на Android (может отличаться в зависимости от устройства)

Как понять, что телефон взломали

К сожалению, общие признаки взлома смартфона косвенны и могут объясняться другими причинами. Так, работа шпионского программного обеспечения снижает производительность и ускоряет разрядку аккумулятора. При этом торможение смартфона и уменьшение времени работы от батареи происходит и по сотне других причин.

Итак, следующие «симптомы» взлома смартфона вы можете обнаружить:

- уменьшение времени автономной работы (быстрая разрядка батареи);

- падение производительности — устройство заметно медленнее работает и запускает задачи;

- появление неизвестных приложений, которые вы не устанавливали;

- сильный перегрев устройства без повода;

- резкое увеличение мобильного трафика без видимых причин;

- нестабильная работа смартфона («зависания», самопроизвольные перезагрузки гаджета);

- разрыв связи при хорошем уровне сигнала, непонятные шумы во время разговора;

- подозрительные действия — появление всплывающих окон с рекламой и сомнительных оповещений, самопроизвольный набор номеров и отправка сообщений, другая странная активность без вашего участия.

Но самый явный признак взлома – непонятные списания денежных средств через электронные платежные системы или приложения мобильного банкинга. Если это произошло, срочно измените пароли, уточните информацию по платежу (назначение, получатель), при необходимости свяжитесь со службой поддержки платежной системы или банка. И, конечно, примите меры, о которых мы написали ниже.

Мы рекомендуем удостовериться, что для появления проблем со смартфоном нет других причин. Так, если заметно падает производительность и быстрее садится аккумулятор, проверьте расход энергии приложениями. Появление в списке неизвестной программы, расходующей приличное количество заряда АКБ – явное указание на взлом смартфона. Поищите информацию о приложении в интернете и удалите сомнительное ПО.

В Android для проверки нужно зайти в «Настройки» > «Батарея» > «Статистика»/ «Расход заряда батареи». Здесь и далее путь может отличаться в зависимости от фирменного интерфейса оболочки.

В iOS войдите в «Настройки» > «Аккумулятор», спуститесь до раздела «Аккумулятор в приложениях». Цифры в столбце «Активность» показывают расход заряда батареи в процентах, при этом внизу вы видите, на какие программы он тратился и в каком количестве.

Проверка расхода батареи приложениями: слева — на ОС Android, справа — на iOS

Шпионские программы нередко маскируются под известные приложения Google, Яндекса, Microsoft. В случае каких-либо сомнений лучше удалите программу и переустановите ее из официального источника (магазинов Play Market, App Store, сайта разработчика).

«хакерское» приложение для телефона №2: spyzie

Spyzie — еще одно хорошее приложение для «хакинга» смартфона. С точки зрения функциональности и особенностей процесса установки, они с Cocospy похожи.

Почему же Spyzie на втором месте рейтинга, а не на первом? Потому, что у Spyzie меньше количество пользователей и, соответственно, меньше отзывов.

Как и в случае с Cocospy, вы можете использовать Spyzie для хакинга телефонных номеров как на iPhone, так и на смартфонах с ОС Android. Если вы пытаетесь «взломать» смартфон с Android, вам нужно получить доступ к нему и установить приложение.

Однако если вы хотите «хакнуть» iPhone, вам достаточно знать параметры входа в учетную запись iCloud его владельца. Указав их в приложении, вы сможете дистанционно следить за айфоном.

Знаете, что еще нам нравится в Spyzie? После установки на смартфон приложение автоматически удаляет с его экрана свою иконку. Таким образом, у вас нет шанса забыть замести свои следы, и ваш шпионаж будет на 100% незаметным.

AndroRAT

Это бесплатное клиент-серверное Java-приложение с открытым

исходным кодом. Его разработала команда из 4 человек для университетского

проекта по удаленному управлению системой Android с целью извлечения

интересующей информации.

Функциональные

возможности программы включают получение журналов вызовов, контактов и связанной с

ними информации, сообщений, местоположения, фотографий, видео, звука с

микрофона и многого другого.

Отслеживание SMS

С Hoverwatch вы получите доступ к текстовым сообщениям, которые отправляются с интересующего вас телефона и приходят на него.

Даже если SMS-ка была тут же удалена — вы все равно увидите ее и сможете без проблем прочесть. Чем не не способ проверить, с кем флиртует или изменяет ваша половина?

. DroidSheep

DroidSheep – это бесплатный сетевой сниффер для сетей Wi-Fi, с

помощью которого можно перехватывать незащищенные сеансы веб-браузера. Он был

разработан для тестирования имитации угрозы,

поиска уязвимостей в сети и смягчения последствий хакерских атак.

На абордаж чужого телефона с mSpy

mSpy – универсальное ПО для удаленного мониторинга телефона, причем без ведома его владельца. Проводить джейлбрейк/рутирование не нужно.

С другой стороны, с root-правами у “взломщика” будет больше возможностей. Не нужны они только тем, которые довольствуются базовым набором опций.

Fing

Этот сетевой сканер использует запатентованную технологию. Он помогает обнаружить и идентифицировать все устройства, подключенные к сети

Wi-Fi, а также проанализировать

уязвимости маршрутизаторов.

Бесплатная версия

хорошо подходит для сбора сводной информации о сети: например, о скрытых

камерах, использовании полосы пропускания, блокировке злоумышленников и

настройке родительского контроля. Если вам недостаточно базовых функций, ознакомьтесь

с премиум-версией, в которой разблокированы расширенные возможности.

Nmap

Network Mapper

(Nmap) является бесплатным неофициальным Android-клиентом популярного сканера

Nmap, с помощью которого вы можете обнаружить хосты, протоколы, открытые порты

и службы, а также их конфигурацию и уязвимости в сетях.

Эта версия работает без прав root прав, но она уже устарела. Получить дополнительную техническую

информацию можно в официальной документации Nmap/Android.

Джеймс Бонд среди приложений-шпионов. FlexiSPY

FlexiSPY – самый мощный “взломщик” телефонов из семейства шпионских приложений. Некоторые возможности он, похоже, позаимствовал у агента 007.

Вы когда-нибудь задумывались, каково это – скрытно и анонимно прослушивать чужие телефонные разговоры? С FlexiSPY вам это по плечу, и даже больше…

Однако занимает он не самые топовые позиции на рынке, поскольку является самым дорогим приложением. Более того, все его расширенные возможности доступны в пакете “Extreme”, причем, заметьте, по экстремальным ценам.

К тому же, начать карьеру “взломщика” с FlexiSPY можно будет при условии, что у вас есть root-права и физический доступ к контролируемому телефону.

NetX Network Tools PRO

NetX

– платный инструмент анализа сети для получения IP-адреса, MAC-адреса, имени NetBIOS, уровня сигнала мобильной сети, шлюза, маски и т. д.

В программу встроен клиент Secure SHell

(SSH) для удаленного выполнения задач, также в ней есть множество других функций,

недоступных в большинстве альтернативных приложений: темы, сетевой монитор и

анализатор, Wake On LAN, backup/restore и построение графиков. Цена –$2,99.

Мониторинг телефона с помощью hoverwatch

hoverwatch – классический шпион для контроля телефонов. Имеет все стандартные функции ПО подобного рода. Но есть минус: он работает только на устройствах Android.

Отлично подходит для тех, кто впервые начал пользоваться подобным софтом. Благодаря 3-дневной пробной версии вы сможете его протестировать перед покупкой.

Проведите тест-драйв демо-версии.

Так и не прониклись любовью, даже после оформления покупки? Воспользуйтесь 30-дневной гарантией возврата денег.

ZANTI Mobile Penetration Testing Tool

zANTI считается одним из самых популярных приложений для взлома Android, которое может

быть использовано для идентификации и моделирования методов мобильных атак и

реальных эксплойтов.

Вы можете применить его для сбора информации о любом подключенном устройстве или сети, включая

сканирование уязвимостей. Хотя приложение работает без прав root, для активации продвинутых функций они потребуются.

PortDroid – Network Analysis Kit & Port Scanner

Приложение

для анализа сети, предназначенное для сетевых администраторов, пентестеров и хакеров,

которым к их джентльменскому набору (ping, traceroute, DNS-поиск, обратный

IP-поиск, сканирование портов и Wake-On-Lan) требуется дополнительный помощник.

Sniffer Wicap 2 Pro

Wicap 2 Pro

– это премиум-сниффер пакетов для сетей Wi-Fi и LTE. Из всех приложений в этой подборке

он имеет самый современный и стильный UI, упрощающий использование. При всех его плюсах – цена в $7,99 довольно высока по сравнении с другим софтом.

Hackode

Очередное наполненное идеальным инструментарием сетевое приложение – это Hackode. Оно предназначено для экспертов по кибербезопасности

и сетевых менеджеров, но адаптировано и для далеких от технологий (хотя зачем им это?) пользователей.

С его помощью можно

выполнять сканирование портов, пинг, трассировку, поиск по IP-адресам, а также получать доступ к записям Mail

Exchange. Программа бесплатно распространяется с исходными текстами и работает без доступа root.

CSploit

Это мощный

пакет сетевого анализа и

проникновения, разработанный с целью предоставления крутого профессионального

инструментария для экспертов по кибербезопасности и любителей мобильных девайсов.

Его функции включают:

отображение локального местоположения, интегрированную трассировку, подделку

пакетов TCP/UDP, инъекцию JavaScript, сниффинг паролей, угон сессий, DNS-спуфинг

и прочие полезные пентестерам возможности. Приложение бесплатно и распространяется с открытым исходным кодом, но для работы требует права root.

Geo-fencing

С помощью этой опции осуществляется настройка «безопасной» и «опасной» зон. Когда телефон входит или выходит из одной из этих областей, вы сразу же получаете уведомление.

О других преимуществах mSpy вы сможете узнать, прочитав отзывы о mSpy или посетив официальный веб-сайт.

Spokeo позволяет:

- Узнать имя и фамилию звонящего вам человека.

- Собрать любые другие доступные личные данные.

- Узнать, какие еще номера телефонов зарегистрированы на этого человека.

- Получить информацию обо всех прошлых зарегистрированных адресах.

- Получить данные о членах его семьи.

- Узнать адреса электронной почты этого человека.

- Проверить, не имел ли он проблем с законом в прошлом.

Touch lock

Данные утилиты работают по одному и тому же принципу – деактивируют код блокировки в момент создания скриншота с экрана. Помимо этого, приложения также покажутся интересными тем пользователям, кто хочет обеспечить дополнительную защиту для данных на смартфоне. Однако помните, что скачивать эти программы следует с проверенных ресурсов, например, Google Play.

Блиц вопрос-ответ

Что такое «взлом телефона или компьютера»? Это возможность, без ведома хозяина, заходить в чужой телефон и совершать на нем какие-либо действия, от лица самого хозяина (писать, звонить, производить оплату и т.д.).

Кто такие «хакеры»? Это люди, которые пытаются удаленно на расстоянии получить несанкционированный доступ к Вашему устройству.

Какие бывают «атаки хакеров»? Они могут быть абсолютно разными, как единичными, заточенными, например, под взлом индивидуальной странички, так и крупномасштабными хакерскими атаками, взламывающие целые системы и сервера.

Чем опасен взлом? Это незаконное действие, которое может быть наказано, либо солидным денежным штрафом, либо реальным тюремным заключением.

Что такое «программа для взлома»? Это специальное приложение, которое устанавливается на устройство (это может сделать абсолютно любой человек), а после установки оно предоставит полностью всю информацию по внутренним папкам этого устройства, предоставит удаленный контроль над телефоном и будет круглосуточно информировать обо всех действиях человека на данном устройстве.

«Взлом» и «программы для взлома» — это одно и то же? Нет, это совершенно разные действия. Главное отличие взлома от программы – это сама суть. Взлом – это желание вероломно влезть вовнутрь (телефона, компа, сервера, канала и т.д.), а программа – это возможность управлять издалека и получать информацию о деятельности человека на расстоянии.

Можно ли самостоятельно взломать телефон? И да и нет. Взлом сможет осуществить только тот, у кого есть определенные знания в программировании и IT-технологиях. А вот программой для взлома телефонов сможет воспользоваться абсолютно любой человек, так как при установке не потребуются никаких специальных знаний. Просто скачал файл, установил и программа работает.

Важные предупреждения перед попыткой взлома

Прежде всего, стоит отметить, что взлом чужого телефона – это уголовное преступление. Даже если вы не собираетесь похищать личные данные владельца и передавать его третьим лицам, за подобные действия предусмотрена жесткая ответственность, вплоть до лишения свободы, сроком на 5 лет.

Также помните, что не существует никаких приложений, которые позволяют разблокировать экран одним лишь нажатием. Как правило, такие утилиты разрабатываются с одной целью – похитить данные доверчивых пользователей. Так что мы настоятельно не рекомендуем скачивать программы, которые не упомянуты в этой статье.

Вариант 1. если у вас телефон андроид

Чтобы взломать телефон через телефон, необходимо сделать следующие шаги:

Шаг 1. На целевой телефон (который хотите взломать) установить программу VkurSe (выбрав кнопку «Следить за этим устройством»).

Шаг 2. Взять свой телефон и туда установить мобильную версию кабинета «Клиент» (выбрав кнопку «Следить с этого устройства»).

Шаг 3. В любое удобное время заходить в мобильного Клиента и смотреть данные:

- Вся информация (фото, скрины, переписка, запись звонков, координаты и т.д.) находится в разделе «Данные».

- Все команды (сделать запись, сделать фото, заблокировать, перезагрузить, стереть память, включить тревогу и т.д.) находятся в разделе «Команды».

Можно выставить удобное для Вас время скачивания данных (например, только ночью в 2 часа или только по Wi-Fi).

Вариант 2. если у вас iphone

Мобильная версия кабинета «Клиент» устанавливается только на операционную систему Андроид. Поэтому, чтобы взломать телефон через Айфон необходимо:

Шаг 1. На целевой телефон (который хотите взломать) установить программу VkurSe (как описано выше).

Шаг 2. Зайти со своего IPhone на наш сайт.

Готовим лабораторию для исследований

Для нашей импровизированной лаборатории понадобится следующий минимальный набор инструментов:

Итак, самым первым и обязательным шагом подготовки нашей лаборатории будет установка на наш компьютер Android SDK и пакета драйверов. Последний часто идет универсальным паком, то есть содержит драйверы для большинства современных девайсов, и они автоматически определят подключенную модель.

Особо ленивые могут установить ADB вместе со всеми драйверами и аддонами «одним кликом» с помощью ADB Installer.

Очень важная составляющая SDK — Android Virtual Device, компонент, позволяющий создавать виртуальные образы системы и после запускать их на своей машине. По сути, это эмулятор системы, созданный для разработчиков, пишущих приложения под эту платформу.

Запись звонков

Помимо “прослушки” вы также можете записывать телефонные разговоры, чтобы послушать их позже или использовать в качестве доказательств в различных ситуациях.

Как бы то ни было, прослушивание в большинстве стран считается незаконным, поэтому в качестве официальных доказательств использоваться не может.

Зачем взламывают смартфоны

Если речь идет о публичных личностях и людях, имеющих доступ к ценной коммерческой информации или государственным тайнам, то целью взломщиков может быть поиск компромата, получение конкурентных преимуществ, шантаж, вымогательство. Но и непубличным персонам есть чего опасаться.

Несанкционированный доступ к смартфону может быть использован для:

В любом из этих пунктов мало приятного, и доступ третьих лиц к вашему устройству влечет за собой определенные проблемы.

Звонок на устройство

Входящий звонок на телефон также может разблокировать защиту некоторых смартфонов. Суть способа не отличается особой сложностью, поэтому с ней сможет справиться каждый. Однако метод не дает 100% гарантии, поскольку на новых моделях смартфонов стоит более продвинутая защита от взлома. Вот краткое описание этого принципа:

- Самостоятельно звоним на телефон или дожидаемся входящего от друга.

- Принимаем звонок, после чего на время получаем доступ к файлам.

- Не завершая вызова, переходим в настройки приватности и отключаем экран разблокировки.

Данный способ хорош тем, что позволяет получить доступ ко всем личным данным без необходимости проводить резервное восстановление системы или вспоминать пароль от Google-аккаунта. Однако метод не нов, поэтому большинство ответственных производителей заблокировали эту дыру в защите в своих новых смартфонах.

Как «хакнуть» номер телефона онлайн?

- Купите пакет подписки, выбрав его исходя из необходимых вам функций и срока действия.

- Возьмите интересующий вас смартфон, проведите взлом прошивки и установите на него FlexiSPY.

- Введите данные, необходимые для доступа к этому смартфону.

- Готово! Теперь вы можете дистанционно следить за телефоном с помощью FlexiSPY.

Прочитайте обзор FlexiSPY или попробуйте демо-версию, перейдя по этой ссылке >>

Как взламывают смартфоны

Чтобы злоумышленник получил доступ к вашему смартфону, ему вовсе не обязательно иметь физический доступ к устройству. Конечно, проще взломать гаджет офлайн, но зачастую жертве достаточно самостоятельно установить на него сомнительное ПО или перейти по подозрительной ссылке.

Основные способы взлома современных смартфонов:

В особой зоне риска находятся пользователи, работающие с сетями Wi-Fi общего доступа, заряжающие смартфоны через USB в общественных местах, переходящие по ссылкам из подозрительных SMS и писем.

Как взломать wi-fi на android

Кто из пользователей смартфонами не хотел бы пользоваться беспроводным интернетом и не платить за него? С программой WPS Connect это стало возможно. Достаточно просто следовать определенному алгоритму и все получится:

- Скачиваем программу WPS Connect.

- Запускаем новое установленное приложение.

- Ищем точку с запароленным Wi-Fi.

- Выбираем из списка сеть с зеленым индикатором.

- Подключаемся к Wi-Fi.

Однако не стоит обманывать себя ложными надеждами и думать, что теперь вы сможете взломать любую Wi-Fi-сеть. Программа работает только с теми роутерами, которые имеют тип подключения WPS. Практика показывает, что большая часть того списка, который будет высвечиваться в приложении, будет иметь красный индикатор (тип подключения WPA или WPA-2). Однако если вам повезет, и вы найдете точку со старым роутером, то ее взлом не принесет проблем.

Как взломать игры на андроид

Ни для кого не секрет, что современные игры на Android разрабатываются таким образом, чтобы у пользователя была возможность вложить в игру реальные деньги. За это игрок обычно получает нехилые бонусы: внутриигровую валюту, уникальные предметы экипировки, ускорение прокачки и другие «плюшки».

- Скачиваем Root Exploer – файловый менеджер для взлома игр.

- Выбираем в программе значение, которое подвергнется изменению в игре (например, золото).

- Нажимаем кнопку Value и сохраняем файл в директории с игрой (папка Data).

После этого можно насладиться всеми преимуществами взлома. Для того, кто когда-нибудь пользовался «Артманией», добавить себе ресурсов или открыть уникальные вещи в игре не составит большого труда, поскольку эти программы хоть и разрабатывались на разные устройства (ПК и смартфон), они имеют схожий принцип действия.

Как взломать пароль на андроиде

Существует как минимум 8 общедоступных способов, которые позволяют взломать телефон на базе операционной системы «Андроид». Каждый из них подойдет для определенной ситуации, а некоторые покажутся неопытным пользователям слишком сложными, чтобы им уделять внимание.

Как защитить смартфон от взлома

Есть ли гарантированные способы защититься от взлома? Увы, полностью исключить эту вероятность невозможно, разве что вы используете смартфон только в качестве «звонилки» и у вас отключен мобильный интернет. Но и не столь радикальными методами можно повысить собственную безопасность. Вот нехитрые правила, которые нужно соблюдать, чтобы не стать жертвой злоумышленников:

- Не переходите по сомнительным ссылкам — об этом постоянно твердят, но пользователи продолжают это делать.

- Устанавливайте приложения только из надежных источников (Play Market, App Store, официальные сайты достойных доверия разработчиков).

- Старайтесь не пользоваться общественнымWi-Fi. Если все-таки приходится работать через беспроводную сеть общего пользования, заходите в интернет через VPN.

- Ограничьте лимит платежей в банковском приложении. При необходимости его всегда можно увеличить онлайн или по звонку — минутное неудобство против исчезнувших со счета денег.

- Регулярно делайте резервные копии важных данных — возьмите за правило сохранять информацию хотя бы раз в месяц.

- Обновляйте операционную систему и приложения. В апдейтах разработчики время от времени «латают» обнаруженные дыры в безопасности ПО.

- Задействуйте защитные механизмы приложений и сервисов (двухфакторная аутентификация, шифрование данных и др.).

- Ограничьте подключения по Bluetooth. Если интерфейс не используется, лучше его отключить. Если включен постоянно, скройте видимость для других устройств.

- Используйте сложные пароли, содержащие цифры, буквы в различных регистрах, специальные символы. Подумайте об установке менеджера паролей.

Как обезопасить себя от взлома

В конце нашей статьи давайте поговорим о том, как можно обезопасить свои личные данные от взлома и передачи их третьим лицам. Ведь ни для кого не секрет, что в XXI веке можно узнать о человеке практически все, если в твоих руках находится его смартфон. Если вы не хотите стать жертвой взлома, то просто следуйте описанным ниже рекомендациям:

- Устанавливайте только надежные пароли.

- Пользуйтесь дополнительными приложениями для блокировки экрана.

- Скачивайте программы и игры только с проверенных источников.

- Проверяйте любой файл перед скачиванием антивирусной программой.

- Регулярно обновляйте операционную систему.

- Не оставляйте в списке доверенных компьютеров рабочий ноутбук или ПК знакомого

- Не забывайте время от времени менять пароль.

- Не оставляйте свой телефон в общественных местах.

- Не подключайтесь к сомнительным Wi-Fi-сетям.

Само собой, для опытного хакера не составит труда взломать ваш телефон, даже если вы будете следовать всем вышеописанным рекомендациям, зато ламеру придется изрядно повозиться. Кроме того, старайтесь все-таки не хранить на телефоне информацию, которую можно использовать против вас.

Это были основные способы взлома смартфона. Мы очень надеемся, что вы не будете использовать полученную информацию в корыстных целях, а изучили ее лишь для того, чтобы обезопасить себя. В противном случае напоминаем: взлом чужих смартфонов – это преступление, которое может быть уголовно наказуемо.

Как отследить мобильный номер с помощью spokeo?

- Зайдите на официальный веб-сайт Spokeo.

- Укажите в строке поиска 10-значный номер телефона, о котором вы хотите навести справки.

- Кликните «Send» («Отправить»).

- Подождите, пока сформируется отчет.

Как и BeenVerified, этот веб-сайт очень простой в использовании. Но он, к сожалению, не предоставляет данных о фотографиях владельца номера или о его профилях в соцсетях.

Spokeo также не определяет GPS-координаты текущего местонахождения телефонного номера, а только ищет зарегистрированные адреса. Чтобы проследить за текущим местоположением смартфона, лучше воспользуйтесь приложением Cocospy.

Как проследить за номером мобильного телефона с помощью beenverified?

- Зайдите на веб-сайт BeenVerified.

- Введите в строку поиска телефонный номер (с дополнительным кодом, если нужно).

- Кликните на иконку «Start Search» («Начать поиск»).

- Подождите немного.

Процедура поиска данных и формирования отчета занимает буквально минуту. Пожалуй, единственный минус BeenVerified — то, что этот метод предоставляет вам зарегистрированный адрес владельца телефонного номера, однако не предоставляет координат его текущего местонахождения.

Как разблокировать память телефона

Блокировка памяти смартфона может происходить по разным причинам, поэтому способ решения проблемы будет меняться в зависимости от того, почему это произошло. Вот несколько примеров и их пути решения:

- Если память заблокировалась из-за неправильного ввода PIN-кода 3 раза подряд. В этом случае достаточно использовать PUK-код (дается 10 попыток), отыскать который можно на кусочке пластика, на который была прикреплена SIM-карта.

- В некоторых случаях блокировка проводится после скачивания программы или игры с вирусом. Тогда необходимо подключить телефон с помощью USB к ПК и просканировать содержимое папок на наличие вирусов, после чего избавиться от вредоносного программного кода.

- Чтобы разблокировать память флешки телефона, достаточно также ввести специальный пароль, который указан на упаковке к ней. Но кто хранит дома всякие бумажки, верно? Если вы думаете так же, то попробуйте ввести следующие значения: 0000, 1111, 1122, 1234.

Как видите, блокировка памяти – это также не приговор. В большинстве случаев достаточно просто понять, по какой причине произошла такая ситуация, после чего решить проблему одним из вышеперечисленных способов не составит труда.

Как следить за номером мобильного телефона с помощью gps cell phone locator?

- Зайдите на официальный веб-сайт GPS Cell Phone Locator.

- Укажите интересующий вас номер телефона (с дополнительным кодом).

- В номере телефона не должно содержаться прочерков (-), и не забудьте добавить код страны.

- Кликните на кнопку «Start Tracking Now» («Начать слежение»)

- Вы получите GPS-координаты текущего местонахождения телефона, а также информацию о зарегистрированном адресе проживания его владельца.

Как удаленно взломать телефон без ведома и скрытно для его владельца?

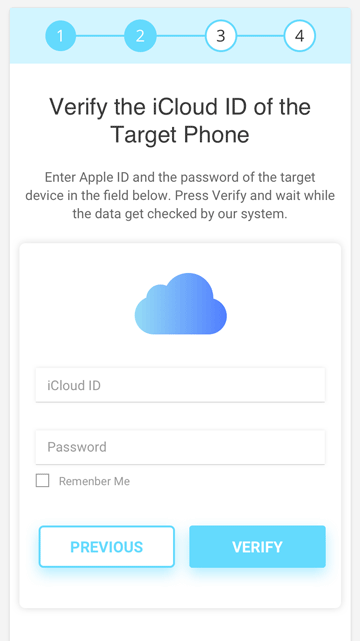

1. Зарегистрируйтесь, чтобы создать учетную запись Cocospy.

2. Введите данные iCloud целевого телефона.  3. Перейдите на панель управления Cocospy … и собственно начинайте сам мониторинг целевого телефона.

3. Перейдите на панель управления Cocospy … и собственно начинайте сам мониторинг целевого телефона.  3. Перейдите на панель управления Cocospy … и собственно начинайте сам мониторинг целевого телефона.

3. Перейдите на панель управления Cocospy … и собственно начинайте сам мониторинг целевого телефона.

Мониторинг телефона вместе с mspy

mSpy – шпионское приложение, которое легко приобрести, установить и использовать.

Прежде, чем «идти на дело», определитесь с вариантом пакета, а также решите, что для вас в приоритете: шпионская штучка с root-правами/джейлбрейком или без:

Без джейлбрейк. В этом случае вам потребуется доступ к учетным данным iCloud или Google. Более того, такие опции, как “GPS-трекинг” или “отслеживание соцсетей” будут недоступны.

С джейлбрейк. После установки приложения на контролируемый телефон, “взломщик” получает все: полный контроль и расширенный спектр опций.

Немного об особенностях платформы android

Android представляет собой модифицированную версию ядра Linux, адаптированную под мобильные гаджеты и носимые девайсы. За работу приложений (application) отвечает встроенная виртуальная машина Dalvik, преобразующая байт-код приложений в инструкции для исполнения начинкой устройства.

Однако с версии Android 4.4 Dalvik был заменен на более шуструю Android Runtime, хотя сути работы это не поменяло. Рабочее окружение, так же как и в традиционном Linux, дополняют нативные и сторонние библиотеки, обеспечивающие различные профильные функции девайса.

Немного об установке

На установку программы для взлома уйдет совсем немного времени и минимальные знания (просто следовать тому, что пишет программа и всё):

Шаг 1.

Сначала на целевой (тот, который Вы хотите взломать) телефон

Онлайн-трекер номера телефона №7 — gps cell phone locator

GPS Cell Phone Locator несколько проигрывает на фоне вышеупомянутых «хакерских» веб-сайтов. По сути, он выполняет только одну основную функцию, а именно определяет GPS-координаты телефона.

Зато вы можете следить за перемещениями интересующего вас смартфона в режиме 24/7. Именно поэтому мы включили его в свой список трекеров.

GPS Cell Phone Locator можно использовать в качестве дополнения к веб-сайтам, которые собирают детальную информацию о владельце телефонного номера, однако не идентифицируют его координаты в текущий момент времени.

Особенности cocospy:

Получив доступ к чужому телефону с помощью Cocospy, вы обретете следующее:

- все телефонные контакты

- точную дату и время входящих и исходящих сообщений

- возможность просматривать все текстовые сообщения

- доступ к истории браузера

- всю информацию о событиях, заметках, календаре и т. д.

- трекинг телефона по GPS и т.д.

Особенности verispy:

- VeriSpy на 100% конфиденциален. Никто не узнает, что вы за кем-то шпионили.

- Этим сайтом удобно пользоваться с любого устройства — ноутбука, планшета, телефона.

- Verispy собирает достаточно подробные данные о владельце телефонного номера. Достаточно сказать, что среднестатистический отчет состоит из 17 страниц.

- VeriSpy может предоставить вам следующую информацию:

- Имя и фамилия звонящего.

- Его зарегистрированный адрес — текущий и предыдущие.

- Email-адреса, зарегистрированные на это имя или на этот номер телефона.

- Все связанные с ним телефонные номера.

- Данные о любых проблемах с законом.

- Данные об ордерах на арест на его имя.

- Информация о банкротстве, если эта процедура проводилась.

- Информация о любых поданных на него жалобах.

- Данные о конфискации имущества.

- Свидетельство о рождении.

- Свидетельства о браке и о разводе.

Функции сайта VeriSpy не ограничиваются этим. В целом, он предоставляет вам разнообразную информацию, на основании которой можно сделать выводы о человеке.

Главный недостаток у этого сайта такой же, как и у Spokeo и BeenVerified — он не поможет вам выяснить, где находится звонящий вам человек непосредственно в момент звонка.

Отключение блокировки через компьютер

Наверное, многие из вас слышали о том, что разблокировать телефон можно с помощью персонального компьютера, однако вряд ли кто-то из пользователей задавался вопросом – как именно. На самом деле ПК служит лишь инструментом для достижения цели, а способ разблокировки используется один из тех, которые были описаны ранее. Вот несколько примеров:

Первое подключение

После установки SDK и пакета драйверов можно смело линковать наш девайс к компьютеру при помощи USB-кабеля. Предварительно в опциях девайса нужно активировать режим USB mass storage, то есть режим внешнего USB-накопителя. Это поможет нам в дальнейшем выполнять команды с ADB-консоли. Также обязательно активировать режим отладки Android Debug Bridge (ADB) в секции «Для разработчиков».

Основные подготовительные операции на этом завершены. Теперь запускаем командный интерпретатор CMD.EXE и через него шелл, который предоставит нам доступ к девайсу:

C:ADB_folder>adb.exe devices

List of devices attached:

4df155сс115e4f21 device

Так, мы законнектили наш девайс к компьютеру. Теперь можно получить внутренний шелл Android-устройства и проверить вывод, к примеру набрав команду whoami:

C:ADB_folder>adb.exe shell

shell@android:/ $ whoami

Приглашение $ в командной строке говорит о том, что мы находимся в непривилегированном пользовательском режиме. Символ # — приглашение с правами суперпользователя.

Более подробно о работе ADB и том, что с ее помощью можно сделать, читай в одной из наших статей.

Создаем копию внутренней памяти Android-устройства. Для этого в CLI девайса пишем:

Приложение для хакинга смартфона №1 — cocospy

Cocospy — лучшее «хакерское» приложение из всех существующих на сегодняшний день. С его помощью вы можете узнать текущее местонахождение смартфона, получить доступ к смскам и чатам и т.д.

Более того, это приложение считается самым надежным. Количество пользователей Cocospy в разных странах мира исчисляется миллионами человек!

Cocospy можно использовать для хакинга смартфонов с операционными системами Android и iOS.

В случае с Android, вам нужно получить физический доступ к смартфону и установить на него приложение Cocospy.

Если вы хотите «хакнуть» айфон, то вам не понадобится даже брать его в руки. Большинство «хакерских» приложений требуют взлома прошивки iPhone, но для работы с Cocospy вам нужно только знать параметры для входа в учетную запись iCloud владельца этого айфона.

Продвинутые функции приложения flexispy:

- Незаметно подключитесь к телефонному разговору — как будто вы участвуете в конференц-звонке, но остаетесь невидимым для остальных участников.

- Записывайте телефонные разговоры в режиме реального времени. Можно даже настроить эту функцию так, чтобы звонки с определенных номеров записывались автоматически.

- В рамках пакета «Extreme» доступна функция взлома пароля — «Password Cracker». С ней можно узнать все пароли для аккаунтов в соцсетях даже без кейлоггинга.

Разряженная батарея

Обойти защиту мобильника также можно в том случае, если уровень заряда батареи минимальный (находится ниже показателя в 15%). Метод схож с предыдущим, однако для этого не придется обладать дополнительным телефоном, чтобы сделать вызов. Вот небольшая инструкция:

- Дожидаемся, когда уровень заряда батареи упадет ниже 15%.

- Получаем уведомление о том, что энергии мало и телефон скоро отключится.

- Не нажимая «Хорошо», открываем верхний дисплей и зажимаем палец на любой кнопке.

- Откроется режим настройки, откуда можно попасть в раздел «Защита» и отключить дисплей.

Также как и в случае со входящим вызовом, данный способ получится осуществить лишь в том случае, если вы являетесь владельцем старой модели смартфона. Большинство разработчиков современных девайсов знают об этих недочетах и стараются их исправить.

С помощью beenverified можно:

- Узнать имя, возраст и другие личные данные абонента.

- Определить его текущее местонахождение.

- Узнать все предыдущие зарегистрированные адреса, связанные с этим человеком.

- Узнать его адреса электронной почты.

- Получить данные о других телефонных номерах, которые могут ему принадлежать.

- Просмотреть все его профили в соцсетях.

- Просмотреть все выложенные в открытый доступ фотографии этого человека.

Сброс пароля

У каждого смартфона есть режим Recovery – набор системных настроек, о которых обычный пользователь знать не должен. Если вас не волнует сохранение каких-либо данных на телефоне, то можете смело вызывать данное меню, следуя инструкции:

- Выключаем телефон.

- Нажимаем одновременно кнопку включения и регулятора громкости (вверх или вниз).

- Переходим в меню Recovery и заходим во вкладку wipe data/factory reset.

- Подтверждаем желание вернуться к заводским настройкам.

После этого смартфон произведет резервное восстановление системы и сбросит все настройки до уровня заводских. Проще говоря, у вас в руках окажется смартфон в том виде, в каком вы приобретали его в магазине. Все личные данные будут удалены, а необходимость ввода пароля пропадет.

Сервисный центр

Если заблокированное мобильное устройство находится под гарантией производителя, снять защиту можно в сервисном центре. У тамошних сотрудников есть доступ к базе данных смартфона, так что они смогут отключить блокировку без потери личных данных. Однако учитывайте, что если срок гарантийного обслуживания истек, за работу сотрудника придется заплатить от 500 до 1000 рублей.

Несмотря на то, что данный способ является одним из самых эффективных и действенных, не забывайте о том, что он связан с передачей телефона третьему лицу. Да, сотрудники сервисных центров подписывают договор о нерезглашении личных данных клиентов. Однако все же не стоит оставлять свое устройство без присмотра, если на нем имеется пикантная или конфиденциальная информация.

Также не забывайте, что всегда есть риск нарваться на беспечного ремонтника, который не сможет разблокировать смартфон, после чего будет вынужден произвести откат системы и удаление всех данных. Поэтому лично мы рекомендуем обращаться в сервисный центр лишь в крайнем случае, даже если у вас имеется гарантия на обслуживание.

Слежение за мобильным телефоном онлайн с функцией определения координат №6 — verispy

VeriSpy похож на сайты BeenVerified и Spokeo, но он кое в чем превосходит их. Предыдущие «хакерские» веб-сайты используются обычными людьми, в то время как Verispy полезен и для профессионалов.

От вас требуется только указать в строке поиска нужный номер мобильного телефона и нажать на кнопку «Access Records» («Получить доступ к данным»).

Способ 10. взлом телефона с помощью разряженной батареи

Вот еще один достаточно интересный способ взлома телефона, если Вы не хотите устанавливать специальную программу VkurSe или не обладаете достаточными знаниями для полноценной хакерской атаки, но хотите быть в курсе того, что же на телефоне происходит.

Шаг 1. Дождаться, когда на телефоне жертвы аккумулятор разрядиться до 15%.

Шаг 2. Как только вышло уведомление о низком заряде – никуда не нажимая просто открыть шторку телефона или «верхний» дисплей.

Шаг 3. Зажать пальцем любую кнопку и дождаться открытия режима настройки.

Шаг 4. Заходим во вкладку «Защита» и отключаем дисплей.

Всё, Вы взломали телефон и можете заходить в него. Но хотим обратить Ваше внимание на один нюанс – телефон должен быть не более 4 версии Андроид. В новых моделях, особенно на Андроид 9 и 10 версии эта лазейка (зайти на телефон минуя блокировку) уже прикрыта.

Еще несколько способов хакерского взлома подробно описаны в статье «Как хакеры ломают сайты – знать, чтобы защитить свой«.

Способ 2. как взломать телефон с ноутбука

Теперь о том, как взломать смартфон с ноутбука. Это сделать проще простого. Как Вы уже поняли, изначально нужно установить на подконтрольный телефон программу для взлома VkurSe. Потом просто отдать телефон и уже больше к нему не прикасаться.

Способ 3. как взломать телефон с компьютера

Итак, мы потихоньку подошли к тому, как взломать телефон через компьютер. Изначально берем в руки нужный телефон (на 10-15 минут) и устанавливаем туда VkurSe. А так как комп, это не Андроид, то нужно будет, как и с ноутбука, просто заходить в кабинет через сайт. И ничего на свой ПК не устанавливать. Просто вводить свои данные и всё.

Способ 5. как взломать ноутбук через телефон

Взлом ноутбука это то же самое, что и взлом ПК через телефон. Поэтому установка программы для взлома ноута, ничем не отличается от установки программы для компа – это всё Windows. Установили, она скрылась, начала работать. Вы в любое время зашли со своего телефона в кабинет и просмотрели всю пересланную информацию.

Способ 6. как взломать айфон

Если Вам нужно взломать IPhone или IPad, тогда нужен такой софт, который работает на операционной системе iOS.Одной из таких слежек является программа mSpy для IPhone. Она позволит читать переписку в Интернете, слушать звонки и видеть местоположение человека.

Программа на английском языке и сайт тоже. Но установка понятна и не должна вызвать проблем со стороны установщика. Предоставляется бесплатная демо-версия, во время которой можно попробовать осуществить взлом Айфона. если Вам все понравилось, тогда дальнейшую работу программы нужно будет оплатить.

Способ 7. как дистанционно взломать телефон не имея доступа

Если Вы хотите взломать телефон Андроид, то такой возможности нет. Дистанционно на расстоянии не беря в руки аппарат можно взломать Айфон. Но, чтобы осуществить данный взлом, нужно знать всю информацию об учетной записи iCloud (настройка резервных копий на IPhone должна быть обязательна), идентификатор пользователя Apple ID и его пароль.

Способ 8. взлом телефона андроид с помощью kali linux

Сейчас мы узнаем, как взламывать Андроид через Kali Linux. Для этого Вам понадобится msfvenom – одна из самых удачных комбинаций Msfpayload и Msfencode.

Шаг 1. Запустить Kali Linux и открыть терминал.

Шаг 2. Установить ключевые библиотеки.

Способ 9. взлом телефонов без доступа (на расстоянии)

Специальные устройства под названием «

Ложные башни

» или «

Подставные вышки связи

» помогут понять, как можно взломать телефоны на расстоянии через их «желание» подключиться к более сильной связи. Одними из самых лучших считаются Stingray и Imsi Catcher. Они похожи на довольно крупный смартфон или такой толстый планшет. Умеют полностью отслеживать пакеты данных, воровать всю информацию со смартфонов и отсылать нужные пакеты для установки на телефоны жертвы.

Всем известно, что любой мобильный всегда ищет подключения к той связи, которая находится рядом и является более сильной в данный момент времени. Вот именно эту особенность и решили использовать хакеры для взлома мобильных. Они создали ложную башню, которая распространяет сильный источник связи. Именно к ней и подключится аппарат, который нужно хакнуть.

Другими словами, подставная вышка связи подменяет свои сильные сигналы, обычные мобильные, и перехватывает все сигналы в окрестности. Идентифицировав нужный аппарат, вышка ждет, когда тот подключится к ней и начинает взлом (прослушивание окружения, запись звонков и слежение за координатами). Таким образом она позволяет взламывать смартфоны без доступа к самим аппаратам, ничего на них не устанавливая.

Цена на такие аппараты колеблется от 1500$ до 50000. Но купить его крайне сложно. Так как, во-первых, это незаконное действие и оно преследуется законом практически во всех странах мира. Во-вторых, они не продаются в интернет-магазинах или в переходе в метро.

Стоимость

Я считаю, что Hoverwatch предлагает самые лучшие варианты пакетов. Включая весь спектр функций, они тем самым помогают избежать путаницы.

В чем же их различия?

В количестве тарифных планов.

Пакет “Индивидуальный” позволяет отслеживать только одно устройство.

С помощью пакета “Семейный” получается контролировать до 5 телефонов одновременно. Бизнес-пакет довел эту цифру аж до 25!

Вам также нужно будет определиться со сроком действия лицензии, рассчитать ее.

Сторонние программы

Теперь немного о наболевшем. Уж сколько людей умудрились попрощаться со своими страницами от социальных сетей или паролями от электронных кошельков просто потому, что установили программу сомнительного качества, а внутри оказался «троян». Чтобы не стать жертвой хакеров, мы не рекомендуем скачивать какие-либо другие утилиты для взлома Android, кроме нижеперечисленных:

Трекер для мобильного телефона №4 — beenverified

BeenVerified — отличный сайт-трекер для смартфона. Он не только определяет местонахождение мобильного телефона, но и предоставляет ряд других ценных данных о его владельце. В отличие от Cocospy, сайт BeenVerified позволяет провести «разведку» в отношении ЛЮБОГО номера телефона.

Удаление файлов ключа

Еще один интересный способ разблокировать смартфон – это удаление файлов ключа. Однако такой способ является самым сложным из всех вышеперечисленных, поскольку требует от пользователя определенных знаний в устройстве программ. Хотя сам принцип довольно прост – нужно просто найти файл, который отвечает за сохранение графического ключа или пин-кода, после чего удалить его и телефон вернет свой стандартный пароль в виде четырех нолей.

Обращаем ваше внимание, что удаление файлов ключа проводится через Recovery. Если вы не знаете, какая папка дисплея за что отвечает, то мы не рекомендуем вносить изменения в данные ОС.

В противном случае телефон может попросту не запустится, после чего придется нести его в сервисный центр для перепрошивки. Однако если вы опытный пользователь, а все остальные методики вам не подошли – можете использовать эту.

Удаленный контроль целевого устройства

Как я уже упоминал ранее, hoverwatch используется только для мониторинга устройств Android. При всем при этом, он не требует root-прав. Вам остается только установить его на контролируемый телефон.

Как скрытно и анонимно взломать телефон с помощью hoverwatch?

1. Первое, создайте учетную запись hoverwatch, использовав адрес собственной электронной почты.

2. Приобретите нужный пакет и произведите оплату. Инструкции по загрузке приложения будут высланы электронным файлом на ваш email.

3. Незаметно установите “шпиона” на целевой телефон.

4.Вы получите сообщение с просьбой “активировать режим невидимки на устройстве”. Также на зарегистрированный номер сотового будет выслан PIN-код, который нужно каждый раз вводить, чтобы разблокировать целевое устройство.

5. Зайдите на онлайн-панель управления и позвольте hoverwatch сделать свою работу.

Итоги

Теперь вы знаете лучшие способы проследить за мобильным номером онлайн. Анонимные звонки больше не застанут вас врасплох!

Если вам названивают с рекламой каких-то товаров, можете подать жалобу на этих людей. А если кто-то пытается таким образом разыграть вас, вы сможете выяснить имя и личные данные этого шутника.

Каждый из перечисленных нами «хакерских» инструментов имеет свои особенности. Поэтому делать выбор нужно исходя из ваших целей и потребностей.

Так, приложение Cocospy идеально подходит для слежения за перемещениями телефонного номера, который вам знаком. Веб-сайты BeenVerified и Spokeo ищут в Интернете все доступные данные о владельце незнакомого вам номера.

Сайт VeriSpy включает в отчет о результатах поиска данные о проблемах с финансами и законом. А сайт GPS Cell Phone Locator подойдет для тех, кому просто нужно узнать текущие GPS-координаты мобильного телефона.

Заключение

Подводя итог всему выше написанному, хочется сделать акцент на следующих моментах:

- Взлом телефонов – это незаконное действие и оно может преследоваться законом.

- Как взломать телефон через комп или ноут – нужно просто установить на нужный телефон Андроид программу VkurSe, а потом со своего ПК заходить в кабинет для удаленного управления и просмотра информации.

- Как взломать телефон через телефон – нужно установить на нужный телефон программу, а на свой (который Вы носите всегда с собой) мобильный кабинет «Клиент».

- Взлом ПК через телефон тоже реально возможен, для этого нужно на компьютер (ноутбук) установить программу VkurSe для Windows, а потом заходить со своего телефона в кабинет и просматривать данные.

Теперь Вы знаете лучшие реально работающие способы взлома Андроида, которые доступны обычным пользователям, не имеющих специальных знаний (неспокойным родителям, ревнивым супругам, бдительным руководителям и так далее).

Если у Вас возникнут вопросы – пишите нашим онлайн-консультантам. Они ответят предельно быстро и четко.

https://www.youtube.com/watch?v=HQMtP-ANSC8

Как взломать WhatsApp: 7 надежных способов для взлома