- Flashever

- Smartdedupe и smartcompression

- Командная строка huawei usg

- Конфигурация тестового сервера и версии по

- Линейки huawei usg и краткие характеристики

- Методика тестирования и примеры запуска pgbench

- Настройка nat/pat для выхода локальной сети в интернет

- Настройка базовых параметров системы

- Настройка доступа

- Настройка политик безопасности и обновления сигнатур

- Настройка стекирования (istack)

- Оптимизация настроек сервера и ядра ос, конфигурация компилятора и субд

- Первое включение устройства

- Первое подключение

- Роутер гипервизор huawei в одном корпусе. запускаем с нуля

- Узнайте больше о Huawei

Flashever

Если вместе с массивом вы приобретаете программу Huawei Hi-Care Onsite или Co-Care или выше, то вы можете рассчитывать на бесплатное обновление контроллеров до новых моделей той же линейки. Это позволяет иметь наиболее современную и производительную систему без необходимости покупки новых систем или миграции данных. Процесс замены контроллеров происходит также без прерывания сервиса.

Если вы любитель интерфейсов и хотите посмотреть на обновлённый Device Manager, то на портале Huawei уже доступен OceanStor Dorado 18000 V6 6.0.0 DeviceManager.

К сожалению, данная система была у нас на тестах всего пару дней, так что мы успели провести только замеры производительности. Но ещё хотелось бы провести функциональные тесты, наши любимые тесты на отказ и проверить некоторые нарекания по производительности, которые были к предыдущей линейке V3 при выполнении некоторых операций – важно понять, какие изменения в новой линейке (и, соответственно, в ПО) там произошли и какой эффект они принесли.

Хочу отметить, что большинство тестов, которые я провожу для своих статей, являются командной работой. Выражаю огромную благодарность моим коллегам из группы интеграции компании «Онланта», с которыми я работаю.

Кстати, в нашу команду мы ищем системного архитектора.

Smartdedupe и smartcompression

OceanStor Dorado V6 автоматически выполняет адаптивную дедупликацию и сжатие на основе характеристик пользовательских данных, максимизируя коэффициент эффективности. Адаптивный процесс дедупликации и сжатия выглядит следующим образом.

- Когда записываются пользовательские данные, адаптивный модуль идентифицирует данные, которые с высокой вероятностью могут быть дедуплицированы в режиме онлайн на основе типов данных. Затем модуль выполняет встроенную дедупликацию, которая поддерживает только дедупликацию фиксированной длины. Данные сжимаются после встроенной дедупликации и затем сохраняются в пуле хранения.

- Если встроенная дедупликация не может быть выполнена с высокой вероятностью, система вычисляет «аналогичный» отпечаток (SFP) данных и вставляет его в таблицу «возможностей». Затем система сжимает пользовательские данные, записывает сжатые данные в пул хранения и возвращает сообщение об успешной записи.

- Когда несколько идентичных SFP в таблице «возможностей» накапливаются, данные, соответствующие этим SFP, считываются с дисков для дедупликации после обработки. После завершения дедупликации таблица отпечатков обновляется.

Перед сжатием данных OceanStor Dorado V6 использует собственный алгоритм предварительной обработки для определения части, которую сложно сжать в блоках данных, на основе формата данных.

OceanStor переупорядочивает данные, разделяя их на две части:

Некоторые производители СХД уже используют data compaction в своём арсенале. Но обычно используют блок 4K или 1K для уплотнения данных. Компания Huawei пошла дальше и использует побайтовое выравнивание. Думаю, иллюстрация наглядна.

Таким образом, 32KB пользовательских данных мы уместили менее чем в 5KB.

Компрессия и дедупликация работают теперь всегда с момента, как вы установите соответствующую лицензию Storage Efficency. Её нельзя отключить из Device Mabager, но если очень сильно хочется, это можно сделать через CLI. По логике вендора, на SSD технологии экономии места должны работать всегда.

Один важный момент по всей линейке. Хотя моделей всего пять, они помимо прочего отличаются между собой объёмом кэша каждого контроллера:

Максимальное количество дисков/максимальный объем:

В прошлой статье я забыл упомянуть о том, какие интерфейсные карты вообще имеются:

Я уже говорил (и в предыдущей статье, и в этой), что в качестве накопителей компания Huawei предлагает SSD собственной разработки – Palm Size, или, как они сами их называют, Huawei-developed SSDs (HSSD).

Помимо того, что компания считает их разработку более быстрой, она предлагает и некоторые ключевые особенности.

Командная строка huawei usg

Командная строка Huawei USG очень похожа на командную строку Cisco за исключением небольших нюансов. У Cisco есть три командных режима CLI:

В отличие от Cisco командная строка сетевого оборудования Huawei (не только USG, но и коммутаторов и маршрутизаторов) состоит из двух режимов:

Режим System view объединяет в себе привилегированный режим и режим глобальной конфигурации.

Еще несколько отличий:

Таким образом, просмотр текущей рабочей конфигурации (у Cisco это show runn) в Huawei будет:

display current-configuration

Так же, как в CLI, Cisco не обязательно вводить команду целиком. Если части команды достаточно для распознания, то команда будет принята, либо можно пользоваться TAB для дописывания.

В первую очередь необходимо установить, какая версия ОС VRP в данный момент управляет устройством, и если это не самая последняя версия, то следует установить самую последнюю. Проверить версию ОС VRP можно командой

display version у Cisco подобная команда выглядит

show versionПроверяем:

В данном случае версия ОС VRP: V100R001C30SPC600PWE. То есть версия 100, релиз 001, подрелиз 30, service pack 600. Также стоит обратить внимание на суффикс PWE – это расшифровывается как Payload without encryption, т.е. наша версия софта, кроме того что она очень старая, к тому же еще не будет поддерживать стойкое шифрование.

Конфигурация тестового сервера и версии по

Hardware:

Операционная система:

CentOS 7.9 (ядро Linux 4.18.0-193.28.1.el7.aarch64)

СУБД:

PostgreSQL 13.2 on aarch64-linux-gnu, compiled by gcc (GCC) 10.2.0, 64-bit

Средство тестирования (benchmark):

pgbench (PostgreSQL) 13.2

Основной рекомендацией для получения максимальной производительности на ARM-серверах TaiShan является установка последних версий ПО (это также относится и к версии ОС, например, совместимых версий CentOS, Ubuntu и т.д.) с помощью собранного из исходных кодов с оптимизацией под SoC Kunpeng 920 последних версий компилятора gcc.

Результаты собранного с помощью этого компилятора прикладного ПО оказываются выше, т.к. при компиляции идёт оптимизация под CPU. Это дает выигрыш в производительности на том же оборудовании, относительно стандартных пакетов, полученных из публичных репозиториев ОС. Таким образом производится и сборка также чувствительного к производительности прикладного ПО, например, СУБД PostgreSQL.

Линейки huawei usg и краткие характеристики

Huawei USG – это устройства защиты информации нового поколения, или так называемые NGFW (Next Generation FireWall). В отличие от средств защиты предыдущего поколения NGFW способен делать глубокий анализ пакетов (вплоть до L7), инспектировать трафик на уровне приложений, имеет интегрированный IPS, а также может взаимодействовать с другими подобными устройствами, получая от них информацию о потенциальных атаках, направленных в свою сторону. Также обладает несложным механизмом DLP (обнаружение утечек информации).

Серия USG 6300 – это младшая серия устройств, ориентированная на малый и средний бизнес. Краткие характеристики приведены в таблице ниже.

Перечисленные в таблице устройства серии 6300 предназначены для монтажа в стойку 19 дюймов. При написании этой статьи использовалось устройство Huawei USG 6320, выполненное в настольном варианте:

Его краткие характеристики следующие:

Интерфейсы: 8GE

Питание: AC Adapter

Firewall throughput: 2 Gbit/s

IPS throughput: 700 Mbit/s

IPS AV throughput: 700 Mbit/s

Concurrent sessions: 500,000

VPN Throughput (IPSec): 400Mbit/s

Основное отличие Huawei USG6320 от стоечных вариантов этой серии – то, что в него нельзя поставить жесткий диск, который используется в основном для содержания логов и формирования на их основе отчетов на базе устройства из WEB-интерфейса. В остальном все устройства серии (и даже более старшей серии 6600) работают под управлением одной операционной системы VRP. То есть по крайней мере на момент написания статьи файл «прошивки» для серий 6300 и 6600 один и тот же.

Методика тестирования и примеры запуска pgbench

Тестирование производилось стандартным инструментом для PostgreSQL pgbench.

Методика:

1) Создаем тестовую БД следующей командой (размер около 370 ГБ):

pgbench -i -s 250002) Выполняем несколько SQL-запросов для разогрева кэша БД:

CREATE EXTENSION pg_prewarm;

select pg_prewarm('pgbench_accounts'::regclass);

select pg_prewarm('pgbench_accounts_pkey'::regclass);

select pg_prewarm('pgbench_tellers'::regclass);

select pg_prewarm('pgbench_history'::regclass);

select pg_prewarm('pgbench_branches'::regclass);3) Пример команд для запуска теста с помощью pgbench для TPC-B like смешанных запросов (чтение, изменение, запись) и select-only запросов (только чтение):

pgbench -j 128 -c 300 -T 60

pgbench -j 128 -c 300 -T 60 -S4) Примеры запуска команд:

-bash-4.2$ pgbench -j 128 -c 400 -T 60

starting vacuum...end.

transaction type: <builtin: TPC-B (sort of)>

scaling factor: 25000

query mode: simple

number of clients: 400

number of threads: 128

duration: 60 s

number of transactions actually processed: 4252809

latency average = 5.651 ms

tps = 70779.466059 (including connections establishing)

tps = 70859.923988 (excluding connections establishing)-bash-4.2$ pgbench -j 128 -c 300 -T 60 -S

starting vacuum...end.

transaction type: <builtin: select only>

scaling factor: 25000

query mode: simple

number of clients: 300

number of threads: 128

duration: 60 s

number of transactions actually processed: 59593685

latency average = 0.302 ms

tps = 992318.982321 (including connections establishing)

tps = 1318347.345721 (excluding connections establishing)Настройка nat/pat для выхода локальной сети в интернет

Настроим выход в Интернет для локальной сети 192.168.200.0 /24 (наша зона trust) посредством PAT. Так как в данном случае направление трафика будет из зоны с большим приоритетом (trust) в сторону зоны, меньшим приоритетом (untrust), необходимо настроить outbound policy security.

В разделе Content Security добавим преднастроенный профиль default в подраздел Antivirus и профиль strict в подраздел Intrusion Preventions.

После чего создадим NAT policy для зоны trust для выхода в Интернет, «маскируясь» внешним IP-адресом:

После этого пользователи из сети 192.168.200.0 /24 смогут выходить в Интернет.

Базовую настройку Huawei USG можно считать завершенной. Выполнена модернизация ПО VRP устройства до самой последней версии, настроен SSH для удаленного управления посредством командной строки, настройка обновления сигнатур через Интернет и выход в Интернет пользователей из доверенной зоны.

Еще раз стоит отметить очень хорошее руководство по настройке (в написании этой статьи использовался документ HUAWEI USG6000&USG9500 V500R001C30SPC200 & NGFW Module V500R002C00SPC200 Product Documentation). Кроме описанных функций мной были настроены туннели IPsec site-to-site, SSL VPN для подключения удаленных пользователей, интеграция с Microsoft Active Directory для авторизации удаленных пользователей SSL-VPN и Single Sign On для пользователей домена (выход в Интернет пользователей домена без дополнительной авторизации) и другое.

Надеюсь, эта статья будет полезна для тех, кто рассматривает в качестве UTM/NGFW/Firewall устройства для замены аналогичных устройств известных американских вендоров.

Настройка базовых параметров системы

В этом блоке рассмотрим небольшое количество различных блоков команд для настройки наиболее популярных возможностей.

1. Настройка системного времени и его синхронизация по NTP.

Для настройки времени локально на коммутаторе можно использовать следующие команды:

clock timezone <time-zone-name> { add | minus } <offset>clock datetime [ utc ] HH:MM:

Пример настройки времени локально

clock timezone MSK add 03:00:00

clock datetime 10:10:00 2020-10-08

Для синхронизации времени по NTP с сервером вводим следующую команду:

ntp unicast-server <ip-address сервера времени> [ version number | authentication-keyid key-id | source-interface interface-type

Пример команды для синхронищации времени по NTP

ntp unicast-server 88.212.196.95

commit

2. Для работы с коммутатором порой требуется настроить как минимум один маршрут – маршрут по умолчанию или default route. Для создания маршрутов используется следующая команда:

ip route-static ip-address { mask | mask-length } { nexthop-address | interface-type interface-number [ nexthop-address ] }

Пример команды для создания маршрутов:

system-view

ip route-static 0.0.0.0 0.0.0.0 192.168.0.1

commit

3. Настройка режима работы протокола Spanning-Tree.

Для корректного использования нового коммутатора в существующей сети важно уделить внимание выбору режима работы STP. Также, неплохо бы сразу настроить его. Надолго останавливаться здесь не будем, т.к. тема достаточно обширная. Опишем лишь режимы работы протокола:

stp mode { stp | rstp | mstp | vbst } — в этой команде выбираем нужный нам режим. Режим по умолчанию: MSTP. Он же является рекомендуемым режимом для работы на коммутаторах Huawei. Обратная совместимость с RSTP имеется.

Пример

system-view

stp mode mstp

commit

4. Пример настройки порта коммутатора для подключения конечного устройства.

Рассмотрим пример настройки acess-порта для обработки траффика в VLAN10

[SW] interface 10ge 1/0/3

[SW-10GE1/0/3] port link-type access

[SW-10GE1/0/3] port default vlan 10

[SW-10GE1/0/3] stp edged-port enable

[*SW-10GE1/0/3] quit

Обратите внимание на команду “stp edged-port enable” – она позволяет ускорить процесс перехода порта в состояние forwarding. Однако, не стоит использовать эту команду на портах, к которым подключены другие коммутаторы.

Также, может быть полезна команда “stp bpdu-filter enable”.

5. Пример настройки Port-Channel в режиме LACP для подключения к другим коммутаторам или серверам.

Пример

[SW] interface eth-trunk 1

[SW-Eth-Trunk1] port link-type trunk

[SW-Eth-Trunk1] port trunk allow-pass vlan 10

[SW-Eth-Trunk1] mode lacp-static (или можно использовать lacp-dynamic)

[SW-Eth-Trunk1] quit

[SW] interface 10ge 1/0/1

[SW-10GE1/0/1] eth-Trunk 1

[SW-10GE1/0/1] quit

[SW] interface 10ge 1/0/2

[SW-10GE1/0/2] eth-Trunk 1

[*SW-10GE1/0/2] quit

Не забываем про “commit” и далее уже работаем с интерфейсом eth-trunk 1.Проверить состояние агрегированного линка можно командой “display eth-trunk”.

Мы описали основные моменты настройки коммутаторов Huawei. Конечно, в тему можно погрузиться еще глубже и ряд моментов не описан, но мы старались показать основные, наиболее востребованные команды для первичной настройки.

Надеемся что этот “мануал” поможет вам настроить коммутаторы немного быстрее.Также будет здорово, если вы в комментариях напишите команды, которых, по вашему мнению, не хватает в статье, но они также могут упростить настройку коммутаторов. Ну и, как обычно, будем рады ответить на ваши вопросы.

Настройка доступа

Выше мы работали через консольное подключение. Теперь к нашему коммутатору (стеку) нужно как-то подключаться по сети. Для этого ему нужен интерфейс (один или несколько ) с IP-адресом. Обычно для коммутатора адрес назначается на интерфейс в VLAN сети управления или на выделенный порт управления. Но тут, конечно же, всё зависит от топологии подключения и функционального назначения коммутатора.

Пример настройки адреса для интерфейса VLAN 1:

[~HUAWEI] interface vlan 1[~HUAWEI-Vlanif1] ip address 10.10.10.1 255.255.255.0[~HUAWEI-Vlanif1] commit

Предварительно можно явно создать Vlan и назначить ему имя, например:

[~Switch] vlan 1[*Switch-vlan1] name TEST_VLAN (имя VLAN – необязательный элемент)

Есть маленький лайфхак в плане именования — писать имена логических структур заглавными буквами (ACL, Route-map, иногда имена VLAN), чтобы было легче находить их в конфигурационном файле. Можете взять “на вооружение” 😉

Итак, у нас есть VLAN, теперь “приземляем” его на какой-нибудь порт. Для описанного в примере варианта делать это не обязательно, т.к. все порты коммутатора по умолчанию находятся в VLAN 1. Если хотим настроить порт в другой VLAN, пользуемся соответствующими командами:

Настройка порта в режиме access:

[~Switch] interface 25GE 1/0/20

[~Switch-25GE1/0/20] port link-type access

[~Switch-25GE1/0/20] port access vlan 10

[~Switch-25GE1/0/20] commit

Настройка порта в режиме trunk:

[~Switch] interface 25GE 1/0/20

[~Switch-25GE1/0/20] port link-type trunk

[~Switch-25GE1/0/20] port trunk pvid vlan 10 – указываем native VLAN (фреймы в этом VLAN не будут иметь тег в заголовке)

[~Switch-25GE1/0/20] port trunk allow-pass vlan 1 to 20 – разрешаем только VLAN с тегом от 1 до 20 (для примера)

[~Switch-25GE1/0/20] commit

С настройкой интерфейсов разобрались. Перейдём к конфигурации SSH.Приведем только необходимый набор команд:

Назначаем имя коммутатору

<HUAWEI> system-view

[~HUAWEI] sysname SSH Server

[*HUAWEI] commit

Генерируем ключи

[~SSH Server] rsa local-key-pair create //Generate the local RSA host and server key pairs.

The key name will be: SSH Server_Host

The range of public key size is (512 ~ 2048).

NOTE: Key pair generation will take a short while.

Input the bits in the modulus [default = 2048] : 2048

[*SSH Server] commit

Настройка политик безопасности и обновления сигнатур

Далее предлагаю настроить выход устройства в Интернет и обновление сигнатур через Интернет. Перед тем, как приступить к настройкам, вкратце поясним механизм работы зон безопасности в Huawei USG.

Как сказано выше, по умолчанию сконфигурированы четыре зоны безопасности:

- Untrust (5). Определяет небезопасный сегмент сети, такой как Интернет, имеет наименьший уровень безопасности 5.

- DMZ (50). Определяет сегмент, в котором, как правило, располагаются сервера, к которым необходимо предоставить доступ снаружи. Но в то же время из этой зоны запрещен доступ к более защищенным сегментам сети.

- Trust (85). Определяет защищенный сегмент сети, где, как правило, располагаются рабочие станции пользователей.

- Local (100). Зона самого устройства USG, включая его интерфейсы.

Можно менять приоритеты зон, а также добавлять новые зоны, если необходимо. Это относится ко всем зонам, кроме local – ее приоритет поменять нельзя, а также в нее нельзя добавить какой-либо интерфейс.

Потоки данных в пределах одной зоны безопасности являются доверенными и не требуют настроек политик безопасности. Если же нам нужно настроить прохождение потоков данных из одной зоны в другую, то необходимо будет настроить политику безопасности (security policy), учитывая направления трафика по следующим правилам.

Направление трафика определяется по направлению первого пакета.

Напомню, что мы уже настроили интерфейсы и подключили к GigabitEhternet0/0/7 кабель от провайдера, а к GigabitEthernet0/0/1 кабель от нашей локальной сети. Если попробовать пинговать что-то снаружи (зона untrust) непосредственно с нашего устройства (зона local), то мы увидим следующую картину:

[USG6300]ping 8.8.8.8

PING 8.8.8.8: 56 data bytes, press CTRL_C to break

Request time out

Request time out

Request time out

Request time out

Request time out

--- 8.8.8.8 ping statistics ---

5 packet(s) transmitted

0 packet(s) received

100.00% packet lossВсе пакеты потеряны, несмотря на то, что маршрут по умолчанию настроен и устройство подключено к провайдеру. В подобной ситуации обычный роутер получил бы ICMP отклик обратно и картина была бы другой. Но в нашем случае работает механизм работы зон безопасности, описанный выше, и имеет место инициирование потока данных из зоны с приоритетом 100 (local) в зону с приоритетом 5 (untrust), поэтому нам необходимо настроить политику безопасности (outbound security policy), чтобы разрешить хождение пакетов в обоих направлениях.

В случае применения исходящей политики по отношению к трафику в направлении LOCAL → UNTRUST, наше устройство будет создавать в таблице сессий новую запись после каждой инициации новой сессии в этом направлении. Запись будет содержать исходящий (source) и места назначения (destination) IP-адреса, соответствующие номера портов и тип протокола.

Настройка стекирования (istack)

После получения доступа к коммутаторам, при необходимости можно настроить стек. Для объединения нескольких коммутаторов в одно логическое устройство в Huawei CE используется технология iStack. Топология стека – кольцо, т.е. на каждом коммутаторе рекомендуется использовать минимум 2 порта. Количество портов зависит от желаемой скорости взаимодействия коммутаторов в стеке.

Желательно при стекировании задействовать аплинки, скорость которых обычно выше, чем у портов для подключения конечных устройств. Таким образом, можно получить большую пропускную способность при помощи меньшего количества портов. Также, для большинства моделей есть ограничения по использованию гигабитных портов для стекирования. Рекомендуется использовать минимум 10G порты.

Есть два варианта настройки, которые немного отличаются в последовательности шагов:

Предварительная настройка коммутаторов с последующим их физическим соединением.

Сначала установка и подключение коммутаторов между собой, потом их настройка для работы в стеке.

Последовательность действий для этих вариантов выглядит следующим образом:

Рассмотрим второй (более длительный) вариант настройки стека. Для этого нужно выполнить следующие действия:

Планируем работы с учётом вероятного простоя. Составляем последовательность действий.

Осуществляем монтаж и кабельное подключение коммутаторов.

Настраиваем базовые параметры стека для master-коммутатора:

[~HUAWEI] stack

3.1. Настраиваем нужные нам параметры

3.2 Настраиваем интерфейс порта стекирования (пример)

Далее, нужно сохранить конфигурацию и перезагрузить коммутатор:

4. Выключаем порты для стекирования на master-коммутаторе (пример)

[~SwitchA] interface stack-port 1/1

[*SwitchA-Stack-Port1/1] shutdown

[*SwitchA-Stack-Port1/1] commit

5. Настраиваем второй коммутатор в стэке по аналогии с первым:

<HUAWEI> system-view

[~HUAWEI] sysname SwitchB

[*HUAWEI] commit

[~SwitchB] stack

[~SwitchB-stack] stack member 1 priority 120

[*SwitchB-stack] stack member 1 domain 10

[*SwitchB-stack] stack member 1 renumber 2 inherit-config

Warning: The stack configuration of member ID 1 will be inherited to member ID 2

after the device resets. Continue? [Y/N]: y

[*SwitchB-stack] quit

[*SwitchB] commit

Настраиваем порты для стекирования. Обратите внимание, что несмотря на то, что была введена команда “stack member 1 renumber 2 inherit-config”, member-id в конфигурации используется со значением “1” для SwitchB.

Так происходит, потому что member-id коммутатора будет изменён только после перезагрузки и до неё коммутатор по-прежнему имеет member-id, равный 1. Параметр “inherit-config” как раз нужен для того, чтобы после перезагрузки коммутатора все настройки стека сохранились для member 2, которым и будет коммутатор, т.к. его member ID был изменён со значения 1 на значение 2.

[~SwitchB] interface stack-port 1/1[*SwitchB-Stack-Port1/1] port member-group interface 10ge 1/0/1 to 1/0/4Warning: After the configuration is complete,1.

The interface(s) (10GE1/0/1-1/0/4) will be converted to stackmode and be configured with the port crc-statistics trigger error-down command if the configuration doesnot exist.2.The interface(s) may go Error-Down (crc-statistics) because there is no shutdown configuration on theinterfaces.Continue? [Y/N]: y[*SwitchB-Stack-Port1/1] commit[~SwitchB-Stack-Port1/1] return

Перезагружаем SwitchB

<SwitchB> save

Warning: The current configuration will be written to the device. Continue? [Y/N]: y

<SwitchB> reboot

Warning: The system will reboot. Continue? [Y/N]: y

6. Включаем порты стекирования на master-коммутаторе. Важно успеть включить порты до завершения перезагрузки коммутатора B, т.к. если включить их после, коммутатор B снова уйдёт в перезагрузку.

[~SwitchA] interface stack-port 1/1[~SwitchA-Stack-Port1/1] undo shutdown[*SwitchA-Stack-Port1/1] commit[~SwitchA-Stack-Port1/1] return

7. Проверяем работу стека командой “display stack”

Пример вывода команды после правильной настройки

8. Сохраняем конфигурацию стека командой “save”. Настройка завершена.

Подробную информация про iStack и пример настройки iStack можно также посмотреть на сайте Huawei.

Оптимизация настроек сервера и ядра ос, конфигурация компилятора и субд

В ходе тестирования были выполнены следующие настройки:

Настройки BIOS:

Advanced → MISC Config → Support Smmu → Disable

Advanced → MISC Config → CPU Prefetching Configuration → Disable

Настройки параметров ядра ОС:

sysctl -w vm.swappiness=1

sysctl -w vm.max_map_count=3112960

sysctl -w net.core.somaxconn=1024Пример конфигурации компилятора gcc 10.2.0:

# gcc -v

Using built-in specs.

COLLECT_GCC=gcc

COLLECT_LTO_WRAPPER=/usr/local/libexec/gcc/aarch64-linux-gnu/10/lto-wrapper

Target: aarch64-linux-gnu

Configured with: ../gcc-10.2.0/configure --enable-languages=c,c --with-gcc-major-version-only --enable-shared --disable-multilib --with-arch=armv8.2-a --with-cpu=tsv110 -build=aarch64-linux-gnu --host=aarch64-linux-gnu --target=aarch64-linux-gnu

Thread model: posix

Supported LTO compression algorithms: zlib

gcc version 10.2.0 (GCC)Пример конфигурации сервера БД PostgreSQL (postgresql.conf):

max_connections = 1024

shared_buffers = 390GB

max_prepared_transactions = 2048

huge_pages = try

work_mem = 1GB

maintenance_work_mem = 2GB

dynamic_shared_memory_type = posix

max_files_per_process = 100000

vacuum_cost_limit = 10000

bgwriter_delay = 10ms

bgwriter_lru_maxpages = 1000

bgwriter_lru_multiplier = 10.0

bgwriter_flush_after = 0

effective_io_concurrency = 200

max_worker_processes = 128

max_parallel_maintenance_workers = 4

max_parallel_workers_per_gather = 4

max_parallel_workers = 128

wal_level = minimal

fsync = on

synchronous_commit = on

wal_sync_method = fsync

full_page_writes = off

wal_compression = on

wal_buffers = 1GB

checkpoint_timeout = 10min

max_wal_size = 20GB

min_wal_size = 1GB

checkpoint_completion_target = 0.9

max_wal_senders = 0

random_page_cost = 1.1

effective_cache_size = 384GB

default_statistics_target = 100

log_checkpoints = on

log_autovacuum_min_duration = 0

autovacuum_max_workers = 5

autovacuum_naptime = 20s

autovacuum_vacuum_scale_factor = 0.002

autovacuum_analyze_scale_factor = 0.001Первое включение устройства

Подключаемся по консольному порту со стандартными параметрами (9600 baud, без контроля четности), включаем питание и начинается загрузка:

***********************************************************

* *

* N G F W *

* *

***********************************************************

Base Bootrom Ver : 060 Dec 4 2022 06:55:42

Extended Bootrom Ver : 060 Dec 4 2022 07:00:34

CPLD BigVer : 02

CPLD SmlVer : 00 2022-03-19

PCB Ver : SUE1MPUB REV A

BOM Ver : 000

CPU L2 Cache : 2048 KB

CPU Core Frequency : 1000 MHz

BUS Frequency : 600 MHz

Mem Size : 2048 MB

Press Ctrl B to enter main menu...В самом начале загрузки я на всякий случай сброшу устройство к заводским настройкам. Также этот шаг будет вам полезен, если вы имеете дело с не новым устройством, которое уже настраивалось, и пароль на консоль не известен.

Для того, чтобы зайти BootRom menu, нужно нажать Ctrl B на начальном этапе загрузки. Пароль по умолчанию для входа в BootRom на большинстве сетевых устройств Huawei: O&m15213 (первая буква – О, а не ноль). Вот так выглядит главное меню BootRom:

====================< Extend Main Menu >====================

| <1> Boot System |

| <2> Set Startup Application Software and Configuration |

| <3> File Management Menu... |

| <4> Load and Upgrade Menu... |

| <5> Modify Bootrom Password |

| <6> Reset Factory Configuration |

| <0> Reboot |

| ---------------------------------------------------------|

| Press Ctrl T to Enter Manufacture Test Menu... |

| Press Ctrl Z to Enter Diagnose Menu... |

============================================================

Enter your choice(0-6):

Выбираем пункт меню 6 для сброса к заводским настройкам и далее пункт меню 0 для перезагрузки.

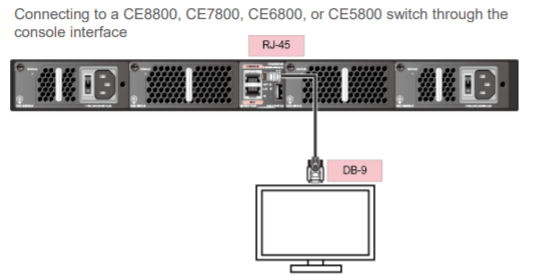

Первое подключение

По умолчанию коммутаторы Huawei поставляются без предварительных настроек. Без конфигурационного файла в памяти коммутатора, при включении запускается протокол ZTP (Zero Touch Provisioning). Не будем подробно описывать данный механизм, отметим лишь, что он удобен при работе с большим числом устройств или для осуществления настройки удалённо. Обзор ZTP можно посмотреть на сайте производителя.

Для первичной настройки без использования ZTP необходимо консольное подключение.

Параметры подключения (вполне стандартные)

Transmission rate: 9600

Data bit (B): 8

Parity bit: None

Stop bit (S): 1

Flow control mode: None

После подключения Вы увидите просьбу задать пароль для консольного подключения.

Задаем пароль для консольного подключения

An initial password is required for the first login via the console.

Continue to set it? [Y/N]: y

Set a password and keep it safe!

Otherwise you will not be able to login via the console.

Please configure the login password (8-16)

Enter Password:

Confirm Password:

Просто задайте пароль, подтвердите его и готово! Изменить пароль и прочие параметры аутентификации на консольном порту далее можно с помощью следующих команд:

Роутер гипервизор huawei в одном корпусе. запускаем с нуля

Данная статья будет полезна системным администраторам, планирующим работать с сетевым оборудованием Huawei, а так же ИТ-специалистам, перед которыми стоит задача разработки собственных решений на базе стандартных платформ. В ней будет приведено подробное описание настройки устройства посредством командной строки (CLI).

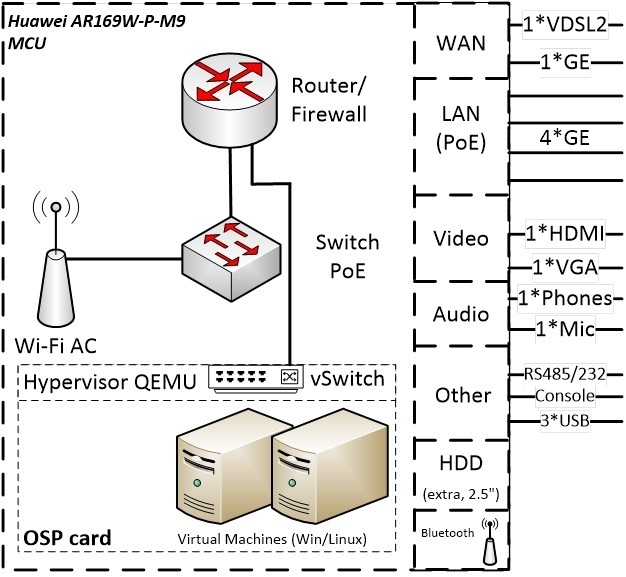

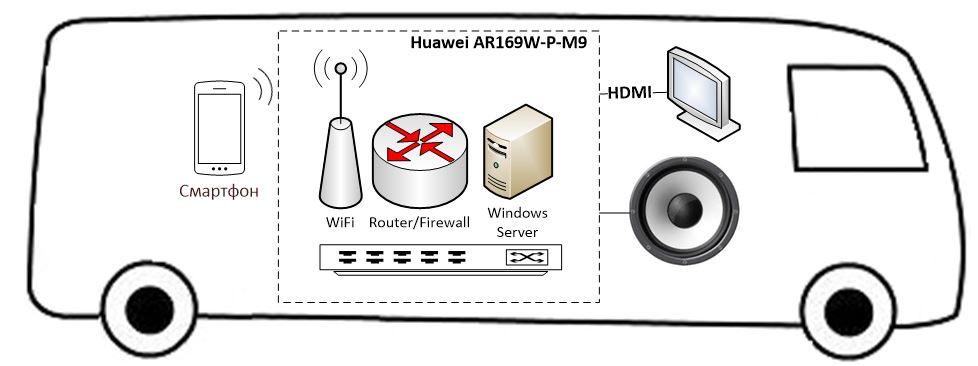

Я получил для тестирования и изучения продукт компании Huawei Enterprise – Huawei AR169W-P-M9. Как следует из описания на сайте производителя – это устройство объединяет в себе полный набор услуг, в том числе маршрутизации, коммутации, безопасности и беспроводного доступа, а также содержит в себе открытую сервисную платформу (OSP, которая по сути является x86 компьютером), которая может обеспечить практически любой функционал, доступный на x86-платформе.

Если все упростить – то это полноценный роутер корпоративного уровня с интегрированным гипервизором на базе x86 архитектуры и все это размером с толстую книгу. Рассмотрим устройство поближе. Основные характеристики с сайта производителя ниже.

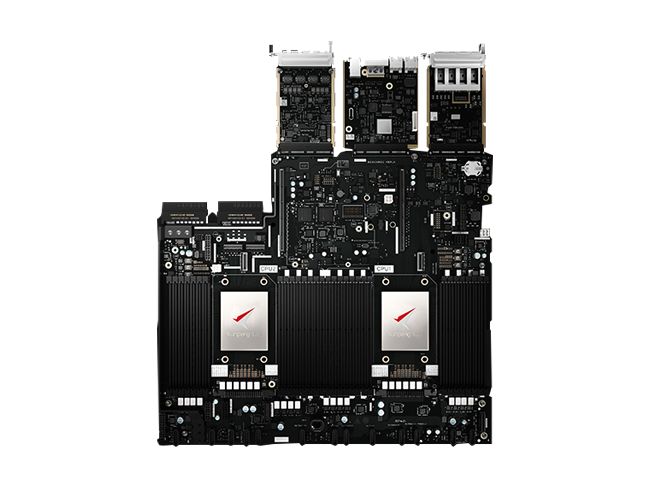

Рис.1

Техническая спецификация

Характеристики маршрутизатора

| Базовый функционал | ARP, DHCP, NAT, and Sub interface management |

| WLAN (AP – точка доступа FAT) | AP management, WLAN QoS, WLAN security, WLAN radio management, and WLAN user management (Only WLAN models support WLAN AP features) |

| WLAN (AC – контроллер точек доступа) | AP management (AC discovery/AP access/AP management), CAPWAP, WLAN user management, WLAN radio management (802.11a/b/g/n), WLAN QoS (WMM), and WLAN security (WEP/WPA/WPA2/Key management) |

| LAN | IEEE 802.1P, IEEE 802.1Q, IEEE 802.3, VLAN management, MAC address management, MSTP, etc. |

| Ipv4 Unicast Routing | Routing policy, static route, RIP, OSPF, IS-IS, and BGP |

| Ipv6 Unicast Routing | Routing policy, static route, RIPng, OSPFv3, IS-Isv6, and BGP4 |

| Multicast | IGMP v1/v2/v3, PIM SM, PIM DM, and MSDP |

| VPN | IPSec VPN, GRE VPN, DSVPN, L2TP VPN, and Smart VPN |

| QoS | Diffserv mode, Priority mapping, traffic policing (CAR), traffic shaping, congestion avoidance (based on IP precedence/DSCP WRED), congestion management (LAN interface: SP/WRR/SP WRR; WAN interface: PQ/CBWFQ), MQC (traffic classification, traffic behavior, and traffic policy), Hierarchical QoS, and Smart Application Control (SAC) |

| Security | ACL, firewall, 802.1x authentication, AAA authentication, RADIUS authentication, HWTACACS authentication, broadcast storm suppression, ARP security, ICMP attack defense, URPF, CPCAR, blacklist, IP source tracing, and PKI |

| Management and Maintenance | Upgrade management, device management, web-based GUI, GTL, SNMP v1/v2c/v3, RMON, NTP, CWMP, Auto-Config, site deployment using USB disk, and CLI |

Следующие операционные системы могут быть установлены на сервисный модуль OSP:

• Windows Server 2003 32bit,

• Windows Server 2008 R1 32bit,

• Windows Server 2008 R2 64bit,

• Windows 7 32bit sp1,

• Windows 8.x

• Red Hat Enterprise 6.5,

• Red Hat Enterprise 7.0,

• SUSE Enterprise 11 SP1,

• Fedora Core 20,

• Debian Wheezy.

После более детального изучения устройства, я набросал следующую структурную схему устройства:

Рис.2

Как можно увидеть, устройство условно состоит из двух частей:

В своей практике я часто имею дело с сетевым оборудованием Huawei, считаю, что достаточно хорошо знаю его архитектуру, операционную систему VRP и CLI. Но когда я узнал о существовании такого «гибрида», мне стало интересно – на каком уровне в нем происходит интеграция x86 и VRP? Как будет выглядеть с точки зрения роутера гипервизор? И как будут выглядеть сетевые ресурсы роутера с точки зрения установленной на сервисную платформу x86-ой операционной системы? И интерес, в первую очередь, свяазан с открывающимися вариантами решений различных типовых задач – ведь по сути в одной коробке уже есть почти все, вот к примеру варианты использования:

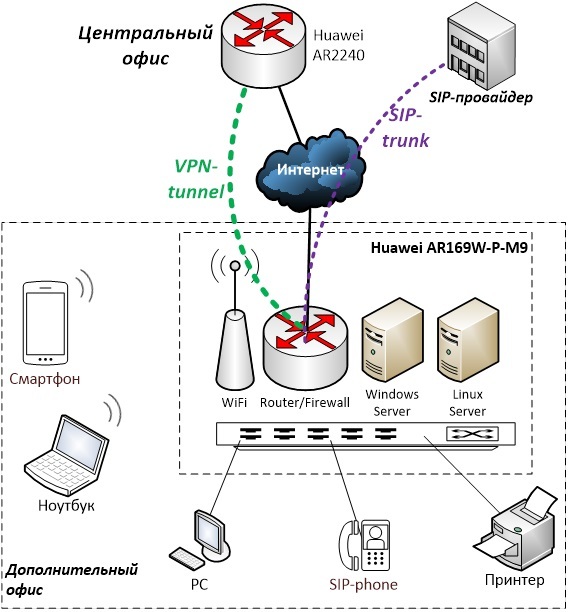

Рис. 3

На рисунке 3 – базовая схема подключения дополнительного офиса к главному. Устройство в дополнительном офисе решает задачу выхода в Интернет, раздачу Wi-Fi, предоставление IP-телефонии, коммутацию четырех устройств, а также до двух серверов для задач, которые нужно решать локально.

Второй вариант:

Рис. 4

Решение для общественного транспорта. Устройство будет раздавать интернет пассажирам, которое оно будет получать посредством 3G/4G, а также транслировать рекламу посредством HDMI-интерфейса и подключенному к нему монитору и колонке. Или, например, определяя местоположение по GPS, проводить экскурсию пассажирам. Для этого, конечно же, на гостевой ОС должно быть запущено соответствующее приложение. Стоит так же заметить, что для данного применения уместнее использовать промышленный вариант серии AR 500, который выполнен в специальном корпусе, защищающем устройство от тряски.

Думаю, что вариантов применения можно придумать множество, эти варианты первые, что пришли мне в голову.

Первичные настройки роутера.

Пароль по умолчанию на консоль (параметры консоли стандартные, как у Cisco: 9600baud, без контроля четности):

Username: admin

Password: Admin@huawei

(в некоторых ранних версиях VRP пароль может быть Admin@123, но в свежих версиях – такой как указано выше).

1) Прописываем IP адрес для VlanInterface1, в котором по умолчанию находятся порты LAN-свича GE0-GE4, а также маршрут по умолчанию:

<Huawei>system-view

Enter system view, return user view with Ctrl Z.

[Huawei]sysname AR169

[AR169]interface Vlanif1

[AR169-Vlanif1]ip address 172.31.31.77 255.255.255.0

[AR169-Vlanif1]quit

[AR169]ip route-static 0.0.0.0 0.0.0.0 172.31.31.12) Настраиваем доступ по SSH к устройству, предвариетльно создав пользователя и сгенерировав ключи rsa:

[AR169]rsa local-key-pair create

The key name will be: Host

RSA keys defined for Host already exist.

Confirm to replace them? (y/n):y

The range of public key size is (512 ~ 2048).

NOTES: If the key modulus is less than 2048,

It will introduce potential security risks.

Input the bits in the modulus[default = 2048]:

Generating keys...

...........................................................................................................................................

....................

..............................................

................

[AR169]user-interface vty 0 4

[AR169-ui-vty0-4]authentication-mode aaa

[AR169-ui-vty0-4]protocol inbound ssh

[AR169-ui-vty0-4]quit

[AR169]aaa

[AR169-aaa]local-user user1 password irreversible-cipher Pa$$w0rd

[AR169-aaa]local-user user1 privilege level 15

[AR169-aaa]local-user user1 service-type ssh http terminal

[AR169]ssh user user1 authentication-type password3) Далее, пункт опциональный – обновление ПО до последней версии. Перед началом работы с любым устройством крайне рекомендуется обновится до самой последней версии ПО.

Проверим, какая версия ПО VRP сейчас стоит на роутере:

[AR169]display version

Huawei Versatile Routing Platform Software

VRP (R) software, Version 5.160 (AR160 V200R007C00SPC600PWE)

Copyright (C) 2022-2022 HUAWEI TECH CO., LTD

Huawei AR169W-P-M9 Router uptime is 0 week, 0 day, 0 hour, 53 minutes

MPU 0(Master) : uptime is 0 week, 0 day, 0 hour, 53 minutes

SDRAM Memory Size : 512 M bytes

Flash 0 Memory Size : 512 M bytes

MPU version information :

1. PCB Version : ARSRU169AGW-L VER.D

2. MAB Version : 0

3. Board Type : AR169W-P-M9

4. CPLD0 Version : 0

5. BootROM Version : 1

SubBoard[1]:

1. PCB Version : AR-1OSPBT-D VER.B

2. Board Type : OSP-X86Как можно заметить, версия ПО VRP этого роутера V200R007C00SPC600PWE. Условно расшифровать можно, как версия 200, релиз 007, номер в релизе 00, service pack 600. Буквы PWE означают Payload without encryption, что означает, что в данной версии ПО отключено стойкое шифрование с длинной ключа выше 56 бит. Если этих букв нет в названии ПО, то устройство будет поддерживать стойкое шифрование.

На момент написания статьи самая свежая доступная версия V200R007C00SPC900, ее можно найти на сайте производителя поиском по ключевым словам “AR 169 OSP”:

В случае, если файл будет недоступен для скачивания (пиктограмма в виде замка около названия файла), то следует обратиться к вашему партнеру, через которого приобреталось оборудование.

Скачиваем файл с AR169-OSP-V200R007C00SPC900.cc и выкладываем его на TFTP-сервер. Я использую для этих целей бесплатный tftpd64 для Windows. Мой tftp-сервер располагается в той же сети, что и VLAN1 у роутера. Адрес tftp-сервера 172.31.31.250.

Далее, для скачивания файла нужно выйти в пользовательский режим (с треугольными скобками ) и дать команду на скачивание файла с tftp сервера:

<AR169>tftp 172.31.31.250 get AR169-OSP-V200R007C00SPC900.cc Должно начаться скачивание файла на встроенную flash-память. После скачивания, из этого же режима проверим содержимое flash командой dir и убедимся, что все скачалось.

Далее, чтобы при следующей перезагрузке устройства грузилось уже новая версия ПО, нужно в этом же пользовательском режиме дать команду с явным указанием этого нового файла:

<AR169>startup system-software flash:/AR169-OSP-V200R007C00SPC900.ccДалее, после перезагрузки по команде display version убедимся, что роутер загрузился с новой версией прошивки V200R007C00SPC900.

4) Переходим к созданию виртуальной машины.

Виртуальная машина создается в интерфейсе CLI роутера в режиме virtual-environment.

Сперва проверим, включен ли DHCP на виртуальных интерфейсах GE0/0/5 и GE0/0/6 которые связывают роутер и плату OSP.

Для этого посмотрим конфигурацию всего устройства:

[AR169]display current-configuration

…

interface GigabitEthernet0/0/5

ip address 192.168.2.1 255.255.255.0

dhcp select interface

#

interface GigabitEthernet0/0/6

description VirtualPort

ip address 192.168.3.1 255.255.255.0

dhcp select interface

#Лишний вывод я обрезал, оставил только вывод пятого и шестого интерфейсов. Как можно видеть, здесь присутствует включенный DHCP сервер, который будет раздавать в эти интерфейсы IP-адреса из сеток /24.

В моем случае это было настроено по умолчанию, но в случае, если DHCP на этих интерфейсах не настроен (по крайней мере в мануале про это написано), следует его включить:

[AR169]dhcp enable

[AR169]interface GigabitEthernet0/0/5

[AR169-GigabitEthernet0/0/5]dhcp select interface

[AR169-GigabitEthernet0/0/5]quit

[AR169]interface GigabitEthernet0/0/6

[AR169-GigabitEthernet0/0/6]dhcp select interfaceТак же на этом этапе можно сменить адреса вашей виртуальной сети, если эти адреса чем то не устраивают, в данном случае сетевые карты виртуальных машин будут в одном адресном пространстве GigabitEthernet0/0/5, т.е. в данном случае 192.168.2.0 /24. Я оставлю как есть.

Для чего нужно раздавать IP-адреса в этот интерфейс?

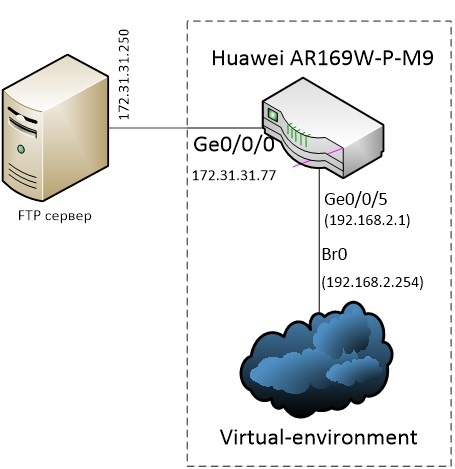

Ниже схема того, как взаимосвязаны между собой роутер (MCU) и плата x86 (OSP):

Рис. 5

Как видно из рисунка 5, GE5/0/0/5 является интерфейсом связи с MCU и OSP, и первый выданный по DHCP адрес должен будет получить интерфейс br0 виртуального свича. Проверим, какой адрес выдался из пула адресов интерфейса Gi0/0/5:

[AR169]display ip pool interface gigabitethernet0/0/5 used

-----------------------------------------------------------------------------

Start End Total Used Idle(Expired) Conflict Disable

-----------------------------------------------------------------------------

192.168.2.1 192.168.2.254 253 1 252(0) 0 0

-----------------------------------------------------------------------------

Network section :

-----------------------------------------------------------------------------

Index IP MAC Lease Status

-----------------------------------------------------------------------------

253 192.168.2.254 34a2-a2fc-edd8 36112 Used

-----------------------------------------------------------------------------Таким образом, адрес 192.168.2.254 будет основной точкой входа в нашу виртуальную среду, именно к нему нужно обращаться для перехода в режим виртуальной среды платы OSP следующей командой:

[AR169]virtual-environment 192.168.2.254В этом режиме предстоит скачать образ операционной системы с заранее поднятого ftp сервера, а также сформировать и запустить виртуальную машину.

Я поднял FTP-сервер FileZilla на машине с адресом 172.31.31.250, подключенным к LAN-свичу нашего устройства, т.е. к VLAN1:

Рис.6

Важное замечание. В моем случае, роутер не является шлюзом по умолчанию для FTP-сервера, поэтому я вручную на ftp-сервере прописал статический маршрут в сеть 192.168.2.0 /24 через 172.31.31.77.

На FTP-сервере заведен пользователь user1 которому доступна папка с образом Windows 8.1 – файл с названием win81.iso. Скачаем его в нашу виртуальную среду:

[AR169]virtual-environment 192.168.2.254

[AR169-virtual-environment-192.168.2.254]download package win81.iso ftp ftp://172.31.31.250/win81.iso user user1 password cipher

Enter Password(<1-16>):

The download ratio is 100%.

Info: Package downloading finished.Далее, создаем пустой виртуальный диск размером 30Гб для будущей операционной системы:

[AR169-virtual-environment-192.168.2.254]blank-disk name disk1 size 30Формируем OVA-файл из ISO с параметрами нашей будущей виртуальной машины:

[AR169-virtual-environment-192.168.2.254]ova file win81 iso win81.iso disk disk1 cpu 4 memory 2800 network-card 1 network-card-type virtio extend-description "-hdb /dev/external_disk"

Info: This operation will take several minutes, please wait....Комментарии по параметрам команды ova file:

• Первым параметром будет название создаваемого ova-файла без расширения, т.е. win81;

• Параметро iso – наш win81.iso файл, который был скачен ранее;

• Параметр disk – название диска, созданного нами командой blank-disk, т.е. disk1

• Cpu – указываем количество процессоров от 1 до 4.

• Memory – количество оперативной памяти в гигабайтах, в данном случае 2800 Мб (в случае если используем extend-description в предыдущей команде, то больше памяти поставить нельзя).

• Network-card – количество сетевый карт виртуальной машины, в данном случае 1.

• Network-card-type – тип виртуальной карты, возможны три варианта: e1000, rpl8139 и virtio. Рекомендованный тип для Windows – e1000.

• Extend-description – важный параметр, который регламентирует расширеные настройки виртуальной машины, такие как дополнительный жесткий диск, serial interface, HDMI и Audio, а также USB. Если не описывать эти параметры, то виртуальная машина «не увидит» допольнительный жетский диск, который можно установить в наше устроство и т.п.

Но есть важное ограничение, налагаемое CLI устройства – команда целиком не может быть длиннее 256 символов, а параметры подключения USB или HDMI превышают это ограничение.

Для этого случае в руководстве описан способ создание OVA-файла офф-лайн, то есть не на данном устройстве, а на вашей linux-машине. Здесь я не буду приводить это описание и буду использовать только один короткий параметр для подключения внешнего диска: “-hdb /dev/external_disk”. Так же важное замечание при

И так, ova-файл сформирован, можно приступать к инсталляции виртуальной машины из этой сборки:

[AR169-virtual-environment-192.168.2.254]install vm win81 package win81.ova

Info: This operation will take several minutes, please wait..Виртуальная машина проинсталлирована, далее зайдем в режим управления виртуальной машины, пропишем номер порта (например 8) по которому она в дальнейшем будет доступна по VNC viewer:

[AR169-virtual-environment-192.168.2.254]vm win81

[AR169-virtual-environment-vm-win81]vnc-server port 8 password cipher

Enter Password(<6-8>):

[AR169-virtual-environment-vm-win81]После чего можно виртуальную машину активировать и стартовать:

[AR169-virtual-environment-vm-win81]vm activate

Info: VM activated successfully.

[AR169-virtual-environment-vm-win81]vm start

Info: VM started successfully.Проверим состояние виртуальной машины следующей командой, а также запомним имя ее виртуального интерфейса (veth), оно нам пригодится в следующем шаге:

[AR169-virtual-environment-192.168.2.254]display vm win81

Name: win81

Status: running

Package: win81.ova

Auto-boot: enable

Exception-action: alarm

Cpu-shared:

Current: 0 1 2 3

Next:

Cpu-mono:

Current:

Next:

Storage-claimed:

Current:

Disk: disk1

Target: sda

Size: 30720M

Next:

Memory:

Current: 2800M

Next:

Cdrom:

Current:

Name: win81.iso

Type: private

Next:

Veth:

Current:

Name: win81_eth1

Mac: 0a:0b:1b:ce:e9:17

Next:Из данного вывода видно, что виртуальная машина win81 находится в запущенном состоянии, использует в качестве основного жесткого диска disk1 емкостью 30720 Мб, количество памяти 2800 Мб и ее виртуальный сетевой интерфейс называется win81_eth. Следующим шагом свяжем этот интерфейс с системой роутинга самого роуетера:

Для этого создаем виртуальный интерфейс veth2 для HostOS:

[AR169-virtual-environment-192.168.2.254]veth veth2 … и создаем виртуальный линк между HostOS и виртуальной машиной Win81 (см. Рисунок 5):

[AR169-virtual-environment-192.168.2.254]link veth veth2 to veth win81_eth1Добавляем виртуальный интерфейс Host OS к виртуальному свичу vSwitch:

[AR169-virtual-environment-192.168.2.254]ovs bridge br0

[AR169-virtual-environment-ovs-br0]port veth2 link-type access

[AR169-virtual-environment-ovs-br0]quitВсе, работы по созданию виртуальной машины завершены, можно приступать к ее инсталляции и непосредственной работе с ней. Для этого будем использовать бесплатный VNC Viewer, предварительно скачав его с сайта разработчика (RealVNC).

В качестве адреса указываем наш виртуальный интерфейс 192.168.2.254:8 — и порт 8, который мы настроили чуть выше. В настройках соединения, в разделе Expert следует обязательно сделать параметр FullColor = true, в противном случае ничего работать не будет:

Рис. 7

Вводим пароль, который мы задали в команде vnc-server и видим начальный экран установки нашей гостевой операционной системы, в данном случае Windows 8.1:

Рис. 8.

Процесс инсталляции Windows ничем не отличается от обычного, поэтому я пропущу этот момент, будем считать, что Windows успешно установился и запущен. Сразу же проверим, что у нас с сетевыми настройками:

Рис. 9

Как видно, DHCP выдал адрес 192.168.2.253 и мы можем пинговать шлюз 192.168.2.1. Таким образом, сетевая карта установилась нормально и виртуальная машина взаимодействует с роутером. Осталось выпустить виртуальную машину в интернет (настроить NAT на роутере) и, например, «прокинуть» порт снаружи для доступа по RDP к виртуальной машине (в этом случае крайне желательно настроить на сетевой карте виртуальной машины статический адрес из сети 192.168.2.0/24, а не оставлять его динамическим):

Создадим Access-list для фильтрации хостов, которым нужно предоставить доступ в интернет, в данном случае всю сеть 192.168.2.0 /24 :

[AR169]acl number 2001

[AR169-acl-basic-2001] rule permit source 192.168.2.0 0.0.0.255

[AR169-acl-basic-2001]quitПодключим к интерфейсу GigabitEthernet0/0/4 (WAN) кабель от провайдера, пусть нам выделен статический адрес 195.19.XX.XX, шлюз по умолчанию 195.19.XX.1:

[AR169]interface GigabitEthernet0/0/4

[AR169-GigabitEthernet0/0/4]ip address 195.19.XX.XX 255.255.255.224

[AR169-GigabitEthernet0/0/4] nat outbound 2001Сделаем трансляцию порта с внешнего 33389 на внутренний 3389 хоста нашей виртуальной машины 192.168.2.254

[AR169-GigabitEthernet0/0/4] nat server protocol tcp global current-interface 33389 inside 192.168.2.253 3389

[AR169-GigabitEthernet0/0/4]quitНастроим маршрут по умолчанию в Интернет:

[AR169] ip route-static 0.0.0.0 0.0.0.0 195.19.XX.1Обязательно сохраним конфигурацию:

[AR169]save

Warning: The current configuration will be written to the device.

Are you sure to continue?[Y/N]:Y

It will take several minutes to save configuration file, please wait...........

Configuration file had been saved successfully

Note: The configuration file will take effect after being activatedНа этом базовые настройки можно считать завершенными, была поднята одна виртуальная машина с гостевой ОС Windows 8.1, проведено обновление ПО устройства, сделан доступ в интернет и трансляция порта снаружи для доступа к ОС посредством протокола RDP.